иПхоне је стекао репутацију уређаја фокусираног на безбедност захваљујући (делимично) Апплеовом гвозденом држању екосистема. Међутим, ниједан уређај није савршен када је у питању безбедност. Дакле, може ли ваш иПхоне бити хакован? Који су ризици?

Преглед садржаја

Шта значи „хаковати“ иПхоне

Хаковање је лабав термин који се често погрешно користи. Традиционално, то се односи на илегално добијање приступа рачунарској мрежи. У контексту иПхоне-а, хаковање се може односити на било шта од следећег:

Добијање приступа нечијим приватним информацијама сачуваним на иПхоне-у.

Надгледање или коришћење иПхоне-а на даљину без знања или сагласности власника.

Промена начина на који иПхоне функционише коришћењем додатног софтвера или хардвера.

Технички, неко ко погоди вашу лозинку може представљати хаковање. Инсталација софтвера за праћење на вашем иПхоне-у тако да неко може да шпијунира ваше активности такође може бити нешто што бисте очекивали од „хакера”.

Ту је и јаилбреакинг, или чин инсталирања прилагођеног фирмвера на уређај. Ово је једна од модернијих дефиниција хаковања, али се такође широко користи. Многи људи су „хаковали“ сопствене иПхоне уређаје инсталирајући модификовану верзију иОС-а како би уклонили Аппле-ова ограничења.

Злонамерни софтвер је још један проблем који је раније задесио иПхоне. Не само да су апликације у Апп Сторе-у класификоване као злонамерни софтвер, већ су и експлоатације нултог дана пронађене у Аппле-овом веб претраживачу Сафари. Ово је омогућило хакерима да инсталирају шпијунски софтвер који је заобишао Аппле-ове безбедносне мере и украо личне податке.

Простор за бекство из затвора се брзо креће. То је стална игра мачке и миша између Аппле-а и твеакерс-а. Ако одржавате свој уређај ажурним, највероватније сте „безбедни“ од било каквих хакова који се ослањају на метод бекства из затвора.

Међутим, то није разлог да спустите свој опрез. Хакерске групе, владе и агенције за спровођење закона заинтересоване су да пронађу начине да заобиђу Аппле-ову заштиту. Било који од њих би у сваком тренутку могао открити пробој и не обавестити Аппле или јавност.

Ваш иПхоне не може да се користи на даљину

Аппле не дозвољава никоме да даљински контролише иПхоне путем апликација за даљински приступ, као што је ТеамВиевер. Док се мацОС испоручује са инсталираним сервером виртуелне мреже (ВНЦ) који омогућава даљинску контролу вашег Мац-а ако га омогућите, иОС не.

То значи да не можете да контролишете нечији иПхоне а да га прво не направите из затвора. Постоје ВНЦ сервери који су доступни за јаилбреак иПхоне који омогућавају ову функцију, али стандардни иОС не.

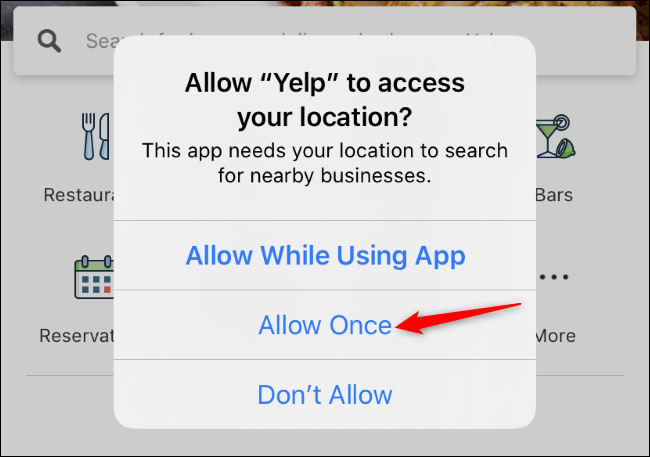

иОС користи снажан систем дозвола да би апликацијама одобрио експлицитан приступ одређеним услугама и информацијама. Када први пут инсталирате нову апликацију, од вас се често тражи да дате дозволу услугама локације или иОС камери. Апликације буквално не могу приступити овим информацијама без ваше изричите дозволе.

Не постоји ниво дозволе доступан у оквиру иОС-а који даје потпуни приступ систему. Свака апликација је заштићена, што значи да је софтвер одвојен од остатка система у безбедном окружењу „песка“. Ово спречава потенцијално штетне апликације да утичу на остатак система, укључујући ограничавање приступа личним подацима и подацима апликација.

Увек треба да водите рачуна о дозволама које дајете апликацији. На пример, апликација као што је Фацебоок жели приступ вашим контактима, али то не захтева да би функционисала. Једном када одобрите приступ овим информацијама, апликација може да ради шта год жели са тим подацима, укључујући њихово отпремање на приватни сервер и складиштење заувек. Ово би могло да крши Аппле-ов програмер и Апп Сторе уговор, али је и даље технички могуће да апликација то уради.

Иако је нормално да бринете о нападима на ваш уређај из опаких извора, вероватно сте у већој опасности да дате своје личне податке „безбедној“ апликацији која је једноставно љубазно питала. Редовно прегледајте дозволе апликације за иПхоне и увек двапут размислите пре него што пристанете на захтеве апликације.

Аппле ИД и иЦлоуд безбедност

Ваш Аппле ИД (који је ваш иЦлоуд налог) је вероватно подложнији спољним сметњама него ваш иПхоне. Као и сваки онлајн налог, многе треће стране могу доћи до ваших акредитива.

Вероватно већ имате омогућену двофакторну аутентификацију (2ФА) на вашем Аппле ИД-у. Ипак, можда бисте желели да се уверите тако што ћете отићи на Подешавања > [Your Name] > Лозинка и безбедност на вашем иПхоне-у. Додирните „Укључи двофакторну аутентификацију“ да бисте је подесили ако већ није омогућена.

У будућности, кад год се пријавите на свој Аппле ИД или иЦлоуд налог, мораћете да унесете код који се шаље на ваш уређај или број телефона. Ово спречава некога да се пријави на ваш налог чак и ако зна вашу лозинку.

Међутим, чак је и 2ФА подложна нападима друштвеног инжењеринга. Друштвени инжењеринг је коришћен за пренос телефонског броја са једне СИМ картице на другу. Ово би потенцијалном „хакеру“ могло дати последњи део слагалице вашем целом животу на мрежи ако већ знају вашу главну лозинку за е-пошту.

Ово није покушај да вас уплаши или учини параноичним. Међутим, показује како се било шта може хаковати ако се има довољно времена и генијалности. Не би требало да бринете претерано о овим стварима, али будите свесни ризика и будите опрезни.

Шта је са софтвером за шпијун за иПхоне?

Једна од ствари најближих хаку који утиче на власнике иПхоне-а је такозвани шпијунски софтвер. Ове апликације хватају параноју и страх позивајући људе да инсталирају софтвер за праћење на уређајима. Они се продају забринутим родитељима и сумњивим супружницима као начин праћења активности неког другог иПхоне-а.

Ове апликације не могу да функционишу на основном иОС-у, тако да захтевају да се уређај прво разбије. Ово отвара иПхоне за даљу манипулацију, проблеме са сигурношћу и потенцијалне проблеме са компатибилношћу апликација, јер одређене апликације неће радити на уређајима који су оштећени.

Након што је уређај разбијен и сервис за праћење инсталиран, људи могу шпијунирати појединачне уређаје са веб контролних панела. Та особа ће видети сваку послату текстуалну поруку, детаље свих упућених и примљених позива, па чак и нове фотографије или видео записе снимљене камером.

Ове апликације неће радити на најновијим иПхоне уређајима (укључујући КСС, КСР, 11 и најновији СЕ), а за неке иОС 13 уређаје је доступан само привезани јаилбреак. Они су пали од милости јер Аппле тако отежава јаилбреак недавних уређаја, тако да представљају малу претњу под иОС 13.

Међутим, неће тако остати заувек. Са сваким великим развојем бекства из затвора, ове компаније поново почињу са маркетингом. Не само да је шпијунирање вољене особе упитно (и незаконито), већ и бекство нечијег уређаја излаже га ризику од малвера. Такође поништава сваку гаранцију коју је он или она можда оставио.

Ви-Фи је можда и даље рањив

Без обзира који уређај користите, необезбеђене бежичне мреже и даље представљају једну од највећих претњи безбедности мобилних уређаја. Хакери могу (и раде) да користе нападе „човека у средини“ да би поставили лажне, необезбеђене бежичне мреже за хватање саобраћаја.

Анализом овог саобраћаја (познатог као њушкање пакета), хакер би могао да види информације које шаљете и примате. Ако су ове информације нешифроване, можда хватате лозинке, акредитиве за пријаву и друге осетљиве информације.

Будите паметни и избегавајте коришћење необезбеђених бежичних мрежа и будите пажљиви кад год користите јавну мрежу. За крајњи мир, шифрујте свој иПхоне саобраћај помоћу ВПН-а.