Dvofaktorska autentifikacija (2FA) predstavlja najefikasniju strategiju za zaštitu vašeg online naloga od neovlašćenog pristupa. Da li ste i dalje skeptični? Pogledajte zapanjujuće statističke podatke koje je objavio Microsoft.

Upečatljive brojke

U februaru 2020. godine, Microsoft je predstavio prezentaciju na RSA Konferenciji pod nazivom „Prevazilaženje zavisnosti od lozinke: Izazovi u završnoj fazi u Microsoftu”. Ceo prikaz bio je izuzetno zanimljiv za one koje zanima zaštita korisničkih računa. Čak i ako vas ta tema ne interesuje, predstavljeni podaci su prosto neverovatni.

Microsoft prati preko milijardu aktivnih naloga na mesečnom nivou, što je skoro 1/8 ukupne svetske populacije. Generišu više od 30 milijardi prijava svakog meseca. Svaka prijava na korporativni O365 nalog može da generiše višestruke zapise za prijavu u različitim aplikacijama, kao i dodatne događaje za aplikacije koje koriste O365 za pojedinačnu prijavu.

Ako vam se ovaj broj čini velikim, imajte na umu da Microsoft zaustavi oko 300 miliona lažnih pokušaja prijava svaki dan. Dakle, ovo nije godišnja ili mesečna cifra, već dnevna brojka od 300 miliona.

U januaru 2020, 480.000 Microsoft naloga – 0,048 procenata ukupnog broja Microsoft naloga – je kompromitovano putem napada „raspršivanjem“. To se dešava kada napadač isproba uobičajenu lozinku (na primer, „Prolece2020!“) na listi od hiljada naloga, u nadi da će neki koristiti baš tu lozinku.

Napadi „raspršivanjem“ su samo jedan od oblika pretnji; stotine i hiljade drugih potiču od popunjavanja ukradenih akreditiva. Napadač kupuje korisnička imena i lozinke na dark web-u i zatim ih koristi u pokušajima prijave na drugim sistemima.

Zatim, tu je i fišing, kada vas prevarant navede da se prijavite na lažnu web stranicu kako bi ukrao vašu lozinku. Ove metode su najčešći načini na koji se online nalozi „hakuju“, kako se to popularno kaže.

Sve u svemu, više od milion Microsoft naloga je provaljeno samo u januaru. To je nešto više od 32.000 kompromitovanih naloga na dnevnom nivou, što deluje alarmantno, sve dok se ne uzme u obzir činjenica da se zaustavlja oko 300 miliona lažnih pokušaja prijava svakog dana.

Međutim, najvažniji podatak je da bi 99,9% svih upada u Microsoft naloge bilo sprečeno da je dvofaktorska autentifikacija bila aktivirana.

Šta je dvofaktorska autentifikacija?

Kao podsetnik, dvofaktorska autentifikacija (2FA) zahteva dodatnu verifikaciju za pristup vašem nalogu, osim korisničkog imena i lozinke. Dodatni korak je obično šestocifreni kod koji se šalje na vaš mobilni telefon putem SMS-a ili se generiše putem aplikacije. Ovaj kod zatim unosite prilikom prijavljivanja na nalog.

Dvofaktorska autentifikacija je vrsta višefaktorske autentifikacije (MFA). Postoje i druge MFA metode, uključujući fizičke USB tokene koje priključujete u uređaj ili biometrijsko skeniranje otiska prsta ili oka. Ipak, kod poslat na mobilni telefon je daleko najčešća metoda.

Važno je napomenuti da je višefaktorska autentifikacija širi pojam – za veoma bezbedan nalog mogu biti potrebna i tri faktora verifikacije umesto dva.

Da li bi 2FA zaustavio upade?

Kod napada „raspršivanjem“ i popunjavanja akreditiva, napadači već imaju vašu lozinku – samo traže naloge koji je koriste. U slučaju fišinga, napadači dolaze do vaše lozinke i korisničkog imena, što je još gore.

Da su Microsoft nalozi koji su bili kompromitovani u januaru imali aktiviranu višefaktorsku autentifikaciju, samo posedovanje lozinke ne bi bilo dovoljno za provalu. Haker bi takođe morao imati pristup telefonu žrtve kako bi dobio MFA kod pre nego što bi mogao da se prijavi na nalog. Bez telefona, napadač ne bi imao pristup nalozima, te ne bi došlo do provale.

Ako mislite da je vašu lozinku nemoguće pogoditi i da nikada ne biste naseli na fišing napad, pogledajmo činjenice. Prema Aleksu Vajnhartu, glavnom arhitekti u Microsoftu, vaša lozinka zapravo i nije toliko važna kada je u pitanju bezbednost vašeg naloga.

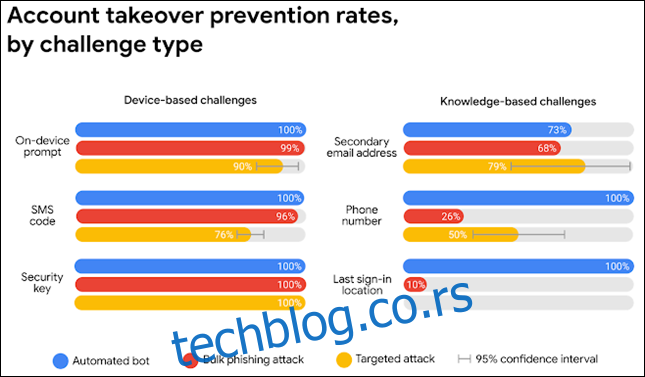

Ovo se ne odnosi samo na Microsoft naloge – svaki online nalog je podjednako ranjiv ako ne koristi MFA. Prema podacima Google-a, MFA je sprečio 100% automatizovanih napada od strane botova (napadi „raspršivanjem“, popunjavanje akreditiva i slične automatizovane metode).

Ako pogledate donji levi ugao Google-ovog grafikona istraživanja, metoda „Sigurnosni ključ“ je bila 100% efikasna u zaustavljanju automatizovanih botova, fišinga i ciljanih napada.

Šta je zapravo „Sigurnosni ključ“? To je aplikacija na vašem mobilnom telefonu koja generiše MFA kod.

Iako je metoda „SMS kod“ takođe vrlo efikasna – i definitivno je bolja od toga da uopšte nemate MFA – aplikacija je još bolja. Preporučujemo Authy, jer je besplatan, jednostavan za upotrebu i vrlo efikasan.

Kako da aktivirate 2FA za sve vaše naloge

Možete aktivirati 2FA ili drugu vrstu MFA za većinu online naloga. Podešavanja se mogu naći na različitim mestima, zavisno od naloga. Uglavnom se nalaze u meniju sa podešavanjima naloga pod odeljcima „Nalog“ ili „Bezbednost“.

Srećom, imamo vodiče koji pokrivaju aktiviranje MFA za neke od najpopularnijih web stranica i aplikacija:

Amazon

Apple ID

Facebook

Google/Gmail

Instagram

LinkedIn

Microsoft

Nest

Nintendo

Reddit

Ring

Slack

Steam

Twitter

MFA je najefikasniji način da zaštitite svoje online naloge. Ako to već niste učinili, odvojite vreme da je uključite što pre – posebno za kritične naloge kao što su e-pošta i bankarstvo.