Многи људи се и даље осећају одвратно када се помињу терминологије попут хакера и хаковања, што је углавном повезано са дигиталним доменом. Иако се времена мењају и људи су такође почели да истражују и проширују свој хоризонт размишљања према свим другим професијама, укључујући ову, етичко хаковање је сертификована вештина која се постиже кроз одређене вештине које људи развијају темељним проучавањем у ИТ сектору. Ако сте неко ко жели да настави каријеру у етичком хаковању и збуњени сте специфичним вештинама потребним да бисте били хакер са белим шеширима, онда ће вам данашњи чланак помоћи да у потпуности разумете зашто и где се налазе све вештине које су потребне да бисте постали хакер. етички хакер. Али пре него што пређемо директно на вештине, хајде да прво разумемо улоге и одговорности етичког хакера.

Преглед садржаја

Листа вештина потребних да бисте постали етички хакер

Овде смо показали комплетан водич о вештинама потребним да постанете етички хакер и детаљно о улогама и одговорностима.

Које вештине су потребне да би био хакер белог шешира?

Хакери са белим шеширима и хакери са црним шеширима разликују се углавном по мотивацији. Хакери са белим шеширима помажу фирмама да идентификују системске недостатке и спроведу неопходне поправке. За разлику од црних хакера, који незаконито, злонамерно и често ради личне користи приступају хакерским системима. Хакери сивих шешира падају између две крајности. Комбинацију тактике црног шешира и белог шешира користе хакери са сивим шеширима. Без знања или сагласности власника, сиви хакери често скенирају систем у потрази за слабостима. Ако се открију проблеми, они обавештавају власника и повремено могу тражити скромну наплату да би се проблем решио. Проваљивањем на веб странице и мреже организација без овлашћења, неки хакери више воле да мисле да на неки начин користе компанијама. Да би спречиле кршење података, предузећа обично ангажују етичке хакере да ураде тестове пенетрације на свом хардверу и софтверу. Поред тестирања, етички хакери имају позиције у сајбер безбедности у компанији, као што су:

- Аналитичар за сајбер безбедност

- Аналитичар информационе безбедности

- Аналитичар за откривање упада

- ИТ безбедносни инжењер

- Администратор ИТ безбедности

- Аналитичар мрежне безбедности

- Тестер пенетрације

Сада, када говоримо о критеријумима подобности, постоји много реномираних сертификата доступних за етичке хакере као што је ЕЦ-Цоунцил и многи други у којима можете постићи резултате коришћењем истих алата и информација као злонамерни хакер за анализу безбедносног положаја циљног система док поступајући легално и легитимно. Ово укључује демонстрирање разумевања безбедности рачунарског система и тражење рупа и рањивости у циљним системима. Сличне сертификате као што је ЕЦ-Цоунцил такође пружају следећи овлашћени сертификати:

- ЦомпТИА Сецурити+

- Цисцова ЦЦНА сигурност

- Сертификација професионалаца за офанзивну безбедност (ОСЦП).

- САНС ГИАЦ

Хајде сада да пређемо на скуп вештина потребних да постанете етички хакер у детаље.

1. Вештине програмирања

Слика Џејмса Осборна са Пикабаи-а

Слика Џејмса Осборна са Пикабаи-а

Једна од основних вештина потребних да бисте били хакер са белим шеширима је знање програмирања. Под програмирањем се подразумева писање кода који рачунарски уређај може да разуме и користи за извршавање различитих команди. Као резултат тога, разумевање бројних програмских језика које користе хакери, као и језика неопходних за хаковање је од суштинског значаја ако желите да будете етички хакер. Постоји неколико програмских језика, међутим, нису сви коришћени за хаковање. Програмски језици које користе етички хакери су наведени у наставку:

- Јавасцрипт – То је скриптни језик на страни клијента који ради на свим платформама. Клијентово прегледање покреће извршавање ЈаваСцрипт кода. Користи се за скриптовање на више локација, читање сачуваних колачића и друге сврхе.

- ХТМЛ – Веб странице су написане у ХТМЛ-у, језику на више платформи. ХТМЛ обрасци се користе за прикупљање података у обрасцима за пријаву и другим процесима уноса података на мрежи. Лако можете пронаћи и искористити недостатке у коду ако знате како да пишете и рашчланите ХТМЛ.

- Ц & Ц++ – Ц и Ц++ су међуплатформски језици који нуде програмирање ниског нивоа. Приликом креирања сопствених руткита, експлоатација, схелл кодова или разумевања и побољшања већ постојећих, они су од велике помоћи.

- СКЛ – Други језик који се може користити на свим платформама за повезивање са базама података је СКЛ. Користећи СКЛ ињекцију, могу се избећи слабе технике пријављивања на веб апликацију, могу се избрисати подаци базе података итд.

- Питхон, Руби, Басх, Перл – Доступни су и програмски језици високог нивоа, међуплатформски као што су Перл, Руби, Басх и Питхон. Они су корисни при креирању алата за аутоматизацију и скрипти. Научене информације се такође могу применити за разумевање и прилагођавање тренутно постојећих алата.

- ПХП – ПХП је програмски језик на страни сервера који је такође међуплатформски. Поред обраде ХТМЛ образаца, он такође испуњава и друге јединствене дужности. Прилагођена ПХП апликација може бити креирана да промени поставке веб сервера и изложи систем претњама.

- Питхон – Развој мрежних алата је поједностављен помоћу корисних Питхон пакета као што су Пулсар, НАПАЛМ, НетворкКс, итд. Као скриптни језик, Питхон нуди невероватне перформансе за мале апликације, што је још један разлог зашто етички хакери често креирају кратке скрипте. Због огромне заједнице која окружује Питхон, на сва питања у вези са програмирањем се одмах одговара. Поред тога, савладавање Питхон-а чини вам доступним бројне различите изборе послова.

- Јава, ЦСхарп, Висуал Басиц, ВБСцрипт – У зависности од ситуације и потребе, различити језици као што су Јава, ЦСхарп, Висуал Басиц и ВБСцрипт могу бити од користи. Поред тога, Јава и Ц# су језици на више платформи, али су Висуал Басиц и ВБСцрипт искључиво компатибилни са оперативним системом Виндовс.

2. Вештине умрежавања на рачунару

Слика Јеан Мартинелле са Пикабаи-а

Слика Јеан Мартинелле са Пикабаи-а

Постати етички хакер умрежавање је важна вештина. Рачунарска мрежа је међусобна повезаност различитог хардвера. Понекад познати као домаћини, они су повезани преко различитих канала како би испоручили или примили податке или медије.

- Разумевање мрежа као што су Субнеттинг, Суоернеттинг, ДХЦП и друге је неопходна компонента мрежне експертизе за хакере.

- Истраживање бројних међусобно повезаних машина у мрежи и могућих безбедносних опасности које то може да изазове помаже у етичком хаковању. Етички хакер који је вешт у умрежавању моћи ће да се носи са овим опасностима.

- Познавање мрежних модела, интернет протокола и ИП адреса може вам помоћи да развијете своје етичке способности хаковања и постанете компетентан хакер.

- Поред тога, морате бити упознати са мрежним интерфејс картицама, серверима, клијентима, приступним тачкама, медијима за пренос и рутерима.

3. Линук вештине

Слика Булента Ергуна са Пикабаи-а

Слика Булента Ергуна са Пикабаи-а

Заснован на Линук кернелу, Линук је бесплатни оперативни систем отвореног кода. Под условима ГНУ Опште јавне лиценце, свако може да мења и дистрибуира Линуков изворни код у комерцијалне или некомерцијалне сврхе.

- За етичке хакере, Линук-ова безбедност је кључна предност учења оперативног система.

- У поређењу са другим оперативним системима, Линук је најбезбеднији.

- Линук садржи неке вирусе, што га чини мање рањивим од било ког другог оперативног система, чак и ако 100% сигурност није загарантована.

- Штавише, није потребан никакав антивирусни софтвер. Дакле, познавање Линука је неопходно за хаковање.

4. Основно познавање хардвера

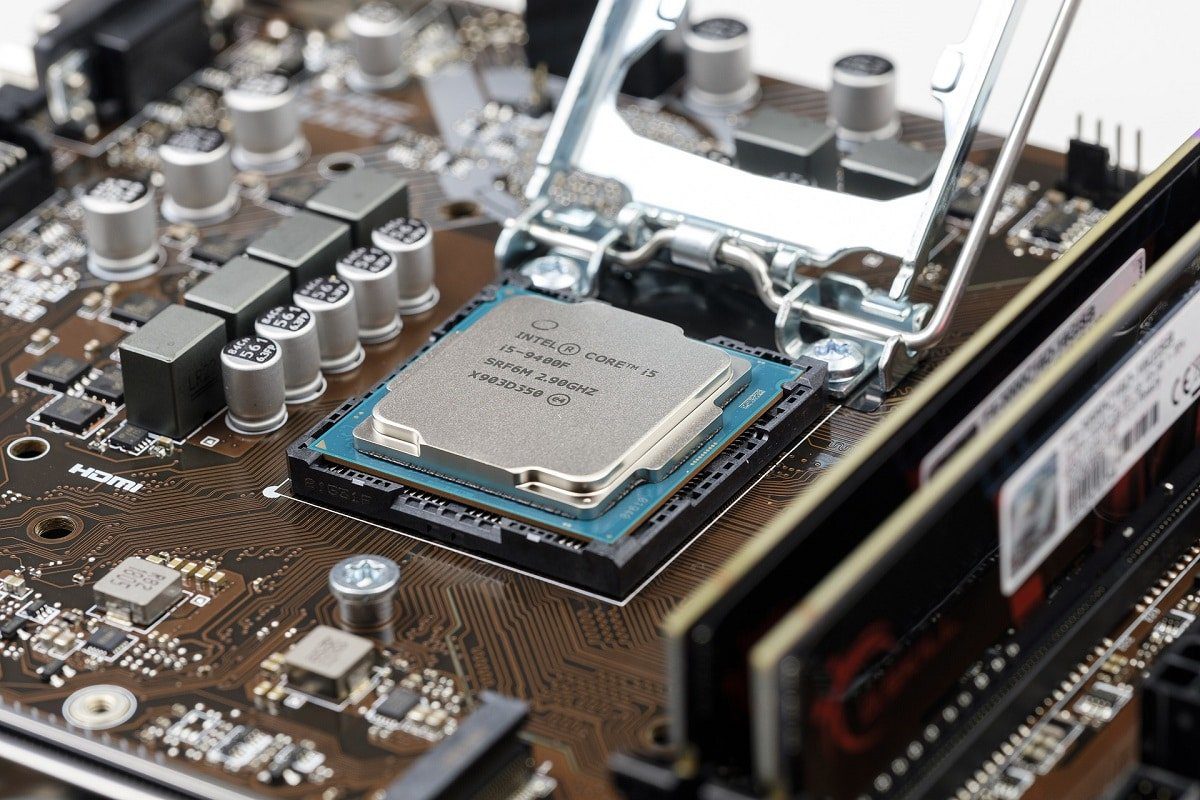

Слика Бруно /Немачка са Пикабаи-а

Слика Бруно /Немачка са Пикабаи-а

За етичко хаковање, особа мора да схвати основе рачунарског хардвера. Стварне компоненте рачунара, као што су матична плоча, миш, тастатура, графичка картица, звучна картица, звучници и централна процесорска јединица (ЦПУ), називају се рачунарским хардвером. Софтвер је, с друге стране, колекција инструкција које хардвер може чувати и извршавати.

Као резултат тога, да би хаковала машину коју покреће рачунар, особа мора да буде упозната са машином или како она функционише. Он или она тада морају добити приступ рачунару који покреће машину. Дакле, први корак да будете етички хакер је фундаментално разумевање хардвера. Имати фундаментално разумевање хардвера да би се разумело како функционише матична плоча, како се подаци шаљу преко УСБ-а и како ЦМОС или БИОС међусобно комуницирају.

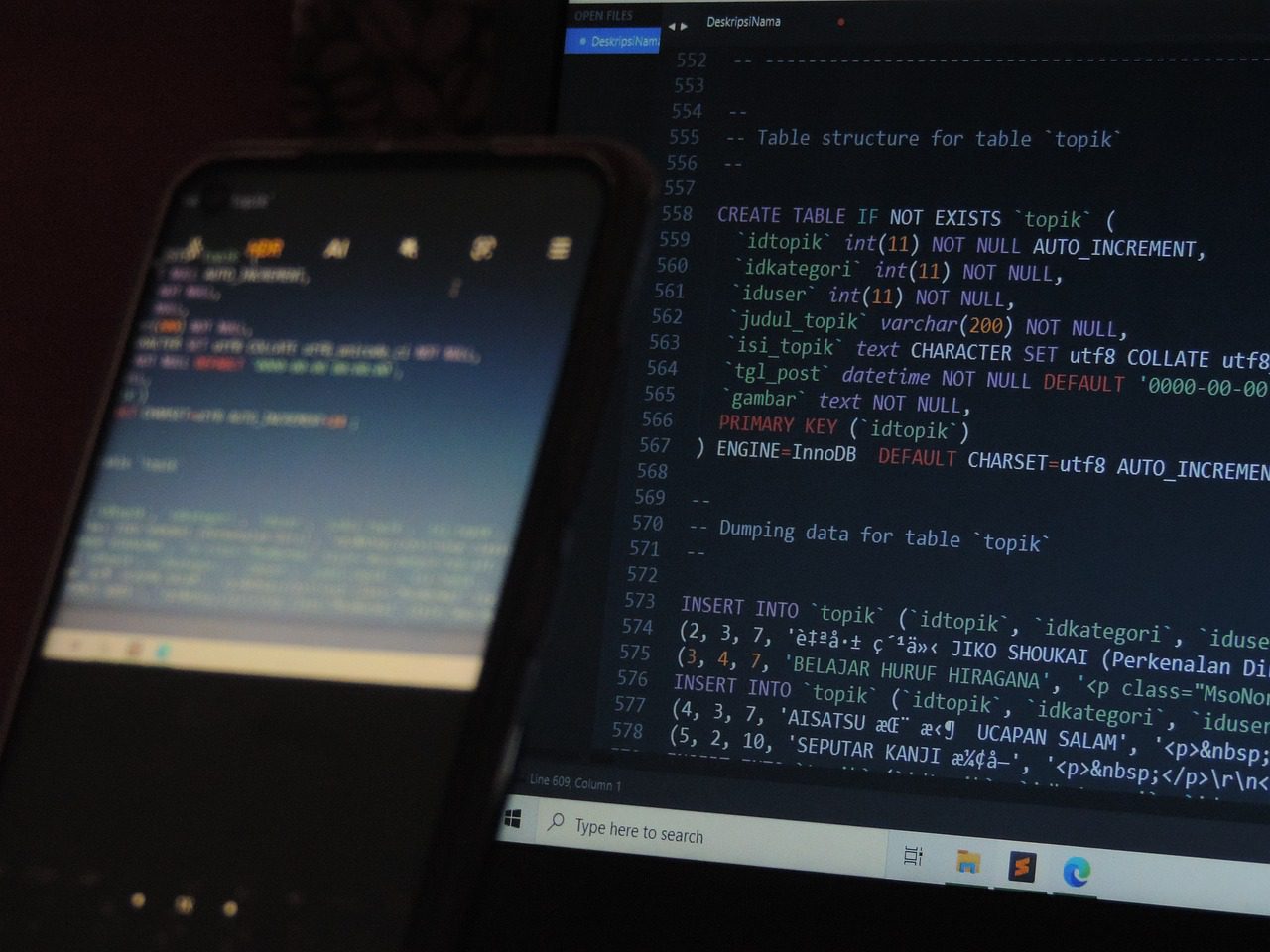

5. Вештине базе података

Слика од До Екплоит са Пикабаи-а

Слика од До Екплоит са Пикабаи-а

Још једна од основних вештина потребних да би био хакер са белим шеширима је вештина базе података. Све базе података креирају и њима управљају системи за управљање базама података или ДБМС.

- Упркос супериорној корисности система база података као што су Мицрософт СКЛ Сервер, МиСКЛ и Орацле, њихове безбедносне мане су изашле на видело.

- Неопходно је да се уверите да је ова апликација заштићена од хаковања јер би приступ бази података у којој се чувају сви подаци довео компанију у велику опасност.

- Етичком хакеру је потребно темељно разумевање базе података, различитих механизама базе података и шема података како би помогао организацији у развоју снажног ДБМС-а.

6. Познавање рада на рачунару

Слика од СтартупСтоцкПхотос са Пикабаи-а

Слика од СтартупСтоцкПхотос са Пикабаи-а

Да би идентификовали могуће опасности, хакери нападају рачунарске системе. Дакле, један од талената потребних за етичко хаковање је добро разумевање рачунара. Етичком хакеру неопходна је експертиза за компјутерске системе. Коришћење рачунара и компјутерских технологија захтева вештину компјутерског хаковања. Морате имати радно разумевање хаковања да бисте постали етички хакер. Потенцијални етички хакер може успети ако поседује минимум компјутерске писмености.

- Обрада података, управљање дигиталним датотекама и прављење презентација су примери основних компјутерских способности.

- Програмирање, управљање базом података и рачунање у табелама су примери напредних рачунарских способности.

- МС Оффице са свим својим производима, табелама, е-поштом, управљањем базама података, друштвеним медијима, вебом и другим рачунарским програмима су неке од основних рачунарских способности.

7. Реверзно инжењерско знање

Слика Вернера Мозера са Пикабаи-а

Слика Вернера Мозера са Пикабаи-а

Обрнути инжењеринг је процес добијања, путем испитивања кода производа, информација о његовом изгледу, функционалним захтевима и карактеристикама. Информације се производе из софтверске базе података која је изграђена.

- Циљ обрнутог инжењеринга је да систем учини лакшим за разумевање и креира потребну документацију за застарели систем како би се убрзао рад на одржавању.

- Обрнути инжењеринг је уобичајена пракса у софтверској безбедности како би се проверило да ли систем нема значајних безбедносних рупа или рањивости.

- Систем је направљен отпорнијим и накнадно је заштићен од малвера и хакера. Одређени програмери користе технику познату као етичко хаковање до тачке у којој заправо хакују сопствене системе како би пронашли недостатке.

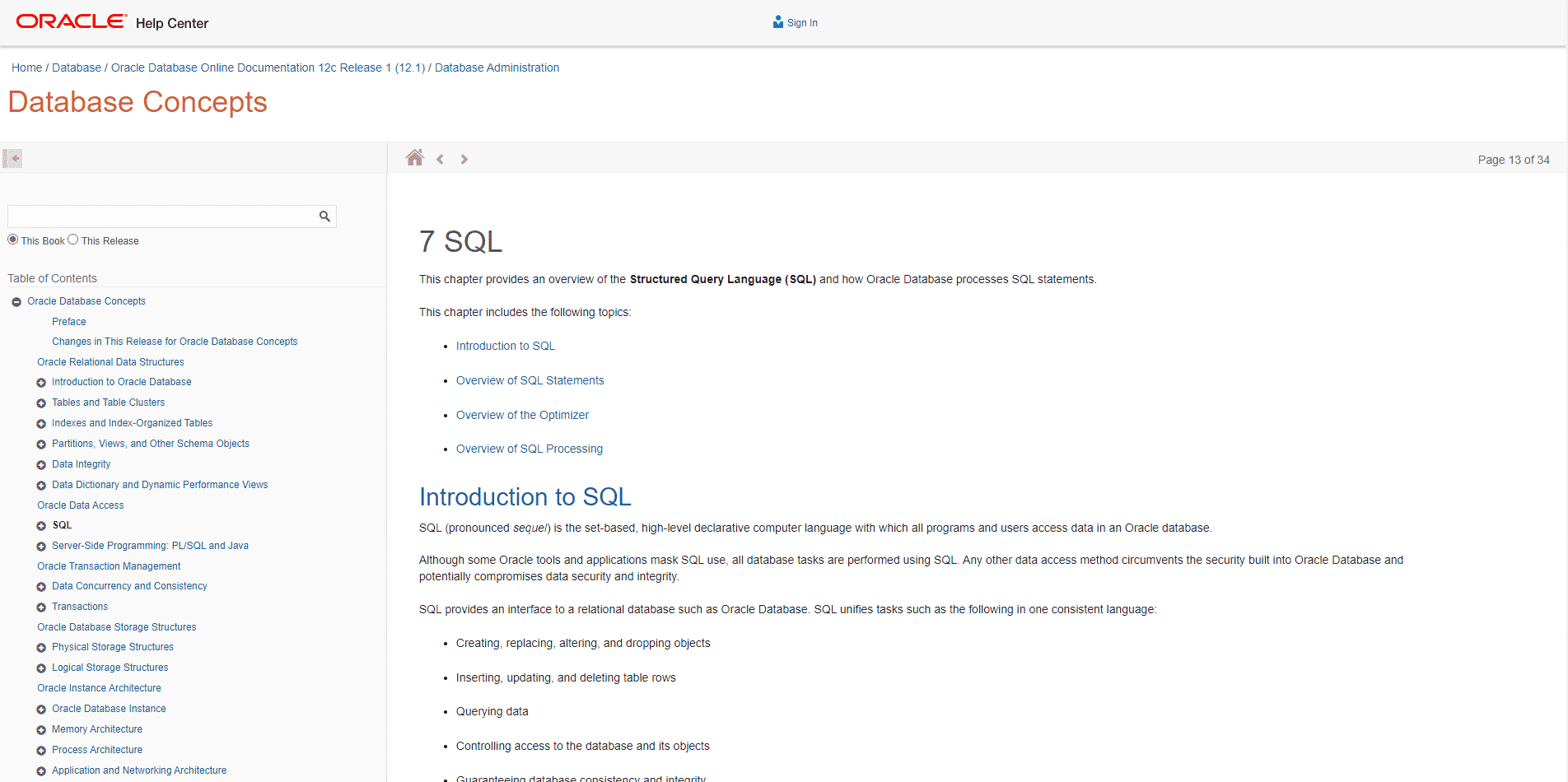

8. Додатне СКЛ вештине

Да би етички хакер био успешан, СКЛ знање је кључно. Програмски језици су неопходни за хаковање, а СКЛ је један од њих. Поред тога, вишеплатформско веб хаковање користи СКЛ као језик за комуникацију базе података. Заобилажење лабавих безбедносних мера за пријаву, брисање података из базе података и друге операције су све могуће помоћу СКЛ ињекције. Разумевање СКЛ-а је потреба за етичким хакером да би:

- Научите да извршите СКЛ ињекцију против пријаве.

- Откријте како да додате метаподатке у излаз СКЛ ињекције

- Сазнајте шта СКЛ ињекција заснована на грешкама треба да уради.

- Креирајте синтаксу спремну за СКЛ ињекцију да бисте учитали датотеку на веб страницу.

- Наведите пример коришћења СКЛ ињекције за писање у датотеку.

- Пронађите алате за аутоматизацију напада СКЛ ињекцијом.

9. Вештине криптографије

Слика Паул Лее са Пикабаи-а

Слика Паул Лее са Пикабаи-а

Проучавање и употреба метода за сигурну комуникацију када су присутне спољне стране, које се такође називају противницима, познато је као криптографија. Бави се креирањем и проценом процедура које спречавају злонамерне треће стране да добију информације које размењују две компаније и стога посматрају неколико аспеката безбедности информација.

Да би се комуникација учинила нечитљивом за хакере, криптографија подразумева претварање обичне текстуалне поруке у шифровани текст, који је неразумљив облик, током преноса. Одговорност етичког хакера је да осигура да ниједна информација не процури међу интерним запосленима.

10. Вештине решавања проблема

Слика од рубилиа са Пикабаи-а

Слика од рубилиа са Пикабаи-а

Бити стратешки мислилац и иновативан решавач проблема су основне особине етичког хакера. Поред горе поменутих технолошких способности, способности решавања проблема омогућавају идентификацију корена проблема и проналажење одговарајућег решења. Коришћењем етичких техника хаковања могуће је зауставити компликованије сајбер нападе.

Етички хакери морају поседовати вештине критичког размишљања и способност решавања проблема. Аспирант ће можда морати да усвоји нове технике како би се уверио да су све безбедносне повреде правилно процењене у вештинама решавања проблема за курс етичког хаковања. Потребни су бројни тестови, као и креативни њух за изналажење нових приступа овом питању.

Дакле, ово су специфичне вештине потребне да бисте били хакер са белим шеширима,

***

Изнад је била сва листа вештина потребних да постанете етички хакер са компјутерским пламеном типа „све зна“. Хаковање је у потпуности курс који захтева много вештине и страсти, а само рад иза нашег диска и сервера организације без икаквих брига је могућ због етичког хаковања. Ми не промовишемо било какво неетичко хаковање кроз наше чланке, стога сви такви чланци треба да се користе само у сврху проучавања. Подијелите своје вриједне повратне информације о информацијама које смо споменули и подијелите своја искуства о томе колико од ових вјештина посједујете као програмер или вам је ово чак и мало помогло да сазнате о својим интересовањима у каријери хакера. Наставите да читате и видећемо се у другом чланку са другом темом.