DDoS napadi predstavljaju ozbiljnu pretnju bezbednosti veb lokacija, nanoseći štetu koja se ogleda u curenju podataka, narušavanju reputacije i finansijskim gubicima, da navedemo samo neke posledice.

Čak i mala ranjivost u vašem sistemu zaštite može dovesti do problema poput DDoS napada. Osnovni cilj ove vrste onlajn napada jeste usporavanje ili onesposobljavanje veb lokacije preplavljivanjem mreže lažnim saobraćajem.

Stoga, vlasnici veb lokacija moraju biti svesni različitih vrsta DDoS napada i imati sposobnost da ih ublaže ili bar minimiziraju njihov uticaj.

Prema istraživanjima, DDoS napadi mogu porasti za preko 300% u 2023. godini. Ovo je veoma zabrinjavajuće i za pojedince i za preduzeća, jer napadi imaju potencijal da oštete njihove veb stranice na brojne načine.

U ovom članku ću razmotriti različite vrste DDoS napada koji su popularni, kao i načine kako ih sprečiti i zaštititi svoju veb lokaciju.

Šta je DDoS napad?

Distribuirani napad uskraćivanjem usluge (DDoS) je bezbednosna pretnja za veb lokacije koja može poremetiti protok saobraćaja servera, mreže ili usluge, preplavljivanjem infrastrukture ili mete neželjenim saobraćajem. Može zloupotrebiti računare i druge povezane mrežne resurse, kao što su IoT uređaji.

Glavni cilj DDoS napada jeste preplaviti sistem lažnim saobraćajem, kao što je nagli porast zahteva za povezivanje, poruka ili paketa. Ova velika količina zahteva može dovesti do pada sistema ili usporavanja, jer resursi neće biti dovoljni da prihvate zahteve.

Iako neki hakeri koriste ovaj napad da ucenjuju vlasnike veb lokacija tražeći velike sume novca, glavni motivi za napad su:

- Poremećaj komunikacije i usluga

- Nanošenje štete vašem brendu

- Sticanje prednosti nad vašim poslovanjem

- Odvlačenje pažnje tima za reagovanje na incidente

Preduzeća svih veličina mogu biti pogođena ovim napadima ukoliko ne poštuju odgovarajuće mere bezbednosti. Najčešće su na meti:

- Onlajn prodavci

- Fintek i finansijske kompanije

- Kompanije za onlajn kockanje i igre na sreću

- Državni subjekti

- Pružaoci IT usluga

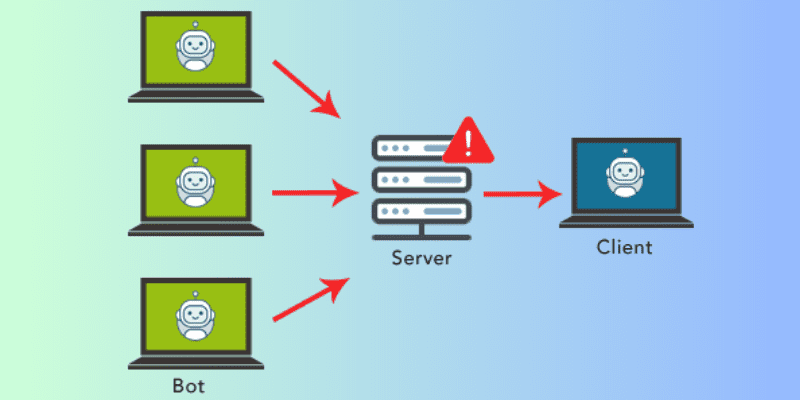

Uglavnom, napadači koriste botnet za izvođenje ovih napada. Botnet je mreža računara zaraženih malverom, IoT uređaja i mobilnih telefona koji su pod kontrolom DDoS napadača. Hakeri koriste ove umrežene uređaje za slanje velikog broja zahteva na IP adresu servera ili ciljanu veb lokaciju.

Zbog DDoS napada, vlasnici preduzeća se suočavaju sa brojnim poteškoćama, kao što su napuštene korpe, gubitak poslovanja i prihoda, nedostupnost usluga, frustrirani korisnici i drugo. Ovo će zahtevati od vas da potrošite značajna sredstva i vreme kako biste vratili poslovanje u prethodno stanje i ostvarili rast.

Kako se dešava DDoS napad?

Napadači koriste „zombi“ mašine povezane na internet za izvođenje DDoS napada. Mreže ovih mašina se sastoje od brojnih uređaja, poput IoT uređaja koji mogu biti inficirani malverom, omogućavajući napadačima da daljinski kontrolišu vaše sisteme.

Ovi pojedinačni uređaji su poznati kao botovi, a skup botova je poznat kao botnet. Kada napadač uspostavi botnet, lakše će mu biti da usmeri napad putem daljinskih komandi.

Kada se meta napada usmeri na mrežu ili server žrtve, svaki bot u botnetu šalje zahtev na IP adresu veb lokacije, uzrokujući da mreža ili server postanu preopterećeni saobraćajem. Budući da je svaki bot jedan internet uređaj, teško je razlikovati regularan saobraćaj od saobraćaja napada.

Uticaj DDoS napada na poslovanje

DDoS napadi usporavaju performanse vaše veb lokacije, prekidaju usluge korisnicima i izazivaju brojne probleme. Zbog toga se preduzeća suočavaju sa velikim teškoćama, kao što su:

- Gubitak reputacije: Reputacija je ključni aspekt svakog poslovanja. Kupci, investitori i partneri veruju vašoj veb lokaciji i oslanjaju se na nju. Međutim, kada je vaša veb lokacija izložena DDoS napadima, to im šalje signal da vaša veb lokacija nije sigurna. Stoga, postaje teško upravljati reputacijom.

- Gubitak podataka: Hakeri mogu dobiti pristup vašim sistemima i podacima i zloupotrebiti ih za krađu novca sa bankovnih računa i sprovođenje drugih štetnih aktivnosti.

- Finansijski gubici: Ako imate platformu za e-trgovinu ili veb lokaciju koja iznenada prestane da radi, počećete da gubite novac jer se zahtevi i porudžbine ne mogu dalje obrađivati. U takvim slučajevima, veb lokacije konkurenata stiču poverenje vaših kupaca. Pored toga, obnova izgubljenog poslovanja, kupaca i reputacije takođe košta mnogo.

Tri glavne vrste DDoS napada

Iako je primarni cilj svakog DDoS napada preplaviti vaš sistem lažnim saobraćajem, način na koji se to radi se razlikuje. Razmotrimo tri glavne vrste DDoS napada:

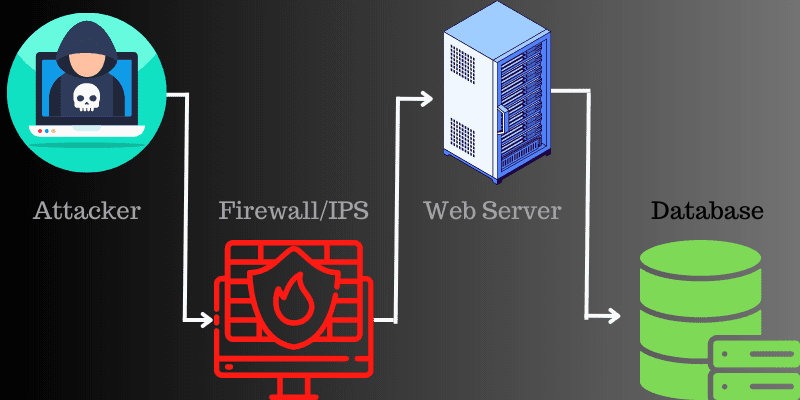

#1. Napadi na sloj aplikacija

Sloj aplikacija je mesto gde server generiše odgovor na dolazni zahtev sa klijentskog servera.

Na primer, ako u veb pretraživač unesete https://www.abc.com/learning/, on će poslati HTTP zahtev serveru tražeći stranicu za učenje. Server će pretražiti sve informacije vezane za tu stranicu, upakovati ih i poslati nazad vašem veb pretraživaču.

Ovaj proces preuzimanja i pakovanja se odvija na ovom sloju. Napad na sloj aplikacije se dešava kada napadač koristi više mašina/botova da uzastopno šalje zahteve istom izvoru servera.

Dakle, najčešći napad sloja aplikacije je HTTP poplavni napad, gde zlonamerni akteri neprekidno šalju neželjene HTTP zahteve serveru koristeći veliki broj IP adresa.

#2. Volumetrijski napadi

Kod volumetrijskih napada, napadači bombarduju server sa ogromnom količinom saobraćaja, tako da se propusni opseg veb lokacije potpuno iscrpi.

Najčešći napad koji napadači koriste je DNS amplifikacioni napad. Ovde zlonamerni akter neprekidno šalje zahteve DNS serveru koristeći lažnu IP adresu ciljane veb lokacije.

DNS server šalje odgovor serveru koji su napadači targetirali. Kada se to uradi više puta, ciljni server je zbunjen i usporava, što dovodi do loših performansi veb lokacije.

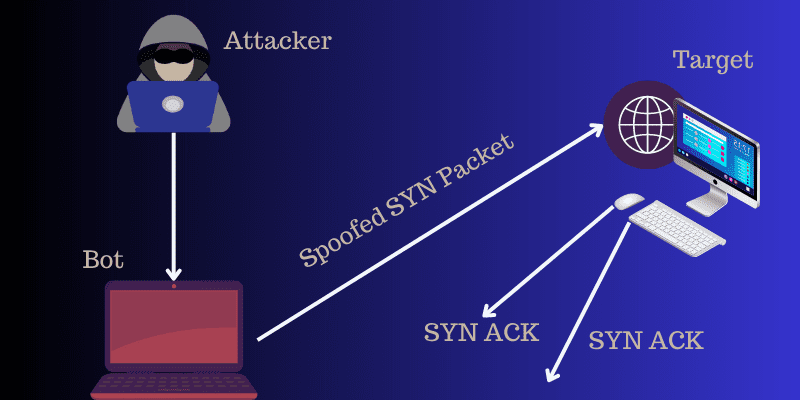

#3. Protokolni napadi

Protokolni napadi iscrpljuju mrežne sisteme kao što su ruteri, balanseri opterećenja i zaštitni zidovi, zajedno sa resursima servera. Kada dva računara pokreću komunikacioni kanal, oni vrše TCP rukovanje. To znači da dve strane razmenjuju svoje preliminarne informacije.

SYN paket je prvi korak ka TCP rukovanju, gde server zna da klijent treba da pokrene novi kanal. U protokollnom napadu, haker preplavljuje server ili mreže sa više SYN paketa koji sadrže lažne IP adrese.

Server će odgovoriti na svaki paket, zahtevajući da se završi rukovanje. Međutim, u ovom slučaju, klijent nikada neće odgovoriti na pakete, ostavljajući server da čeka predugo na odgovor. Ovo može usporiti performanse servera.

Različite vrste DDoS napada

Tri napada koja sam spomenuo gore se dalje dele na različite tipove napada, kao što su HTTP poplava, DNS poplava, SYN poplava, Smurf i mnogi drugi. Pogledajmo ih i kako mogu uticati na vaše poslovanje.

#1. HTTP Poplava

Izvor: PureVPN

Izvor: PureVPN

HTTP je uobičajena osnova za zahteve zasnovane na pregledaču, koji se obično koriste za otvaranje veb stranica ili slanje sadržaja preko interneta.

HTTP poplava je vrsta DDoS napada koji spada pod volumetrijske napade. Oni su posebno dizajnirani da preopterete ciljani server sa previše HTTP zahteva. Kada se ciljani server napuni zahtevima i ne može da odgovori, DDoS će poslati dodatne zahteve stvarnih korisnika.

#2. DNS Poplava

Sistemi naziva domena (DNS) su poput imenika interneta. Takođe, ponašaju se kao put gde internet uređaji traže određene veb servere da bi pristupili internet sadržaju.

DNS poplavni napad je vrsta DDoS napada gde napadač preplavljuje DNS servere određenog domena, ciljajući ga da poremeti DNS rezoluciju.

Ako korisnik nema imenik, biće teško pronaći adresu za telefonski poziv određenom resursu. Slična stvar se dešava u situaciji DNS poplave. Dakle, veb lokacija će biti ugrožena i neće moći da odgovori na legitiman saobraćaj.

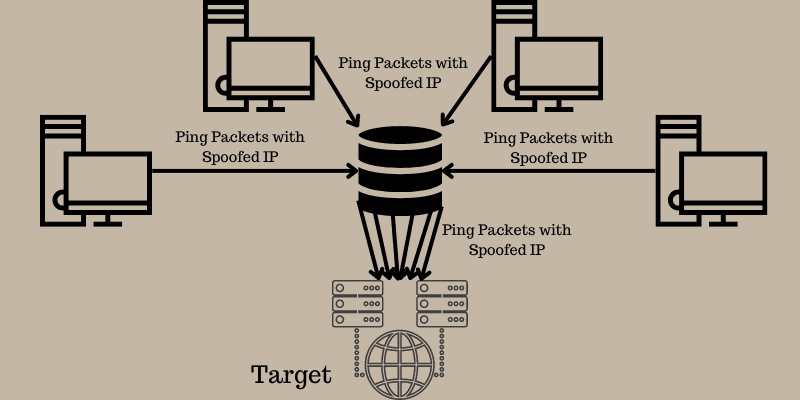

#3. Ping Poplava

ICMP je sloj internet protokola koji različiti mrežni uređaji koriste za komunikaciju između sebe. Često se ICMP poruke eho-odgovora i eho zahtevi koriste za pingovanje uređaja kako bi se proverila povezanost i stanje uređaja.

U ping poplavnom napadu, haker pokušava da preoptereti ciljani uređaj paketima eho zahteva. Ovo čini metu nesposobnom za pristup normalnom gustom saobraćaju. Kada lažni saobraćaj dolazi sa brojnih uređaja, napad se pretvara u DDoS napad.

#4. SYN Poplava

SYN poplava je vrsta DDoS napada, poznata i kao poluotvoreni napad, čiji je cilj da učini server nedostupnim za preusmeravanje legitimnog saobraćaja i troši sve dostupne resurse servera.

Kontinuiranim slanjem početnih paketa zahteva za povezivanje, haker može preopteretiti sve portove na serverskoj mašini. Ovo uzrokuje da uređaj sporo reaguje na legalan saobraćaj ili uopšte ne daje odgovor.

#5. UDP Poplava

U UDP poplavnom napadu, veliki broj paketa protokola korisničkih datagrama (UDP) se šalje na server sa ciljem preopterećenja, što smanjuje sposobnost uređaja da odgovori i obradi.

Zaštitni zid se iscrpljuje, što dovodi do DDoS napada. U ovom napadu, napadač koristi korake servera preduzete za odgovor na UDP pakete koji su već poslati na portove.

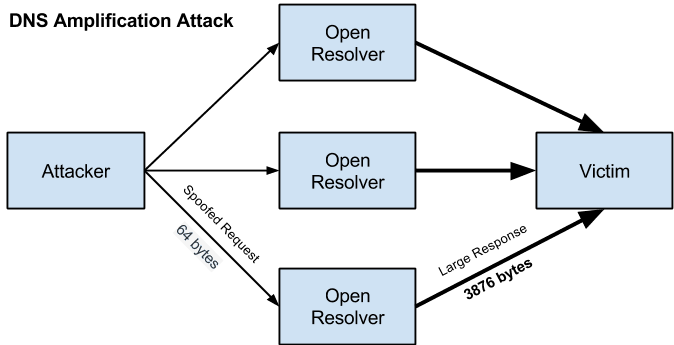

#6. DNS Amplifikacioni Napad

Izvor: Cisco Umbrella

Izvor: Cisco Umbrella

DNS amplifikacioni napad je volumetrijski DDoS napad gde napadač koristi funkcionalnost otvorenog DNS-a za preopterećenje ciljane mreže ili servera povećanom količinom saobraćaja. Ovo čini server, zajedno sa njegovom okolnom infrastrukturom, nedostupnim.

Svaki amplifikacioni napad koristi neusaglašenost u potrošnji propusnog opsega između ciljanog veb izvora i napadača. Kao rezultat, mreža postaje blokirana lažnim saobraćajem, što uzrokuje DDoS napade.

#7. XML-RPC Pingback

Pingback je vrsta komentara koji se kreira prilikom povezivanja na određeni post na blogu. XML-RPC pingback je uobičajena funkcionalnost WordPress modula. Ovu funkcionalnost napadači mogu lako iskoristiti kako bi iskoristili funkciju pingback-a na sajtu bloga za napad na sajtove trećih strana.

Ovo može dovesti do mnogo različitih napada jer izlaže vašu veb lokaciju raznim napadima. Neki od napada su napadi grubom silom, napadi na portove sa više lokacija, napadi Patsy proksija i mnogi drugi.

#8. Slowloris DDoS Napad

Slowloris je vrsta DDoS napada koji omogućava hakeru da preoptereti ciljani server kroz mnoge otvorene i istovremeno održava različite HTTP veze između cilja i napadača. Spada u napade sloja aplikacija koji se izvode pomoću delimičnih HTTP zahteva.

Zanimljivo je da Slowloris, umesto da bude kategorija napada, predstavlja alatku za napad koja je posebno dizajnirana da omogući jednoj mašini da sruši server. Ova vrsta napada zahteva mali propusni opseg i ima za cilj iskorišćavanje resursa servera.

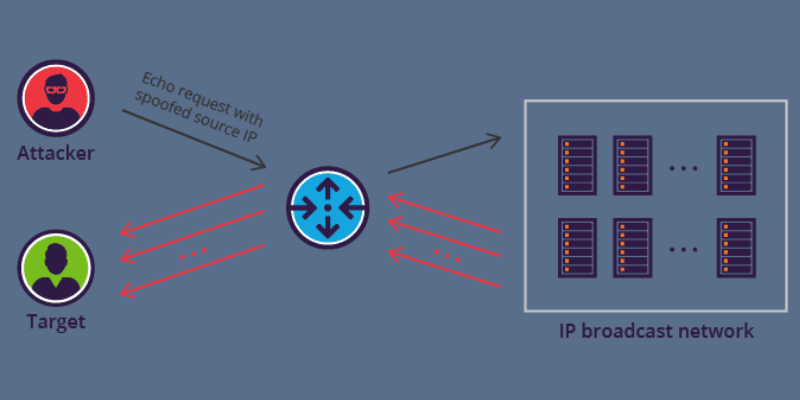

#9. Smurf DDoS Napad

Izvor: Imperva

Izvor: Imperva

Smurf napad se dešava na nivou mreže. Ovo ime potiče od malvera, DDoS.Smurf, koji omogućava napadačima da izvrše napad. Napadači ciljaju veće kompanije kako bi ih srušili.

Smurf napad je sličan ping poplavnom napadu, koji koristi ICMP pakete za preplavljivanje računara i drugih uređaja sa ICMP eho zahtevima. Način na koji se napadi izvode je sledeći:

- Prvo, Smurf kreira lažni paket čija je izvorna adresa postavljena kao prava IP adresa žrtve.

- Paket se šalje na IP adresu emitovanja zaštitnog zida. Zauzvrat, šalje nazad zahteve svakom uređaju u mreži.

- Svaki uređaj prima brojne zahteve, što dovodi do ugrožavanja legitimnog saobraćaja.

#10. Zero Day Napad

Nulti dan definiše sigurnosne propuste u firmveru, hardveru ili softveru, koji su nepoznati stranama odgovornim za otklanjanje greške. Napad nultog dana se odnosi na napad koji se sprovodi u periodu između otkrivanja ranjivosti i prvog napada.

Hakeri iskorišćavaju ranjivost i lako izvode napad. Kada ova ranjivost postane javna, naziva se jednodnevna ili n-dnevna ranjivost.

Sada kada smo upoznati sa različitim tipovima napada, razmotrimo neka rešenja za njihovo ublažavanje.

Rešenja za napade na sloj aplikacija

Za napade na sloju aplikacije možete koristiti zaštitni zid veb aplikacije. Rešenja u nastavku nude zaštitne zidove za veb aplikacije (WAF) koje možete koristiti za sprečavanje napada.

#1. Sucuri

Zaštitite svoje veb sajtove od napada pomoću Sucuri zaštitnog zida za veb aplikacije (WAF), koji eliminiše zlonamerne aktere, poboljšava dostupnost veb sajta i ubrzava vreme učitavanja. Da biste aktivirali zaštitni zid za svoju veb lokaciju, pratite ove korake:

- Dodajte svoju veb lokaciju u Sucuri WAF

- Zaštitite dolazne podatke kreiranjem SSL sertifikata za server zaštitnog zida

- Aktivirajte zaštitni zid promenom DNS zapisa

- Odlučite se za keširanje visokih performansi kako biste maksimizovali optimizaciju sajta

Odaberite Sucuri Basic ili Pro plan i zaštitite svoju veb lokaciju od neželjenih napada.

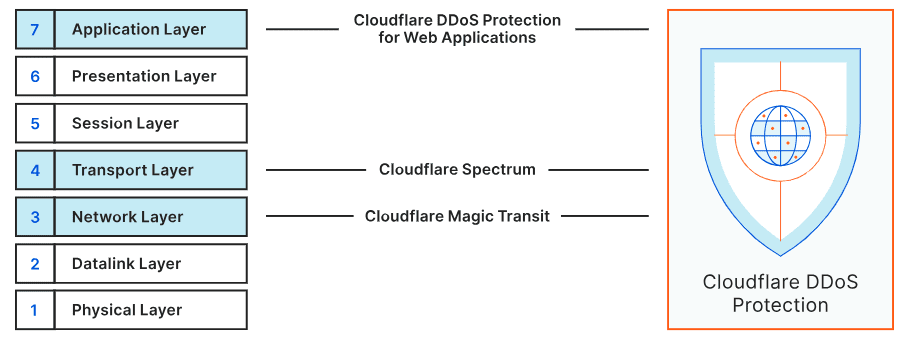

#2. Cloudflare

Dobijte bezbednost na nivou preduzeća sa Cloudflare WAF rešenjem i iskusite bolju bezbednost, moćnu zaštitu, brzu implementaciju i lako upravljanje. Nudi zaštitu od ranjivosti nultog dana.

Prema vodećim analitičarima, Cloudflare je stručnjak za bezbednost aplikacija. Dobićete mogućnosti mašinskog učenja koje su razvili i obučili stručnjaci kako biste zaštitili svoju veb lokaciju od pretnji, izbegavanja detekcije i još mnogo toga.

Rešenja za volumetrijske i protokolarne napade

Za volumetrijske i protokolarne napade, možete koristiti dole navedena rešenja da zaštitite svoju veb lokaciju od DDoS napada.

#1. Cloudflare

Nabavite vodeću DDoS prevenciju od Cloudflare-a kako biste zaštitili svoju veb lokaciju i sprečili gubitak klijenata i njihovog poverenja. Njegova mreža od 197 Tbps blokira više od 112 milijardi dnevnih pretnji. Globalna mreža Cloudflare-a obuhvata 285+ gradova i 100+ zemalja kako bi sprečila napade.

Onboarding je jednostavan i lak; koristite Cloudflare-ovu kontrolnu tablu ili API i dodajte Cloudflare performanse, pouzdanost i bezbednosnu funkcionalnost na svoju veb lokaciju. Ovo može ublažiti DDoS napade na veb lokacije, aplikacije i mreže.

#2. Sucuri

Poboljšajte performanse i dostupnost vaše veb stranice protiv velikih napada pomoću Sucuri-jeve Anycast mreže i sigurnog rešenja za isporuku sadržaja. Održava zdravlje vaše veb stranice čak i tokom masovnih DDoS napada i velikih skokova saobraćaja.

Sucuri može lako blokirati lažne zahteve i saobraćaj od raznih zlonamernih botova bez ometanja legalnih izvora saobraćaja. Njegova visokokvalitetna tehnologija i hardver rade 24/7 kako bi zaštitili vašu veb lokaciju od zlonamernih aktivnosti.

#3. Imperva

Zaštitite svu svoju imovinu od DDoS napada uz Imperva i osigurajte kontinuitet svog poslovanja uz garanciju neprekidnog rada. Minimizira zastoje i troškove propusnog opsega, pruža neograničenu zaštitu od DDoS napada i osigurava dostupnost veb lokacije bez uticaja na performanse.

Zaključak

DDoS napad je ozbiljan sajber zločin gde haker preplavi server lažnim ogromnim saobraćajem tako da se stvarni korisnici suočavaju sa teškoćama u pristupu sajtovima i onlajn uslugama. Postoji mnogo vrsta DDoS napada koji ciljaju HTTP, Ping, SYN i mnoge druge kako bi usporili performanse vaše veb lokacije.

Gore su razmotrena neka od najboljih rešenja za borbu protiv napada na sloj aplikacija, volumetrijskih i protokolarnih napada. Oni pomažu u sprečavanju neželjenog saobraćaja koji dolazi iz različitih izvora kako bi zadržali propusni opseg i eliminisali zastoje.

Nakon ovoga možete pročitati kako Anycast Routing pomaže u borbi protiv DDoS napada.