„Упознај свог противника и познаћеш себе, не бој се исхода стотину битака.“ – Сун Цу.

Истраживање представља темељ сваког пенетрационог теста или безбедносног инжењера који ради на пројектима сигурносне провере. Познавање одговарајућих алата за проналажење или откривање специфичних информација олакшава пентестеру да сазна што више о циљаној мети.

У овом чланку размотрићемо списак онлајн алата које стручњаци за безбедност могу користити за прикупљање конкретних података и разумевање циља.

Откривање технолошке основе циља

Пре него што почнемо са потрагом за адресама е-поште и другим спољашњим подацима везаним за циљ, неопходно је да се упознамо са његовом технолошком структуром. На пример, сазнање да је циљ изграђен користећи PHP Laravel и MySQL, омогућава пентестеру да разуме који тип експлоатације је најефикаснији за примену на том циљу.

BuiltWith

BuiltWith је платформа за технолошко истраживање и профилисање. Она нуди пентестерима информације о циљу у реалном времену, користећи Domain API и Domain Live API. Domain API пружа техничке детаље, као што су услуге аналитике, уграђени додаци, оквири, библиотеке и други слични подаци.

Domain API се ослања на BuiltWith базу података како би пружио актуелне и историјске информације о технологијама које користи циљ.

Трака за претрагу нуди исте податке као и Domain API. Са друге стране, Live Domain API врши детаљну претрагу на домену или URL-у који су наведени, пружајући резултате тренутно или у реалном времену.

Оба API-ја се могу интегрисати у безбедносне производе како би крајњим корисницима пружили потребне техничке податке.

Wappalyzer

Wappalyzer је алат за анализу технологија који се користи за издвајање података о технолошкој основи циља. Ако желите да сазнате који CMS, библиотеке или оквире циљ користи, Wappalyzer је пожељан избор.

Постоји више начина употребе – можете приступити информацијама о циљу путем Lookup API. Овај метод најчешће користе безбедносни инжењери или програмери за интеграцију Wappalyzer-а као технолошког профилера у безбедносне производе. Алтернативно, можете инсталирати Wappalyzer као додатак за претраживаче Chrome, Firefox и Edge.

Откривање поддомена циља

Домен је назив веб странице, док је поддомен додатни део имена домена.

Обично један домен има повезан један или више поддомена. Зато је неопходно знати како пронаћи или открити поддомене повезане са циљним доменом.

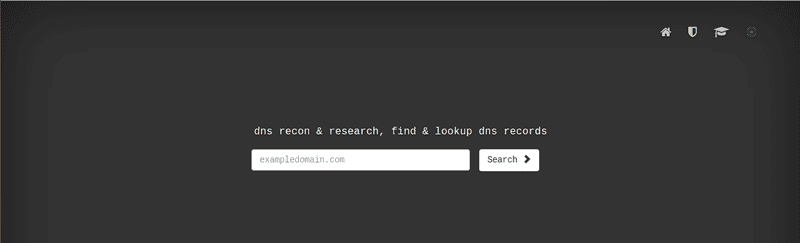

DNSdumpster

DNSdumpster је бесплатан алат за истраживање домена који открива поддомене повезане са циљним доменом. Он врши откривање поддомена користећи податке са Shodan, MaxMind и других претраживача. Постоји ограничење броја домена које можете да претражите. Ако желите да превазиђете ово ограничење, можете испробати њихов комерцијални производ под називом Domain Profiler.

Начин на који Domain Profiler врши откривање домена је сличан DNSdumpster-у. Међутим, Domain Profiler нуди додатне информације, као што су DNS записи. За разлику од DNSdumpster-а, Domain Profiler није бесплатан и захтева плаћену претплату.

И DNSdumpster и Domain Profiler су део hackertarget.com.

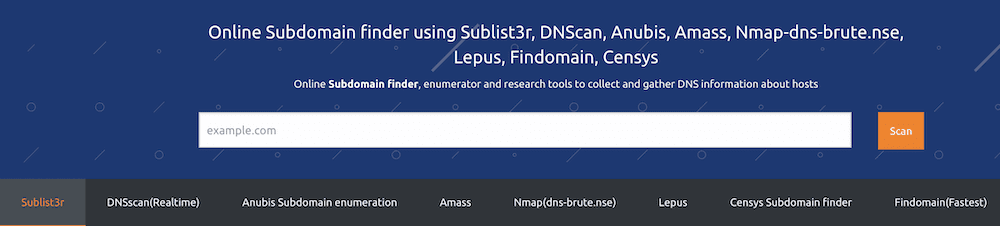

Nmapmapper

Nmapmapper користи алате за истраживање отвореног кода као што су Sublister, DNScan, Lepus и Amass за проналажење поддомена.

Nmapmapper нуди и друге алате, као што су пинг тест, DNS претрага и WAF детектор.

Проналажење адреса е-поште

Да бисте ефикасно тестирали отпорност компаније на фишинг, неопходно је пронаћи адресе е-поште запослених у циљној компанији.

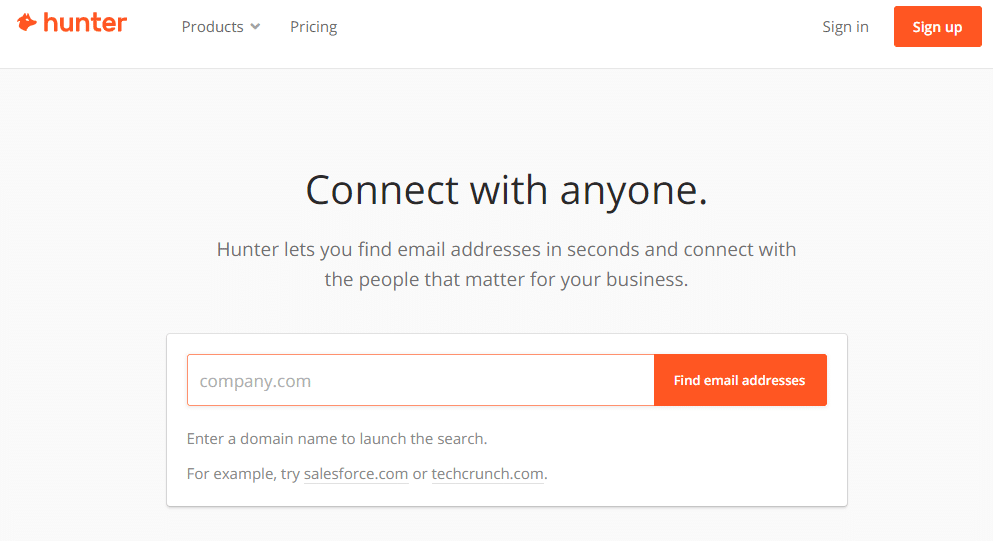

Hunter

Hunter је популарна услуга за проналажење адреса е-поште. Она омогућава претрагу адреса путем методе претраге домена или методе проналажења е-поште. Користећи методу претраге домена, можете пронаћи адресе е-поште преко назива домена.

Hunter нуди и API.

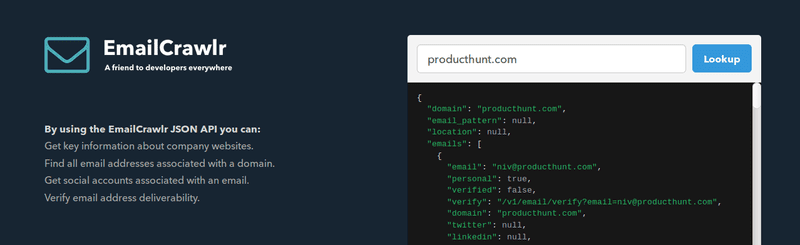

EmailCrawl

Можете користити GUI или API – ваш је избор.

EmailCrawl враћа списак адреса е-поште у JSON формату.

Skrapp

Иако је Skrapp превасходно намењен за маркетинг путем е-поште, може се користити за проналажење адреса е-поште преко функције претраге домена. Постоји и опција масовног проналажења е-поште. Она вам омогућава да учитате CSV фајл са именима запослених и компанија и враћа адресе е-поште у масовним количинама.

Такође нуди REST API за кориснике који преферирају програматско тражење адреса е-поште.

Истражите додатне алате за проналажење адреса е-поште.

Проналажење фасцикли и фајлова

У оквиру пентест пројекта, важно је утврдити које врсте фајлова и фасцикли се налазе на циљном веб серверу. Често се осетљиви подаци, попут администраторских лозинки или GitHub кључева, могу наћи у фајловима и фасциклама на веб серверу.

URL Fuzzer

URL Fuzzer је онлајн сервис компаније Pentest-Tools. Користи прилагођену листу речи за откривање скривених фајлова и директоријума. Листа садржи више од 1000 уобичајених назива познатих фајлова и директоријума.

Омогућава вам да скенирате скривене ресурсе путем лаганог или потпуног скенирања. Режим потпуног скенирања је доступан само за регистроване кориснике.

Pentest Tools нуди више од 20 алата за прикупљање информација, тестирање безбедности веб локација, скенирање инфраструктуре и помоћ при експлоатацији.

Разне информације

Када су нам потребне информације о уређајима повезаним на интернет, као што су рутери, веб камере, штампачи, фрижидери и слично, ослањамо се на Shodan.

Shodan

Можемо користити Shodan за добијање детаљних информација. Попут Google-а, Shodan је претраживач. Он претражује невидљиве делове интернета у потрази за подацима о уређајима повезаним са мрежом. Иако је Shodan претраживач за сајбер безбедност, може га користити било кога ко жели више да сазна о овим уређајима.

На пример, помоћу Shodan претраживача можете сазнати колико компанија користи Nginx веб сервер, или колико Apache сервера је доступно у Немачкој или Сан Франциску. Shodan нуди и филтере за прецизирање претраге и добијање специфичних резултата.

Алати за претрагу експлоатација

У овом делу разматрамо различите алате за претрагу експлоатација на мрежи и услуге доступне истраживачима безбедности.

Packet Storm

Иако је Packet Storm сервис за информациону безбедност познат по објављивању актуелних и историјских безбедносних чланака и алата, он такође објављује актуелне експлоатације за тестирање CVE-а. Њиме управља тим стручњака за сајбер безбедност.

Exploit-DB

Exploit-DB је најпознатија бесплатна база података експлоатација. То је пројекат Offensive Security који прикупља експлоатације које је јавност доставила за потребе пенетрационог тестирања.

Vulnerability-Lab

Vulnerability-Lab пружа приступ великој бази података рањивости са експлоатацијама и доказима концепта за истраживачке сврхе. Потребно је да направите налог пре него што пошаљете или користите експлоатације.

Закључак

Надамо се да ће вам наведени алати помоћи у истраживачком раду. Они су строго намењени за коришћење у образовне сврхе на вашим системима или уз одобрење за спровођење теста на циљу.

Затим истражите форензичке истражне алате.