Иако се често претпоставља да су системи засновани на Линуку изузетно отпорни на нападе, не смеју се занемарити постојећи ризици.

Руткитови, вируси, програми за уцењивање (рансомваре) и разни други облици злонамерног софтвера могу угрозити и направити проблеме на Линук серверима.

Без обзира на оперативни систем, кључно је предузети сигурносне мере за сервере. Велике компаније и организације су саме преузеле одговорност за сигурност и развиле алате који не само да откривају слабости и злонамерни софтвер, већ и поправљају их и предузимају превентивне радње.

На срећу, доступни су алати по приступачним ценама или потпуно бесплатни који могу значајно помоћи у овом процесу. Ови алати су способни да открију слабости у различитим деловима сервера заснованог на Линук-у.

Линис

Линис је добро познати сигурносни алат, омиљен међу стручњацима за Линук. Користи се и на системима заснованим на Уник-у и мацОС-у. Овај софтвер отвореног кода је у употреби од 2007. године под ГПЛ лиценцом.

Линис је способан да идентификује безбедносне пропусте и грешке у конфигурацији. Међутим, он иде корак даље: уместо самог откривања рањивости, нуди конкретне предлоге за њихово отклањање. За детаљне извештаје о провери, потребно га је покренути директно на циљаном систему.

Инсталација није потребна за коришћење Линис-а. Можете га покренути из распакованог пакета или тарбалл-а. Такође, можете га клонирати са Гит-а и тако приступити целокупној документацији и изворном коду.

Линис је креирао Мицхаел Боелен, исти аутор Ркхунтер-а. Доступан је са две врсте услуга намењених појединцима и компанијама, обе са изванредним перформансама.

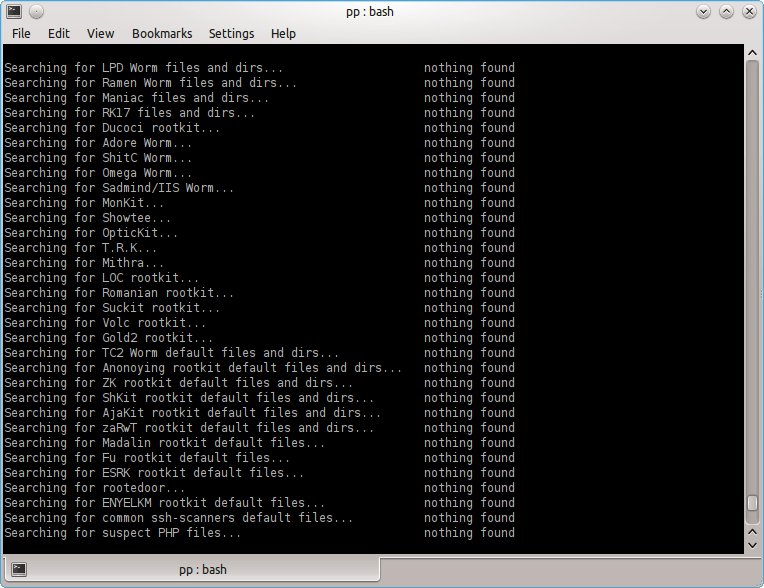

Цхкрооткит

Као што и само име сугерише, цхкрооткит је алат за проверу присуства руткита. Руткитови су злонамерни софтвер који омогућава неовлашћеним корисницима приступ серверу. Ако користите сервер заснован на Линук-у, руткитови могу бити велики проблем.

цхкрооткит је један од најчешће коришћених програма заснованих на Уник-у који открива руткитове. Користи команде ‘стрингс’ и ‘греп’ (команде Линук алата) за проналажење проблема.

Може се користити из алтернативног директоријума или са диска за спасавање, у случајевима када је потребно проверити већ компромитован систем. Различите компоненте Цхкрооткит-а траже обрисане уносе у датотекама „втмп“ и „ластлог“, проналазе сниффер записе, конфигурационе датотеке руткита, и проверавају скривене уносе у директоријуму „/проц“ или позиве програму „реаддир“.

Да бисте користили цхкрооткит, треба преузети најновију верзију са сервера, распаковати изворне датотеке, компајлирати их и спремни сте за рад.

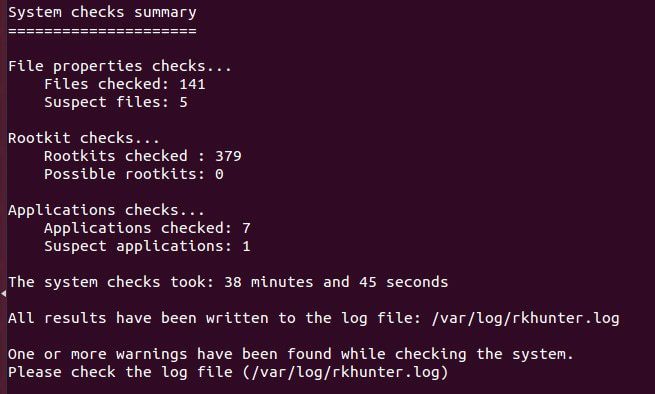

Ркхунтер

Програмер Мицхеал Боелен је 2003. године креирао Ркхунтер (Рооткит Хунтер). Ово је користан алат за ПОСИКС системе који помаже у откривању руткита и других рањивости. Ркхунтер детаљно проверава датотеке (било скривене или видљиве), подразумеване директоријуме, модуле кернела и неправилно подешене дозволе.

Након темељне провере, упоређује их са сигурним записима у базама података и тражи сумњиве програме. Будући да је програм написан у Басх-у, може се користити не само на Линук машинама већ и на скоро свим верзијама Уник-а.

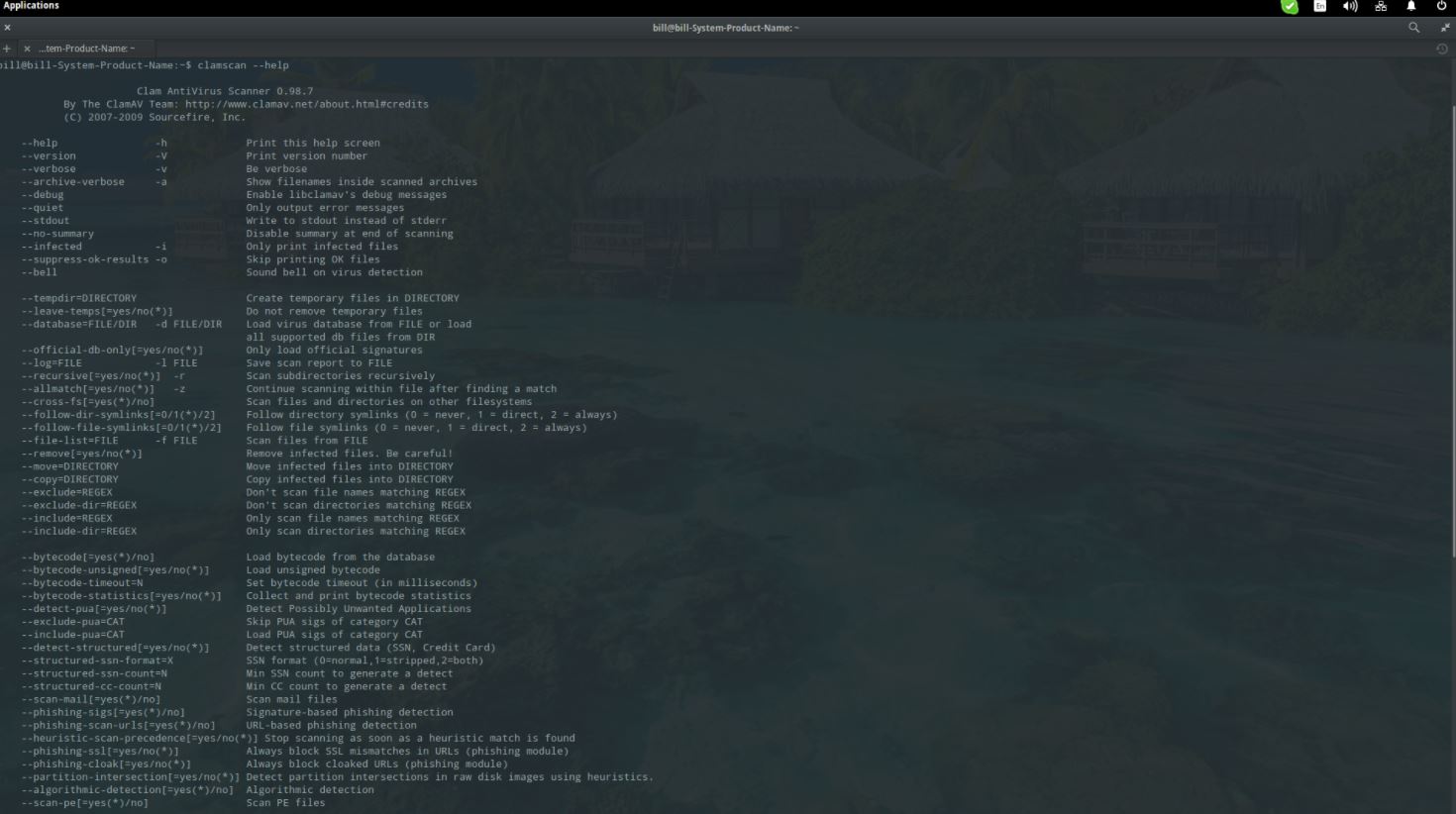

ЦламАВ

ЦламАВ, написан у Ц++, је антивирус отвореног кода који помаже у откривању вируса, тројанаца и многих других облика злонамерног софтвера. Потпуно је бесплатан, што га чини популарним избором за скенирање личних података, укључујући и е-пошту, у потрази за било којом врстом злонамерних датотека. Такође се користи као скенер на страни сервера.

Алат је првобитно развијен за Уник системе. Ипак, постоје верзије трећих страна које се могу користити на Линук-у, БСД-у, АИКС-у, мацОС-у, ОСФ-у, ОпенВМС-у и Соларису. ЦламАВ аутоматски и редовно ажурира своју базу података, како би могао да открије и најновије претње. Омогућава скенирање преко командне линије и има демон са више нити ради побољшања брзине скенирања.

Може да претражује различите типове датотека у циљу откривања рањивости. Подржава све врсте компримованих датотека, укључујући РАР, Зип, Гзип, Тар, Цабинет, ОЛЕ2, ЦХМ, СИС формат, БинХек и скоро све типове система е-поште.

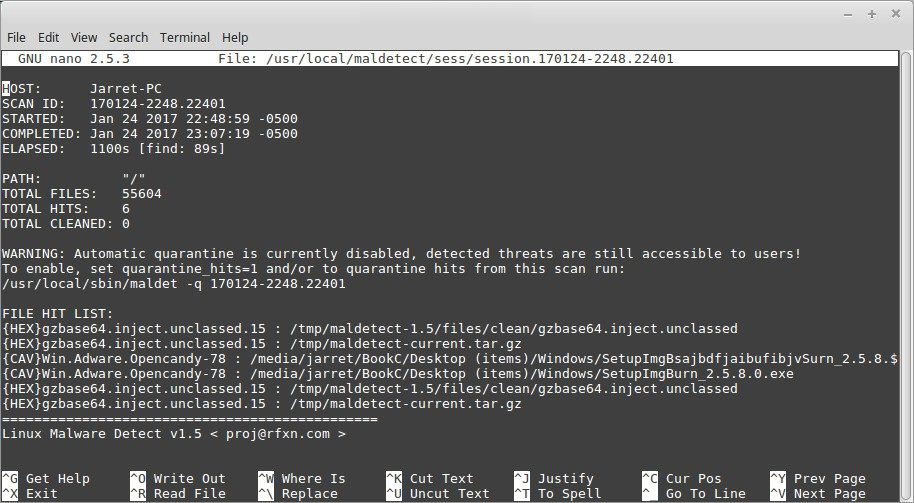

ЛМД

Linux Malware Detect, скраћено ЛМД, је још један познати антивирус за Линук системе, посебно дизајниран за претње које се обично налазе у хостованим окружењима. Као и многи други алати за откривање малвера и руткитова, ЛМД користи базу потписа за проналажење и брзо уклањање злонамерног кода.

ЛМД се не ослања само на сопствену базу потписа. Може користити базе података ЦламАВ-а и Теам Цимру-а за проналажење још више вируса. За попуњавање своје базе података, ЛМД прикупља податке о претњама из система за откривање упада у мрежу. На тај начин генерише нове потписе за злонамерни софтвер који се активно користи у нападима.

ЛМД се може користити преко командне линије користећи команду „малдет“. Алат је специјално направљен за Линук платформе и лако претражује Линук сервере.

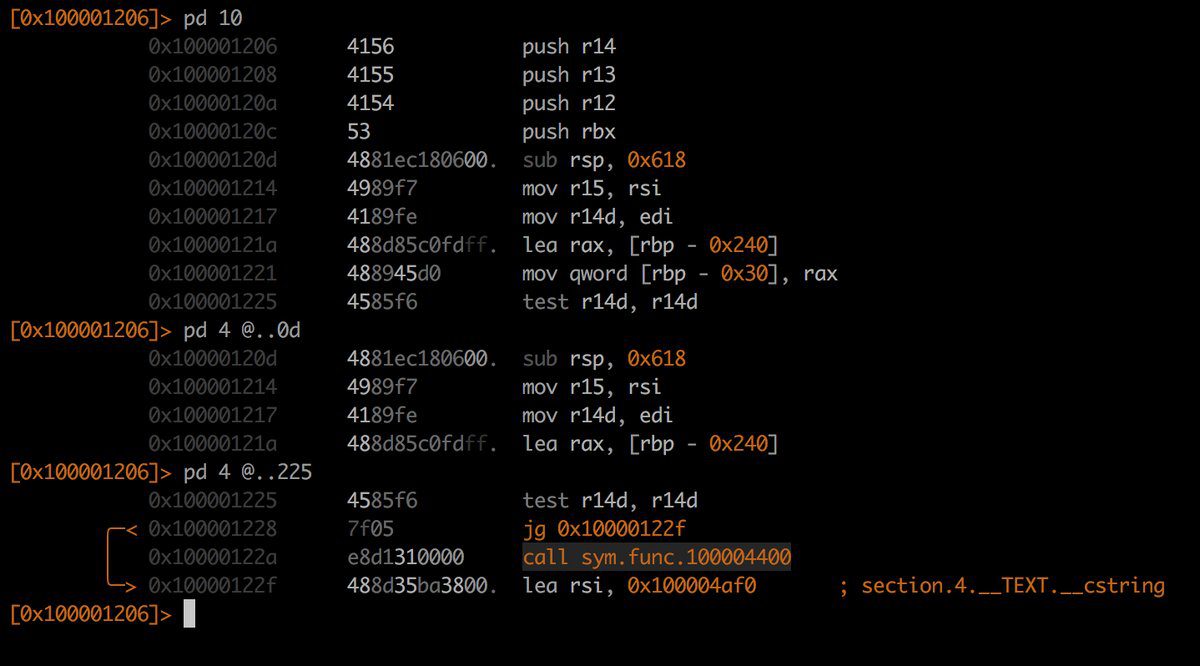

Радаре2

Радаре2 (Р2) је оквир за анализу бинарних датотека и извођење обрнутог инжењеринга са одличним способностима детекције. Може да открије оштећене бинарне датотеке, пружајући кориснику алате за управљање њима, и тако неутралише потенцијалне претње. Користи сдб, што је НоСКЛ база података. Истраживачи безбедности и програмери софтвера преферирају овај алат због његових изузетних способности за приказ података.

Једна од изванредних карактеристика Радаре2 је то што корисник није приморан да користи командну линију за обављање задатака као што су статичка/динамичка анализа и експлоатација софтвера. Препоручује се за било коју врсту истраживања бинарних података.

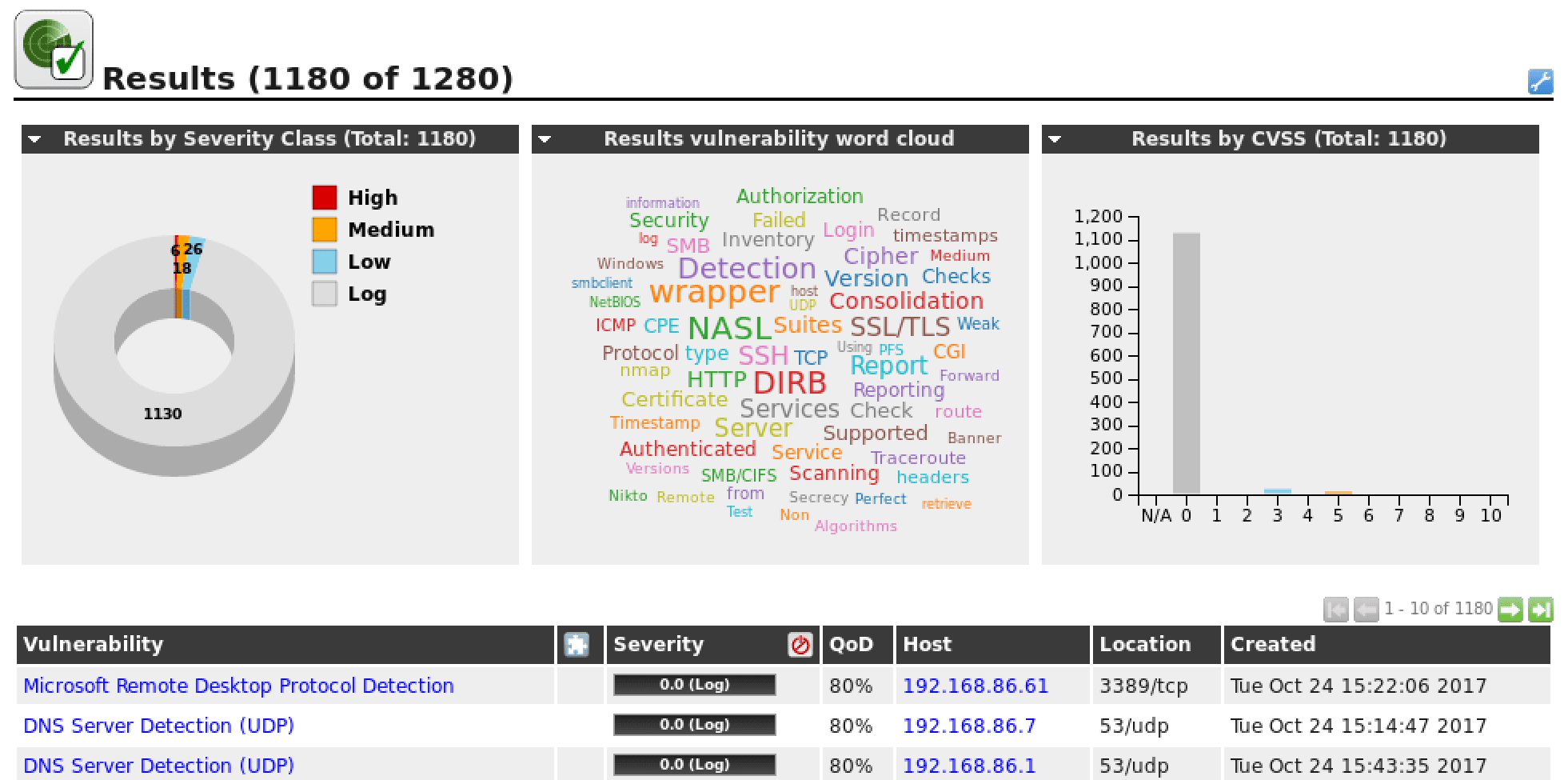

ОпенВАС

Отворени систем процене рањивости, или ОпенВАС, је хостовани систем за скенирање рањивости и управљање њима. Намењен је предузећима свих величина, помажући им да открију сигурносне проблеме у њиховој инфраструктури. Првобитно је производ био познат као ГНессУс, све док његов тренутни власник, Греенбоне Нетворкс, није променио име у ОпенВАС.

Од верзије 4.0, ОпенВАС омогућава континуирано ажурирање – обично у периодима краћим од 24 сата – своје базе за тестирање рањивости мреже (НВТ). Од јуна 2016. имао је више од 47.000 НВТ-а.

Стручњаци за безбедност користе ОпенВАС због његове способности брзог скенирања и могућности подешавања. ОпенВАС програми се могу користити са самосталних виртуелних машина за сигурно истраживање злонамерног софтвера. Његов изворни код је доступан под ГНУ ГПЛ лиценцом. Многи други алати за откривање рањивости зависе од ОпенВАС-а, због чега се он сматра једним од кључних програма на Линук платформама.

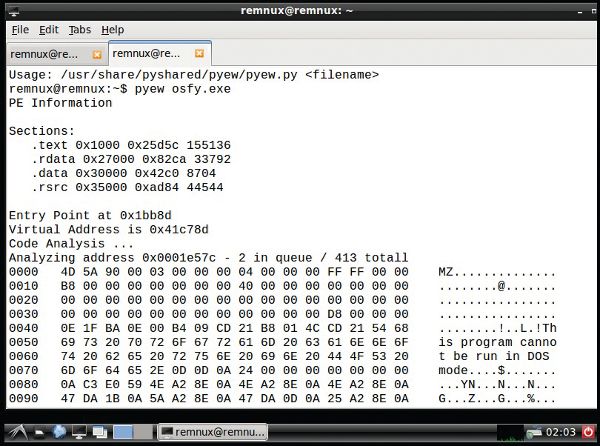

РЕМнук

РЕМнук користи методе обрнутог инжењеринга за анализу малвера. Може да открије многе проблеме засноване на веб прегледачима, скривене у замагљеним ЈаваСцрипт кодовима и Фласх аплетима. Способан је и да скенира ПДФ датотеке и спроведе форензику меморије. Алат помаже у откривању злонамерних програма у фасциклама и датотекама које се не могу лако скенирати другим програмима за откривање вируса.

Ефикасан је због својих могућности декодирања и обрнутог инжењеринга. Може да идентификује својства сумњивих програма, а будући да је лаган, паметни злонамерни програми га веома тешко могу открити. Може се користити и на Линук-у и на Виндовс-у, а његова функционалност се може побољшати помоћу других алата за скенирање.

Тигер

Универзитет Тексас А&М почео је 1992. године да ради на Тигер-у, како би се повећала безбедност рачунара у кампусу. Сада је то популаран програм за платформе сличне Уник-у. Оно што је јединствено код овог алата је да он није само алат за проверу безбедности већ и систем за откривање упада.

Алат је бесплатан за коришћење под ГПЛ лиценцом. Зависи од ПОСИКС алата, а заједно стварају савршен оквир који може значајно побољшати сигурност вашег сервера. Тигер је у потпуности написан на језику шкољке, што је један од разлога његове ефикасности. Погодан је за проверу статуса и конфигурације система, а његова вишенаменска употреба га чини веома популарним међу онима који користе ПОСИКС алате.

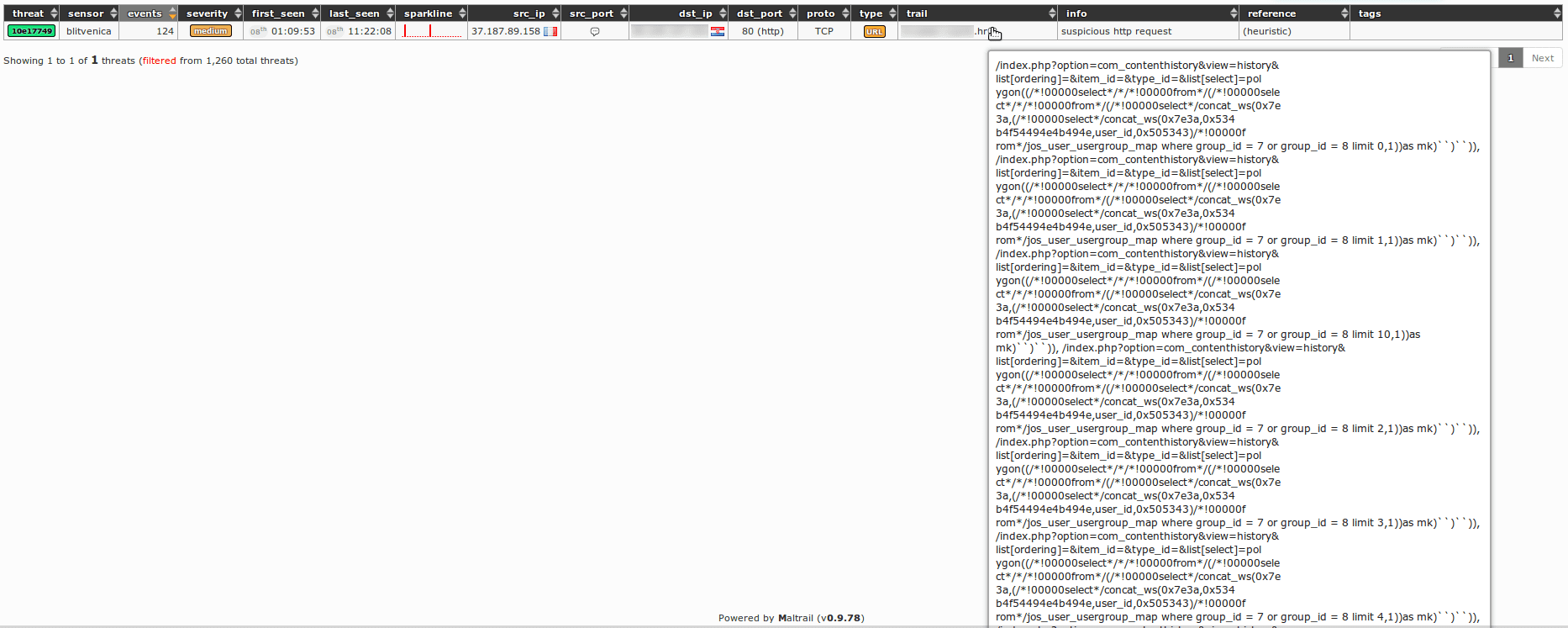

Малтраил

Малтраил је систем за откривање саобраћаја који помаже у одржавању чистог саобраћаја вашег сервера и избегавању свих врста злонамерних претњи. То постиже тако што упоређује изворе саобраћаја са црним листама веб локација објављеним на интернету.

Осим провере сајтова са црне листе, користи и напредне хеуристичке механизме за откривање различитих типова претњи. Иако је ово опциона функција, корисна је када сумњате да је ваш сервер већ нападнут.

Има сензор који детектује саобраћај који сервер прима и шаље информације на Малтраил сервер. Систем за детекцију проверава да ли је саобраћај поуздан за размену података између сервера и извора.

ИАРА

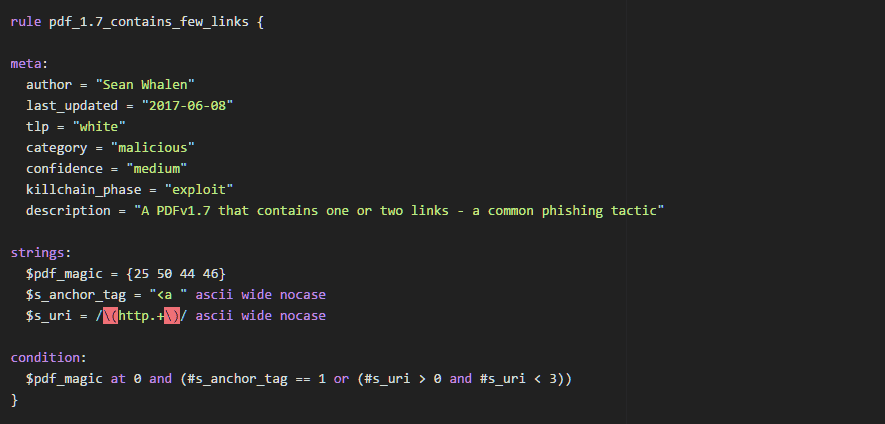

ИАРА (Још један смешан акроним), направљен за Линук, Виндовс и мацОС, један је од најважнијих алата који се користе за истраживање и откривање злонамерних програма. Користи текстуалне или бинарне обрасце како би поједноставио и убрзао процес откривања, што резултира брзим и лаким задатком.

ИАРА има неке додатне функције, али вам је потребна ОпенССЛ библиотека да бисте их користили. Чак и без те библиотеке, можете користити ИАРА за основно истраживање злонамерног софтвера преко механизма заснованог на правилима. Такође се може користити у Цуцкоо Сандбок-у, Питхон-овом окружењу за безбедно истраживање злонамерног софтвера.

Како одабрати најбољи алат?

Сви горе поменути алати раде веома добро, а када је неки алат популаран у Линук окружењу, можете бити прилично сигурни да га користи хиљаде искусних корисника. Систем администратори морају запамтити да свака апликација обично зависи од других програма. На пример, то је случај са ЦламАВ-ом и ОпенВАС-ом.

Морате схватити шта је потребно вашем систему и где могу постојати рањивости. Прво користите лаган алат да истражите на који одељак треба обратити пажњу, а затим користите одговарајући алат за решавање проблема.