Savremeni tehnološki napredak doveo je do značajnih inovacija koje zadovoljavaju potrebe modernih kompanija i korisnika.

Tehnologija, alati, proizvodi i usluge vođeni internetom izmenili su način na koji smo ranije radili i živeli. Olakšali su nam život i povećali udobnost u svim aspektima, bilo da je reč o poslovnom ili privatnom životu.

Međutim, tehnologija je takođe izazvala mnoge zabrinutosti i rizike za sajber bezbednost, koji mogu da ugroze obe sfere naših života.

Preduzeća trpe milionske gubitke, zajedno sa poverenjem kupaca i reputacijom u industriji. Slično, pojedinci su bili izloženi pretnjama i zločinima usled otkrivanja ličnih podataka.

Hakeri i njihove metode hakovanja se usavršavaju, jer su i oni postali vešti profesionalci. Neki koriste svoje veštine za vršenje zločina, dok druge angažuju organizacije da se bore protiv zlonamernih hakera.

Ako želite da zaštitite sebe i svoje poslovanje od hakova i hakera, važno je da budete upoznati sa dešavanjima u industriji sajber bezbednosti i različitim vrstama hakova i hakera.

Ovaj članak će vas upoznati sa različitim tipovima hakova i hakera, kako biste ih razlikovali i primenili odgovarajuće mere bezbednosti za svoju zaštitu.

Šta je hak?

Hak je radnja koju sprovodi pojedinac ili više njih, odnosno hakeri, sa ciljem da ugroze bezbednost organizacije. To se postiže neovlašćenim pristupom podacima, mrežama, sistemima i aplikacijama, kao i izvođenjem napada. Zloupotreba uređaja i sistema može imati razorne posledice na poslovanje, kako finansijski tako i reputacijski.

Hak potiče iz sistema koji koristi haker sa naprednim veštinama kodiranja, kao i softverom i hardverom.

U modernim hakovima, hakeri koriste sofisticirane metode koje zaobilaze IT i softverske timove za sajber bezbednost kako bi izveli napade. Oni mogu da prevare korisnike da otvore zlonamerne linkove i priloge, što dovodi do otkrivanja osetljivih informacija.

Primeri hakova uključuju implementaciju virusa i zlonamernog koda, napade „čovek u sredini“, DDoS i DoS napade, phishing, ransomware i slično.

Različite vrste hakova

U nastavku su navedene različite vrste hakova:

Phishing

Phishing predstavlja pokušaj sajber kriminalaca da ukradu vaš identitet i novac putem e-pošte. Hakeri vas navode da otkrijete lične podatke, uključujući bankarske podatke, lozinke, informacije o karticama i drugo.

Napadač šalje e-poruku korisniku koristeći vešto napisane reči koje deluju vrlo autentično. Predstavljaju se kao osobe od poverenja, kao što su anketari, menadžeri banaka, saradnici iz službe podrške i slično. Phishing se kombinuje sa drugim napadima, kao što su ubrizgavanje koda, mrežni napadi i zlonamerni softver, kako bi se uspešno izveo hakerski napad.

Postoje različite vrste phishing napada, kao što su phishing putem e-pošte, spear phishing, whaling, smishing, vishing i pharming.

DoS i DDoS

Napad uskraćivanjem usluge (DoS) usmeren je na mrežu ili mašinu, sa ciljem da je onesposobi i učini nedostupnom krajnjim korisnicima.

U ovom slučaju, sajber napadači prekidaju funkcionalnost uređaja tako što preplavljuju mrežu ili mašinu ogromnim brojem zahteva, sprečavajući normalan saobraćaj da im pristupi.

Postoje dve vrste DoS napada:

Napad preplavljivanjem bafera: Ovaj napad cilja na CPU vreme, prostor na hard disku i memoriju, trošeći sve resurse kako bi srušio sistem i uticao na performanse servera.

Napad preplavljivanjem: Ovaj napad cilja na servere preopterećenjem velikom količinom paketa podataka. Napadač prezasiti kapacitet servera, što rezultira DoS napadom. Za uspešnost ovog napada, napadač mora imati veći propusni opseg od ciljane mašine.

U DDoS napadu, navala saobraćaja dolazi iz više različitih izvora. Ovaj napad je ozbiljniji od DoS napada, jer je nemoguće istovremeno blokirati sve izvore.

Mamac i zamena

„Mamac i zamena“ je tehnika koju koriste prevaranti da ukradu lične podatke i akreditive za prijavu putem prividno pouzdanih oglasa i linkova. Oni navode korisnike da posete zlonamerne sajtove i tako im kradu podatke.

Ovi napadi se najčešće sprovode putem reklamnog prostora koji prodaju veb-sajtovi. Kada napadači kupe oglasni prostor, odmah ga zamenjuju zlonamernim linkom, što može dovesti do zaključavanja pretraživača i kompromitovanja sistema.

Internet marketing sadržaja je glavni kanal za ovakve napade, gde se korisnici navode da otvaraju linkove koji se kasnije ispostavljaju kao zlonamerni.

Krađa kolačića

Krađa kolačića (cookies) je tehnika otmice u kojoj napadač neovlašćeno pristupa korisničkim informacijama. U ovom slučaju, treća strana kopira nezaštićene podatke sesije i koristi ih da se lažno predstavi kao korisnik. To se obično dešava kada korisnik pristupa pouzdanim sajtovima putem javne Wi-Fi mreže ili neke druge nezaštićene mreže.

Kada se to dogodi, napadač može koristiti informacije ili nalog za objavljivanje lažnih poruka, prebacivanje novca ili druge zlonamerne aktivnosti.

Ovaj napad se može sprečiti ako korisnik koristi SSL veze za prijavu i izbegava korišćenje nezaštićenih mreža za pristup sajtovima.

Virus, Trojanski konj, Zlonamerni softver

Virus je računarski program koji se vezuje za drugi program ili softver kako bi oštetio sistem. Hakeri ubacuju kod u program i čekaju da neko pokrene program, čime se zaraze drugi programi na računaru.

Trojanski konj se predstavlja kao bezopasan i koristan program. U stvarnosti, obavlja zlonamerne radnje, baš kao što su Grci koristili trojanske konje da napadnu neprijatelje noću.

Umesto da napada softverski sistem, trojanac ima za cilj instaliranje drugog zlonamernog softvera u sistem, čime se obmanjuje korisnik.

Crvi su sličan tip zlonamernog softvera kao i virusi. Oni izvršavaju zlonamerno opterećenje i samostalno se replikuju na računarskim sistemima. Jedina razlika je u tehnici širenja. Virus zahteva program domaćina, dok crv živi u svom nezavisnom programu. Crvi se ponekad šire sami, bez ikakve ljudske intervencije.

Pored navedenog, postoji niz drugih zlonamernih pretnji, kao što su ransomware, adware, spyware, rootkit, botovi i mnoge druge.

Clickjacking napadi

Clickjacking, poznat i kao napad na modifikaciju korisničkog interfejsa, cilja korisnike putem više neprozirnih ili providnih slojeva, kako bi ih prevario. Kada korisnik klikne na dugme ili link, ne znajući da je kliknuo na pogrešan, on zapravo gubi svoje informacije koje završavaju u pogrešnim rukama.

Pretpostavite da posećujete veb-sajt i skrolujete po stranici. Iznenada, kada pokušate da kliknete na neki link, možete videti neke druge oglase koji vas navode da kliknete na link. Na taj način, napadači vas preusmeravaju na drugu stranicu. To je način na koji funkcionišu clickjacking napadi.

Na primer, kada posetite veb-sajt www.viz.com i vidite stilove ili okvire za tekst na stranici, možete naići na besplatne ponude i druge odgovarajuće ponude koje vas privlače da otvorite link. Na taj način, gubite akreditive za prijavu i lične podatke.

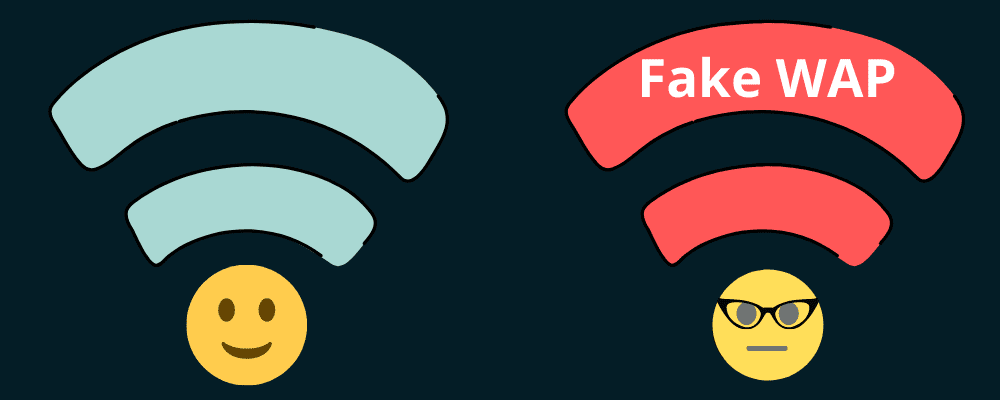

Lažni WAP

Bežična pristupna tačka (WAP) je tehnika koja se koristi za povezivanje više korisnika istovremeno preko javnog kanala. Lažni WAP znači obavljanje iste radnje, ali lažiranjem tehnike.

U ovom slučaju, haker obično bira javno mesto gde postoji besplatan Wi-Fi, kao što su aerodromi, tržni centri i lokalni kafići.

Ponekad postave Wi-Fi za korisnike koji omogućavaju slobodan pristup i deluju neprimetno. U ovom slučaju, vi dobrovoljno dajete sve svoje podatke prilikom prijavljivanja na Wi-Fi nalog i druge popularne veb-sajtove. Na taj način hakeri mogu da ukradu i vaše naloge na Facebook-u, Instagram-u, Twitter-u i drugim društvenim mrežama.

Keylogger

Keylogger, koji se takođe naziva snimač pritisaka na tastere, je tehnika koja se koristi za snimanje svakog pritiska na taster na uređaju ili računaru. Postoji i softver koji možete koristiti na pametnim telefonima.

Hakeri često koriste keylogger za krađu akreditiva za prijavu, osetljivih poslovnih podataka i drugo. To je zapravo softver koji beleži svaku aktivnost, uključujući i klikove mišem. Postoje i hardverski keyloggeri, gde je uređaj ubačen između CPU-a i tastature, a koji pruža mnoge funkcije za snimanje.

Hakeri koriste ovu tehniku za pristup brojevima vaših naloga, PIN kodovima, imejl adresama, lozinkama i drugim poverljivim podacima.

Prisluškivanje

Prisluškivanje je stara bezbednosna pretnja, gde napadač pažljivo osluškuje komunikaciju mreže kako bi dobio privatne informacije, kao što su ažuriranja rutiranja, podaci aplikacija, identifikacioni brojevi čvorova i drugo.

Haker koristi prikupljene podatke da bi kompromitovao čvorove u rutiranju, degradirao performanse aplikacija i mreže. Njegovi vektori napada uključuju e-poštu, mobilne mreže i telefonske linije.

Waterhole Attacks

Waterhole napad je računarski napad u kojem haker posmatra ili pogađa veb-stranice koje organizacija ili pojedinac često koristi. Napadači zatim inficiraju te veb-stranice zlonamernim softverom, čime se inficiraju i neki članovi organizacije koji posećuju te stranice.

Ovu tehniku je teško otkriti, jer hakeri traže određenu IP adresu za napad i dobijaju određene informacije. Cilj je da se cilja korisnički sistem i dobije pristup veb-sajtovima na meti.

SQL Injection

SQL injection (SQLi) je napad u kojem napadač koristi zlonamerni kod za manipulaciju bazom podataka. Na ovaj način, oni pristupaju informacijama koje se čuvaju u bazi podataka organizacije. Oni menjaju upite aplikacije za pregled podataka, uključujući podatke korisnika, poslovne podatke i drugo.

Kada steknu pristup, mogu ili obrisati podatke ili ih izmeniti, uzrokujući promene u ponašanju aplikacije. U nekim slučajevima, haker dobija administratorska prava, što je veoma štetno za organizaciju.

SQLi cilja na veb-aplikacije ili veb-sajtove koji koriste SQL baze podataka, kao što su Oracle, SQL Server, MySQL i slično. To je najstariji i najopasniji napad koji, kada uspe, omogućava hakerima pristup poslovnim tajnama, ličnim podacima i intelektualnoj svojini kompanije.

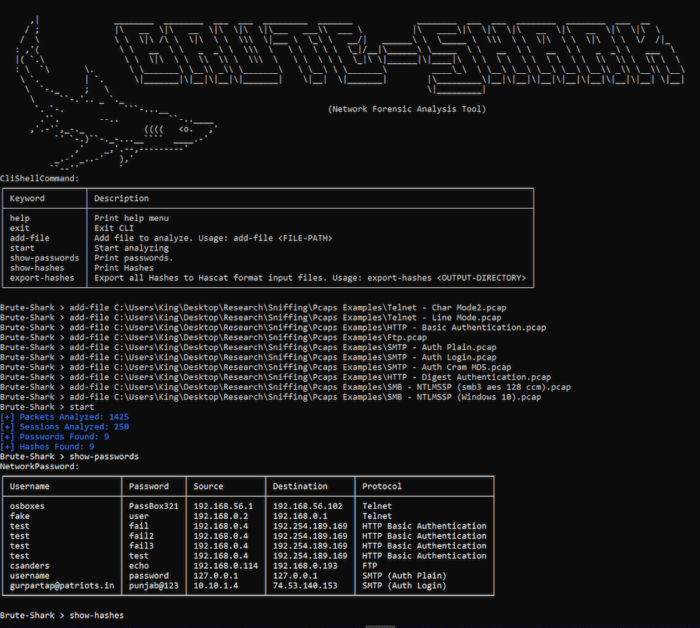

Brute Force Attacks

Napad grubom silom je jednostavan način hakovanja koji se fokusira na metodu pokušaja i grešaka za probijanje lozinki, ključeva za šifrovanje, akreditiva za prijavu i drugo. Napadači rade kroz sve moguće kombinacije dok ne dođu do prave.

U ovom slučaju, „gruba sila“ podrazumeva da hakeri koriste nasilne pokušaje da probiju put do privatnih naloga. To je stara metoda napada, ali je i dalje popularna i efikasna kod hakera. Hakeri ostvaruju profit putem reklama, krađe privatnih podataka, širenja zlonamernog softvera, otmice sistema radi zlonamernih aktivnosti, uništavanja reputacije veb-sajta i slično.

Postoje različite vrste „grube sile“ koje napadači koriste za pristup. Neki od njih su jednostavni napadi grubom silom, napadi iz rečnika, hibridni napadi grubom silom, obrnuti napadi grubom silom i punjenje akreditiva.

DNS lažiranje (trovanje DNS kešom)

U ovom slučaju, napadač koristi alternativne DNS zapise kako bi preusmerio saobraćaj na zlonamernu lokaciju.

Na primer, ako ste novi na fakultetu i starije kolege vam promene brojeve učionica, završićete u pogrešnoj učionici, dok ne dobijete tačan raspored kampusa.

DNS lažiranje funkcioniše na isti način. Haker ubacuje lažne podatke u keš memoriju, tako da vam DNS upiti daju netačan odgovor, usmeravajući vas na pogrešne veb-lokacije. Ovaj napad spada u kategoriju prevarne sajber pretnje.

Razbijanje lozinki

Razbijanje lozinki je način na koji hakeri pokušavaju da dođu do akreditiva za prijavu. Napad grubom silom je takođe tehnika za razbijanje lozinki.

U ovom slučaju, sve lozinke moraju biti sačuvane uz funkciju izvođenja ključa (KDF). Ako se čuvaju u nešifrovanom obliku (kao običan tekst), napadač koji hakuje bazu podataka dobija sve informacije o nalogu. Hakeri koriste različite tehnike za razbijanje lozinki, kao što su phishing, malver, napad „duginim bojama“, pogađanje, pretraga rečnika i drugo.

Ko je haker?

Haker je osoba koja ima veštine u umrežavanju, programiranju, računarstvu i druge veštine za rešavanje problema ili izazivanje problema.

Oni provaljuju u računarske sisteme kako bi instalirali zlonamerni softver, uništili podatke, ukrali informacije, ometali uređaje i slično.

To ne znači da su svi hakeri zlonamerni. Oni mogu biti i „dobri“ i „loši“.

U nekim slučajevima, hakovanje se koristi kao legitiman postupak od strane ovlašćenih lica kako bi osigurali svoje sisteme i podatke ili zemlju.

Međutim, većina hakera koristi svoje tehničke veštine da nanese štetu organizacijama i pojedincima, kradući ili otkrivajući njihove informacije, tražeći otkup, uništavajući njihov imidž u industriji i slično.

Hakeri probijaju bezbednosni zid organizacije da bi dobili neovlašćeni pristup telefonima, IoT uređajima, čitavim računarskim sistemima, mrežama, tabletima i računarima. Oni koriste prednosti slabosti mreže ili sistema da uđu i pokrenu napade. Ove slabosti mogu biti tehničke i socijalne prirode.

Različite vrste hakera

Sada znate šta je hakovanje i njegove različite vrste.

Ali ko stoji iza svih ovih hakovanja i kako možete identifikovati i razlikovati hakere?

Pošto nisu svi hakeri kriminalci, hajde da razmotrimo različite vrste hakera i napravimo razliku među njima.

White Hat Hakeri

White Hat hakeri su ovlašćeni hakeri koji imaju tehničko znanje za pronalaženje ranjivosti u mrežama i sistemima. Oni imaju pravo da hakuju sisteme kako bi testirali bezbednosne propuste, kako bi ih zaštitili od zlonamernih hakera.

Oni popravljaju rupe i slabosti u bezbednosnom sistemu i štite organizaciju od kršenja podataka i različitih vrsta spoljnih i unutrašnjih napada.

Black Hat Hakeri

Black Hat hakeri poseduju iste veštine kao i White Hat hakeri, ali ih koriste u pogrešne svrhe. Oni se smatraju sajber kriminalcima koji provaljuju u sisteme sa kriminalnim ili zlonamernim namerama.

Black Hat hakeri imaju napredne veštine za izvođenje različitih vrsta napada. Oni traže bezbednosne ranjivosti i propuste kako bi izvršili napade koji nanose ozbiljnu štetu organizaciji u finansijskom i reputacijskom smislu.

Gray Hat Hakeri

Gray Hat haker je stručnjak za bezbednost koji traži lak način da hakuje sisteme i mreže. Oni se nalaze negde između Black Hat i White Hat hakera.

Kako?

Oni se upuštaju u takve aktivnosti ili da pomognu vlasniku veb-sajta da sazna ranjivosti, ili da ukradu informacije. U suštini, Gray Hat hakeri mogu biti i dobri i loši. Neki to rade iz ličnog zadovoljstva. Oni nemaju nikakvo ovlašćenje, već sami biraju kako će koristiti svoje veštine.

Script Kiddies

Script kiddies su takođe poznati kao hakeri amateri, jer nemaju napredne veštine u oblasti hakovanja. Oni koriste skripte iskusnih hakera za hakovanje sistema i mreža.

Generalno, script kiddies obavljaju ove aktivnosti kako bi privukli pažnju iskusnih hakera. Oni nemaju potpuno znanje o procesu, ali su sposobni da preplave IP adresu prekomernim saobraćajem.

Na primer, script kiddies mogu da hakuju sisteme tokom rasprodaja za Crni petak.

Hacktivists

Hacktivists su grupa ljudi koja sprovodi hakivističke aktivnosti kako bi ciljala teroriste, pedofile, dilere droge, verske organizacije i slično.

Hacktivists sprovode određene aktivnosti kako bi podržali političke ciljeve. Oni ciljaju čitavu organizaciju ili određenu industriju za koju smatraju da nije u skladu sa njihovim praksama i stavovima.

Zlonamerni insajder/zviždač haker

Zlonamerni insajder je pojedinac, kao što je ugovarač, bivši zaposleni, partner i slično, koji ima pristup mreži, podacima ili sistemu organizacije. On namerno zloupotrebljava i neovlašćeno prekoračuje granice svog pristupa podacima.

Teže ih je otkriti jer imaju ovlašćen pristup podacima i vrlo jasno znaju sve puteve za izvršenje hakovanja na planirani način. Bezbednost u oblaku je takođe ugrožena od strane zlonamernih insajdera.

Green Hat Hakeri

Green Hat hakeri su početnici, odnosno neiskusni u oblasti hakovanja. Nisu upoznati sa bezbednosnim mehanizmima i unutrašnjim funkcionisanjem veba.

Green Hat hakerima nedostaje iskustva, ali imaju veliku želju da nauče tehnike kako bi napredovali. Oni nisu nužno pretnja, ali mogu naneti štetu tokom učenja i vežbanja.

Ponekad mogu biti opasni, jer ne znaju ishod svojih postupaka, što može izazvati ozbiljne probleme koje je teško rešiti.

Blue Hat Hakeri

Blue Hat hakeri se razlikuju od drugih hakera, jer ne ciljaju mrežu ili sistem organizacije da bi nešto ukrali. Oni su osvetnici koji hakuju računarske sisteme radi lične osvete prema organizaciji.

Oni koriste tehnike za pristup različitim nalozima ili imejlovima. Kada dobiju informacije, počinju da zloupotrebljavaju profile slanjem neprimerenih poruka i slično. Ponekad bivši zaposleni hakuju servere kompanija da bi ukrali poverljive podatke i objavili ih javno, kako bi narušili reputaciju.

Red Hat hakeri su donekle slični White Hat hakerima, ali nisu ovlašćeni za obavljanje hakerskih operacija. Red Hat hakeri čine sve i preduzimaju svaki korak da zaustave Black Hat ili druge hakere.

Poznato je da pokreću rat protiv ilegalnih hakera, obaraju njihove servere i resurse.

Ponekad biraju nezakonite načine planiranja hakovanja. Ukratko, Red Hat hakeri rade pravu stvar na pogrešan način. Oni obično inficiraju sisteme loših hakera, pokreću DDoS napade i koriste alate za pristup sistemu lošeg hakera, kako bi ga uništili.

Elitni hakeri

Elitni hakeri su najiskusniji hakeri u oblasti hakovanja. Oni biraju da li će delovati kao White Hat ili Black Hat haker. Provaljivanje u sisteme i prikupljanje informacija je za njih jednostavan zadatak, jer su izuzetno vešti.

Elitni hakeri pišu sopstvene eksploate, na osnovu svog znanja i razumevanja sistema. Često koriste Linux distribuciju koju su sami napravili prema svojim potrebama, i u kojoj imaju sve alate za hakovanje.

Bilo da je reč o Windows, Unix, Mac ili Linux operativnom sistemu, elitni hakeri su stručnjaci u svim oblastima.

Sajber teroristi

Sajber teroristi ciljaju stanovništvo zatvaranjem ključnih infrastruktura, kao što su vladine operacije, transport, energetika i slično. Svaki sajber napad koji posredno nanosi štetu stanovništvu poznat je kao sajber terorizam.

Oni žele da ostvare ideološku ili političku dobit putem zastrašivanja ili pretnji. Iskusni sajber teroristi mogu prouzrokovati veliko uništenje vladinih sistema koristeći svoje veštine. Mogli bi da ostave terorističku poruku za dalje napade.

Zaključak

Poznavanje različitih hakova i hakera će vas informisati o trenutnim rizicima u sajber bezbednosti. Takođe će vam pomoći da razlikujete hakere, jer oni nisu uvek loši akteri. Dakle, možete preduzeti odgovarajuće mere bezbednosti na vreme, kako biste sprečili napade i smanjili rizike.