Razumevanje Ekfiltracije Podataka: Metode, Rizici i Zaštita

Krađa podataka, poznata i kao eksfiltracija podataka, predstavlja ozbiljnu pretnju za organizacije svih veličina. Ovaj proces podrazumeva neovlašćeno prebacivanje osetljivih informacija sa računarskih sistema, a može ga izvršiti širok spektar aktera – od zlonamernih insajdera i spoljnih hakera, pa čak i kao posledica slučajnih propusta.

Prema podacima sa Statista, globalni prosečni trošak jednog incidenta krađe podataka iznosi 4,45 miliona dolara u 2023. godini. U Sjedinjenim Američkim Državama taj broj je još veći i dostiže 9,48 miliona dolara. Eksfiltracija podataka može imati katastrofalne posledice za kompanije, uključujući finansijske gubitke, oštećenje reputacije i pravne sankcije.

Ovaj vodič ima za cilj da detaljno objasni koncept eksfiltracije podataka, da istraži tehnike koje sajber kriminalci koriste, i da predstavi ključne korake koje organizacije mogu preduzeti da bi smanjile rizike i zaštitile svoje osetljive informacije.

Šta je Eksfiltracija Podataka?

Eksfiltracija podataka, koja se ponekad naziva i ekstruzija podataka ili izvoz podataka, definiše se kao neovlašćeni prenos podataka, bilo ručno ili automatizovano, sa računara ili servera. U osnovi, reč je o kopiranju ili pristupu osetljivim informacijama, bilo direktnim fizičkim pristupom uređaju, ili putem interneta.

Hakeri neprestano razvijaju nove metode za pristup podacima, što je dovelo do otkrivanja različitih načina na koje se može probiti u sisteme kompanija. Eksfiltracija podataka često ostaje neotkrivena, jer se uglavnom svodi na jednostavno prebacivanje ili kopiranje datoteka, što naizgled izgleda kao obična svakodnevna aktivnost u sistemu.

Stvarni Primjeri Eksfiltracije Podataka

Eksfiltraciju podataka mogu sprovesti unutrašnji zaposleni, spoljni konkurenti ili hakeri. U nastavku su prikazani neki od poznatih slučajeva.

#1. Proboj Podataka Kompanije Equifax

U 2017. godini, Equifax, velika američka agencija za kreditno izveštavanje, doživela je ozbiljan napad eksfiltracijom podataka. Lični i finansijski podaci 143 miliona potrošača bili su kompromitovani zbog ranjivosti u sistemu. Napadači su ukrali preko terabajt podataka, što je rezultiralo zakonskim i regulatornim kaznama, gubitkom poverenja klijenata, i na kraju, Equifax je potrošio preko 1,4 milijarde dolara na saniranje posledica.

#2. Sajber Napad na SolarWinds

U 2020. godini, kompanija SolarWinds je bila meta sofisticiranog sajber napada koji je pogodio hiljade organizacija širom sveta, uključujući vladine institucije SAD-a. Napadnuto je procenjenih 18.000 sistema.

Napadači su uspeli da instaliraju zlonamerni kod u sisteme klijenata, što im je omogućilo da ukradu velike količine podataka, uključujući korisničke lozinke, finansijske informacije i intelektualnu svojinu. Ovaj napad je prouzrokovao ogromnu štetu, procenjenu na preko 40 miliona dolara, kako je navedeno u kvartalnom izveštaju kompanije.

#3. Proboj Podataka Kompanije Yahoo

U 2013. godini, lični podaci preko 3 milijarde korisnika su ukradeni od Yahoo-a. Ako ste imali Yahoo nalog od 2013. godine, postoji velika verovatnoća da su i vaši podaci kompromitovani. Hakeri su ukrali informacije poput imena, adresa e-pošte, brojeva telefona, datuma rođenja i heširanih lozinki.

Ovaj napad, koji je otkriven tek 2016. godine, doveo je do pada vrednosti Yahoo-a prilikom kupovine od strane kompanije Verizon, kao i do tužbi i regulatornih kazni.

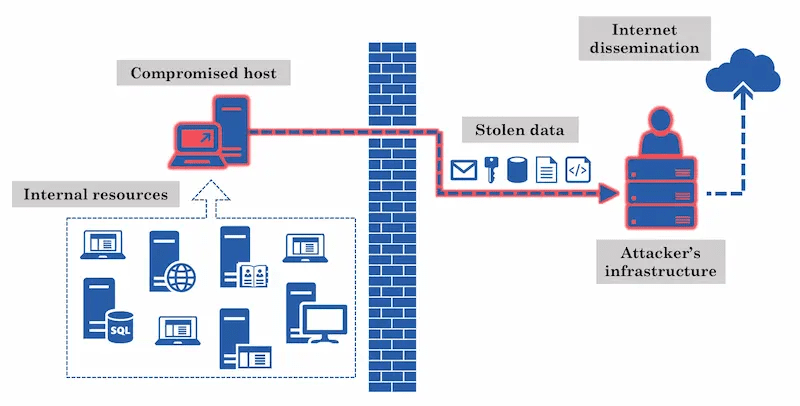

Kako Funkcioniše Eksfiltracija Podataka

Kredit za sliku: MindPoint Group

Kredit za sliku: MindPoint Group

U prethodnom delu smo videli primere slučajeva eksfiltracije podataka i kako ovi incidenti utiču na kompanije. Sada ćemo se fokusirati na to kako se eksfiltracija podataka zapravo odvija u sistemu.

Kao što smo već napomenuli, do eksfiltracije podataka najčešće dolazi zbog ranjivosti u sistemu kompanije, i može se desiti na dva osnovna načina: putem insajderskog ili autsajderskog napada.

Insajderski napad može nastati usled nepažnje zaposlenog, koji možda nenamerno padne pod uticaj društvenog inženjeringa spoljnog napadača (na primer otvaranjem phishing mejla). Spoljni napadači mogu koristiti ovakve propuste da unesu maliciozni kod u sistem organizacije i da steknu pristup osetljivim informacijama. S druge strane, insajderi mogu namerno eksfiltrirati podatke iz ličnih pobuda ili sa namerom da ostvare finansijsku korist.

U eksternom napadu, napadač može instalirati maliciozni kod putem mreže ili fizičkim pristupom uređaju. Takođe, ranjivost može nastati kada organizacija koristi softver treće strane.

Vrste Eksfiltracije Podataka

Razumevanje različitih tipova eksfiltracije podataka je ključno za kreiranje efikasne strategije zaštite podataka.

Odlazne E-poruke

U današnjem svetu, sa hiljadama e-poruka koje se šalju svakog dana, napadači koriste komunikacione kanale kao što su e-pošta i telefonski pozivi da bi poslali osetljive podatke sa sigurnih računara na nesigurne ili lične sisteme.

Ove informacije se mogu slati kao prilozi, tekstualne poruke ili u običnom tekstu e-pošte, a mogu uključivati izvorni kod, kalendarske informacije, slike, finansijske zapise i baze podataka.

Slanje na Eksterne/Lične Uređaje

Ovaj tip eksfiltracije je uglavnom posledica insajderskog napada, gde zaposleni kopira ili preuzima podatke sa bezbedne mreže kompanije ili uređaja, a zatim ih prebacuje na spoljni uređaj za upotrebu van ovlašćenih prostorija.

Ranjivosti u Oblaku

Mnoge organizacije se danas oslanjaju na skladištenje podataka u oblaku. Cloud provajderi upravljaju tim uslugama i skladištima, ali okruženje u oblaku može biti ranjivo na eksfiltraciju ukoliko nije pravilno zaštićeno ili konfigurisano.

Neovlašćeni Softver

Kada zaposleni u kompaniji koriste neovlašćeni softver, to može dovesti do sigurnosnih ranjivosti. Svaki softver može sadržati malver koji prikuplja podatke sa uređaja korisnika. Ako zaposleni preuzme softver koji nije proveren i odobren od strane organizacije, napadači mogu iskoristiti tu ranjivost za eksfiltraciju podataka.

Najbolje Prakse za Sprečavanje Eksfiltracije Podataka

Postoje različiti alati koji pomažu u otkrivanju sumnjivih aktivnosti u sistemu, kao i prakse koje se mogu primeniti da bi se napadači sprečili da dođu do sistema organizacije. U nastavku su navedene neke od najboljih praksi za sprečavanje eksfiltracije podataka.

Praćenje Aktivnosti

Svaki sistem ima ustaljeni obrazac kretanja podataka, a ove aktivnosti je moguće pratiti. Kontinuirano praćenje korisničkih aktivnosti je ključno za rano otkrivanje prekomernih mrežnih aktivnosti ili neobičnog prenosa podataka od strane određenog korisnika. Ovo pomaže u detektovanju neobičnog ponašanja.

Alati za praćenje mreže mogu pomoći organizacijama da prate ko je pristupao kojim datotekama i koje akcije su preduzete sa njima.

Upravljanje Identitetom i Pristupom (IAM)

Pored neprekidnog praćenja korisničkih aktivnosti, ključno je pravilno upravljati pristupom i privilegijama korisnika. Ovo pomaže u zaštiti podataka od neovlašćenog pristupa, pružajući pristup odgovarajućim resursima samo ovlašćenim korisnicima.

Sigurna Lozinka

Prvi nivo sigurnosti u većini sistema počinje lozinkom. Osigurajte da korisnici koriste jedinstvene i složene lozinke kako bi smanjili šanse da budu provaljene.

Kombinacije lozinki koje sadrže specijalne znakove, velika i mala slova i brojeve su mnogo teže za provaliti od lozinki koje ne sadrže takvu kombinaciju. Izbegavajte korišćenje iste lozinke za više naloga, kako biste sprečili da jedan napad kompromituje sve vaše naloge.

Ažuriranje Softvera i Sistema

Redovno ažuriranje softvera i sistema mora biti prioritet kako bi se ispravile ranjivosti iz prethodnih verzija. Kada zakrpa postane dostupna, važno je instalirati je odmah i primeniti najnovije sigurnosne mere.

Korišćenje Enkripcije

Enkripcija podrazumeva pretvaranje podataka u kod, što otežava pristup neovlašćenim korisnicima. Enkripcija podataka unutar sistema kompanije, i njihovo dešifrovanje tek kada im pristupi ovlašćeni korisnik, pomaže u zaštiti osetljivih informacija tokom eksfiltracije podataka.

Alati za Zaštitu od Gubitka Podataka (DLP)

Upotreba alata za zaštitu od gubitka podataka pomaže organizaciji da aktivno nadzire protok podataka i otkrije sumnjive aktivnosti unutar sistema. DLP takođe pomaže u analizi podataka koji se prenose kako bi se otkrio osetljiv sadržaj. U nastavku su prikazani neki od DLP alata koji mogu pomoći u sprečavanju napada poput eksfiltracije podataka.

#1. StrongDM

StrongDM je platforma za dinamičko upravljanje pristupom koja pomaže korisnicima da upravljaju privilegovanim podacima i nadziru aktivnosti korisnika unutar sistema. Podržava upravljanje dozvolama u realnom vremenu i ima mogućnost da povuče pristup kada se otkrije sumnjiva aktivnost.

StrongDM nudi različita rešenja, uključujući upravljanje privilegovanim sesijama, upravljanje dozvolama, JIT pristup, cloud PAM, evidentiranje i izveštavanje, između ostalih funkcija. Cena za StrongDM počinje od 70 dolara po korisniku mesečno.

#2. Proofpoint

Još jedan DLP alat koji može pomoći u sprečavanju eksfiltracije podataka je Proofpoint Enterprise DLP. Proofpoint pomaže u sprečavanju gubitka podataka i istrazi kršenja smernica unutar sistema. Takođe pomaže u obezbeđivanju stroge primene politika, kako bi se smanjio rizik povezan sa nepoštovanjem.

Proofpoint rešenja pokrivaju pretnje putem e-pošte i oblaka, aktivnosti ponašanja korisnika, sprečavanje gubitka podataka i napada insajdera, zaštitu aplikacija u oblaku i sprečavanje ransomware napada. Proofpoint nudi besplatnu probnu verziju od 30 dana, a cene su dostupne na zahtev.

#3. Forcepoint

Forcepoint koristi mašinsko učenje (ML) za analizu i otkrivanje abnormalnih korisničkih aktivnosti unutar sistema. Pomaže u sprečavanju eksfiltracije podataka na velikom broju uređaja u realnom vremenu. Karakteristike alata uključuju centralizovano upravljanje bezbednosnim politikama podataka i pojednostavljeno upravljanje DLP-om sa preko 190 unapred definisanih bezbednosnih politika podataka.

#4. Fortinet

Fortinet je jedan od najnaprednijih alata; njegov NGFW pruža zaštitu od različitih oblika sajber napada, sprečava eksfiltraciju podataka i sprovodi bezbednosne politike.

Fortinet NGFW nudi širok spektar funkcija, kao što su sistemi za sprečavanje upada, kontrola aplikacija, zaštita od malvera, web filtriranje, obaveštavanje o pretnjama zasnovano na oblaku i zaštita od gubitka podataka. Alat se može primeniti na različitim lokacijama, kao što su udaljene kancelarije, filijale, kampusi, centri podataka i cloud.

Zaključak

Bezbednost podataka je ključna za svaku organizaciju kako bi se održalo poverenje korisnika i izbegli problemi sa regulatornim organima. Za svaku organizaciju koja poseduje bilo koji oblik podataka, neophodno je da koristi bezbednosne i preventivne mehanizme kako bi izbegla probijanje i eksfiltraciju podataka iz svog sistema.

Imajte na umu da je većina fokusa bezbednosti sistema na spoljne pretnje, ali i unutrašnjim pretnjama treba pristupiti na odgovarajući način kako bi se izbeglo ostavljanje rupa u sistemu organizacije, jer one mogu napraviti jednako veliku štetu kao i spoljne pretnje.

Takođe, možete istražiti različite vrste DDoS napada i kako ih sprečiti.