Teško je ignorisati primamljivu ponudu besplatnog iPhone-a koja se pojavljuje kao link na internetu. Međutim, budite oprezni, jer jednim klikom možete postati žrtva sajber napada čije posledice mogu biti veoma ozbiljne.

Klikdžeking, takođe poznat kao „Redresing korisničkog interfejsa“, predstavlja napad u kome se prikriva ili menja pravi link, najčešće prekrivanjem nevidljivim elementom. Na taj način se korisnik navodi da klikne na nešto što nije nameravao.

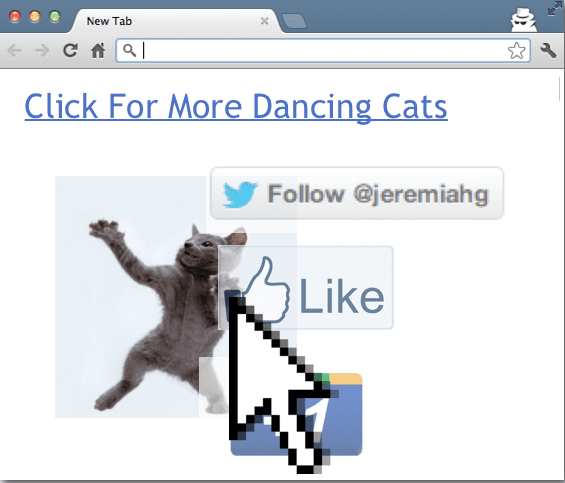

Većina korisnika društvenih mreža ceni praktičnost konstantne prijave na svoje profile. Sajber kriminalci mogu iskoristiti ovu naviku da primoraju korisnike da lajkuju ili prate sadržaj koji ne žele, a da toga nisu svesni. Napadač može postaviti privlačno dugme, kao što je „Besplatan iPhone – ograničena ponuda“, na svojoj veb stranici i preko njega postaviti nevidljivi okvir sa stranicom društvene mreže. Na taj način se dugme „Sviđa mi se“ ili „Podeli“ postavlja direktno iznad dugmeta za besplatan iPhone.

Ovaj jednostavan trik može prevariti korisnike Facebooka da se pridruže grupama ili lajkuju stranice bez njihovog znanja.

Iako ovaj scenario može delovati bezazlen, jer je jedina posledica dodavanje u grupu na društvenoj mreži, ista tehnika, uz veći napor, može se iskoristiti za ozbiljnije prevare. Na primer, da se utvrdi da li je korisnik prijavljen na svoj bankovni račun i da umesto lajkovanja ili deljenja sadržaja, bude primoran da klikne na dugme koje će preneti novac na račun napadača. Najgore od svega je što se zlonamerna akcija ne može lako pratiti, jer je korisnik legitimno prijavljen na svoj račun i dobrovoljno je kliknuo na dugme za transfer.

S obzirom na to da većina tehnika klikdžekinga podrazumeva upotrebu socijalnog inženjeringa, društvene mreže postaju idealna mesta za ove napade.

Pogledajmo kako se ovi napadi koriste.

Klikdžeking na Twitteru

Pre otprilike deset godina, Twitter je doživeo masovni napad koji je brzo proširio poruku, navodeći korisnike da kliknu na link koristeći svoju radoznalost.

Tweetovi sa tekstom „Ne klikni“ praćeni linkom, brzo su se širili na hiljade Twitter naloga. Kada su korisnici kliknuli na link, a zatim na naizgled bezazleno dugme na odredišnoj stranici, sa njihovih naloga je poslat tweet. Taj tweet je uključivao isti tekst „Ne klikni“ praćen zlonamernim linkom.

Inženjeri Twittera su brzo popravili ovu ranjivost, ne dugo nakon što je napad počeo. Sam napad se pokazao bezopasnim, ali je poslužio kao upozorenje o potencijalnim rizicima klikdžekinga na Twitteru. Zlonamerni link je vodio korisnika na veb stranicu sa skrivenim iframe-om. U tom okviru nalazilo se nevidljivo dugme koje je slalo zlonamerni tweet sa naloga žrtve.

Klikdžeking na Facebooku

Korisnici mobilne Facebook aplikacije bili su izloženi grešci koja je omogućavala pošiljaocima neželjene pošte da postavljaju sadržaj koji se može kliknuti na njihove vremenske linije, bez njihove dozvole. Ovu grešku je otkrio stručnjak za bezbednost analizirajući spam kampanju. On je primetio da mnogi njegovi kontakti objavljuju link ka stranici sa smešnim slikama. Pre nego što bi došli do slika, korisnici su morali da kliknu na izjavu o punoletstvu.

Ono što nisu znali je da se ova deklaracija nalazila ispod nevidljivog okvira.

Kada su korisnici prihvatili deklaraciju, bili su preusmereni na stranicu sa smešnim slikama. Ali u međuvremenu je link objavljen na vremenskoj liniji korisnika na Facebooku. To je bilo moguće zato što komponenta veb pretraživača u Facebook aplikaciji za Android nije bila kompatibilna sa zaglavljima opcija okvira (što ćemo objasniti u nastavku), što je omogućilo zlonamerno preklapanje okvira.

Facebook ne smatra ovaj problem greškom, jer ne utiče na integritet korisničkih naloga. Zato je neizvesno da li će ovo ikada biti ispravljeno.

Klikdžeking na manjim društvenim mrežama

Nisu samo Twitter i Facebook u opasnosti. Manje popularne društvene mreže i platforme za blogovanje takođe imaju ranjivosti koje omogućavaju klikdžeking. LinkedIn, na primer, imao je propust koji je omogućavao napadačima da prevare korisnike da dele i objavljuju linkove u njihovo ime, bez njihove dozvole. Pre nego što je ova greška ispravljena, napadači su mogli da učitaju stranicu LinkedIn ShareArticle u skriveni okvir, i prekriju taj okvir stranicama sa naizgled bezazlenim i privlačnim linkovima ili dugmadima.

Drugi primer je Tumblr, javna platforma za veb blogovanje. Ovaj sajt koristi JavaScript kod za sprečavanje klikdžekinga. Međutim, ovaj metod zaštite postaje neefikasan zato što se stranice mogu izolovati u HTML5 okviru koji sprečava pokretanje JavaScript koda. Pažljivo osmišljena tehnika može se iskoristiti za krađu lozinki, kombinovanjem pomenute greške sa dodatkom za pomoć pri lozinkama. Prevareći korisnika da ukuca lažni CAPTCHA tekst, moguće je da oni nesvesno pošalju svoje lozinke na server napadača.

Falsifikovanje zahteva na više lokacija

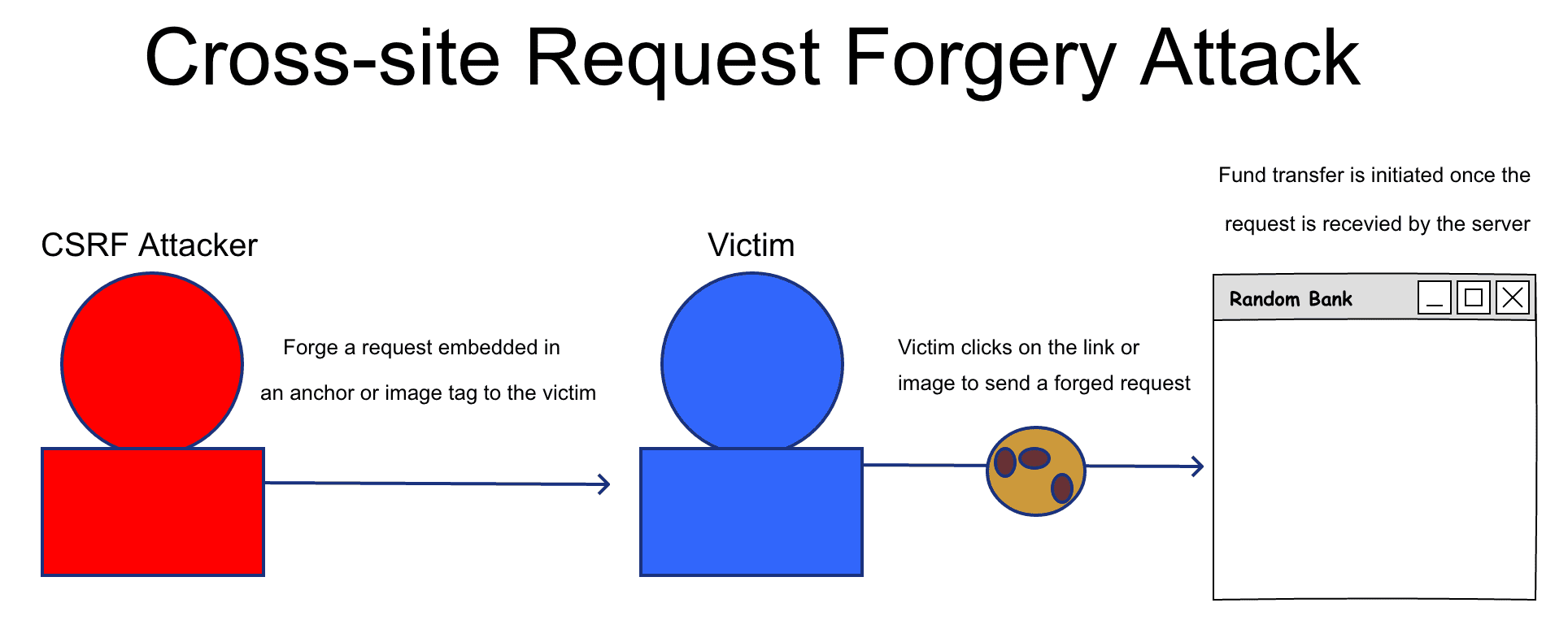

Varijanta klikdžeking napada naziva se falsifikovanje zahteva na više lokacija ili skraćeno CSRF. Koristeći socijalni inženjering, sajber kriminalci usmeravaju CSRF napade na krajnje korisnike, primoravajući ih da izvrše neželjene radnje. Vektor napada može biti link poslat putem e-pošte ili poruke.

CSRF napadi nemaju za cilj krađu korisničkih podataka, jer napadač ne može da vidi odgovor na lažni zahtev. Umesto toga, ovi napadi ciljaju zahteve za promenu stanja, kao što su promena lozinke ili transfer novca. Ako žrtva ima administrativne privilegije, napad može da kompromituje celu veb aplikaciju.

CSRF napad se može uskladištiti na ranjivim veb lokacijama, posebno onima sa takozvanim „sačuvanim CSRF nedostacima“. To se postiže unošenjem IMG ili IFRAME oznaka u polja za unos koja se kasnije prikazuju na stranici, kao što su komentari ili stranice sa rezultatima pretrage.

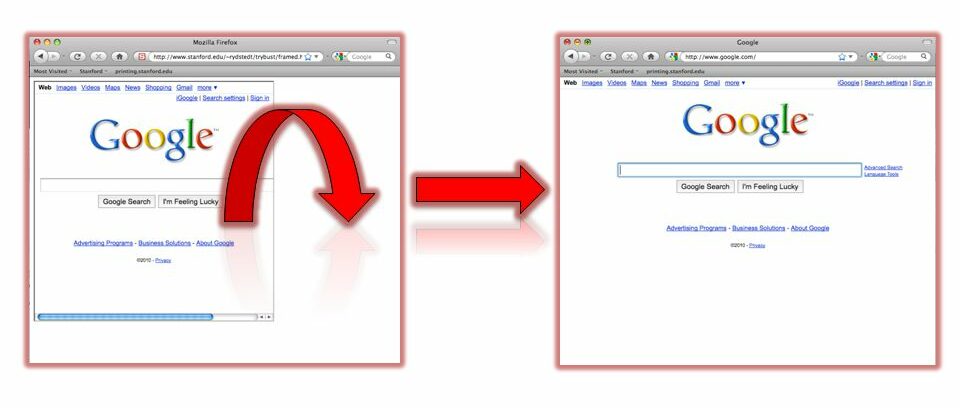

Sprečavanje napada okvira

Savremenim pregledačima se može dati uputstvo da li je određenom resursu dozvoljeno da se učitava u okviru. Oni takođe mogu odlučiti da učitaju resurs u okvir samo kada zahtev potiče sa iste lokacije na kojoj se korisnik nalazi. Na taj način, korisnici ne mogu biti prevareni da kliknu na nevidljive okvire sa sadržajem sa drugih sajtova, a njihovi klikovi ne mogu biti oteti.

Tehnike ublažavanja na strani klijenta se nazivaju „razbijanje okvira“ ili „ubijanje okvira“. Iako mogu biti efikasne u nekim situacijama, takođe se mogu lako zaobići. Zato se ove metode ne smatraju najboljom praksom. Umesto razbijanja okvira, stručnjaci za bezbednost preporučuju metode na strani servera kao što su X-Frame-Options (XFO) ili novije, kao što je Content Security Policy.

X-Frame-Options je zaglavlje odgovora koje veb serveri dodaju na veb stranice kako bi naznačili da li je pregledaču dozvoljeno da prikazuje njihov sadržaj unutar okvira.

Zaglavlje X-Frame-Options dozvoljava tri vrednosti:

- DENY, što zabranjuje prikazivanje stranice u okviru.

- SAMEORIGIN, što dozvoljava prikazivanje stranice u okviru, samo ako ostaje u istom domenu.

- ALLOW-FROM URI, što dozvoljava prikaz stranice unutar okvira, ali samo u određenom URI-ju (Uniform Resource Identifier), na primer samo unutar određene, specifične veb stranice.

Novije metode protiv klikdžekinga uključuju Content Security Policy (CSP) sa direktivom o precima okvira. Ova opcija se široko koristi kao zamena za XFO. Jedna od glavnih prednosti CSP-a u poređenju sa XFO jeste što omogućava veb serveru da ovlasti više domena da uokviruju svoj sadržaj. Međutim, još uvek ga ne podržavaju svi pregledači.

CSP-ova direktiva o precima okvira dozvoljava tri tipa vrednosti: ‘none’ da spreči bilo koji domen da prikazuje sadržaj; ‘self’ da bi se dozvolilo trenutnom sajtu da prikazuje sadržaj samo u okviru, ili listu URL adresa sa džoker znakovima, kao što je „*.somesite.com“, „https://www.example.com/index.html„, itd., da bi se dozvolilo uokvirivanje samo na bilo kojoj stranici koja odgovara elementu sa liste.

Kako se zaštititi od klikdžekinga

Pogodno je da ostanete prijavljeni na društvenoj mreži dok pretražujete internet, ali ako to radite, morate biti pažljivi sa svojim klikovima. Takođe, obratite pažnju na veb sajtove koje posećujete, jer ne preduzimaju svi neophodne mere da spreče klikdžeking. Ako niste sigurni u vezi sa veb sajtom koji posećujete, ne bi trebalo da klikćete na bilo kakve sumnjive linkove, bez obzira koliko primamljivi bili.

Još jedna stvar na koju treba obratiti pažnju je verzija vašeg pregledača. Čak i ako sajt koristi sva zaglavlja za prevenciju klikdžekinga koja smo ranije spomenuli, ne podržavaju ih svi pregledači u potpunosti. Zato se uverite da koristite najnoviju verziju koju možete da nabavite i koja podržava funkcije protiv klikdžekinga.

Zdrav razum je efikasan alat za samozaštitu od klikdžekinga. Kada vidite neobičan sadržaj, uključujući link koji je prijatelj objavio na bilo kojoj društvenoj mreži, zapitajte se pre nego što bilo šta uradite da li je to vrsta sadržaja koju bi vaš prijatelj objavio. Ako nije, trebalo bi da upozorite prijatelja da je možda postao žrtva klikdžekinga.

Poslednji savet: Ako ste influenser ili imate veliki broj pratilaca ili prijatelja na društvenim mrežama, trebalo bi da udvostručite mere predostrožnosti i praktikujete odgovorno ponašanje na mreži. Jer ako postanete žrtva klikdžekinga, napad će na kraju uticati na mnogo ljudi.