Ukoliko ste administrator sistema, sigurno ste se susreli sa opasnostima koje donosi veliki broj naloga sa povlašćenim pristupom kritičnim IT resursima. U nastavku teksta, saznajte koje su najbolje strategije za upravljanje ovim rizikom.

Situacija sa privilegovanim pristupom može lako izmaći kontroli kada raste broj korisnika, aplikacija, uređaja, pa čak i tipova infrastrukture.

Da biste izbegli takve komplikacije, neophodno je primeniti rešenje za upravljanje privilegovanim pristupom. Najpre, odgovorimo na ključno pitanje:

Šta je upravljanje privilegovanim pristupom?

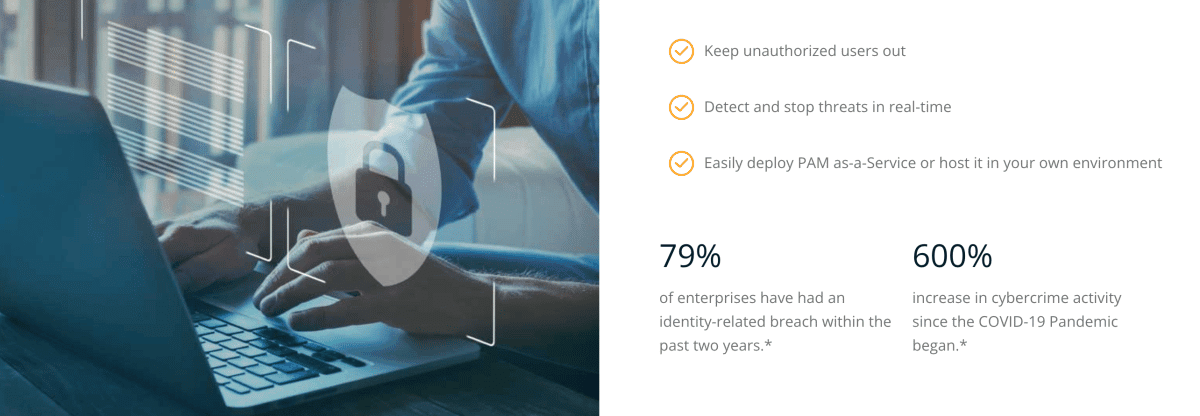

Upravljanje privilegovanim pristupom (PAM) predstavlja skup strategija i tehnologija u oblasti sajber bezbednosti, čiji je cilj kontrola nad povišenim („privilegovanim“) pristupom i dozvolama za korisnike, naloge, procese i sisteme u IT okruženju.

Definisanjem adekvatnog nivoa kontrole privilegovanog pristupa, PAM pomaže organizacijama da smanje svoju izloženost napadima i spreče (ili ublaže) štetu nastalu spoljnim napadima, kao i unutrašnjim pokušajima sabotaže ili nemara.

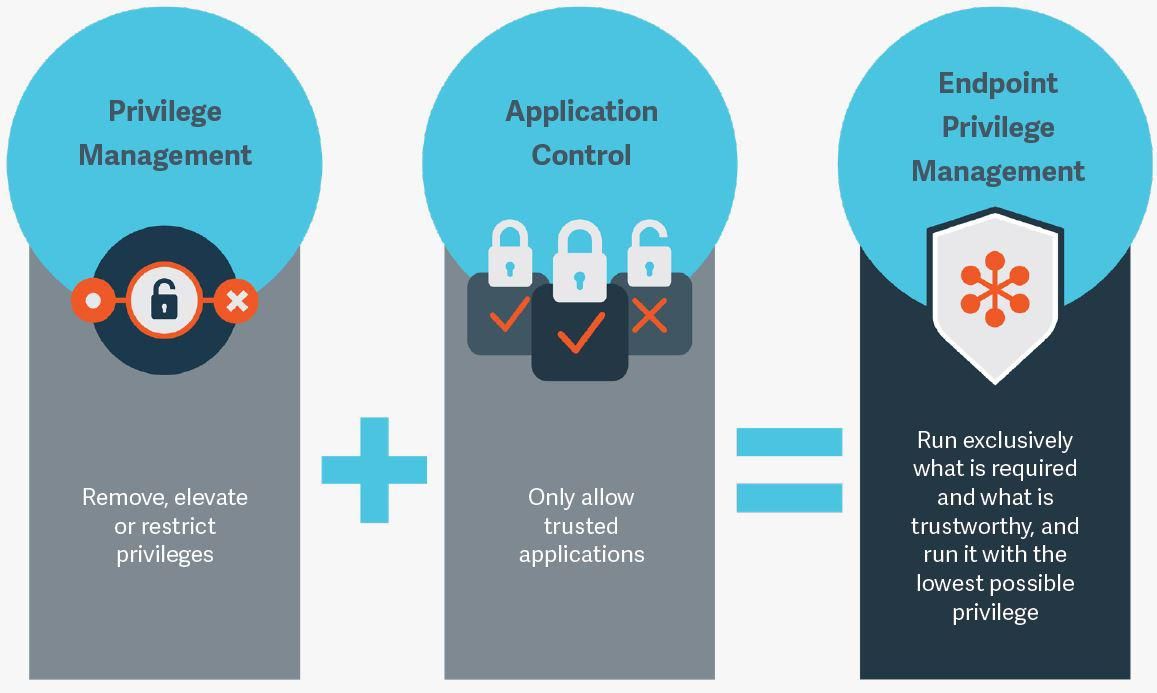

Iako upravljanje privilegijama obuhvata različite strategije, osnovni cilj je primena principa najmanjih privilegija. To podrazumeva ograničavanje prava pristupa i dozvola na apsolutni minimum potreban korisnicima, nalozima, aplikacijama i uređajima za obavljanje njihovih regularnih, ovlašćenih zadataka.

Mnogi analitičari i stručnjaci za tehnologiju smatraju da je PAM jedna od najvažnijih bezbednosnih inicijativa za smanjenje sajber rizika i ostvarivanje visokog povrata ulaganja u bezbednost.

Kako funkcioniše upravljanje privilegovanim pristupom (PAM)?

Upravljanje privilegovanim pristupom se zasniva na principu najmanjih privilegija, gde čak i korisnici sa najvišim nivoom privilegija imaju pristup samo onome što im je neophodno. Alati za upravljanje privilegovanim pristupom su obično deo sveobuhvatnijih PAM rešenja, dizajniranih da odgovore na različite izazove u vezi sa nadzorom, zaštitom i upravljanjem privilegovanim nalozima.

Rešenje za upravljanje privilegovanim pristupom mora da obezbedi mogućnost praćenja i beleženja svih aktivnosti privilegovanog pristupa, kao i da o tome izveštava administratora. Na taj način, administrator može pratiti privilegovani pristup i identifikovati potencijalne zloupotrebe.

Rešenje treba da olakša administratorima sistema da identifikuju anomalije i potencijalne pretnje, kako bi odmah reagovali i ograničili štetu. Osnovne karakteristike rešenja za upravljanje privilegovanim pristupom treba da obuhvataju:

- Identifikaciju, upravljanje i nadgledanje privilegovanih naloga na svim sistemima i aplikacijama unutar mreže.

- Kontrolu pristupa privilegovanim nalozima, uključujući deljeni pristup ili pristup u hitnim slučajevima.

- Kreiranje nasumičnih i bezbednih akreditiva za privilegovane naloge, uključujući lozinke, korisnička imena i ključeve.

- Obezbeđivanje višefaktorske autentifikacije.

- Ograničavanje i kontrolu privilegovanih komandi, zadataka i aktivnosti.

- Upravljanje deljenjem akreditiva između usluga radi ograničavanja izloženosti.

PAM naspram IAM

Upravljanje privilegovanim pristupom (PAM) i upravljanje pristupom identitetu (IAM) su uobičajeni načini za održavanje visokog nivoa bezbednosti i omogućavanje korisnicima pristup IT resursima bez obzira na lokaciju i uređaj.

Za poslovno i IT osoblje je ključno da razumeju razliku između ova dva pristupa i njihovu ulogu u obezbeđivanju pristupa poverljivim i osetljivim informacijama.

IAM je opštiji termin. Prvenstveno se koristi za identifikaciju i autorizaciju korisnika u celoj organizaciji. S druge strane, PAM je podskup IAM-a koji se fokusira na privilegovane korisnike, odnosno one kojima je potrebna dozvola za pristup najosetljivijim podacima.

IAM se odnosi na identifikaciju, autentifikaciju i autorizaciju korisničkih profila koji koriste jedinstvene digitalne identitete. IAM rešenja obezbeđuju preduzećima kombinaciju funkcija kompatibilnih sa pristupom sajber bezbednosti bez poverenja, koji zahteva od korisnika da verifikuju svoj identitet kad god zatraže pristup serveru, aplikaciji, usluzi ili drugom IT resursu.

Sledi pregled vodećih dostupnih PAM rešenja, uključujući sisteme zasnovane na oblaku i lokalno instalirane sisteme.

StrongDM

StrongDM obezbeđuje platformu za pristup infrastrukturi koja eliminiše rešenja krajnjih tačaka i pokriva sve protokole. To je proksi koji kombinuje metode autentifikacije, autorizacije, umrežavanja i vidljivosti u jednoj platformi.

Umesto komplikovanja pristupa, StrongDM-ovi mehanizmi za dodelu dozvola ubrzavaju pristup tako što trenutno dodeljuju i opozivaju detaljan pristup sa najmanjim privilegijama, koristeći kontrolu pristupa zasnovanu na ulozi (RBAC), kontrolu pristupa zasnovanu na atributima (ABAC) ili odobrenja krajnje tačke za sve resurse.

Uključivanje i isključivanje zaposlenih se obavlja jednim klikom, omogućavajući privremeno odobrenje povišenih privilegija za osetljive operacije sa Slack-om, Microsoft Teams-om i PagerDuty-jem.

StrongDM vam omogućava da povežete svakog krajnjeg korisnika ili uslugu sa tačno potrebnim resursima, bez obzira na njihovu lokaciju. Pored toga, zamenjuje VPN pristup i bastion hostove mrežama sa nultim poverenjem.

StrongDM ima brojne opcije automatizacije, uključujući integraciju tokova rada pristupa u vaš postojeći proces implementacije, strimovanje zapisa u vaš SIEM i prikupljanje dokaza za različite provere sertifikacije, uključujući SOC 2, SOX, ISO 27001 i HIPAA.

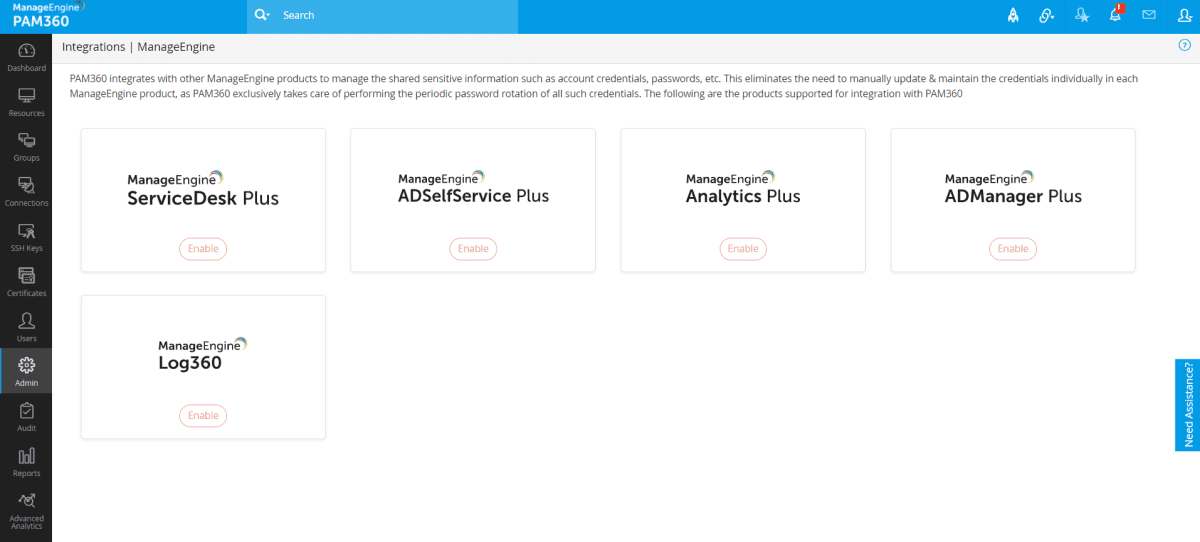

ManageEngine PAM360

PAM360 je sveobuhvatno rešenje za kompanije koje žele da ugrade PAM u svoje bezbednosne operacije. Sa mogućnostima kontekstualne integracije PAM360, možete kreirati centralnu konzolu gde su različiti delovi vašeg IT sistema upravljanja međusobno povezani za dublju korelaciju podataka o privilegovanom pristupu i ukupnih mrežnih podataka, što olakšava donošenje smislenih zaključaka i bržu sanaciju.

PAM360 osigurava da nijedna privilegovana pristupna putanja do vaših kritičnih resursa ne ostane neupravljana, nepoznata ili nenadgledana. Da bi to bilo moguće, obezbeđuje trezor akreditiva gde možete da skladištite privilegovane naloge. Ovaj trezor nudi centralizovano upravljanje, dozvole za pristup zasnovane na ulogama i AES-256 šifrovanje.

Sa vremenski ograničenim kontrolama za naloge domena, PAM360 daje povišene privilegije samo kada su korisnicima potrebne. Nakon određenog perioda, dozvole se automatski opozivaju, a lozinke se resetuju.

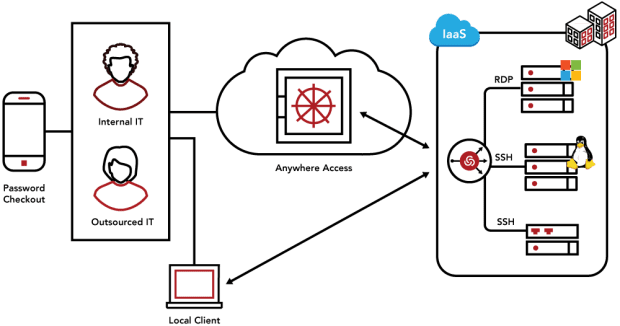

Pored upravljanja privilegovanim pristupom, PAM360 olakšava privilegovanim korisnicima da se povežu na udaljene hostove jednim klikom, bez dodataka za pretraživač ili agenata krajnje tačke. Ova funkcionalnost obezbeđuje tunel veze preko šifrovanih mrežnih prolaza bez lozinki koji pružaju maksimalnu zaštitu.

Teleport

Teleport-ova strategija je da konsoliduje sve aspekte pristupa infrastrukturi na jedinstvenu platformu za softverske inženjere i aplikacije koje razvijaju. Ova objedinjena platforma ima za cilj smanjenje napadne površine i operativnih troškova, uz istovremeno poboljšanje produktivnosti i usklađenosti sa standardima.

Teleport-ov pristupni plan je rešenje otvorenog koda koje zamenjuje deljene akreditive, VPN-ove i stare tehnologije upravljanja privilegovanim pristupom. Posebno je dizajniran da obezbedi neophodan pristup infrastrukturi bez ometanja rada ili smanjenja produktivnosti IT osoblja.

Profesionalci i inženjeri za bezbednost mogu da pristupe Linux i Windows serverima, Kubernetes klasterima, bazama podataka i DevOps aplikacijama kao što su CI/CD, kontrola verzija i nadzorne table za praćenje, preko jednog alata.

Teleport Server Access koristi otvorene standarde kao što su X.509 sertifikati, SAML, HTTPS i OpenID Connect, između ostalog. Njegovi kreatori su se fokusirali na jednostavnost instalacije i korišćenja, jer su to stubovi dobrog korisničkog iskustva i solidne bezbednosne strategije. Stoga se sastoji od samo dve binarne datoteke: klijenta koji omogućava korisnicima da se prijave za dobijanje kratkotrajnih sertifikata i Teleport agenta, instaliranog na bilo kom Kubernetes serveru ili klasteru jednom komandom.

Okta

Okta je kompanija posvećena rešenjima za autentifikaciju, imenik i jedinstvenu prijavu. Takođe obezbeđuje PAM rešenja preko partnera, koji se integrišu sa njegovim proizvodima kako bi obezbedili centralizovani identitet, prilagodljive i fleksibilne politike pristupa, izveštavanje o događajima u realnom vremenu i smanjenu napadnu površinu.

Preko Oktinih integrisanih rešenja, preduzeća mogu automatski da obezbede/ukinu privilegovane korisnike i administrativne naloge, dok obezbeđuju direktan pristup kritičnim resursima. IT administratori mogu otkriti anomalnu aktivnost kroz integraciju sa rešenjima za bezbednosnu analitiku, upozoriti i preduzeti mere za sprečavanje rizika.

Boundary

HashiCorp nudi svoje Boundary rešenje za obezbeđivanje upravljanja pristupom zasnovanog na identitetu za dinamičke infrastrukture. Takođe pruža jednostavno i sigurno upravljanje sesijom i daljinski pristup bilo kom sistemu zasnovanom na pouzdanom identitetu.

Integracijom HashiCorp-ovog Vault rešenja, moguće je obezbediti, skladištiti i strukturalno kontrolisati pristup tokenima, lozinkama, sertifikatima i ključevima za šifrovanje radi zaštite tajni i drugih osetljivih podataka, preko korisničkog interfejsa, CLI sesije ili HTTP API-ja.

Uz Boundary, moguće je pristupiti kritičnim hostovima i sistemima preko više dobavljača, bez potrebe za upravljanjem pojedinačnim akreditivima za svaki sistem. Može se integrisati sa provajderima identiteta, eliminišući potrebu za izlaganjem infrastrukture javnosti.

Boundary je rešenje otvorenog koda koje nije zavisno od platforme. Kao deo HashiCorp portfolija, prirodno pruža mogućnost lake integracije u bezbednosne tokove rada, što ga čini lakim za primenu na većini javnih platformi u oblaku. Potreban kod je već dostupan na GitHub-u i spreman za upotrebu.

Delinea

Delinea-ina rešenja za upravljanje privilegovanim pristupom imaju za cilj da pojednostave instalaciju i korišćenje alata što je više moguće. Kompanija čini svoja rešenja intuitivnim, olakšavajući definisanje granica pristupa. Bilo da se radi o oblaku ili lokalnim okruženjima, Delinea PAM rešenja su jednostavna za primenu, konfigurisanje i upravljanje, bez žrtvovanja funkcionalnosti.

Delinea nudi rešenje zasnovano na oblaku koje omogućava primenu na stotinama hiljada mašina. Ovo rešenje se sastoji od Privilege Manager-a za radne stanice i Cloud Suite-a za servere.

Privilege Manager mu omogućava da otkrije mašine, naloge i aplikacije sa administratorskim pravima, bilo na radnim stanicama ili serverima koji se nalaze u oblaku. Čak radi i na mašinama koje pripadaju različitim domenima. Definisanjem pravila, može automatski da primenjuje smernice za upravljanje privilegijama, trajno definišući članstvo u lokalnoj grupi i automatski rotirajući neljudske privilegovane akreditive.

Čarobnjak za smernice vam omogućava da podignete, odbijete i ograničite aplikacije sa samo nekoliko klikova. Konačno, Delinein alat za izveštavanje pruža detaljne informacije o aplikacijama koje je blokirao zlonamerni softver i o usklađenosti sa principom najmanjih privilegija. Takođe nudi integraciju Analitike privilegovanog ponašanja sa Privilege Manager Cloud-om.

BeyondTrust

BeyondTrust Upravljanje privilegijama olakšava podizanje privilegija poznatim i pouzdanim aplikacijama koje ih zahtevaju, tako što kontroliše korišćenje aplikacija i beleži i izveštava o privilegovanim aktivnostima. To radi korišćenjem bezbednosnih alata koji su već postavljeni u vašoj infrastrukturi.

Sa Privilege Manager-om, možete da date korisnicima tačne privilegije koje su im potrebne da završe svoje zadatke bez rizika od prekomernih privilegija. Takođe možete definisati smernice i distribuciju privilegija, prilagođavajući i određujući nivo pristupa koji je dostupan u celoj organizaciji. Na taj način ćete izbeći napade zlonamernog softvera zbog viška privilegija.

Možete koristiti detaljne smernice da biste povećali privilegije aplikacija za standardne korisnike Windows-a ili Mac-a, obezbeđujući dovoljan pristup za obavljanje svakog zadatka. BeyondTrust Privilege Manager se integriše sa pouzdanim aplikacijama za pomoć, skenerima za upravljanje ranjivostima i SIEM alatima preko konektora ugrađenih u alat.

BeyondTrust-ova bezbednosna analitika krajnjih tačaka vam omogućava da povežete ponašanje korisnika sa bezbednosnom inteligencijom. Takođe vam daje pristup kompletnom tragu revizije svih aktivnosti korisnika, tako da možete ubrzati forenzičku analizu i pojednostaviti usklađenost preduzeća.

One Identity

One Identity rešenja za upravljanje privilegovanim pristupom (PAM) smanjuju bezbednosne rizike i omogućavaju usklađenost preduzeća. Proizvod se nudi u SaaS ili lokalnom režimu. Svaka varijanta vam omogućava da obezbedite, kontrolišete, nadgledate, analizirate i upravljate privilegovanim pristupom u više okruženja i platformi.

Pored toga, pruža fleksibilnost da se daju pune privilegije korisnicima i aplikacijama samo kada je to neophodno, primenjujući operativni model sa nultim poverenjem i najmanje privilegija u svim ostalim situacijama.

CyberArk

Sa CyberArk Upravljačem privilegovanim pristupom, možete automatski da otkrijete i ugradite privilegovane akreditive i tajne koje koriste ljudski ili neljudski entiteti. Kroz centralizovano upravljanje politikama, CyberArk-ovo rešenje omogućava administratorima sistema da definišu smernice za rotaciju lozinki, složenost lozinki, dodelu trezora po korisniku i još mnogo toga.

Rešenje se može primeniti kao usluga (SaaS režim) ili ga možete instalirati na svojim serverima (samo-hostovani).

Centrify

Centrify Usluga Analitike pretnji privilegija otkriva zloupotrebu privilegovanog pristupa dodavanjem sloja bezbednosti vašoj infrastrukturi u oblaku i lokalnoj infrastrukturi. To radi korišćenjem napredne analize ponašanja i prilagodljive višefaktorske autentifikacije. Sa Centrify alatima, moguće je dobiti upozorenja skoro u realnom vremenu o nenormalnom ponašanju svih korisnika unutar mreže.

Centrify Vault Suite vam omogućava da dodelite privilegovani pristup deljenim nalozima i akreditivima, držite lozinke i tajne aplikacija pod kontrolom i obezbedite udaljene sesije. Zauzvrat, sa Centrify Cloud Suite, vaša organizacija može, bez obzira na veličinu, globalno da upravlja privilegovanim pristupom putem centralno upravljanih smernica koje se dinamički primenjuju na serveru.

Zaključak

Zloupotreba privilegija je danas jedna od najvećih pretnji sajber bezbednosti, koja često dovodi do skupih gubitaka, pa čak i do paralisanja poslovanja. Takođe je jedan od najpopularnijih vektora napada među sajber kriminalcima, jer kada se uspešno izvede, pruža slobodan pristup unutrašnjosti kompanije, često bez aktiviranja alarma dok se šteta ne napravi. Korišćenje odgovarajućeg rešenja za upravljanje pristupom privilegijama je neophodno kad god je teško kontrolisati rizike od zloupotrebe privilegovanih naloga.