Kada razmišljamo o zlonamernom softveru, često pretpostavljamo da se radi o programima koji oštećuju operativni sistem, kradu lične podatke ili sprečavaju pristup njima. Međutim, lako se zaboravlja na jedan od najopasnijih oblika pretnje: keyloggere.

Keyloggeri su izuzetno opasni jer im je primarni cilj krađa lozinki i finansijskih informacija, što direktno dovodi do finansijskih gubitaka i krađe identiteta. Ono što ih čini još opasnijim je činjenica da tradicionalne antivirusne mere često nisu dovoljne za njihovo otkrivanje i neutralizaciju.

U ovom tekstu ćemo se detaljnije pozabaviti svetom keyloggera. Objasnićemo šta su oni, kako funkcionišu i, što je najvažnije, kako se efikasno zaštititi od ove podmukle pretnje.

Šta su Keyloggeri?

Osnovna funkcija keyloggera je da prati i snima sve što se otkuca na tastaturi. Ovi programi obično čuvaju sve unesene podatke u skrivenu datoteku, koju kasnije šalju hakeru putem mejla ili je postavljaju na server ili web lokaciju.

Hakeri zatim koriste te podatke za krađu lozinki za pristup različitim nalozima, kao i informacija o kreditnim karticama. U ciljanim napadima mogu ukrasti i osetljive informacije i poslovne planove kompanije.

Postoje dve glavne vrste keyloggera: softverski i hardverski. Obe vrste kradu informacije, ali koriste različite metode i zahtevaju različite pristupe zaštiti.

#1. Softverski Keyloggeri

Ovo su najčešći keyloggeri, koji se uglavnom koriste u masovnim napadima. Jednom kada se instaliraju na računar, rade u pozadini, snimajući i šaljući podatke bez da budu lako uočljivi.

Mogu biti kreirani da rade koristeći Windows API ili Windows Kernel. Keyloggeri bazirani na Windows API rade kao obični programi i obično se skrivaju tako što se prerušavaju u legitimne aplikacije. Mogu se otkriti u Task Manager-u ili na listi instaliranih programa.

Keyloggeri bazirani na Windows Kernel-u imaju veće privilegije i mogu se sakriti u drugim Windows procesima. Teže ih je otkriti bez pomoći antivirusa koji posebno traži rutkit-like ponašanje. Takođe, imaju bolji pristup informacijama, jer imaju privilegije na sistemskom nivou, za razliku od Windows API baziranih, koji su ograničeni na privilegije korisnika.

#2. Hardverski Keyloggeri

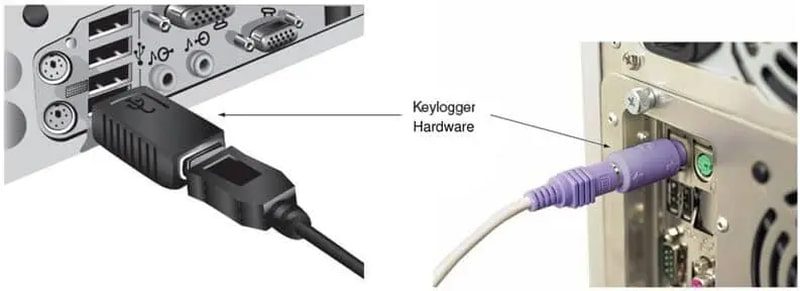

Hardverski keylogger je fizički uređaj koji se povezuje na tastaturu ili USB port radi krađe podataka. Obično nemaju prateći softver, tako da ih korisnik ili antivirus ne mogu detektovati iz operativnog sistema. Ipak, oni su ograničeni samo na snimanje unosa sa tastature.

Neki napredniji hardverski keyloggeri mogu instalirati softver ili firmver za snimanje više podataka. Međutim, u tom slučaju ih antivirus može otkriti. Snimljeni podaci se mogu poslati hakeru putem ugrađenog bežičnog uređaja ili softvera za deljenje podataka. Haker može i fizički ukloniti uređaj da bi pregledao prikupljene informacije.

S obzirom na to da se radi o fizičkom uređaju, hardverski keyloggeri se češće koriste u ciljanim napadima, obično u poslovnom okruženju, radi krađe poverljivih informacija.

Legalna i Nelegalna Upotreba Keyloggera

Keyloggeri se generalno smatraju nelegalnim ili, barem, neetičkim. Međutim, postoji legalna upotreba, u zavisnosti od namene i zakona koji se primenjuju.

U većini slučajeva, instaliranje keyloggera na uređaj u sopstvenom vlasništvu ne smatra se ilegalnim. Mnoge aplikacije za nadzor uređaja koje se reklamiraju roditeljima i poslodavcima za praćenje dece ili zaposlenih imaju integrisane keyloggere.

Ipak, neke zemlje mogu imati zakone koji zahtevaju pristanak korisnika. Na primer, ECPA u SAD i PIPEDA u Kanadi zahtevaju od poslodavaca da dobiju saglasnost zaposlenih. Međutim, mnoge zemlje i države dozvoljavaju prikriveni nadzor, što objašnjava postojanje špijunskih i antišpijunskih aplikacija.

Naravno, svaki keylogger instaliran na uređaj koji nije u vašem vlasništvu bez saglasnosti vlasnika je nezakonit.

Koliko su Keyloggeri Opasni?

Jedini cilj keyloggera je krađa osetljivih informacija, što može biti vrlo opasno. Za razliku od phishing napada koji se oslanjaju na to da korisnici greškom unesu podatke na lažnim web stranicama, keyloggeri mogu ukrasti sve što se unese putem tastature.

Hakeri su veoma vešti u filtriranju velike količine ukradenih podataka, fokusirajući se samo na one koji sadrže simbol @ ili brojeve. U nastavku su neki od razloga zašto su keyloggeri opasni.

Nisu Sami

Mnogi moderni keyloggeri mogu uraditi više od samog snimanja pritisaka na tastere. Ako postanete žrtva, velika je verovatnoća da se snima mnogo više od aktivnosti na tastaturi. Informacije koje se mogu ukrasti uključuju sadržaj međuspremnika, aktivnosti u operativnom sistemu, posećene URL adrese i snimke ekrana.

Uticaj na Računare i Pametne Telefone

Keyloggeri su pretnja i za računare i za pametne telefone. Keyloggeri za pametne telefone su možda čak i sofisticiraniji od onih za računare. Pametni telefoni imaju bolje dozvole za praćenje svega što se dešava, pa keyloggeri mogu efikasnije krasti i prenositi podatke.

Mogu Doveesti do Napada Socijalnog Inženjeringa

Sofisticiraniji napadi socijalnog inženjeringa, pa čak i phishing napadi, koriste keyloggere da prikupe informacije o žrtvi. Čak i ako ne mogu ukrasti informacije o nalogu zbog dodatne sigurnosti, mogu prikupiti informacije za ciljani napad socijalnog inženjeringa.

Kršenje Privatnosti i Ucenjivanje

Pošto mogu snimiti sve što se otkuca, mogu i čitati vaše poruke na društvenim mrežama ili mejlove. Ako je u pitanju ciljani napad, haker može ucenjivati korisnika za bilo koju privatnu aktivnost koja je trebala ostati tajna.

Kako se Zaštititi od Keyloggera?

Kao i kod ostalog zlonamernog softvera, možete zaštititi računar od zaraze keyloggerom koristeći odgovarajuće alate i izbegavajući preuzimanje sumnjivog softvera. Postoje i neke prakse koje vas mogu zaštititi čak i ako se računar zarazi. U nastavku su navedeni svi mogući načini zaštite od keyloggera:

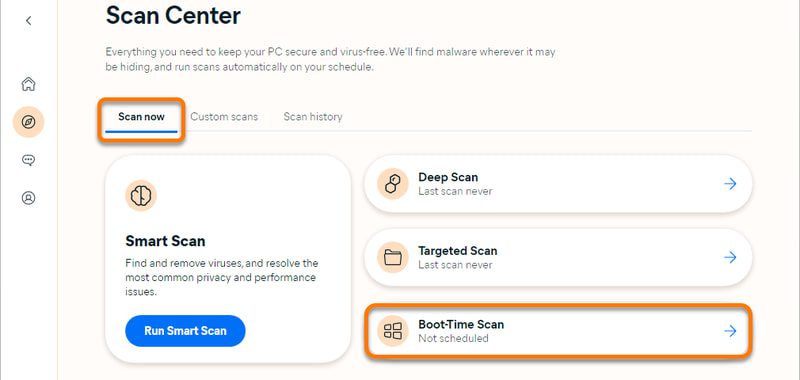

#1. Nabavite Antivirus sa Anti-Keyloggerom

Osnovni antivirus neće biti dovoljan protiv keyloggera. Potrebno vam je snažno rešenje sa skenerom za keyloggere i rutkit skenerom. Avast One, na primer, pored zaštite od zlonamernog softvera, ima alat za uklanjanje keyloggera i rutkit skener.

Njegova aktivna zaštita će sprečiti instalaciju većine keyloggera, kako onih baziranih na Windows API-ju, tako i onih na kernelu.

#2. Koristite Softver za Šifrovanje Unosa sa Tastature

Softver za šifrovanje pritisaka na tastere će šifrovati unos na kernel nivou, čime se osigurava da samo aplikacija u koju kucate može pročitati podatke. Ovo sprečava keyloggere da vide pritiske na tastere. Ove aplikacije obično imaju listu aplikacija za koje mogu šifrovati podatke, pa proverite da li softver podržava vaše aplikacije.

KeyScrambler je dobar izbor, jer podržava veliki broj aplikacija, uključujući web pretraživače i poslovne aplikacije. Njegova besplatna verzija čuva vaše pritiske na tastere u web pretraživaču, dok većina drugih softvera za ovu namenu nema ni besplatnu verziju.

#3. Koristite Virtuelnu Tastaturu

Mnogi keyloggeri ne prate unos sa virtuelne tastature. Za osetljive informacije, kao što su podaci za prijavu, možete koristiti virtuelnu tastaturu i unositi podatke klikovima miša. U Windows operativnom sistemu možete otvoriti virtuelnu tastaturu pritiskom na kombinaciju tastera Ctrl+Windows+O.

#4. Izbegavajte Sumnjive Linkove i Preuzimanja

Većina keyloggera se instalira na računar tako što se prerušava u legitiman softver ili dolazi u paketu sa drugim softverom. Izbegavajte preuzimanje sadržaja iz nepouzdanih izvora i budite oprezni prilikom instalacije kako biste sprečili slučajnu instalaciju dodatnog softvera.

Nelegalni ili neetički sadržaj je podložniji malveru. Zato izbegavajte preuzimanje sadržaja zaštićenog autorskim pravima, hakova, alata za automatske popravke i sličnog sadržaja.

Sumnjivi linkovi primljeni putem mejla su takođe rizični jer mogu voditi na web stranice koje automatski preuzimaju keylogger.

#5. Koristite Menadžer Lozinki

Menadžer lozinki čuva sve vaše lozinke u šifrovanom trezoru i automatski unosi podatke za prijavu gde god je to potrebno, bez potrebe za korišćenjem tastature. Pošto se tastatura ne koristi za unos lozinki, keylogger ne može ukrasti te informacije.

1Password je menadžer lozinki koji nudi dovoljno prostora za skladištenje lozinki i dokumenata, i radi na računarima i pametnim telefonima. Nažalost, i dalje morate uneti glavnu lozinku, što se može ukrasti, ali to se može sprečiti verifikacijom u 2 koraka.

#6. Omogućite Verifikaciju u 2 Koraka

Verifikacija u 2 koraka dodaje dodatni nivo sigurnosti, tražeći dodatnu autentifikaciju putem sekundarnog uređaja. Čak i ako vaša lozinka bude kompromitovana, haker i dalje mora pristupiti sekundarnom uređaju.

Svi menadžeri lozinki i najpopularnije aplikacije i usluge nude verifikaciju u 2 koraka. Popularne usluge, kao što su Google, Dropbox, Facebook, Slack, Twitter, 1Password i Apple, između ostalih, nude ovu opciju.

#7. Izbegavajte Javne Uređaje

Javni uređaji mogu imati softverske ili hardverske keyloggere za krađu informacija. Izbegavajte korišćenje javnih računara za pristup osetljivim informacijama. Ako morate to da uradite, obavezno promenite akreditive sa sigurnog računara.

#8. Ograničite Instalaciju Softvera kao Administrator

Ako je administracija računara kompanije u vašim rukama, onda je sprečavanje instalacije softvera dobar način da se spreči instalacija keyloggera. Većini radnih računara nije potreban dodatni softver, pa možete da konfigurišete Windows da ne dozvoljava instalaciju softvera od strane korisnika.

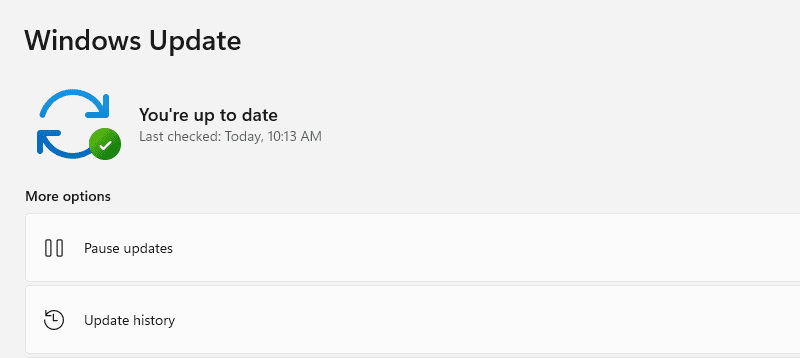

#9. Održavajte Operativni Sistem Ažuriranim

Zastareli operativni sistem može imati sigurnosne propuste koji se mogu iskoristiti za instaliranje i pokretanje keyloggera. Ovo važi i za računare i za pametne telefone. Uvek koristite najnoviju verziju operativnog sistema da biste dobijali sigurnosne zakrpe.

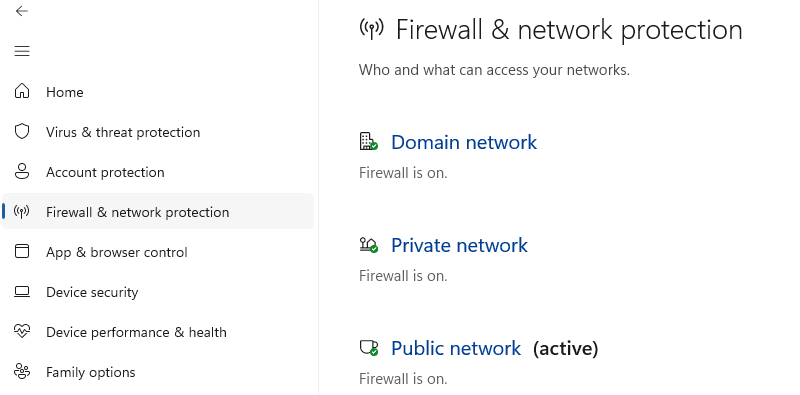

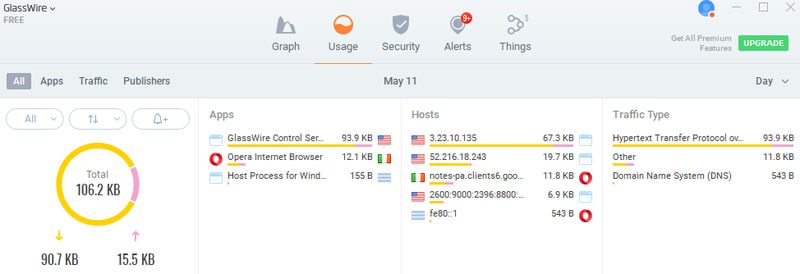

#10. Uvek imajte Uključen Firewall

Za Windows, proverite da zaštitni zid nije isključen. Keyloggeri moraju uspostaviti sumnjive veze. Firewall ih obično uhvati kada pokušaju da pošalju podatke hakeru. Takođe možete koristiti GlassWire, program koji prati svaku vezu koju ostvarite.

Kako Otkriti Da li je Računar Zaražen?

Ako sumnjate da je računar zaražen, čak i nakon preduzetih mera zaštite, postoje načini da se to potvrdi. U nastavku su neki od najčešćih indikatora:

#1. Iznenadno Usporene Performanse Računara

Mnogi faktori mogu uticati na performanse računara, kao što su neoptimizovana podešavanja ili loše stanje hardvera. Međutim, ako se radi o naglom padu performansi, to može biti znak prisustva keyloggera. Takav malver je obično loše napisan i može slati podatke hakerima, što utiče na performanse.

Ovo je posebno tačno ako kasne vaši pokreti tastature i miša. Na primer, ako sve što otkucate ima kašnjenje od 200ms+, ili ako se kursor miša kreće sa zastojima. Takođe, ako kursor nestaje nasumično, to može biti greška keyloggera.

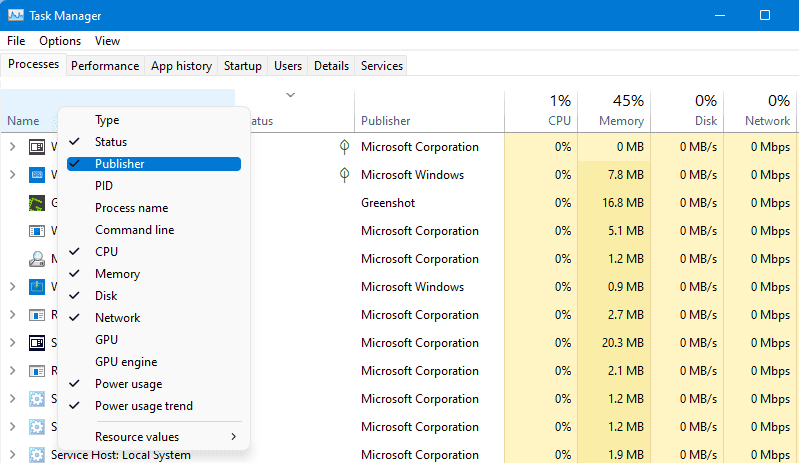

#2. Koristite Task Manager

Task Manager prikazuje sve otvorene procese. Ako se radi o keyloggeru baziranom na Windows API-ju, on će se pojaviti u Task Manager-u. Otvorite Task Manager pritiskom na kombinaciju tastera Ctrl+Shift+Esc.

Ovde desnim klikom miša na zaglavlje omogućite opciju Publisher. Ovo će omogućiti da preskočite sve procese koji se odnose na Windows, jer svi imaju Microsoft kao izdavača. Za ostale, potražite procese za aplikacije koje niste instalirali ili o kojima ne znate ništa. Ako pronađete takav proces, proverite na internetu da li je reč o legitimnom programu.

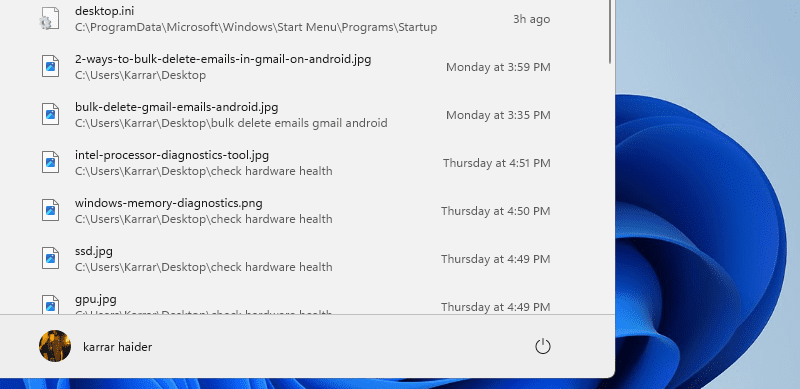

#3. Proverite Nedavno Pristupane Datoteke

Pošto keyloggeri obično snimaju podatke u skrivenu datoteku, ona bi trebala da se pojavi u nedavnim datotekama u Windows-u kad god se uređuje. Ova oblast prikazuje samo nedavne datoteke koje je korisnik otvorio. Svaka datoteka koju se ne sećate da ste otvorili bi trebala da izazove sumnju. Potražite sumnjivu datoteku na internetu ili pokušajte da je otvorite kao tekstualnu datoteku da biste videli njen sadržaj.

Da biste pristupili nedavnim datotekama u Windows 11, otvorite Start meni i kliknite na dugme More u donjem desnom uglu. Ovo će prikazati sve nedavno otvorene datoteke.

#4. Otkrijte Hardverske Keyloggere

Hardverski keylogger je obično u obliku USB uređaja sa USB portom na zadnjoj strani, gde se povezuje kabl tastature. Lako ga je otkriti, ali postoje i modeli koji mogu izgledati kao punjač ili USB kabl. Neki se mogu čak instalirati unutar kućišta računara.

Ako imate sumnje, proverite sve USB portove i kabl tastature da biste pronašli mogući keylogger. Možete otvoriti kućište računara i proveriti da li je nešto dodatno priključeno na USB portove.

#5. Koristite Network Tracker

Program za praćenje mrežnih aktivnosti, kao što je GlassWire, ne samo da radi kao firewall zaustavljajući sumnjive veze, već vas obaveštava i o svakoj vezi. Podešen je da vas obavesti kada se uspostavi veza sa novim serverom. Možete videti koja je aplikacija kreirala vezu i gde.

Na osnovu tih informacija možete ručno otkriti sumnjive veze, čak i ako ih GlassWire ne otkrije automatski.

Šta Učiniti Ako je Računar Zaražen?

Dakle, otkrili ste da je vaš računar zaražen, a možda ste otkrili i koja je tačno aplikacija u pitanju. Rešenje je jednostavno: rešite ga se. Većina keyloggera baziranih na Windows API-ju se može deinstalirati kao i svaka druga aplikacija, ali neki se mogu odupreti. U nastavku su neke od stvari koje možete uraditi da biste se rešili zaraze:

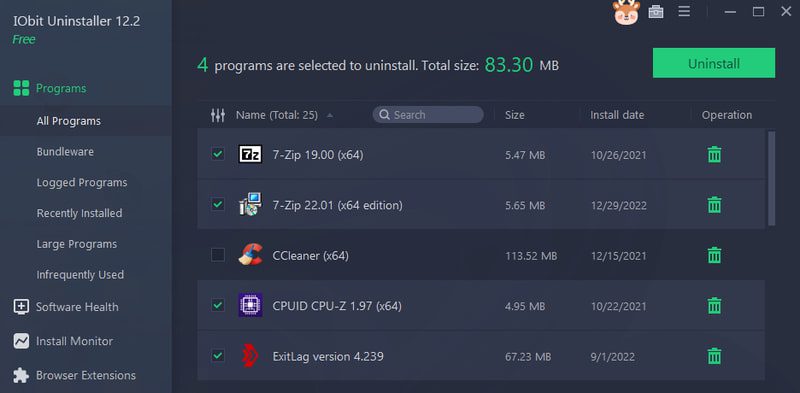

Koristite Program za Deinstalaciju

Ako ste otkrili aplikaciju keylogger, najbolje je da je izbrišete pomoću programa za deinstalaciju treće strane. Takva aplikacija ne samo da će izbrisati glavnu aplikaciju, već i sve povezane podatke, uključujući unose u registru. Ako se aplikacija opire deinstalaciji, program za deinstalaciju će izbrisati sve što je povezano sa njom kako bi je sprečio da radi.

IOBit Uninstaller je dobar program za ovu svrhu. Možete odabrati keylogger sa liste programa ili pregledati računar i dodati njegovu izvršnu datoteku. Ako ga i dalje ne možete izbrisati, pokušajte pokrenuti Windows u sigurnom načinu rada i izbrisati ga ponovo.

Pokrenite Duboko Skeniranje Pomoću Antivirusa

Preporučuje se Avast One. On ima i duboko skeniranje i skeniranje pri pokretanju sistema. Duboko skeniranje pretražuje sve delove operativnog sistema u potrazi za zlonamernim softverom. Ako ne može pronaći i izbrisati keylogger, skeniranje u vreme pokretanja će skenirati računar i pre nego što operativni sistem i aplikacije mogu da ometaju skeniranje.

Vratite Sistem ili Ponovo Instalirajte Operativni Sistem

Gornje dve metode bi trebalo da reše problem. Međutim, ako ništa ne radi, možete resetovati sistem umesto da se bavite zaraženim uređajem. Postoji više načina da se to uradi. Možete vratiti računar na prethodni datum kada nije bio zaražen, ili ga potpuno resetovati, pa čak i ponovo instalirati operativni sistem.

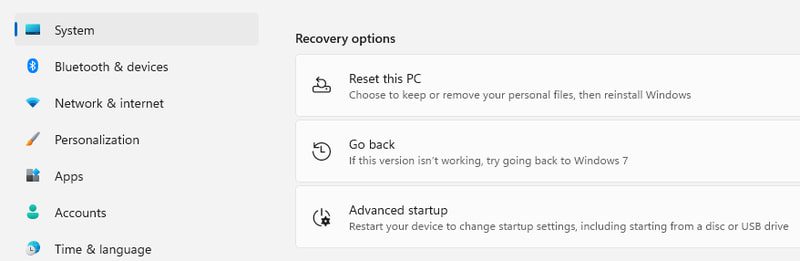

U podešavanjima Windows operativnog sistema, idite na System > Recovery da biste pronašli ove opcije. Ako odlučite da potpuno resetujete sistem, obavezno napravite rezervnu kopiju važnih podataka.

Završne Misli 💭

Pažnja pre nego što kliknete na bilo šta i izbegavanje nelegalnog ili neetičkog sadržaja su obično dovoljni da budete sigurni od većine napada zlonamernog softvera. Ako ste pažljivi, čak i osnovni Windows Defender i firewall su dovoljni da vas zaštite. Za naprednije korisnike, Avast One i GlassWire su dobra kombinacija za zaštitu od keyloggera i drugog zlonamernog softvera.

Takođe možete istražiti neke plaćene i besplatne skenere za uklanjanje virusa.