Hakeri neprekidno unapređuju ransomware. Nove i inovativne metode napada drže stručnjake za kibernetičku sigurnost na oprezu i predstavljaju izazove za one koji pokušavaju da otkriju pretnje. Žrtve ransomwarea primaju poruke u kojima se od njih zahteva da plate kako bi ponovo pristupili svojim datotekama. Međutim, Popcorn Time ransomware ima potpuno drugačiji pristup uključivanju žrtava.

MUO VIDEO DANA

POMERITE DA BISTE NASTAVILI SA SADRŽAJEM

Kako funkcioniše Popcorn Time ransomware

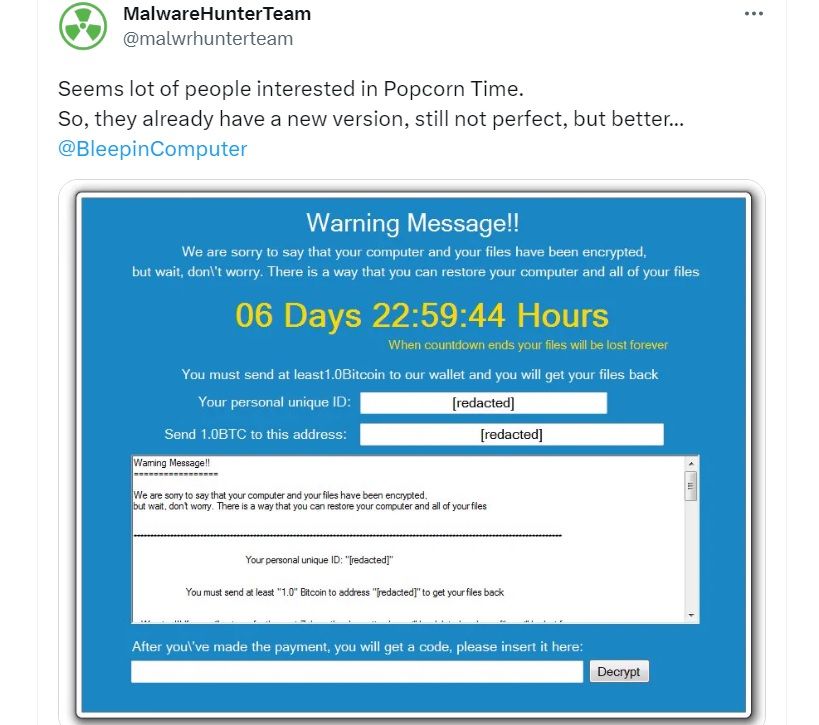

Istraživači kibernetičke sigurnosti iz MalwareHunterTeam su 2016. godine identifikovali Popcorn Time. Otkrili su da je reč o ransomwareu u razvoju i uočili su neke zabrinjavajuće karakteristike.

Uobičajen način za pristup datotekama nakon ransomware napada je plaćanje traženog otkupa. Popcorn Time je od ljudi tražio jedan Bitcoin. Alternativno, žrtve su mogle proširiti doseg hakera slanjem linka za upućivanje na ransomware još dvema osobama.

Ako bi te osobe instalirale ransomware na svoje sisteme i platile otkup, prvobitna žrtva bi navodno dobila besplatan ključ za dešifrovanje. Međutim, ljudi ne postižu nužno rezultate verujući obećanjima hakera. Plaćanje ne garantuje pristup datotekama.

Pored toga, kako je Cybereason studija iz 2022. pokazala, kibernetički kriminalci mogu ponovo ciljati žrtve ako pristanu na plaćanje otkupa. Rezultati su pokazali da je 80% organizacija koje su platila otkup suočilo se s ponovnim napadima. U 68% slučajeva, drugi napad se dogodio u roku kraćem od mesec dana. Oko 67% tih ponovljenih žrtava je izjavilo da su hakeri sledeći put tražili veće otkupnine.

Da li bi se žrtve pretvorile u napadače?

Pristup Popcorn Time ransomwarea funkcioniše na principu upućivanja. Ljudi su upoznati sa dobijanjem popusta ili drugih pogodnosti kada preporuče usluge ili proizvode koje poznaju i vole drugima. Mnogi korisnici društvenih mreža šire svoju mrežu objavljujući preporuke na svojim profilima, privlačeći pažnju onih koji nisu bliski prijatelji ili poznanici.

Bez obzira na to da li osoba šalje link za ransomware putem e-pošte, WhatsAppa ili neke druge metode, većina bi oklevala da ga distribuira na način koji žrtvama olakšava identifikaciju kao počinilaca. Zakoni u Sjedinjenim Državama klasifikuju ransomware napade kao krivična dela koja podrazumevaju visoke novčane kazne i zatvorske kazne.

Čak i oni koji odluče da pošalju linkove ljudima koje poznaju suočavaju se sa katastrofalnim posledicama izvan zakonskog okvira. To može uključivati gubitak poslova i veza.

Kako izgleda Popcorn Time ransomware?

Svakome ko je zaražen ovim ransomwareom prikazuje se poruka upozorenja. Njegov neobičan format može sprečiti druge da se upuste u korišćenje zajedničkog linka za ransomware. Nedostaje mu deo „www“ i pojavljuje se kao vrlo dugačak, nasumični niz slova i brojeva.

Istina je da su ljudi bili manje upoznati sa taktikama kibernetičkih kriminalaca kada su istraživači otkrili ovaj ransomware. Međutim, mnogi su i dalje znali kako da prepoznaju legitimne adrese web lokacija.

Jedan bitcoin je koštao oko 966 dolara krajem 2016. godine, prema Statista grafikonu koji pokazuje fluktuacije cena kriptovalute. To je neverovatno mala količina u poređenju sa novijim ransomwareom.

Ko je kreirao Popcorn Time ransomware?

Popcorn Time takođe ima još jedan aspekt koji ga izdvaja. Programeri su se predstavili kao sirijski studenti informatike od kojih je svaki izgubio po jednog člana porodice u sirijskom ratu. U njihovoj poruci se navodi da će se svi prihodi od ransomwarea koristiti za finansiranje hrane, skloništa i lekova u zemlji.

Ovo je relativno retko, jer hakeri navodno koriste isplate ransomwarea iz drugih razloga, a ne zbog lične finansijske koristi. Slično je aktivistima koji koriste ransomware kako bi iznudili određene rezultate. Članak ZDNet detaljno opisuje slučaj aktivista iz 2022. godine koji su zahtevali oslobađanje političkih zatvorenika i sprečavanje ulaska ruskih trupa u Belorusiju u zamenu za ključeve za šifrovanje ciljane Beloruske železnice.

Bez obzira na sve detalje, i dalje je malo verovatno da bi veliki broj žrtava pomogao hakerima da šire Popcorn Time. Dva glavna razloga su neobičan format linka i lakoća praćenja sadržaja do pošiljaoca.

Budite sigurni od ransomwarea

Kibernetički kriminalci već imaju mnogo kreativnih načina da naškode drugima bez vašeg angažovanja. Mnogi šire zlonamerni softver putem popularnih web lokacija i usluga, kao što su TikTok i Discord. Ciljanje velikih korisničkih baza povećava šanse da hakeri svojim naporima steknu brojne žrtve.

Grupe koje koriste zlonamerni softver takođe koriste interes javnosti. Zamislite da su opasne datoteke ugrađene u sliku snimljenu teleskopom James Webb. Slični pokušaji su se dešavali sa sadržajem vezanim za COVID-19 i vakcine razvijene tokom pandemije. Ključno je shvatiti da hakeri mogu postaviti zlonamerni softver u gotovo svaki online sadržaj.

Jedna od najboljih praksi za zaštitu je da uvek održavate rezervne kopije datoteka. Na taj način se možete osloniti na vraćanje kopija datoteka koje su hakeri uzeli.

Jedna IBM studija iz 2023. takođe sugeriše da saradnja sa organima za sprovođenje zakona može smanjiti troškove kršenja usled ransomwarea. Rezultati su pokazali da su strane koje su kontaktirale policiju nakon ovakvih kibernetičkih napada platila 470.000 dolara manje od onih koji su pokušali da se sami izbore sa problemom.

Međutim, surova realnost je da se moderni ransomware napadi često šire izvan vas ili vaše organizacije.

Prevaranti se razvijaju, baš kao i hakeri

Hakeri nisu jedini koji se koriste nepoštenim metodama pozivajući ljude na učešće. ModernRetail je objasnio kako prodavci dobijaju recenzije za svoje Amazon proizvode. Jedna od opcija je da se recenzentima daju besplatni proizvodi u zamenu za pozitivne povratne informacije o tim artiklima.

Međutim, postalo je uobičajeno da prodavci šalju neovlašćene proizvode ljudima, koristeći takozvane prevare četkanja. Ovi predmeti iznenađuju primaoce i obično stižu bez povratne adrese. Ovi beskrupulozni Amazon trgovci zatim koriste informacije povezane sa primaocima tih neočekivanih isporuka kako bi napisali recenzije sa njihovih naloga.

Programeri ransomwarea takođe redovno menjaju svoje metode i obično povećavaju rizike za one koji se ne pridržavaju. Trostruko iznuđivanje ransomwarea je odličan primer. Ovi napadi počinju kako se očekuje, a žrtve dobijaju zahtev za otkup nakon što otkriju da su njihove datoteke nedostupne.

Napad se nastavlja čak i ako žrtve plate. Nakon toga, hakeri ih ponovo kontaktiraju, preteći da će otkriti osetljive detalje ako ljudi ne obezbede više novca. Kibernetički kriminalci čak proširuju svoj doseg kontaktirajući saradnike žrtve, preteći da će objaviti privatne podatke ako i oni ne plate.

Hakeri su se dalje razvili tako što su omogućili ljudima da koriste ransomware bez da ga sami kreiraju. To je koncept koji stoji iza ransomwarea kao usluge, gde ljudi mogu kupiti zlonamerni softver spreman za upotrebu na mračnom webu.

Pretnje sežu izvan Popcorn Timea

Oni koji su identifikovali zlonamerni softver Popcorn Time su utvrdili da je nedovršen, što ukazuje na to da ga hakeri još nisu primenili. Međutim, ranije pomenute neobične karakteristike su bile njihova glavna briga.

Ovaj i drugi primeri naglašavaju važnost opreza i svesti o zlonamernom softveru i dodatnim pretnjama. U trenutku kada pomislite da ste upoznati sa svim najvećim kibernetičkim pretnjama, hakeri će gotovo sigurno imati neprijatna iznenađenja.