Улазак у свет хонеипот и хонеинет мрежа

Да ли сте икада пожелели да преварите хакере на њиховом терену? Или можда тражите одмор од сталне одбране од напада? У сваком случају, време је да размотрите коришћење хонеипот-а и хонеинет-а.

Хонеипот системи су специјално припремљени рачунарски системи чији је циљ привлачење и бележење активности нападача. Замислите то као савршен систем за прикупљање обавештајних података.

У данашњем дигиталном свету, где постоји преко 1,6 милиона веб-сајтова, хакери непрекидно претражују интернет у потрази за рањивим системима. Хонеипот је намерно рањива дестинација, намењена да привуче нападаче, док је истовремено под пуном контролом. Када нападач провали у ваш систем, сазнаћете на који начин је то учинио и бићете спремни за нове претње које се могу појавити у вашој организацији.

Овај чланак ће се фокусирати на хонеипот и хонеинет мреже, пружајући вам детаљан увид у овај важан аспект сајбер безбедности. Након читања, требало би да имате солидно разумевање ове области и њене улоге у заштити дигиталних ресурса.

Главни циљ хонеипот-а је преваре нападача, учење о њиховим техникама и унапређивање ваших безбедносних стратегија. Заронимо дубље у ову тему.

Шта је хонеипот?

Хонеипот је безбедносни механизам дизајниран да послужи као замка за хакере. То подразумева намерно компромитовање рачунарског система како би се омогућило нападачу да искористи постојеће пропусте. Сврха је да се истраже обрасци напада и да се на основу тога побољша безбедносна архитектура вашег дигиталног производа.

Хонеипот се може применити на било који рачунарски ресурс, укључујући софтвер, мреже, сервере, рутере и друге. Безбедносни тимови могу да користе хонеипот-ове за анализу сајбер прекршаја, прикупљајући информације о начинима спровођења сајбер криминала.

За разлику од класичних мера сајбер безбедности, које могу изазвати лажно позитивне резултате, хонеипот-ови смањују тај ризик. Иако се дизајни хонеипот-ова разликују, сви имају заједнички циљ: да изгледају легитимно, рањиво и привлачно за сајбер криминалце.

Зашто су вам потребни хонеипот-ови?

У сајбер безбедности, хонеипот-ови имају две основне примене: истраживање и производња. Најчешће, они се користе за борбу против сајбер криминала и прикупљање информација о њему, истовремено одвраћајући нападаче од правих циљева.

Хонеипот-ови су ефикасни и исплативи. Не морате трошити време и ресурсе у потрази за хакерима; уместо тога, чекате да они нападну лажне мете. На тај начин, можете посматрати нападаче док они мисле да су провалили у ваш систем и покушавају да украду информације.

Хонеипот-ови се могу користити за процену најновијих трендова напада, идентификацију извора претњи и дефинисање безбедносних политика које ће ублажити будуће опасности.

Дизајн хонеипот-ова

Хонеипот-ови се класификују према циљевима и нивоу интеракције. Према циљевима, постоје два типа: истраживачки и производни.

- Производни хонеипот: Поставља се у реално окружење заједно са другим серверима. Делује као замка на првој линији одбране.

- Истраживачки хонеипот: Користи се за анализу хакерских напада и проналажење техника за њихово спречавање. Омогућава вам да сазнате више о нападима путем података који се могу пратити када се украду.

У наставку, размотрићемо различите типове хонеипот-ова.

Типови хонеипот-ова

Постоје различити типови хонеипот-ова, сваки са посебном безбедносном стратегијом заснованом на претњи коју желите да идентификујете. Ево прегледа доступних модела:

#1. Замке за е-пошту

Познате и као замке за спам. Овај тип поставља лажне адресе е-поште на скривена места, где их могу пронаћи само аутоматизовани сакупљачи адреса. Како се те адресе не користе ни за шта осим за хватање спама, можете бити сигурни да је свака е-порука која стигне на њих нежељена.

Све поруке са садржајем који личи на спам могу се аутоматски блокирати, а ИП адреса пошиљаоца се може додати на листу блокираних.

#2. Лажне базе података

Овом методом стварате базу података како бисте пратили рањивости софтвера и нападе који искориштавају несигурне архитектуре, SQL инјекције, друге експлоатације и злоупотребе привилегија.

#3. Спајдер хонеипот

Овај тип хвата веб пописиваче (спајдере) тако што креира веб локације и странице које су доступне само пописивачима. Ако откријете пописиваче, можете блокирати ботове и пописиваче реклама.

#4. Хонеипот за малвер

Овај модел опонаша софтверске програме и АПИ интерфејсе како би привукао нападе малвера. Можете анализирати карактеристике малвера и развити софтвер за заштиту од малвера или поправити рањиве АПИ тачке.

Хонеипот-ови се такође могу разврстати према нивоу интеракције. Ево поделе:

- Хонеипот-ови ниске интеракције: Овај тип даје нападачу ограничен увид и контролу над мрежом. Симулира уобичајене услуге које нападачи траже. Мање је ризичан, јер користи примарни оперативни систем у својој архитектури. Иако једноставни за постављање, искусни хакери их лако препознају.

- Хонеипот-ови средње интеракције: Омогућавају већу интеракцију са хакерима у поређењу са онима са ниским нивоом интеракције. Дизајнирани су да очекују одређене активности и нуде специфичне одговоре.

- Хонеипот-ови високе интеракције: Нуде нападачу мноштво услуга и активности. Док хакер покушава да пробије безбедносне системе, мрежа прикупља информације о њему. Ови модели користе оперативне системе у реалном времену и ризични су ако хакер открије да је у питању хонеипот. Иако су скупи и сложени за имплементацију, пружају велику количину информација о нападачу.

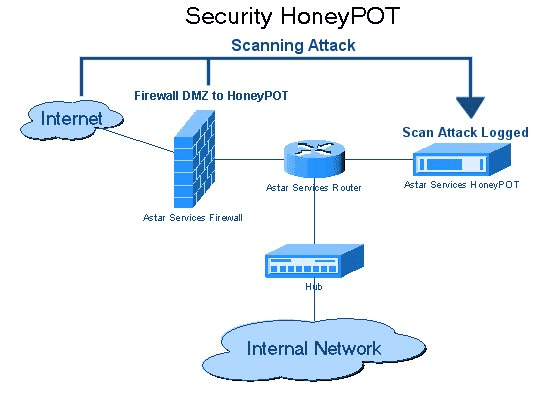

Како функционишу хонеипот-ови?

За разлику од других безбедносних мера, хонеипот-ови нису директна одбрана, већ средство за постизање напредне безбедности дигиталних производа. Сваки хонеипот личи на стварни рачунарски систем и има апликације и податке које сајбер криминалци сматрају атрактивним.

На пример, хонеипот може садржати лажне осетљиве податке потрошача, као што су бројеви кредитних картица, лични подаци, детаљи трансакција или подаци о банковним рачунима. У другим случајевима, хонеипот може да садржи лажне пословне тајне или друге вредне информације. Идеја је да се намами нападач који је заинтересован за прикупљање информација.

Када хакер провали у хонеипот да би приступио лажним подацима, ваш ИТ тим прати његове поступке, бележећи коришћене технике и откривајући слабости система. Ово знање се користи за побољшање укупне одбране мреже.

Да бисте привукли хакере, морате створити рањивости које они могу искористити. Можете то постићи откривањем рањивих портова који омогућавају приступ систему. Међутим, хакери су довољно паметни да препознају хонеипот-ове и избегну их. Да би ваша замка функционисала, морате створити атрактиван хонеипот који изгледа аутентично.

Ограничења хонеипот-ова

Сигурност коју нуде хонеипот-ови је ограничена на откривање прекршаја унутар самих хонеипот-ова, и не открива идентитет нападача. Постоји и ризик да, уколико нападач успешно искористи хонеипот, може да настави да хакује и остатак ваше производне мреже. Због тога је неопходно да хонеипот буде изолован како би се спречило ширење опасности.

Као боље решење, можете комбиновати хонеипот-ове са другим технологијама како бисте побољшали безбедносне операције. На пример, можете користити стратегију „канаринца“, која помаже у откривању цурења информација тако што се дистрибуирају различите верзије осетљивих информација.

Предности хонеипот-а

- Помаже у побољшању безбедности ваше организације откривањем рањивости система.

- Идентификује нападе нултог дана и бележи њихове карактеристике.

- Одвраћа нападаче од стварних производних система.

- Исплатив је и не захтева често одржавање.

- Једноставан за постављање и рад.

У наставку ћемо размотрити неке недостатке хонеипот-а.

Недостаци хонеипот-а

- Ручна анализа саобраћаја и прикупљених података је захтевна. Хонеипот-ови су средство за прикупљање информација, а не за њихову обраду.

- Ограничени сте само на откривање директних напада.

- Постоји ризик да нападач може да искористи хонеипот за приступ другим деловима мреже.

- Идентификација понашања хакера одузима много времена.

Сада, размотримо опасности које могу произаћи из употребе хонеипот-а.

Опасности од хонеипот-а

Иако хонеипот технологија помаже у праћењу претњи, она је ограничена на праћење активности само унутар хонеипот-а. Не прати друге аспекте вашег система. Могуће је да претња постоји, али није усмерена на хонеипот. Стога је потребно пратити и остале делове система.

У успешним хонеипот операцијама, хакери су обманути да мисле да су пробили централни систем. Међутим, ако открију да је у питању хонеипот, могу да избегну стварни систем и оставе замку нетакнутом.

Хонеипот-ови против сајбер обмане

У индустрији сајбер безбедности, термини „хонеипот“ и „сајбер обмана“ се често користе наизменично, али постоји кључна разлика. Хонеипот-ови су дизајнирани да привуку нападаче у безбедносне сврхе.

Са друге стране, сајбер обмана је техника која користи лажне системе, информације и услуге како би се нападач ухватио у замку. Обе мере су корисне у безбедносним операцијама, али обмана се сматра активном одбрамбеном методом.

Многе компаније које се баве дигиталним производима улажу много времена у заштиту својих система од напада. Можете замислити да сте изградили чврсту, безбедну и поуздану мрежу.

Ипак, можете ли бити сигурни да систем не може бити пробијен? Постоје ли слабе тачке? Шта би се догодило ако би аутсајдер успео да упадне? Не брините, хонеинет мреже нуде решење.

Шта су хонеинет-и?

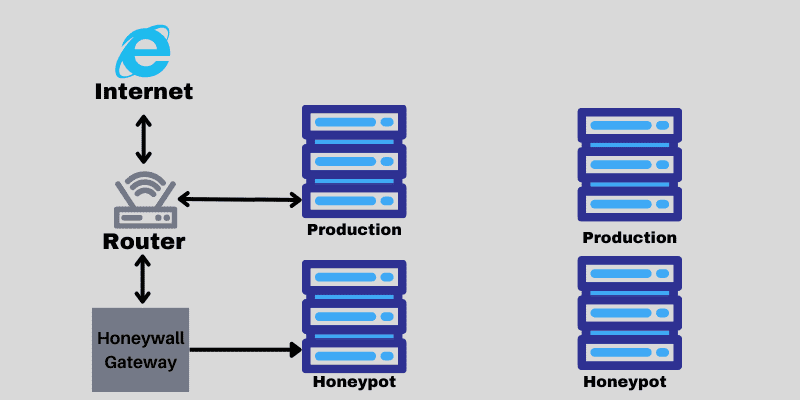

Хонеинет-и су мреже мамаца које садрже колекције хонеипот-ова у високо надгледаној мрежи. Они изгледају као праве мреже, имају више система и хостовани су на једном или више сервера, од којих сваки представља јединствено окружење. На пример, можете имати Виндовс, Мац и Линук машину.

Зашто су вам потребни хонеинет-и?

Хонеинет-и су унапређена верзија хонеипот-ова. Можете их користити за:

- Преусмеравање уљеза и детаљну анализу њиховог понашања и оперативних модела.

- Прекидање заражених веза.

- Чување евиденција пријављивања, како бисте сазнали намере нападача у односу на вашу мрежу или њене податке.

Како функционишу хонеинет-и?

Креирање реалне хакерске замке није једноставно. Хонеинет-и се ослањају на низ елемената који беспрекорно раде заједно. Ево саставних делова:

- Хонеипот-и: Специјално дизајнирани рачунарски системи који привлаче хакере. Често се користе за истраживање или као мамци који одвлаче пажњу са вредних ресурса. Када се споји више хонеипот-ова, формира се мрежа.

- Апликације и услуге: Морате уверити хакера да проваљује у стварно окружење. Вредност мора бити очигледна.

- Нема овлашћених корисника или активности: Права хонеинет мрежа привлачи само хакере.

- Хонеиwall-ови: Они служе за анализу напада. Ваш систем мора да бележи сав саобраћај који пролази кроз хонеинет мрежу.

Привлачите хакера у једну од својих хонеинет мрежа, и док он покушава да продре дубље у ваш систем, започињете своју анализу.

Хонеипот-ови против хонеинет-а

Испод је преглед разлика између хонеипот-ова и хонеинет-а:

| Хонеипот | Хонеинет | |

| Распоређивање | На једном уређају. | Више уређаја и виртуелних система. |

| Капацитет | Низак. | Висок. |

| Хардверски захтеви | Ниски до умерени. | Високи, потребни су додатни уређаји. |

| Технологије | Ограничене. | Укључују напредне технологије, као што су енкрипција и анализа претњи. |

| Тачност | Ниска. | Висока. |

Закључак

Хонеипот-ови су појединачни рачунарски системи који имитирају стварне системе, док су хонеинет-и колекције хонеипот-ова. Оба представљају драгоцене алате за откривање напада, прикупљање података о нападима и анализу понашања нападача у домену сајбер безбедности.

Такође сте сазнали о различитим типовима и дизајнима хонеипот-ова, као и њиховој улози у пословном окружењу. Сада сте свесни предности и повезаних ризика. Треба запамтити да веће решење нуди више вредности.

Ако тражите ефикасно решење за откривање злонамерних активности на вашој мрежи, размислите о коришћењу хонеипот-ова и хонеинет-а. Ако желите да научите како хаковање функционише и каква је тренутна ситуација са претњама, пратите Хонеинет пројекат.

Сада погледајте увод у основе сајбер безбедности за почетнике.