Постављање прага за закључавање налога може спречити хакере да изврше нападе грубом силом како би погодили лозинке корисничких налога. Али сада се хакери све више окрећу нападима прскањем лозинки како би заобишли подешавања закључавања покушаја пријаве.

У поређењу са традиционалним нападом грубе силе, напад прскањем лозинком је релативно једноставан за извођење и има ниску стопу откривања.

Дакле, шта је заправо напад прскањем лозинком, како функционише, како га можете спречити и шта треба да урадите да бисте отклонили напад прскањем лозинком? Хајде да сазнамо.

Шта је напад лозинком?

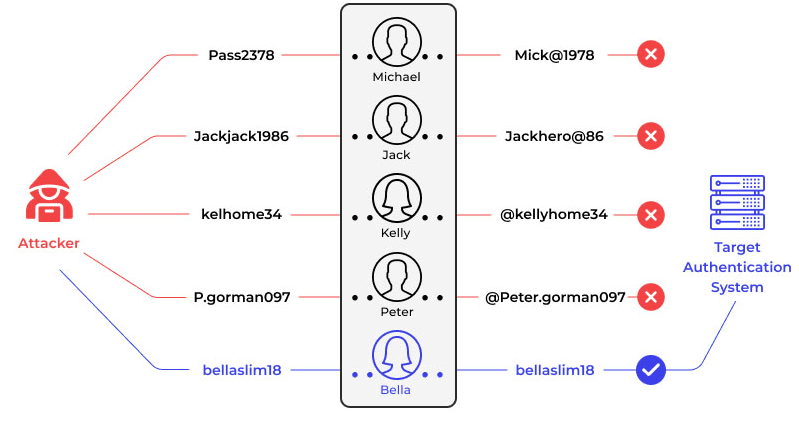

Напад прскањем лозинки је врста сајбер напада у којем актери претњи распршују најчешће коришћене лозинке на неколико налога у организацији, очекујући да ће им неке лозинке помоћи да добију приступ корисничким налозима.

Хакери користе једну, најчешће коришћену лозинку против више налога у компанији. Ако не добију приступ ниједном налогу из првог покушаја, прећи ће на другу лозинку да би извршили прскање лозинком након неколико дана.

Понављају процес док не добију приступ корпоративном рачуну. Пошто не користе више лозинки за један налог за кратко време, подешавања закључавања покушаја пријаве не блокирају налоге због превеликих неуспешних покушаја.

Једном у оквиру корпоративне мреже, они могу да обављају различите активности како би испунили своје злонамерне циљеве.

Корисници ових дана имају више налога. Креирање јаке лозинке за сваки налог је тежак задатак, а камоли памћење тих лозинки.

Дакле, многи корисници креирају једноставне лозинке како би олакшали процес. Али једноставне лозинке су популарне и добро познате. Свако може да тражи најчешће лозинке на Гоогле-у и добије листу најчешће коришћених лозинки. Овај сценарио је подстакао раст напада прскањем лозинки.

Продавац дигиталног радног простора и пословних мрежа Цитрик потврдио је да су актери претњи добили приступ интерној мрежи компаније у циљу прскања лозинки током 13. октобра 2018. и 8. марта 2019.

Мицрософт такође валидирана лозинка ширење напада на више од 250 Оффице 365 клијената.

Како функционише напад лозинком?

Извор слике: Валларм

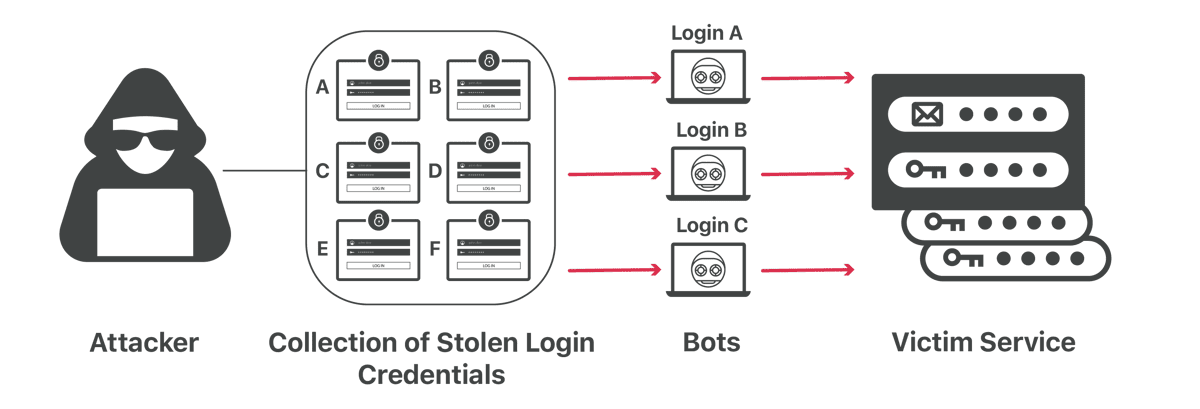

Извор слике: Валларм

Ево три корака успешних напада прскањем лозинком.

#1. Прикупите листу корисничких имена

Први корак ка извођењу напада прскањем лозинки је да се дочепате листе корисничких имена у организацији.

Компаније обично користе стандардизовану конвенцију за корисничка имена, чинећи адресе е-поште корисника њиховим подразумеваним корисничким именима за повезане налоге. Потребно је мало труда да се погоде адресе е-поште корисника, јер је најчешће коришћен формат е-поште [email protected].

Актери претњи такође могу да сазнају о адресама е-поште корисника посећујући веб локацију компаније, ЛинкедИн профиле запослених или друге релевантне профиле на мрежи.

Алтернативно, они могу купити лако доступну листу корисничких имена са мрачног веба.

#2. Спреј лозинке

Када имају листу корисничких имена, потражиће „листу најчешћих лозинки“. Гоогле и Бинг претраге могу брзо да обезбеде хакерима листу уобичајених лозинки за дату годину. Да би повећали шансе за свој успех, хакери могу да подесе листу најчешће коришћених лозинки према географској локацији корисника.

На пример, могу узети у обзир популарне спортске тимове/играче, културне активности, музику и тако даље. Ако је организација базирана у Чикагу, хакери могу да комбинују Цхицаго Беарс са често коришћеним лозинкама за распршивање лозинки.

Након прскања једне лозинке на више налога, они ће сачекати најмање 30 до 50 минута пре него што започну следећи напад прскањем да би избегли блокаду налога.

Хакери могу да користе различите аутоматизоване алате за аутоматизацију процеса прскања.

#3. Добијте приступ налозима

Ако напад прскањем буде успешан, нападач ће добити приступ корисничким налозима. На основу привилегија тих компромитованих налога, нападачи могу да врше разне злонамерне активности, као што су инсталирање малвера, крађа осетљивих података, лажне куповине итд.

Такође, претпоставимо да је нападач у стању да уђе у корпоративну мрежу. У том случају, они могу да копају дубље у вашу мрежу бочним кретањем како би потражили имовину високе вредности и повећали своје привилегије.

Распршивање лозинки наспрам пуњења акредитива против напада грубом силом

Извор слике: Цлоудфларе

Извор слике: Цлоудфларе

У нападима са додавањем акредитива лозинки, актери претњи користе украдене акредитиве из једне организације да би приступили корисничким налозима на различитим платформама.

Актери претњи користе предност чињенице да многи људи користе иста корисничка имена и лозинке за приступ својим налозима на више веб локација. Како се све више акредитива за пријаву открива због све већег броја инцидената кршења података, хакери сада имају више могућности да изведу нападе на пуњење акредитива.

С друге стране, напад грубом силом користи покушаје и грешке за пробијање лозинки и акредитива за пријаву. Сајбер криминалци покушавају да погоде исправне лозинке тестирањем широког спектра комбинација. Они користе алате за напад грубом силом да убрзају процес.

Подешавања закључавања покушаја пријаве могу да спрече нападе грубом силом, пошто ће дотични налози бити блокирани када систем открије превише неуспешних покушаја пријаве у кратком времену.

У нападима прскањем лозинки, хакери покушавају једну уобичајену лозинку против више налога у организацији. Како актери претњи не испробавају различите лозинке на једном налогу за кратко време, напади прскањем лозинки могу да заобиђу подешавања закључавања покушаја пријаве.

Како прскање лозинком може да утиче на вашу компанију

Ево како успешан напад прскањем лозинке може утицати на вашу компанију:

- Добијањем неовлашћеног приступа вашим налозима у вашој организацији, актери претњи могу да разоткрију осетљиве информације, финансијске податке, податке о клијентима и пословне тајне.

- Учесници претњи могу да користе компромитоване налоге да изврше лажне трансакције, неовлашћене куповине или чак да извлаче новац са ваших пословних рачуна.

- Када хакери добију неовлашћени приступ корисничким налозима у вашој компанији, могу да шифрују кључне податке и траже откуп у замену за кључ за дешифровање.

- Напад прскањем лозинком може да изазове кршење података, што може довести до финансијског и репутационог губитка ваше компаније. Инциденти кршења података ће вероватно изазвати ерозију поверења купаца. Као резултат, они могу да однесу своје пословање вашим конкурентима.

- Биће вам потребни ресурси да одговорите на кршење података, добијете правни савет и ангажујете спољне стручњаке за сајбер безбедност. Дакле, прскање лозинком ће изазвати значајан одлив ресурса.

Укратко, успешан напад прскањем лозинком ће имати каскадни ефекат на различите аспекте вашег пословања. Ово може укључивати финансијске, оперативне, правне и репутацијске последице.

Како открити нападе прскањем лозинком

Ево кључних знакова напада лозинком:

- Примећујете велики обим активности пријављивања за кратко време.

- Постоји велики број одбијених лозинки за више налога у кратком времену.

- Посматрате покушаје пријављивања неактивних или непостојећих корисника.

- Постоје покушаји пријављивања са ИП адреса које географски нису у складу са познатом локацијом корисника.

- Покушава се приступити вишеструким налозима током непарних сати или ван радног времена. И једна по једна лозинка се користи за пријављивање на те налоге.

Требало би да прегледате евиденције аутентикације за грешке приликом пријављивања на систем и апликације за важеће налоге да бисте открили нападе прскањем лозинком.

Ако сумњате да хакери покушавају да нападну лозинком, ево шта треба да урадите:

- Упутите своје запослене да одмах промене све лозинке и омогуће МФА ако неко од њих то до сада није урадио.

- Примените алатку за откривање и реаговање крајњих тачака (ЕДР) да бисте пратили сваку злонамерну активност на крајњим тачкама ваше компаније како бисте спречили бочно кретање хакера у случају напада лозинком.

- Проверите да ли има знакова крађе података или шифровања података и направите план за враћање података из резервне копије након што се уверите да су сви налози безбедни. Примените решење за безбедност података да бисте заштитили своје податке.

- Повећајте сензибилитет својих безбедносних производа да бисте идентификовали неуспеле покушаје пријављивања на више система.

- Прегледајте евиденцију догађаја да бисте разумели шта се догодило, када се догодило и како се догодило да бисте побољшали свој план реаговања на инциденте.

Хакери покушавају да искористе рањивости софтвера како би подигли своје привилегије. Зато се уверите да ваши запослени инсталирају сва ажурирања софтвера и закрпе.

Како спречити нападе прскањем лозинком

Следе неке стратегије за спречавање хакера да добију приступ корисничким налозима путем напада прскањем лозинки.

#1. Придржавајте се строге политике лозинки

Напади прскањем лозинком циљају на слабе лозинке које је лако погодити. Примена политике јаких лозинки ће приморати ваше запослене да креирају јаке, сложене лозинке које хакери не могу да погоде или пронађу на мрежи. Као резултат тога, кориснички налози у вашој организацији биће заштићени од напада лозинком.

Ево кључних тачака које ваша политика лозинке треба да садржи:

- Лозинке треба да имају најмање 12 знакова, укључујући велика слова, мала слова и специјалне знакове.

- Требало би да постоји листа одбијања лозинки, што значи да корисници не би требало да укључују своје датуме рођења, места рођења, називе послова или имена вољених особа у своје лозинке.

- Све лозинке треба да истекну након одређеног временског периода.

- Сви корисници морају креирати различите лозинке за различите налоге.

- Требало би да постоји праг за закључавање налога за блокирање корисничких налога ако дође до вишеструких неуспешних покушаја пријаве.

Примена доброг алата за лозинку може помоћи корисницима да креирају јаке лозинке и избегну употребу најчешћих лозинки.

Најбоље оцењени менаџери лозинки могу вам помоћи да утврдите да ли су ваше лозинке изложене у било каквом кршењу података.

#2. Примени вишефакторску аутентификацију (МФА)

Вишефакторска аутентификација (МФА) додаје додатни ниво сигурности налозима. Када је омогућена, МФА захтева од корисника да доставе један или више фактора за верификацију поред корисничких имена и лозинки пре него што им одобри приступ онлајн налозима.

Имплементацијом вишефакторске аутентификације у вашој компанији, можете заштитити онлајн налоге од напада грубом силом, напада на речнике, напада прскањем лозинком и других врста напада лозинком. То је зато што актери претњи неће имати приступ додатним факторима верификације који се шаљу путем СМС-а, е-поште или апликација за потврду идентитета лозинке.

Штавише, вишефакторска аутентификација може спречити ваше онлајн налоге од напада кеилогером.

#3. Имплементирајте аутентификацију без лозинке

Аутентификација без лозинке користи биометрију, магичне везе, безбедносне токене и још много тога за аутентификацију корисника. Пошто се лозинке не користе за приступ налозима, хакери неће моћи да изврше нападе прскањем лозинки.

Дакле, аутентификација без лозинке је сигуран начин да се спречи већина напада лозинком. Можете истражити ова решења за аутентификацију без лозинке да бисте заштитили налоге у вашој компанији.

#4. Тестирајте спремност извођењем симулираних напада

Морате да проверите спремност ваших запослених да се боре против напада прскањем лозинком тако што ћете извршити симулирани напад прскањем лозинком. Ово ће вам помоћи да боље разумете своју безбедносну позицију лозинке и предузмете неопходне кораке да побољшате безбедност лозинке у вашој компанији.

#5. Поставите алат за откривање пријаве

Требало би да подесите алат за ревизију у реалном времену да бисте открили сумњиве покушаје пријављивања. Прави алат може вам помоћи да идентификујете сумњиве покушаје пријављивања на више налога са једног хоста током кратког времена, покушаје пријављивања на више неактивних налога, бројне покушаје пријављивања ван радног времена итд.

Када откријете било какву сумњиву активност пријављивања, можете предузети корективне радње да блокирате неовлашћене покушаје приступа вашим налозима. Ове радње могу укључивати блокирање компромитованих налога, промену подешавања ватрене лопте, омогућавање вишефакторске аутентификације итд.

#6. Обучите своје запослене

Ваши запослени играју кључну улогу у заштити корисничких налога од напада лозинком. Све техничке безбедносне контроле, без обзира на то колико су добре, неће радити ако ваши запослени не креирају јаке лозинке и не омогуће вишефакторску аутентификацију на својим налозима.

Зато редовно водите програме подизања свести о сајбер безбедности како бисте своје запослене образовали о разним нападима лозинком и како да их спречите. Уверите се да знају како да креирају довољно сложену лозинку.

Закључак

Напад прскањем лозинком може да изазове озбиљну штету вашој компанији, укључујући компромитовање налога, кршење података и будуће нападе на сајбер безбедност. Дакле, требало би да повећате сигурност своје лозинке у вашој компанији.

Спровођење строге политике лозинки, имплементација МФА, усвајање аутентификације без лозинке, постављање алата за откривање пријаве и обука ваших запослених могу вам помоћи да спречите нападе прскањем лозинком.

Такође треба да покушате да будете креативни док бирате конвенцију о корисничком имену ваше компаније. Престаните да користите уобичајени –[email protected].

Да бисте побољшали безбедност налога у вашој компанији, можете истражити ове магичне платформе веза за аутентификацију без лозинке.