Razumevanje MixNet Tehnologije: Detaljan Vodič

Kada se postavlja pitanje unapređenja privatnosti na internetu, često se susrećemo sa dve glavne opcije: VPN ili Tor. Većina korisnika interneta odlučuje se za prvu opciju, dok oni sa većim tehnološkim znanjem ponekad kombinuju obe.

Međutim, u određenim situacijama, MixNet, još jedno rešenje za anonimnost koje nije toliko rasprostranjeno, ali nudi značajne mogućnosti za zaštitu privatnosti, može biti bolji izbor. Ali, šta je to tačno? Kako funkcioniše? I kakav je u poređenju sa Torom i VPN-ovima?

Šta je zapravo MixNet?

MixNet, skraćeno od Mix Network, predstavlja tehnologiju koja pomaže da informacije poslate putem interneta ostanu privatne i bezbedne. Ona funkcioniše tako što meša podatke iz različitih izvora pre nego što ih prosledi na odredište. Na taj način se otežava spoljnim posmatračima da identifikuju izvor i odredište podataka.

Iako je većina internet saobraćaja šifrovana, a sam sadržaj zaštićen protokolima kao što su TLS i SSL, ti podaci i dalje sadrže metapodatke koji mogu biti analizirani i zloupotrebljeni od strane neovlašćenih lica da se identifikuju pošiljaoci i primaoci. MixNet implementira mešanje metapodataka kako bi zaštitio privatnost korisnika.

Kako MixNet zapravo funkcioniše?

MixNet koristi protokole koji mešaju podatke iz različitih izvora dok ih usmerava kroz mrežu povezanih čvorova. Time se mešaju metapodaci kao što su geografska lokacija, IP adrese pošiljaoca i primaoca, veličina poruke i vreme slanja i prijema. Sve ovo otežava bilo kome spolja da stekne uvid u podatke koji bi mogli da pomognu u otkrivanju identiteta korisnika ili predviđanju sadržaja poruka.

MixNet se sastoji od dve glavne komponente:

- PKI (infrastruktura javnog ključa): Sistem koji distribuira informacije o javnim ključevima i podacima o mrežnoj vezi koji su potrebni za rad MixNet-a.

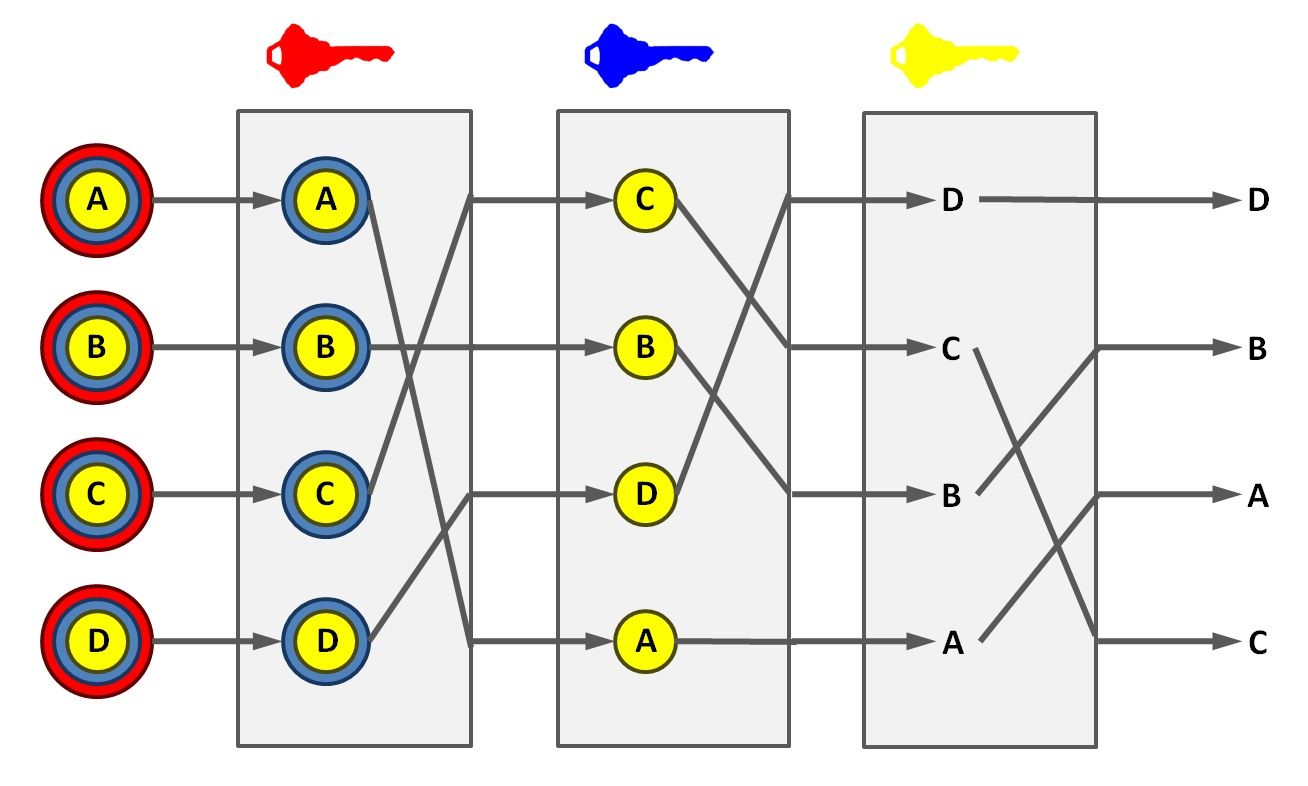

- Miksovi: Kriptografske rute koje su deo mešovite mreže. One prihvataju dolazne poruke, primenjuju kriptografsku transformaciju i mešaju podatke kako bi sprečili posmatrače da povežu dolazne i odlazne poruke.

PKI sistem pokreće mešovitu mrežu, i ako je kompromitovan, cela mreža dolazi u opasnost, jer napadač može zameniti čvorove onima pod svojom kontrolom i tako preuzeti kontrolu. Zbog toga je decentralizacija sistema od ključnog značaja.

Miksovi razbijaju podatke na bitove i transformišu ih u šifrovani tekst, što dovodi do nepovezanosti na nivou bitova. Šifrovani tekst se zatim prenosi kroz kaskadu miksova (fiksni niz čvorova) pre nego što stigne do odredišta. Dodatno, miksovi dodaju kašnjenje kako bi sprečili napade koji se oslanjaju na vremenske obrasce.

Iako bi jedan miks čvor bio dovoljan za rešavanje problema privatnosti, rizikuje da postane jedna tačka neuspeha. Zbog toga se obično koristi najmanje tri miksa, gde svaki nezavisni čvor pruža dodatni sloj anonimnosti i doprinosi celokupnoj otpornosti mreže.

MixNet protiv Tora

Tor je još jedna tehnologija koja je dizajnirana da unapredi privatnost na internetu i stekla je široku prihvaćenost. Međutim, ona koristi drugačiji pristup da postigne anonimnost.

Dok MixNet radi tako što meša podatke kako bi otežao praćenje porekla i odredišta, Tor koristi tehniku poznatu kao onion routing. U njoj se podaci šifruju u slojevima i usmeravaju kroz niz releja kojima upravljaju volonteri pre nego što stignu na odredište.

Releji u Tor mreži funkcionišu samo tako što šifruju podatke jedinstvenim ključevima, bez znanja o tome odakle saobraćaj dolazi i gde ide. Svaki sloj šifrovanja otežava praćenje porekla i odredišta.

Međutim, po svojoj prirodi, Tor zahteva izlazne čvorove – poslednje releje u mreži – koji dešifruju poslednji sloj šifrovanja i šalju ga na odredište. Ovaj faktor predstavlja bezbednosni rizik ako su poslednji releji maliciozni.

Različiti pristupi anonimnosti na internetu koje koriste MixNet i Tor rezultiraju različitim prednostima i manama. Na primer, MixNet je dobar u sprečavanju vremenskih korelacija i napada potvrđivanja, dok je Tor efikasan protiv prepoznavanja digitalnih otisaka prstiju na veb lokacijama i Sybil napada.

Takođe, Tor je otporniji zbog veće mreže i baze korisnika, dok MixNet ima manje kašnjenje zbog manjeg broja mrežnih releja. Izbor između ova dva zavisi od konkretnih potreba, kao što su željeni nivo anonimnosti, tolerancija kašnjenja i veličina mreže.

MixNet protiv VPN-a

VPN-ovi (Virtual Private Networks) su verovatno najprihvaćenije platforme za anonimnost i bezbednost na internetu, delom zbog jednostavnosti podešavanja i velikog broja provajdera usluga na tržištu.

VPN-ovi kreiraju šifrovan tunel između korisnika i servera. Ovaj tunel šifruje internet saobraćaj korisnika, skrivajući njegove lične podatke, lokaciju i aktivnost pretraživanja, i na taj način sprečava neovlašćeni pristup.

Ovaj pristup se razlikuje od MixNet-a, koji kriptografski transformiše delove podataka na nivou bitova pre nego što ih pomeša i prosledi kroz više releja kako bi otežao povezivanje podataka sa uključenim stranama.

VPN-ovi su efikasni kada neko želi da sakrije svoju lokaciju, bezbedno se poveže na javni Wi-Fi, pristupi sadržaju ograničenom na određeni region i održi opštu privatnost tokom pregledanja interneta. Međutim, pošto se oslanjaju na centralizovanu infrastrukturu VPN servera, oni su podložni problemima poverenja i privatnosti.

S druge strane, MixNet je efikasniji u situacijama kada je potrebna jaka anonimnost i zaštita metapodataka. Takođe, imaju manje kašnjenje i decentralizovaniju arhitekturu u poređenju sa VPN-ovima koji zavise od centralizovanih servera.

Ograničenja MixNet-a

MixNet se suočava i sa nekoliko ograničenja koja mogu uticati na njegovu efikasnost i praktičnost…

Iako MixNet nudi snažnu zaštitu privatnosti, pomenuta ograničenja mogu ga učiniti manje odgovarajućim za neke korisnike. Ipak, postojeće tehnologije nastoje da reše te probleme. Na primer, HOPR koristi P2P umrežavanje čvorova, što poboljšava skalabilnost, dok Nym raspoređuje miks čvorove u slojeve, formirajući arhitekturu koja nudi veću skalabilnost bez ugrožavanja anonimnosti.

Da li je MixNet pravi izbor za Vas?

Odluka o korišćenju MixNet-a za poboljšanje privatnosti na internetu zavisi od vaših specifičnih potreba, spremnosti da tolerišete kašnjenje i potrošnju protoka, kao i kompatibilnosti sa vašim aplikacijama.

MixNet je pogodan ako vam je posebno stalo do anonimnosti i ako koristite aplikacije koje nisu vremenski kritične. S druge strane, nije idealan izbor ako vam je bitnija jednostavnost korišćenja ili koristite aplikacije za komunikaciju u realnom vremenu. U svakom slučaju, važno je pažljivo proceniti prednosti, ograničenja i sve faktore pre nego što odlučite da li je MixNet neophodan za vas.