Povećani rizici od sajber napada zahtevaju pouzdano skladištenje podataka u oblaku i efikasne metode primene.

Računarstvo u oblaku je široko prihvaćen koncept koji koristi udaljene servere za obezbeđivanje pristupa računarskim resursima na zahtev, kao što su aplikacije, serveri i skladištenje podataka. Ova fleksibilnost pristupa resursima sa udaljenih lokacija značajno je povećala usvajanje usluga u oblaku.

Prema statistikama, predviđa se da će tržište aplikacija u oblaku porasti sa 100 milijardi dolara u 2018. na neverovatnih 168,6 milijardi dolara u 2025.

Međutim, povećana primena oblaka je takođe povećala učestalost bezbednosnih napada u oblaku. Čak 45% povreda podataka je zasnovano na oblaku, što čini bezbednost u oblaku značajnom brigom za preduzeća svih vrsta i veličina.

Stoga, potreba za novim i savremenim bezbednosnim strategijama je iznedrila Cloud Native Security. To se odnosi na bezbednosne mere za zaštitu podataka, aplikacija i infrastrukture u oblaku.

Ovaj blog će dublje istražiti razumevanje Cloud Native Security – šta to znači, ključne koncepte, najbolje prakse, ranjivosti i još mnogo toga. Nastavite da čitate ako želite da saznate više o ovom konceptu!

Šta je Cloud Native Security?

Cloud Native Security je bezbednosna praksa obezbeđivanja aplikacija, platformi i infrastrukture zasnovanih na oblaku korišćenjem modela isporuke računarstva u oblaku.

Njegov primarni fokus je iskorišćavanje prednosti jedinstvenih karakteristika računarstva u oblaku, kao što su skalabilnost, automatizacija i agilnost.

Ona gradi bezbednost od samog početka procesa razvoja kroz proizvodnju, obezbeđujući višestruke bezbednosne slojeve i dosledno praćenje radi otkrivanja novih ranjivosti.

Moderna Cloud Native arhitektura koristi najsavremeniju infrastrukturu i softversku tehnologiju kako bi omogućila kompanijama i preduzećima da implementiraju svoje aplikacije istovremeno i bezbedno, naglašavajući infrastrukturu koja je prioritet u oblaku.

Kako funkcioniše Cloud Native Security?

Cloud Native se odnosi na ponovno osmišljavanje, inovaciju i transformaciju načina na koji kompanije obavljaju razvoj softvera.

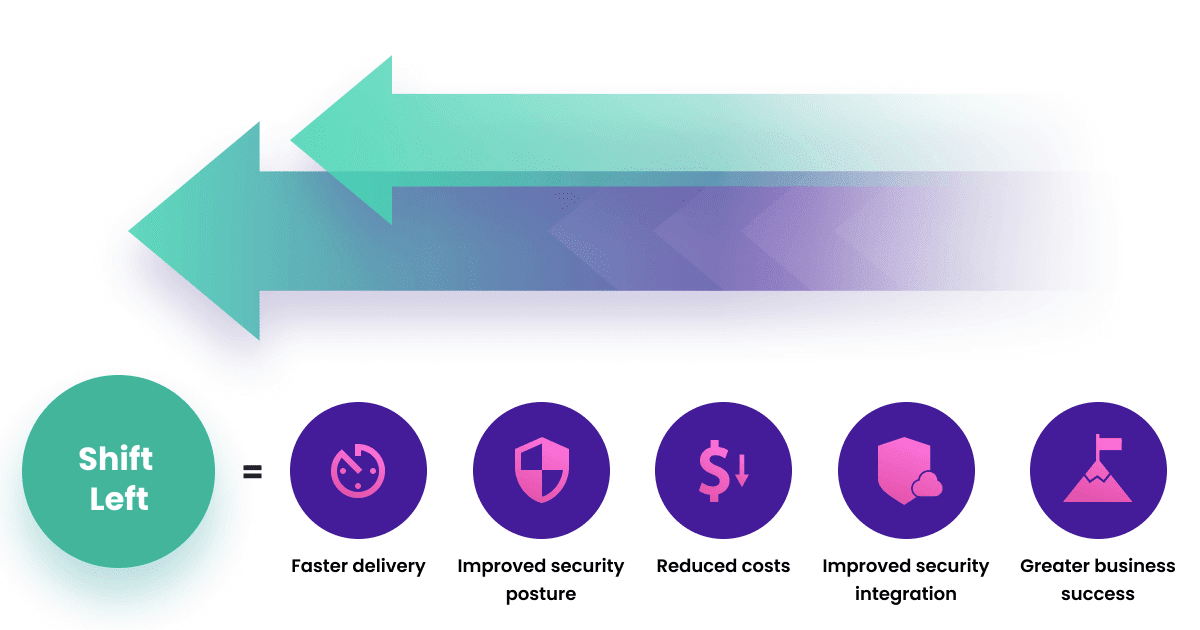

Dok pomeranje bezbednosti ulevo od razvoja softvera postaje sve popularnije, obezbeđivanje na svakoj kontrolnoj tački i integrisanje bezbednosti tokom životnog ciklusa razvoja softvera (SDLC) je mnogo efikasnije.

Izvor: snik.io

Ova metoda pomeranja ulevo daje prioritet bezbednosti u najranijoj fazi SDLC-a, što olakšava ispravljanje ranjivosti i sprečavanje uskih grla.

Cloud Native Security primenjuje isti princip i rešava bezbednosne probleme ispravnim ispravljanjem ranjivosti.

Evo nekoliko efikasnih načina na koje Cloud Native Security radi:

- Automatska primena bezbednosnih kontrola: Cloud Native Security koristi automatizaciju za primenu bezbednosnih kontrola, kao što su sistemi za šifrovanje i otkrivanje upada, kako bi se osigurala ažurirana i ispravna konfiguracija bezbednosnih kontrola.

- Kontinuirana integracija/kontinuirana primena (CI/CD): CI/CD kanali omogućavaju brzo i automatizovano postavljanje bezbednosnih zakrpa i ažuriranja.

- Kontejnerizacija: Cloud Native Security koristi kontejnerizaciju da obezbedi i izoluje podatke i aplikacije.

- Arhitektura mikroservisa: Cloud Native Security koristi arhitekturu mikroservisa da smanji uticaj bezbednosnih problema. Ako dođe do bezbednosnog problema u mikroservisu, to ne utiče uvek na celu aplikaciju.

- Usklađenost: Cloud Native Security ispunjava regulatorne standarde i bezbednosne sertifikate, kao što su SOC 2 i ISO 27001, čineći organizacije usklađenim sa ovim standardima.

Skalabilnost i agilnost računarstva u oblaku omogućavaju organizacijama da brzo reaguju i odgovore na promenljive bezbednosne potrebe i zahteve, čineći Cloud Native Security fleksibilnim i efikasnim rešenjem za bezbednost podataka i aplikacija u oblaku.

Važnost i ciljevi Cloud Native Security

Cloud Native Security ima za cilj da omogući pouzdan bezbednosni okvir kako bi se osigurala najveća bezbednost podataka i aplikacija i minimizirali rizici od pretnji sajber bezbednosti.

Evo ključnih prednosti Cloud Native Security:

#1. Poboljšan nadzor i vidljivost

Cloud Native Security omogućava kontinuirano testiranje na svim CI/CD slojevima, omogućavajući timovima za bezbednost da prate i rešavaju bezbednosne probleme na nivou sistema i komponenti.

Zahvaljujući Cloud Native aplikacijama, možete lako pratiti evidenciju korišćenja i upotrebe. Obezbeđivanje da osoblje i drugi članovi tima imaju minimalan pristup resursima i praćenje statistike korišćenja kreiranjem kontrolnih tabli, razumevanje obrasca korišćenja postaje mnogo lakše.

Dakle, odbija pokušaje neovlašćenog pristupa korisnika i šalje upozorenja da signalizira takve pokušaje.

#2. Jednostavnost upravljanja

Automatizacija je jedna od primarnih razlika između tradicionalne i Cloud Native Security ili aplikacija.

Cloud Native Security čini resurse automatski dostupnim, sa mogućnostima za automatsko rešavanje problema, automatsku skalabilnost i automatsku akciju popravljanja, što upravljanje čini lakim.

To garantuje bolje upravljanje i jednostavno korisničko iskustvo za članove tima.

#3. Poboljšano korisničko iskustvo

U tehnologiji Cloud Native, ažuriranja aplikacija se šalju i distribuiraju u malim serijama kao deo procesa testiranja.

On automatski prikuplja povratne informacije i predloge korisnika istovremeno kako bi izvršio potrebne promene.

Ovaj proces umanjuje zabrinutost oko postavljanja i otklanjanja grešaka, omogućavajući programerima da se više fokusiraju na karakteristike aplikacija i odgovore korisnika na njih.

#4. Automatsko otkrivanje pretnji

Cloud Native Security tehnologija pojednostavljuje tokove posla i automatski identifikuje i uklanja pretnje ugrađivanjem tehnika i algoritama mašinskog učenja (ML).

Njegovi automatizovani alati koriste alate za prikupljanje podataka o ranijim povredama i alate za dinamičku analizu da identifikuju pretnje sajber bezbednosti i unapred obaveste odgovarajuće timove.

Osigurava i popravlja aplikacije u realnom vremenu uz pomoć mehanizacije vođene događajima u slučaju kršenja podataka.

#5. Kontinuirano osiguranje usklađenosti

Cloud Native aplikacije omogućavaju kompatibilnost sa pravilima i propisima relevantnim za korišćenje infrastrukture oblaka. Na primer, zakonodavstvo o lokalizaciji i propisi o suverenitetu podataka odgovorni su za zaštitu podataka.

Iako se ovi zakoni i propisi razlikuju u različitim domenima i zemljama, infrastruktura oblaka podrazumevano obezbeđuje usklađenost sa ovim propisima, postavljajući standard za mere bezbednosti u oblaku.

#6. Besprekorna primena i fleksibilnost

Cloud Native Security i aplikacije zahtevaju brzu primenu, što olakšava timovima za bezbednost da primenjuju bezbednosne ispravke u više okruženja.

Ovo je važno jer zastareli softver i aplikacije mogu imati kritične bezbednosne implikacije; stoga je ažuriranje infrastrukture oblaka najnovijim bezbednosnim merama od suštinskog značaja za sprečavanje i borbu protiv evoluirajućih pretnji sajber bezbednosti.

#7. Smanjeni troškovi razvoja

Sve aplikacije Cloud Native Technology koriste mikrousluge, koje možete lako da migrirate između više projekata.

Stoga, kad god treba da napravite nove aplikacije, morate primeniti mikroservise starog projekta na novi.

Ovaj proces značajno smanjuje troškove razvoja i omogućava programerima da ulažu više vremena u aplikacije umesto u okvir, pošto Cloud Native tehnologija deli okvir na više usluga.

#8. Sigurnost podataka

Cloud Native bezbednost koristi moćne algoritme za šifrovanje podataka zasnovane na ključu kako bi sprečila spoljne korisnike i zlonamerne hakere da pristupe i presretnu datoteke podataka i podatke koji putuju ka i iz oblaka.

Štaviše, možete ograničiti pristup osetljivim podacima samo na ovlašćene korisnike, zbog toga organizacije poput banaka prebacuju svoje podatke u oblak.

#9. Mrežna bezbednost

Cloud Native implementacije omogućavaju poboljšanu bezbednost mreže, zahvaljujući bezbednosnim merama kao što je stalni nadzor mrežnog saobraćaja za izveštavanje i prilagodljiva pravila zaštitnog zida.

Takođe beleži pristup korisnika aplikacijama i iz njih i mrežni saobraćaj u aplikacijama za pregled.

Ovaj proces evidentiranja toka saobraćaja aplikacije razvija duboko razumevanje upotrebe aplikacije, što olakšava analizu, otkrivanje i predviđanje mrežnih pretnji.

Stoga, bilo da želite da upravljate ranjivostima sa lakoćom i automatizujete otkrivanje pretnji ili da omogućite visoku bezbednost podataka po pristupačnoj ceni, Cloud Native Security je pouzdana opcija za infrastrukturu oblaka vaše organizacije.

4 C-a Cloud Native Security

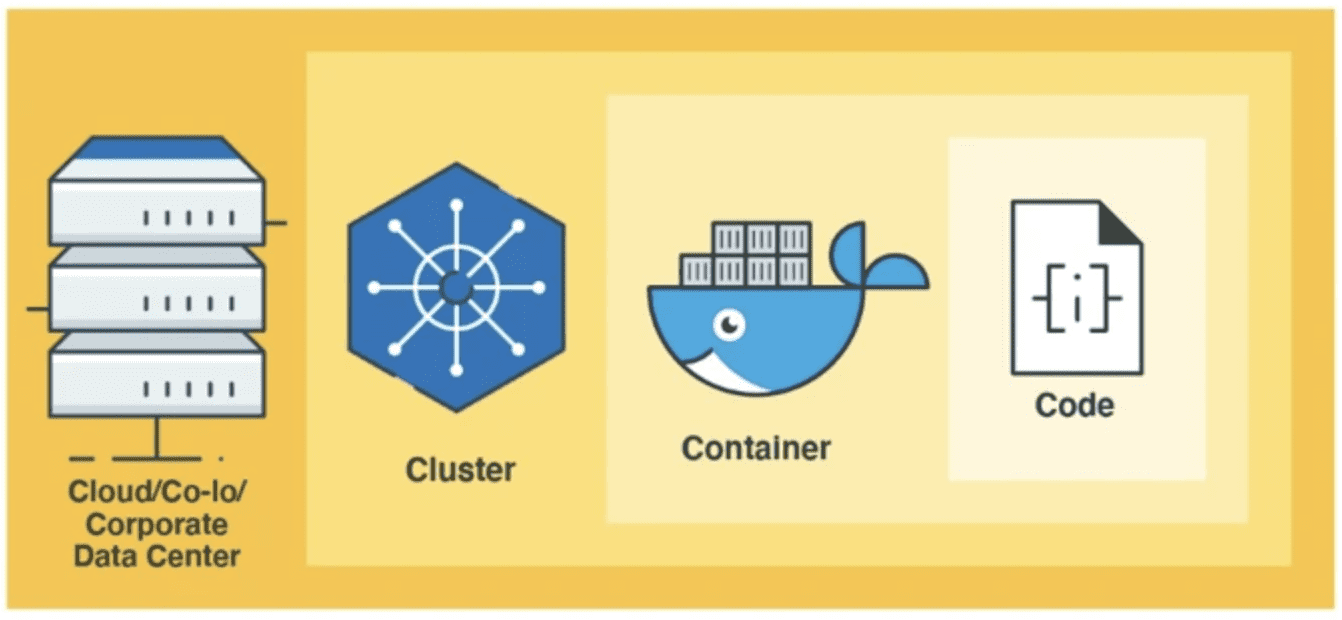

Cloud Native Security sledi slojeviti bezbednosni pristup, koji se smatra najboljim dizajnom za obezbeđenje softvera i aplikativnih sistema.

Tipična Cloud Native infrastruktura se sastoji od četiri bezbednosna sloja: Cloud, Code, Container i Cluster.

Pogledajmo svaki od njih i njihov značaj.

Izvor: trendmicro.com

Cloud

Infrastruktura oblaka je osnova svih bezbednosnih slojeva i osnova za konfigurisanje bezbednosti za aplikacije.

Omogućavanje bezbednosti aplikacija na nivou oblaka je od suštinskog značaja, jer je programerima teško da je konfigurišu na nivou koda. Pružaoci usluga u oblaku daju jasne preporuke za pokretanje bezbednih radnih opterećenja aplikacija.

Interfejs sloja oblaka je u interakciji sa spoljnim okruženjima, uključujući dodatke treće strane, korisnike i spoljne API-je. Dakle, bezbednosne ranjivosti u sloju oblaka bi značajno uticale na sve aplikacije, usluge i procese smeštene u oblaku.

Cluster

Nakon sloja oblaka sledi sloj klastera. Aplikacije raspoređene u okviru infrastrukture oblaka se modularizuju u kontejnere i grupišu u različite kontejnere.

Zaštita klastera uključuje obezbeđenje softvera i aplikacija koje rade u okviru klastera i sigurne komunikacione konfiguracije u klasteru.

Kontejner

Sloj kontejnera koji dolazi posle sloja koda je najvažniji deo primene aplikacija i softvera u Cloud Native Security implementacijama.

Pošto su softver i okruženje upakovani u kontejnere, zaštita kontejnera je neizbežna u modernim okruženjima u oblaku.

Kod

Poslednje ‘C’ je sloj koda. Jačanje i razvoj bezbednosti u oblaku putem koda aplikacije jedna je od najboljih praksi DevSecOps-a.

To uključuje pomeranje bezbednosti na niže nivoe koda aplikacije i davanje prioriteta bezbednosti aplikacija ranije u životnom ciklusu razvoja softvera i aplikacija. Prepoznavanje bezbednosnih propusta ranije u životnom ciklusu razvoja omogućava kompanijama da uštede mnogo vremena, troškova i truda.

Propusti u Cloud izvornoj bezbednosti

Iako Cloud Native Security ima za cilj da modernizuje infrastrukturu oblaka i arhitekturu softvera preduzeća, to ima bezbednosne implikacije koje bi mnoge mogle iznenaditi.

Evo uobičajenih ranjivosti Cloud Native Security koje treba da razmotrite pre nego što ih integrišete u svoju infrastrukturu.

#1. Pogrešno konfigurirani kontejneri

Nedavno je NSA objavila da su pogrešne konfiguracije uobičajena ranjivost i pretnja u oblaku.

U Cloud Native svetu bez servera, lako je pokrenuti nove veb servere i kreirati nove kontejnere. Ali bez detaljne bezbednosti, dozvoljen pristup mreži je moguć, ostavljajući cloud mrežu dostupnom svima.

Često programeri aplikacija unose promene u konfiguraciju ili pišu konfiguraciona pravila i smernice primenljive na ceo paket aplikacija. Kao rezultat toga, pogrešne konfiguracije u procesu DevSecOps mogu otkriti skladište podataka ili stvoriti ranjivo radno opterećenje.

#2. Nebezbedne podrazumevane vrednosti

Nisu sva Cloud Native alatka i aplikacija podrazumevano bezbedne, jer neke dolaze sa fleksibilnim podešavanjima i konfiguracijama. Međutim, prema Accurics-ovoj studiji, 48% kršenja bezbednosti Cloud Native aplikacija je zbog nesigurnih podrazumevanih vrednosti.

Nebezbedne podrazumevane vrednosti nastaju kada bezbednosni timovi primenjuju sisteme zasnovane na oblaku sa pogrešno konfigurisanim ili nedovoljnim bezbednosnim postavkama, što dovodi do kompromitovanja ili curenja osetljivih podataka.

Zbog toga je važno pažljivo konfigurisati i procenjivati bezbednosna podešavanja sistema zasnovanog na oblaku kako biste sprečili neovlašćeni pristup osetljivim informacijama.

#3. Curenje tajni

Čuvanje osetljivih informacija, kao što su ključevi za šifrovanje i akreditivi baze podataka u okviru aplikacije ili baze podataka organizacije, može ih izložiti pretnjama i bezbednosnim ranjivostima.

U 2021. ukradeno je oko 6 miliona lozinki i osetljivih informacija poput API ključeva. Masovno ukradeni akreditivi iz baze podataka kompanije mogu da dovedu klijente i krajnje korisnike u opasnost, što dovodi do ogromnih kazni.

Procurile tajne i podaci mogu dovesti do ozbiljnih posledica poput krađe, prekida usluge i neovlašćenog pristupa sistemu. Zbog toga je od suštinske važnosti da pravilno obezbedite i upravljate osetljivim podacima putem šifrovanja, bezbednih sistema skladištenja i kontrola pristupa, kao što je višefaktorska autentifikacija (MFA), kako bi se sprečio rizik od prevelike dozvole.

#4. Ranjivosti u lancu nabavke softvera

Baš kao što postoji lanac snabdevanja za tradicionalne proizvode, postoji i za softverske proizvode.

Mnogi modeli distribucije i okviri nezavisnih proizvođača omogućavaju dizajniranje i isporuku koda produkcijskom timu. Međutim, rizik od korišćenja aplikacija trećih strana i aplikacija zasnovanih na oblaku dovodi do ranjivosti u lancu nabavke softvera.

Ovo se dešava kada komponente lanca nabavke softvera, poput biblioteke ili paketa, budu ugrožene. U 2021. godini, ranjivosti u lancu nabavke softvera, uključujući ranjivosti otvorenog koda, skoro su se utrostručile.

Pažljiv i proaktivan pristup Cloud Native Security, prateći najbolje prakse, ključan je za smanjenje bezbednosnih rizika.

Resursi za učenje

Evo liste korisnih resursa za učenje i knjiga sa Amazona kako biste stekli dubinski uvid u Cloud Native Security i savete za njegovu integraciju u vaše sisteme.

#1. Cloud Native Security Cookbook: Recepti za siguran oblak (1. izdanje)

Objavljen 2022. godine, ovaj kuvar za Cloud izvornu bezbednost od Džoša Armitidža pruža uvid u to kako možete da koristite Azure, AWS i GCP da poboljšate bezbednost svog Cloud izvornog sistema.

Autor deli svoje iskustvo o kompromisima koje programeri i profesionalci za bezbednost treba da naprave sa različitim dobavljačima oblaka i kako mogu da implementiraju postojeća rešenja za dizajniranje pouzdanijih rešenja.

#2. Cloud Native Security (1. izdanje)

Ovaj sveobuhvatni vodič za Cloud Native Security od Krisa Binija pokriva detaljnu studiju o minimiziranju površine napada i ublažavanju rizika sajber bezbednosti radi zaštite Cloud Native infrastrukture.

Ovo je najbolja knjiga ako želite detaljno znanje o jačanju i očvršćavanju vašeg Cloud Native okruženja.

#3. Kubernetes bezbednost i uočljivost: holistički pristup obezbeđenju kontejnera i izvornih aplikacija u oblaku (1. izdanje)

Ova knjiga Brendana Krijna i Amita Gupte fokusira se na ključne prakse uočavanja i bezbednosti, omogućavajući vam da oslobodite snagu Cloud Native aplikacija.

Dakle, ako želite da naučite arhitekturu Kubernetes bezbednosti za hibridna i multi-cloud okruženja, pobrinite se da se dočepate ovog holističkog vodiča.

#4. Praktična izvorna bezbednost u oblaku sa Falco: otkrivanje rizika i pretnji za kontejnere, Kubernetes i oblak (1. izdanje)

Ovaj vodič Lorisa Degioannija upoznaje čitaoce sa konceptom Falco-a, standarda otvorenog koda za kontinuirano otkrivanje pretnji i rizika u Kubernetes-u, oblaku i kontejnerima.

Možete naučiti sve o Falco-u, od njegovog postavljanja do pisanja sopstvenih bezbednosnih pravila kako biste ubrzali otkrivanje pretnji na vašoj infrastrukturi oblaka.

#5. Native Cloud Security Kompletan vodič – izdanje 2019

Ako su vam potrebni odgovori na vaša jedinstvena pitanja o Cloud Native Security, ova knjiga je za vas.

Autor Gerardus Blokdik pruža sve osnovne alate koji su vam potrebni za dubinsku samoprocenu Cloud izvorne bezbednosti, omogućavajući vam da identifikujete oblasti poboljšanja u okviru vaše Cloud izvorne bezbednosne infrastrukture.

Zaključak: Cloud Native Security je budućnost

Gartner predviđa da će više od polovine potrošnje IT kompanija biti prebačeno sa tradicionalne IT infrastrukture na javni oblak do 2025. godine, što je skok sa 41% u 2022.

Međutim, od svih prednosti koje ove IT kompanije dobijaju od infrastrukture oblaka, bezbednost ostaje jedan od glavnih izazova sa kojima se suočavaju, uglavnom zbog grešaka zaposlenih, pogrešne konfiguracije i inherentnih arhitektonskih ranjivosti.

Dakle, uverite se da razumete važnost, ciljeve, prednosti i najbolje prakse Cloud Native Security putem ovog bloga i pomenutih resursa za učenje kako biste omogućili skalabilnu i agilnu Cloud Native infrastrukturu aplikacija za vašu organizaciju.

Zatim pogledajte najbolji softver za upravljanje ranjivostima.