Glavni argument koji protivnici računarstva u oblaku iznose jeste pitanje bezbednosti. Međutim, BYOE (Bring Your Own Encryption) osigurava zaštitu svih vaših usluga u oblaku. Pogledajmo kako to funkcioniše.

U računarstvu u oblaku, vlasnik podataka nema direktnu kontrolu nad njima, već je primoran da se osloni na provajdera usluga u oblaku (CSP) kako bi ih zaštitio od neovlašćenog pristupa. Najčešće prihvaćeno rešenje za zaštitu podataka u oblacima je njihova enkripcija.

Problem sa enkripcijom podataka je taj što, pored sprečavanja neovlašćenog pristupa, ona dodaje složenost u korišćenju podataka za legitimne korisnike.

Zamislite da kompanija hostuje svoje podatke u šifrovanom obliku na infrastrukturi CSP-a. U tom slučaju, potreban je efikasan metod dešifrovanja koji neće otežati korisnicima pristup podacima i aplikacijama, niti negativno uticati na njihovo korisničko iskustvo.

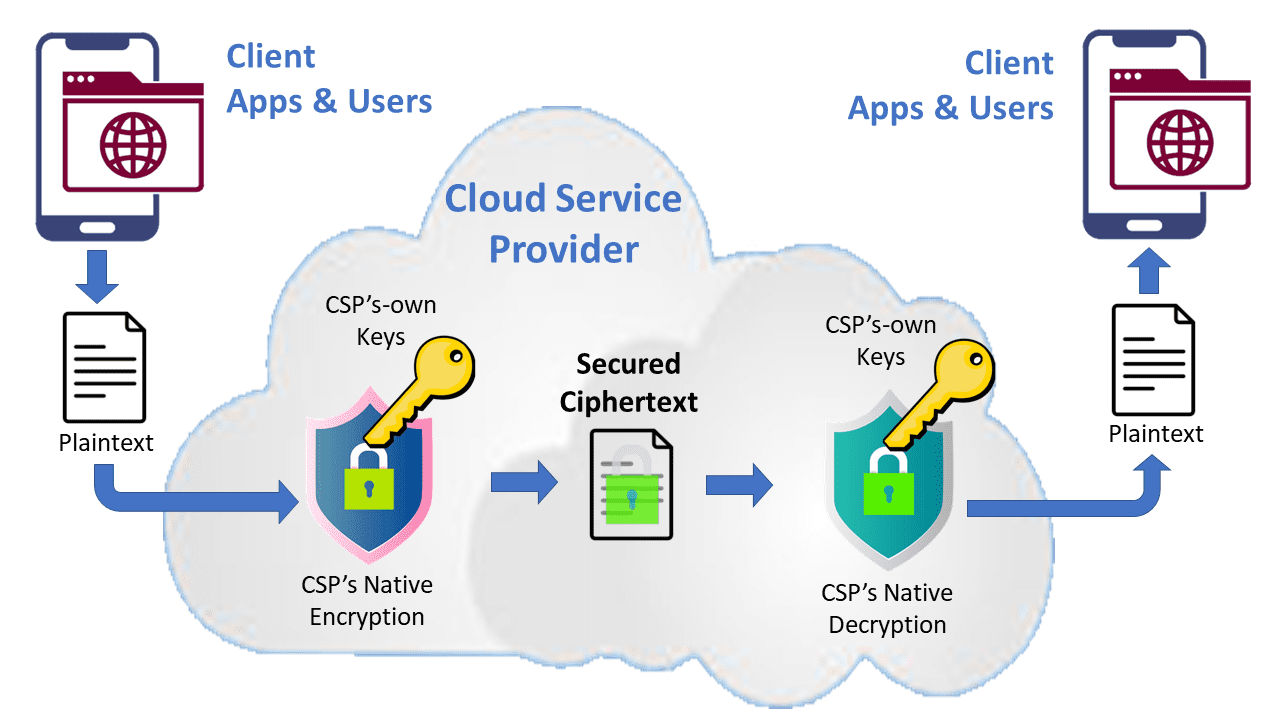

Mnogi provajderi u oblaku nude svojim klijentima opciju da svoje podatke čuvaju šifrovanim, uz alate koji dešifrovanje čine transparentnim i neprimetnim za ovlašćene korisnike.

Međutim, svaki robustan sistem enkripcije zahteva ključeve za enkripciju. Ako enkripciju podataka vrši isti CSP koji čuva podatke, ključeve za enkripciju takođe drži taj CSP.

Dakle, kao korisnik CSP-a, nemate potpunu kontrolu nad svojim podacima, jer ne možete biti sigurni da će vaš CSP čuvati ključeve za enkripciju potpuno bezbednim. Bilo kakvo curenje ovih ključeva može potpuno izložiti vaše podatke neovlašćenom pristupu.

Zašto vam je potreban BYOE

BYOE (Bring Your Own Encryption) može se nazvati i BYOK (Bring Your Own Keys), mada su ovo relativno novi koncepti, i različite kompanije mogu dati različito značenje svakom akronimu.

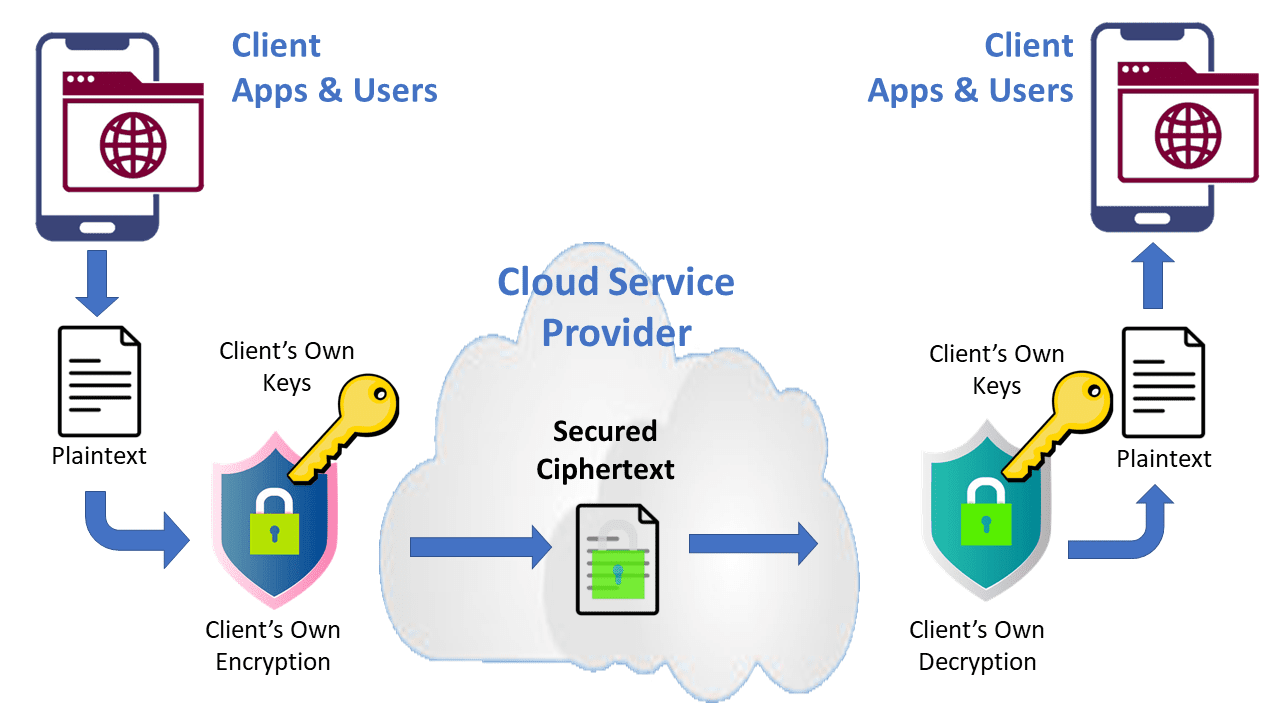

BYOE je model bezbednosti prilagođen računarstvu u oblaku, koji omogućava korisnicima usluga u oblaku da koriste sopstvene alate za enkripciju i upravljaju svojim ključevima za enkripciju.

U BYOE modelu, korisnici CSP-a primenjuju virtuelizovanu instancu sopstvenog softvera za enkripciju, zajedno sa aplikacijom koju hostuju u oblaku.

Aplikacija je konfigurirana tako da se sve njene informacije obrađuju softverom za enkripciju. Ovaj softver šifrira podatke i skladišti ih u obliku šifrovanog teksta u fizičkom repozitorijumu podataka provajdera usluga u oblaku.

Ključna prednost BYOE je što omogućava kompanijama da koriste usluge u oblaku za hostovanje svojih podataka i aplikacija, uz poštovanje kriterijuma privatnosti podataka koje propisuju regulatori u određenim industrijama, čak i u okruženjima sa više zakupaca.

Ovaj pristup omogućava kompanijama da koriste tehnologiju enkripcije koja najviše odgovara njihovim potrebama, nezavisno od IT infrastrukture provajdera usluga u oblaku.

Prednosti BYOE

Glavne prednosti korišćenja BYOE su:

- Povećana bezbednost podataka na infrastrukturi treće strane.

- Potpuna kontrola enkripcije podataka, uključujući algoritam i ključeve.

- Praćenje i kontrola pristupa kao dodatna vrednost.

- Transparentna enkripcija i dešifrovanje kako ne bi uticali na korisničko iskustvo.

- Mogućnost pojačanja bezbednosti hardverskim sigurnosnim modulima.

Često se smatra da je dovoljno da su informacije šifrovane da bi bile zaštićene od rizika, ali to nije slučaj. Nivo bezbednosti šifrovanih podataka je onoliko visok koliko je sigurna i zaštita ključeva koji se koriste za njihovo dešifrovanje. Ukoliko ključevi budu otkriveni, podaci će biti izloženi, čak i ako su šifrovani.

BYOE je način da se spreči da bezbednost ključeva za enkripciju bude prepuštena slučaju i bezbednosti koju sprovodi treća strana, odnosno vaš CSP.

BYOE je finalno zaključavanje sistema zaštite podataka, koji bi inače imao potencijalne slabosti. Sa BYOE, čak i ako su ključevi za enkripciju vašeg CSP-a kompromitovani, vaši podaci neće biti.

Kako BYOE funkcioniše

BYOE sistem bezbednosti zahteva od CSP-a da ponudi svojim klijentima mogućnost da koriste sopstvene algoritme za enkripciju i ključeve.

Da biste koristili ovaj mehanizam bez uticaja na korisničko iskustvo, moraćete da primenite virtuelizovanu instancu vašeg softvera za enkripciju, uz aplikacije koje hostujete kod svog CSP-a.

Aplikacije u BYOE sistemu moraju biti konfigurirane tako da svi podaci koje obrađuju prolaze kroz aplikaciju za enkripciju.

Ova aplikacija se nalazi kao posrednik (proxy) između prednjeg i zadnjeg kraja vaših poslovnih aplikacija, tako da se podaci ni u jednom trenutku ne premeštaju ili čuvaju nešifrovani.

Morate osigurati da pozadinski deo vaših poslovnih aplikacija čuva verziju šifrovanog teksta vaših podataka u fizičkom spremištu podataka vašeg CSP-a.

BYOE nasuprot izvornoj enkripciji

Arhitekture koje implementiraju BYOE nude veće poverenje u zaštitu vaših podataka od izvornih rešenja za enkripciju koje pruža CSP. Ovo je omogućeno korišćenjem arhitekture koja štiti strukturirane baze podataka, kao i nestrukturirane fajlove i okruženja sa velikim količinama podataka.

Korišćenjem ekstenzija, najbolja BYOE rešenja vam omogućavaju da koristite podatke čak i tokom operacija šifrovanja i promene ključeva. S druge strane, korišćenje BYOE rešenja za praćenje i evidenciju pristupa podacima je način da se predvidi otkrivanje pretnji i eventualno presretanje.

Postoje i BYOE rešenja koja nude, kao dodatnu vrednost, AES enkripciju visokih performansi, poboljšanu hardverskim ubrzanjem i granulisanom politikom kontrole pristupa.

Na ovaj način, mogu da odrede ko može da pristupi podacima, u koje vreme i kroz koje procese, bez potrebe za korišćenjem specijalnih alata za praćenje.

Upravljanje ključevima

Pored korišćenja sopstvenog modula za enkripciju, biće vam potreban softver za upravljanje ključevima za enkripciju (EKM) za upravljanje ključevima.

Ovaj softver omogućava IT i bezbednosnim administratorima da upravljaju pristupom ključevima za enkripciju, olakšavajući kompanijama da čuvaju sopstvene ključeve i drže ih van domašaja trećih strana.

Postoje različite vrste ključeva za enkripciju, zavisno od tipa podataka koji se šifruju. Da bi bio zaista efikasan, EKM softver koji odaberete mora biti kompatibilan sa svim tipovima ključeva.

Fleksibilno i efikasno upravljanje ključevima za enkripciju je od suštinskog značaja kada kompanije kombinuju sisteme u oblaku sa lokalnim i virtuelnim sistemima.

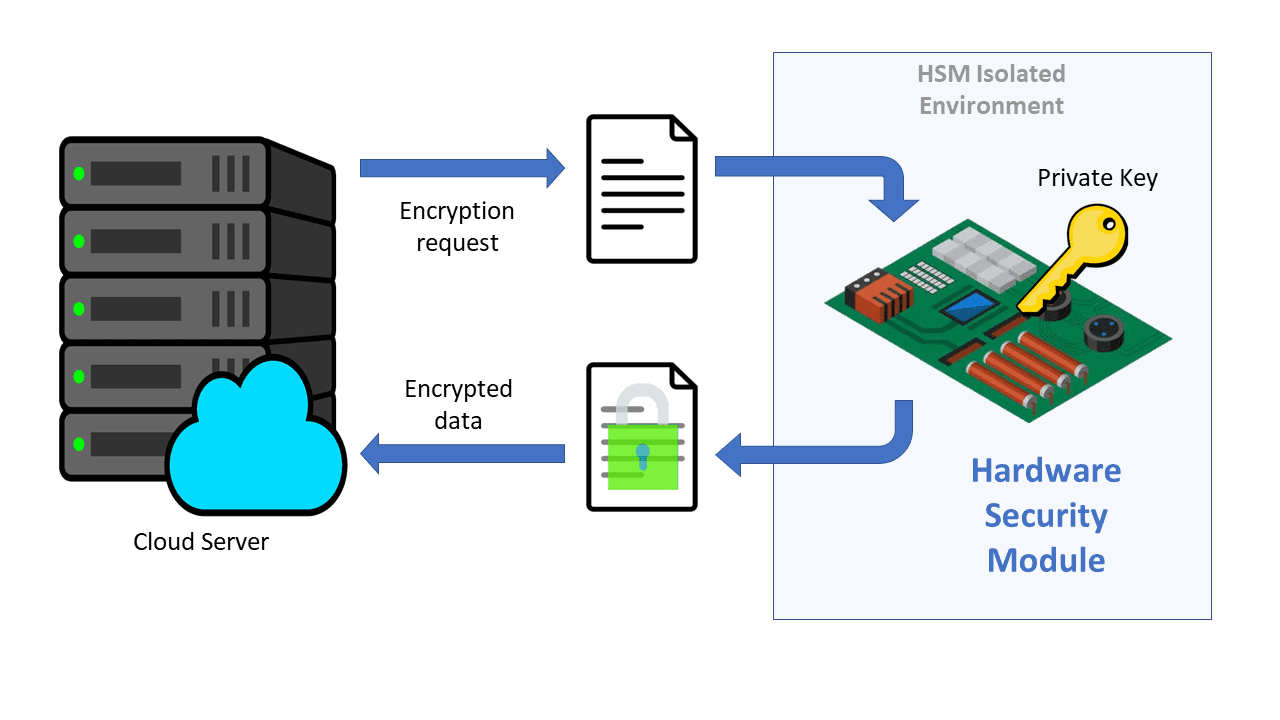

Jačanje BYOE uz pomoć HSM

Hardverski sigurnosni modul (HSM) je fizički uređaj za bezbednost koji se koristi za obavljanje kriptografskih operacija brzo i uz maksimalnu sigurnost. Takve operacije uključuju enkripciju, upravljanje ključevima, dešifrovanje i autentifikaciju.

HSM uređaji su dizajnirani za maksimalno poverenje i pouzdanost, i idealni su za zaštitu poverljivih podataka. Mogu se implementirati kao PCI Express kartice, samostalni uređaji sa Ethernet mrežnim interfejsom ili jednostavni spoljašnji USB uređaji.

Imaju svoje operativne sisteme, posebno dizajnirane da maksimiziraju bezbednost, a njihov pristup mreži je zaštićen zaštitnim zidom.

Kada koristite HSM u kombinaciji sa BYOE, HSM preuzima ulogu posrednika između vaših poslovnih aplikacija i sistema za skladištenje podataka vašeg CSP-a, obavljajući sve potrebne kriptografske procese.

Korišćenjem HSM-a za zadatke enkripcije, osiguravate da ovi zadaci ne uzrokuju neprijatna kašnjenja u normalnom radu vaših aplikacija. Pored toga, sa HSM-om minimizujete šanse da se neovlašćeni korisnici mešaju u upravljanje vašim ključevima ili algoritmima za enkripciju.

U potrazi za standardima

Prilikom usvajanja BYOE sistema bezbednosti, trebalo bi da istražite mogućnosti vašeg CSP-a. Kao što je navedeno u ovom članku, da bi vaši podaci bili zaista bezbedni u infrastrukturi CSP-a, CSP mora da obezbedi da možete da instalirate sopstveni softver za enkripciju ili HSM zajedno sa vašim aplikacijama, da će podaci biti šifrovani u CSP-ovim repozitorijumima, i da vi, i niko drugi, imate pristup ključevima za enkripciju.

Takođe možete istražiti neka od najboljih rešenja posrednika za bezbednost pristupa u oblaku (CASB) kako biste proširili lokalne sisteme bezbednosti vaše organizacije.