Лозинке су дуготрајна брига. Познато је да многи од нас подразумевано користе предвидљиве, слабе лозинке, а чак и када то не урадимо, памћење сложених постаје изазов.

Узнемирујућа чињеница је да чак и јаке лозинке са сложеним комбинацијама нису имуне на пхисхинг и преваре. Менаџери лозинки су били привремено решење, али они имају своје недостатке и рањивости.

Али хоризонт доноси нешто обећавајуће: након скоро десет година у изради, приступни кључеви су постављени да револуционишу нашу дигиталну безбедност. Ево увода о томе шта су они, како су подешени да промене пејзаж дигиталне аутентификације и шта ће то значити за вашу апликацију за кориснике.

Преглед садржаја

Разумевање приступних кључева

Уместо традиционалне комбинације корисничко име и лозинка, приступни кључ пружа сигурнији и лакши метод за пријављивање на онлајн платформе. Лепота приступних кључева лежи у њиховом ослањању на криптографију са јавним кључем. Без упуштања превише у техничке детаље – сваки пут када се пријавите, ваш уређај добија јединствени акредитив за пријаву.

Овај процес минимизира ризик да хакери дођу до ваших информација. Овај пробој резултат је напора ФИДО Алијансе, конзорцијума технолошких гиганата попут Епла, Гугла, Мајкрософта и многих других, који су препознали хитну потребу за сигурнијим методом аутентификације.

Како функционишу приступни кључеви?

Приступни кључеви су под окриљем Веб аутентификације (ВебАутхн). Овај систем користи криптографију са јавним кључем, испробан и тестиран метод који користе различите безбедне платформе за размену порука и плаћања.

Ево кратког прегледа:

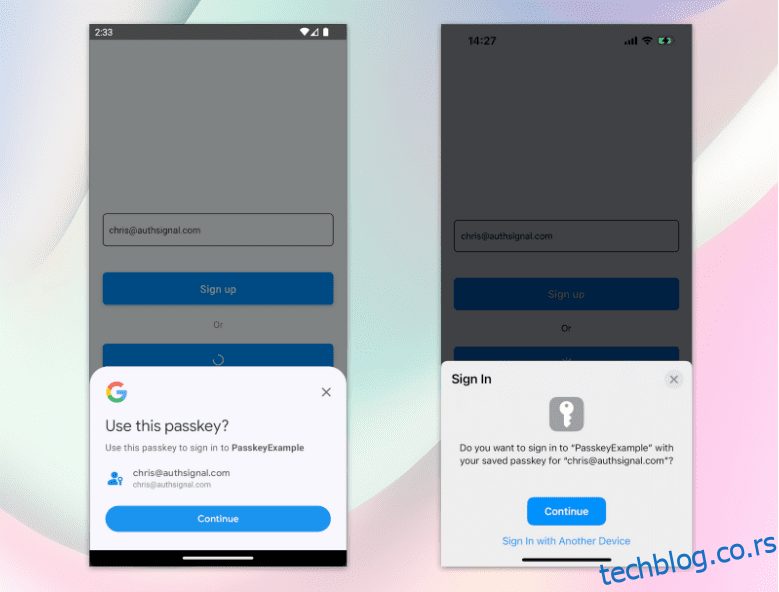

За кориснике, овај процес остаје углавном невидљив. Једноставан упит на уређају или претраживачу за ПИН или биометријску верификацију, као што је ФацеИД или ТоуцхИД, је све на шта ћете наићи.

Приступни кључеви имају додатни слој који синхронизује ове кључеве између одговарајућих великих технолошких (Аппле, Гоогле, Мицрософт) услуга у облаку. Овај важан слој попуњава празнину у корисничком искуству, омогућавајући неометано пребацивање између уређаја без поновног уписа кључева, што се сматра значајном празнином у односу на усвајање ФИДО2.

Пошто приступни кључеви, по дефиницији, обухватају више фактора, испуњавају дефиницију вишефакторске аутентификације (МФА), посебно испуњавајући следеће:

- Фактор поседовања (нешто што имате) – Корисник поседује уређај који садржи приватни кључ

- Фактор инхерентности или фактор знања – Биометрија корисника (ФацеИД, Тоуцх ИД, отисак прста) или ПИН код уређаја

Ова својства чине приступне кључеве важећим јединим фактором аутентификације за сценарије пријављивања или допуњују друге факторе у сценаријима провјере аутентичности корак навише. Погледај ово Пасскеис демо за имплементацију у стварном свету.

Компатибилност уређаја

Тренутно, функционалност на више платформи за приступне кључеве остаје у току. Аппле-ови иОС и мацОС уређаји подржавају приступне кључеве, као и Гоогле-ови Андроид уређаји. Мицрософт такође побољшава своју подршку за приступне кључеве, са значајним ажурирањима на хоризонту.

Ево најновијег листа подршке уређаја.

Шта можете да урадите да бисте почели да примењујете приступне кључеве?

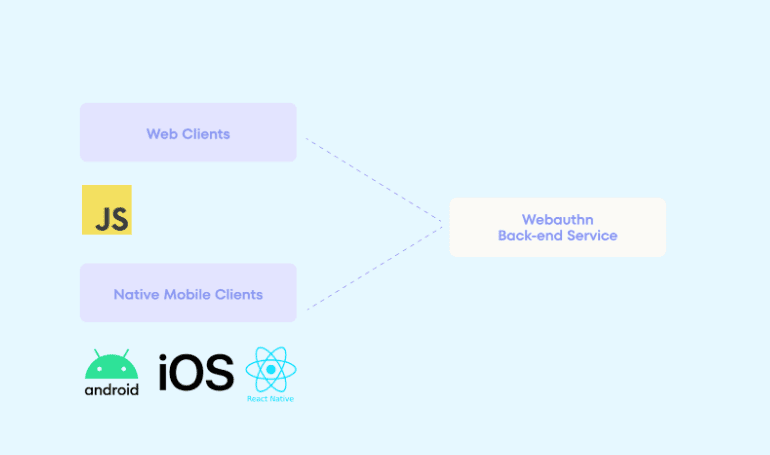

Примена приступних кључева може бити једноставна, под условом да имате потребну инфраструктуру. Критичан део ваше архитектуре је позадинска услуга или сервер ВебАутхн, који обезбеђује позадинске АПИ крајње тачке за управљање пуним животним циклусом управљања приступним кључевима.

Када се ВебАутхн услуга успостави, приступ СДК-овима и библиотекама на страни клијента је неопходан за обављање церемонија уписа и верификације на страни клијента. Добра вест је да сада постоји много широко доступних библиотека на страни клијента које могу да поједноставе процес. На пример, Аутхсигнал обезбеђује пратећи СДК-ове овде:

- Јавасцрипт СДК за приступне кључеве

- Реацт Нативе СДК за приступне кључеве

- иОС СДК за приступне кључеве

- Андроид СДК за приступне кључеве

Важно је напоменути да је техничка интеграција само један део шире имплементације. Требало би добро разумети корисничко искуство и безбедносна разматрања. Тхе разматрања имплементације лозинке су детаљно објашњени у посту на блогу.

Пасскеис, будућност је сада.

Сада смо на узбудљивој раскрсници брзе зрелости Пасскеис технологије. Савремени претраживачи и уређаји, посебно у Аппле и Андроид екосистему, нашироко подржавају приступне кључеве, а главне потрошачке апликације сада објављују функције Пасскеи-а (нпр. Каиак, ТикТок). Коначно, техничка интеграција је поједностављена са готовим приступним решењима као што је Аутхсигнал, нудећи све компоненте као што су бацк-енд ВебАутхн сервис и клијентски СДК-ови.

Не би требало да постоје велики изговори или баријере да ваша апликација усвоји приступне кључеве као критичан део ваше интеракције са својим клијентима, нудећи им беспрекорно корисничко искуство, али, што је још важније, веома безбедно.