Први пут откривен 2016. године, Мираи ботнет је преузео невиђени број уређаја и нанео огромну штету интернету. Сада се вратило и опасније него икад.

Преглед садржаја

Нови и побољшани Мираи инфицира више уређаја

18. марта 2019. истраживачи безбедности на Пало Алто мреже је открио да је Мираи прилагођен и ажуриран да постигне исти циљ у већем обиму. Истраживачи су открили да је Мираи користио 11 нових извоза (доводећи укупан број на 27) и нову листу подразумеваних администраторских акредитива које треба испробати. Неке од промена су усмерене на пословни хардвер, укључујући ЛГ Суперсигн телевизоре и ВеПресент ВиПГ-1000 бежичне презентационе системе.

Мираи може бити још моћнији ако може да преузме пословни хардвер и започне пословне мреже. Као Руцхна Нигам, виши истраживач претњи у Пало Алто Нетворкс, ставља то:

Ове нове карактеристике омогућавају ботнету велику површину напада. Конкретно, циљање пословних веза такође му даје приступ већем пропусном опсегу, што на крају доводи до веће ватрене моћи за ботнет за ДДоС нападе.

Ова варијанта Мириа-е наставља да напада потрошачке рутере, камере и друге уређаје повезане са мрежом. У деструктивне сврхе, што је више уређаја заражено, то боље. Помало иронично, малициозни терет је био хостован на веб локацији која промовише посао који се бави „електронском безбедношћу, интеграцијом и праћењем аларма“.

Мираи је ботнет који напада ИОТ уређаје

Ако се не сећате, чинило се да је 2016. Мираи ботнет био свуда. Циљао је рутере, ДВР системе, ИП камере и још много тога. Они се често називају уређајима за Интернет ствари (ИоТ) и укључују једноставне уређаје као што су термостати који се повезују на интернет. Ботнети функционишу тако што инфицирају групе рачунара и других уређаја повезаних на Интернет, а затим присиљавају те заражене машине да нападају системе или раде на другим циљевима на координисан начин.

Мираи је кренуо за уређајима са подразумеваним администраторским акредитивима, било зато што их нико није променио или зато што их је произвођач чврсто кодирао. Ботнет је преузео огроман број уређаја. Чак и да већина система није била веома моћна, чисте бројке које су радиле могле би да раде заједно да би се постигло више него што би моћни зомби рачунар могао сам.

Мираи је преузео скоро 500.000 уређаја. Користећи овај груписани ботнет ИоТ уређаја, Мираи је осакатио услуге као што су Ксбок Ливе и Спотифи и веб локације попут ББЦ-а и Гитхуб-а тако што је директно циљао ДНС провајдере. Са толико заражених машина, Дин (провајдер ДНС-а) је уклоњен ДДОС нападом који је забележио 1,1 терабајта саобраћаја. ДДОС напад функционише тако што преплави циљ огромном количином интернет саобраћаја, више него што мета може да поднесе. Ово ће довести до индексирања веб локације или услуге жртве или је у потпуности избацити са интернета.

Оригинални креатори Мараи ботнет софтвера су били ухапшен, признао кривицу и добио условну казну. Неко време Мираи је био затворен. Али довољно кода је преживело да други лоши глумци преузму Мираи и промене га како би одговарао њиховим потребама. Сада постоји још једна варијанта Мираија.

Како се заштитити од Мираија

Мираи, као и други ботнети, користи познате експлоатације да нападне уређаје и компромитује их. Такође покушава да користи познате подразумеване акредитиве за пријаву да би радио на уређају и преузео га. Дакле, ваше три најбоље линије заштите су директне.

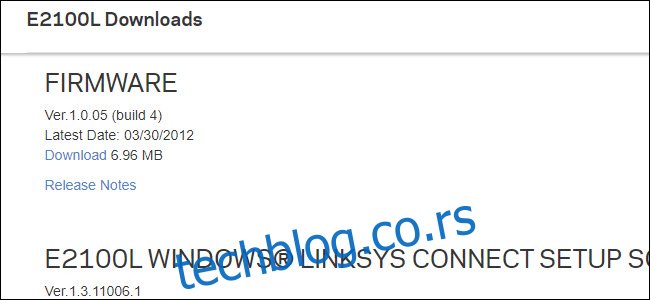

Увек ажурирајте фирмвер (и софтвер) свега што имате у кући или на радном месту што може да се повеже на интернет. Хаковање је игра мачке и миша, а када истраживач открије нови подвиг, следе закрпе да би се решио проблем. Овакви ботнетови напредују на уређајима без закрпања, а ова Мираи варијанта се не разликује. Експлоатације усмерене на пословни хардвер идентификоване су прошлог септембра и 2017.

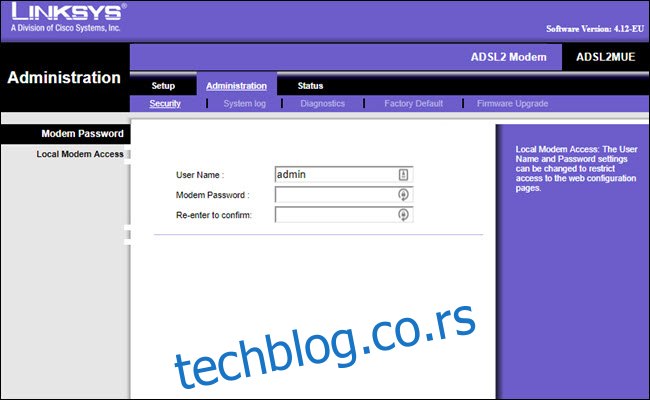

Промените администраторске акредитиве својих уређаја (корисничко име и лозинку) што је пре могуће. За рутере, то можете да урадите у веб интерфејсу рутера или у мобилној апликацији (ако је има). За друге уређаје на које се пријављујете са њиховим подразумеваним корисничким именом или лозинкама, погледајте упутство за уређај.

Ако можете да се пријавите помоћу администратора, лозинке или празног поља, ово морате да промените. Обавезно промените подразумеване акредитиве сваки пут када подешавате нови уређај. Ако сте већ подесили уређаје и занемарили сте да промените лозинку, урадите то сада. Ова нова варијанта Мираија циља нове комбинације подразумеваних корисничких имена и лозинки.

Ако је произвођач вашег уређаја престао да објављује нова ажурирања фирмвера или је чврсто кодирао администраторске акредитиве, а ви не можете да их промените, размислите о замени уређаја.

Најбољи начин да проверите је да почнете на веб локацији произвођача. Пронађите страницу подршке за свој уређај и потражите сва обавештења у вези са ажурирањима фирмвера. Проверите када је последњи пуштен. Ако су прошле године од ажурирања фирмвера, произвођач вероватно више не подржава уређај.

Упутства за промену административних акредитива такође можете пронаћи на веб локацији за подршку произвођача уређаја. Ако не можете да пронађете недавна ажурирања фирмвера или метод за промену лозинке уређаја, вероватно је време да замените уређај. Не желите да оставите нешто трајно рањиво повезано на вашу мрежу.

Ако је најновији фирмвер који можете пронаћи из 2012, требало би да замените свој уређај.

Ако је најновији фирмвер који можете пронаћи из 2012, требало би да замените свој уређај.

Замена ваших уређаја може изгледати драстична, али ако су рањиви, то је ваша најбоља опција. Ботнети као што је Мираи неће нестати. Морате заштитити своје уређаје. И, штитећи сопствене уређаје, заштитићете и остатак интернета.