Ви сте потенцијална жртва Ви-Фи Ананас напада ако користите јавне Ви-Фи мреже без поштовања безбедних онлајн пракси.

Док професионалци за безбедност могу да користе Ви-Фи Пинеаппле уређај за тестирање пенетрације, криминалци могу незаконито да користе алат за извршење напада „човека у средини“, злих портала, лажног ХТТПС-а и других експлоатација.

У овом чланку ћете сазнати више о Ви-Фи Пинеаппле уређају, разумети шта је то и како да га легитимно користите да бисте идентификовали безбедносне пропусте.

Такође ћемо видети како криминалци могу незаконито да користе уређај за крађу осетљивих информација од корисника који ништа не сумњају. Дакле, почнимо.

Преглед садржаја

Шта је Ви-Фи Ананас?

Ви-Фи Ананас је преносиви уређај за тестирање пенетрације за идентификацију рањивости у бежичним мрежама. Ви-Фи ананас уређаји су скоро слични стандардним бежичним приступним тачкама.

Међутим, они имају више снаге, веће домете и већи број подржаних уређаја. Уређаји имају додатне функције дизајниране за обављање тестирања пенетрације и ревизије мреже.

Ви-Фи слика ананаса: Хак5

Ви-Фи слика ананаса: Хак5

Током тестова, професионалци могу легално да симулирају разбијање лозинки, лажне приступне тачке, нападе човека у средини и још много тога. Ово им омогућава да идентификују и адресирају рањивости у бежичним мрежама.

Генерално, уређај је лако доступан, једноставан за коришћење и јефтин. Испитивачи пенетрације, етички хакери и сајбер криминалци могу да користе ананас уређај из различитих разлога.

Када се користи на законит начин, уређај пружа моћан алат за ревизију мреже. Међутим, криминалци га могу користити за илегално шпијунирање мрежног саобраћаја и извођење различитих напада на Ви-Фи ананас који им омогућавају да украду приватне податке или компромитују корисничке уређаје.

Популарни Ви-Фи напади на ананас

Сајбер криминалци могу да користе Ви-Фи ананас да пресретну мрежни саобраћај док тече између уређаја и интернета. Пошто може да слуша и преноси информације непромењене, корисницима је тешко да знају када су нападнути или када неко краде њихове личне податке.

Обично ће уређај са омогућеном Ви-Фи мрежом непрекидно емитовати неке информације док покушава да пронађе доступне Ви-Фи мреже. Када ананас уређај ухвати емитоване бежичне мреже, може поново да емитује и обавести уређај корисника да су мреже доступне. Међутим, ово су лажне бежичне приступне мреже са истим именом.

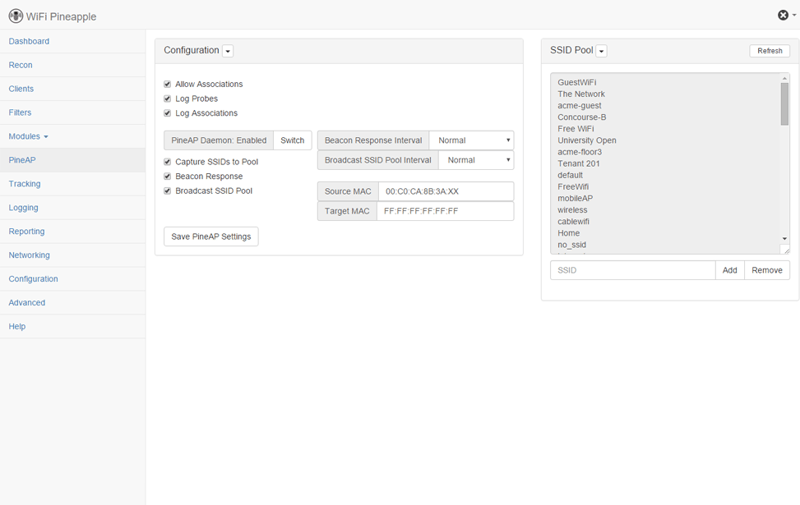

Типична В-Фи Ананас контролна табла: Вифипинеаппле

Типична В-Фи Ананас контролна табла: Вифипинеаппле

Корисник ће се тада повезати на лажну мрежу, обично без давања лозинке. Ако је уређај подешен да се аутоматски повезује на доступне бежичне мреже, аутоматски ће се повезати на лажну приступну тачку коју контролишу криминалци без икаквог корисничког уноса.

Једном када се повежете на угрожену јавну бежичну мрежу, криминалци могу да ухвате и украду лозинке, податке о кредитној картици и друге осетљиве информације док се крећу између вашег уређаја и интернета.

Поред тога, када сте на лажној приступној тачки (РАП), криминалци вас могу преусмерити на лажни портал за евидентирање или сервер који контролишу. На пример, могу да усмере кориснике на лажне веб локације као што су Амазон, еБаи, Фацебоок или друге популарне веб локације.

Нападач ће затим украсти приватне информације као што су акредитиви за пријаву, детаљи о кредитној картици, адресе и други подаци које корисник достави.

Неки од главних напада на Ви-Фи ананас укључују:

#1. Човек у средини (МИТМ) Напади

Користећи Ви-Фи ананас уређај, криминалци могу да створе лажну приступну тачку која им омогућава да изврше нападе човек у средини (МИТМ). У почетку ће преварити корисника да се повеже на интернет користећи лажну бежичну мрежу коју контролишу.

У овом нападу, криминалци ће тихо пресрести и пренети саобраћај између жртвиног уређаја и интернета, често крадући осетљиве информације као што су лозинке, банковни подаци и други осетљиви подаци. Лоши актери тада могу да користе приватне податке да изврше незаконите трансакције или да користе податке о банковној или кредитној картици да украду или пренесу новац са рачуна жртве.

#2. Зид оваца

Ако корисници приступе мрежи без заштите свог идентитета, администратор или неко ко слуша мрежне активности може видети осетљиве информације, као што су корисничко име и лозинка. Зид оваца је демонстрација у којој професионалци за безбедност или хакери приказују листу уређаја, посећених веб локација и понекад акредитиве за пријаву које корисници подносе преко несигурних јавних мрежа.

Ви-Фи ананас има функцију Валл оф Схееп (ДВалл) која, када је омогућена, омогућава администраторима или криминалцима да прислушкују активности корисника, укључујући посећене веб странице и послате приватне информације. Обично се дешава када корисници шаљу нешифроване податке преко бежичних мрежа.

Идеја Зида оваца је да посрами кориснике и помогне им да практикују безбедне онлајн праксе. За потребе тестирања или упозорења, листа се приказује на великом екрану где свако може да види изложене информације. Међутим, нападачи могу да користе исту стратегију да украду приватне информације и угрозе угрожене налоге и уређаје.

#3. Евил Портал Аттацкс

У овом нападу, криминалци креирају лажну веб страницу која изгледа слично правој. Док корисници покушавају да се повежу са легитимном веб локацијом путем јавне бежичне мреже, нападачи их усмеравају на лажну веб локацију.

Зли портал опонаша популарне и поуздане веб странице, странице за пријаву и друге платформе доступне преко интернета. На пример, криминалци могу да направе друштвене медије или веб локацију за е-трговину као што су Валмарт, еБаи или Амазон, а затим да усмере кориснике тамо.

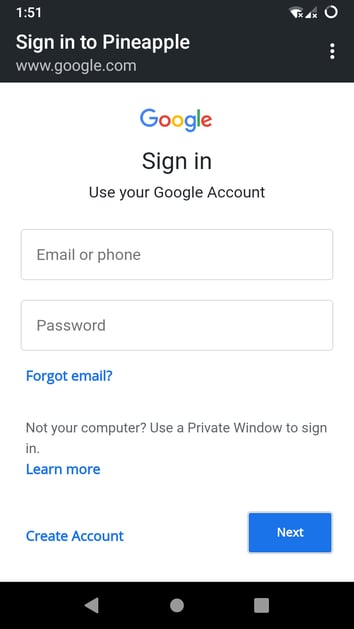

Слика лажне Гмаил странице за пријаву Гитхуб

Слика лажне Гмаил странице за пријаву Гитхуб

Скоро слична МИТМ нападима, ова техника омогућава криминалцима да украду корисничка имена, лозинке, податке о кредитним картицама, бројеве телефона, адресе и све друге осетљиве податке које жртва достави на лажној веб страници. Поред тога, могу да заразе уређај корисника малвером или вирусима.

#4. Лажни ХТТПС

Сигурне веб локације често користе ХТТПС протокол за шифровање података и заштиту веб локација и њихових корисника. У лажном ХТТПС експлоатацији, хакер, користећи Ви-Фи ананас, седи између корисника и веб локације.

Када корисник затражи веб локацију (већина не додаје ХТТПС), комуникација користи мање безбедну ХТТП везу са нападачем. Нападач затим повезује корисника са мање безбедном ХТТП верзијом веб локације. У таквој комуникацији подаци се преносе као обичан текст, а нападач може да види осетљиве информације.

Заштита од напада Ви-Фи ананаса

Да бисте се заштитили од напада Ви-Фи ананаса, потребно је практиковање безбедних онлајн активности и избегавање већине јавних бежичних мрежа осим ако је то неизбежно. Испод су неки од главних начина да останете сигурни:

- Немојте се повезивати на незаштићене јавне бежичне мреже. Већина криминалаца ће понудити бесплатан Ви-Фи, који најчешће не захтева лозинку за придруживање. Међутим, може захтевати да се региструјете са адресом е-поште и, по могућности, лозинком. И као и обично, већина корисника радије користи исту лозинку за све налоге да не би заборавили. Ово омогућава нападачима да украду личне податке као што су имена налога, адресе е-поште, корисничка имена, лозинке, подаци о кредитној картици и све друге информације које можете да пошаљете.

- Избегавајте повезивање са несигурним веб-сајтовима и давање осетљивих личних података као што су лозинке, банковне информације итд. Да бисте то урадили, морате да се уверите да се повезујете само са веб локацијама које користе ХТТПС, а то можете да потврдите зеленом иконом катанца на почетку УРЛ.

- Користите ВПН (виртуелну приватну мрежу) која штити податке тако што их шифрује пре него што их пренесете преко интернета. У том случају, чак и ако се уређај повеже са ананасом, криминалци не могу да прочитају податке у транзиту. Већина ВПН-ова обезбеђује енд-то-енд енкрипцију тако да нико не може да дешифрује или прочита информације које теку између уређаја и интернета, чак и ако сте повезани преко лажног АП-а за ананас.

- Уверите се да сте повезани на Ви-Фи мрежу која одговара вашој физичкој локацији. У супротном, требало би да будете сумњичави ако сте повезани на радну бежичну мрежу док радите код куће или ван канцеларије. Важно је напоменути да Ви-Фи Ананас може да генерише лажна имена мреже или ССИД-ове на основу онога што преносни рачунар или мобилни уређај емитују.

- Увек заборавите јавне бежичне мреже сачуване на вашем уређају. Ово спречава уређај да емитује сачуване мреже и на тај начин ускраћује криминалцима могућност да ухвате информације и створе лажне приступне тачке на које се ваш уређај може аутоматски повезати.

- Онемогућите опцију аутоматског повезивања и Ви-Фи радио кад год се не користе. Ово осигурава да се ваш уређај неће аутоматски повезати на доступне бежичне мреже. Ако оставите ово подешавање укључено, ваш уређај ће непрекидно емитовати сачувани бежични ССИД или називе мреже, а нападачи могу да користе Ви-Фи ананас да утврде име. Затим ће креирати бежичну мрежу са истим именом, а ваш уређај ће се аутоматски повезати на лажни АП, омогућавајући криминалцима да ухвате осетљиве информације или вас усмере на сервер под њиховом контролом.

- Избегавајте приступ несигурним веб локацијама, посебно преко јавних приступних тачака. У идеалном случају, приступајте само веб локацијама заштићеним ХТТПС-ом, а то можете утврдити тако што ћете потврдити да УРЛ веб локације има ХТТПС ако има зелену икону непосредно испред УРЛ-а. Неки прегледачи вас могу упозорити сваки пут када покушате да приступите несигурној веб локацији без ХТТПС-а. Ако морате да приступите веб локацији без ХТТПС-а, користите ВПН или избегавајте слање осетљивих информација као што су банкарски детаљи, корисничка имена, лозинке и други приватни подаци.

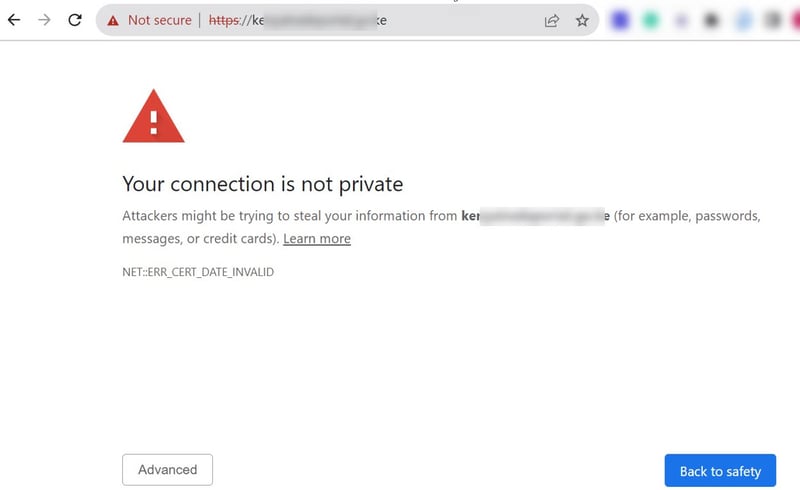

ХТТПС грешка на несигурној веб локацији Слика (снимак екрана)

ХТТПС грешка на несигурној веб локацији Слика (снимак екрана)

Уређај за тестирање пенетрације Ви-Фи ананаса

Ви-Фи Ананас је моћан алат за тестирање пенетрације који омогућава мрежним професионалцима да идентификују и адресирају безбедносне пропусте у бежичним мрежама. То је јефтин уређај који омогућава тимовима за безбедност да легално хакују у своје мреже и идентификују рањивости које нападачи могу да искористе.

Ви-Фи Ананас има интерфејс који је једноставан за коришћење и неколико модули за преузимање за ревизију бежичних мрежа и идентификовање рањивости. На пример, бесплатни пакет ПинеАП који се може преузети укључује различите алате за праћење, евидентирање, њушкање саобраћаја, спровођење МИТМ напада, разбијање лозинки, извиђање и још много тога.

Тестирање пенетрације је овлашћена пракса хаковања коју организације могу да користе за откривање и решавање безбедносних пропуста. Међутим, уређај је отворен за потенцијалну злоупотребу, као што је извршавање главног у средини (МИТМ) и друге нападе ако је у рукама лоших актера.

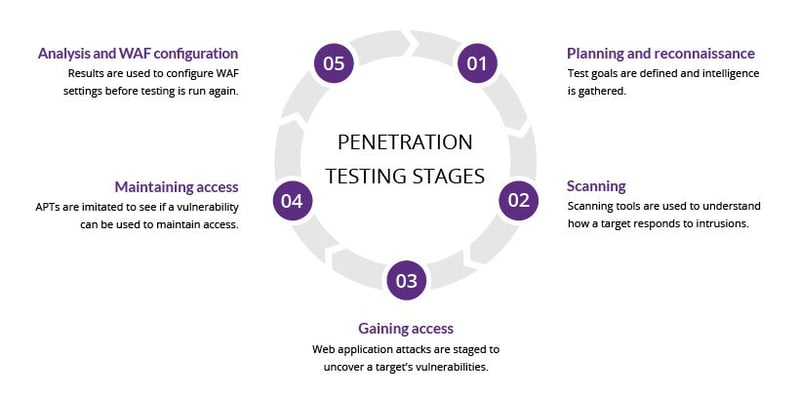

Испитивање пенетрације Слика Имперва

Испитивање пенетрације Слика Имперва

У идеалном случају, ананас омогућава етичким хакерима да изврше тестирање пенетрације и ревизију сигурносних система. Иако пружа разне предности, лоши актери могу злоупотребити алат тако што ће покренути разне злонамерне активности које им омогућавају да украду приватне податке од несуђених жртава.

Шта учинити ако је компромитован у Ви-Фи нападу ананаса?

У случају да постанете жртва Ви-Фи напада ананаса, морате предузети неке мере да спречите даљу штету.

- Промените лозинке за све компромитоване налоге, посебно оне којима сте приступали преко лажне мреже. Поред тога, омогућите вишефакторску аутентификацију ако већ није активна.

- Обавестите институције, као што су банка или компанија за издавање кредитних картица са компромитованим рачуном, тако да могу да зауставе сваку нову трансакцију док не будете сигурни да то учините.

- Инсталирајте и ажурирајте антивирус, антималвер и друга релевантна безбедносна решења. Након тога, скенирајте рачунар и очистите га да бисте видели да ли је заражен или компромитован.

- Ажурирајте свој оперативни систем, апликације и сигурносни софтвер.

- Ако су подаци угрожени, можда ћете морати да их вратите из чисте резервне копије.

Закључак

Ви-Фи Пинеаппле уређаји пружају моћан и ефикасан алат за ревизију мреже. Може да надгледа мрежни саобраћај, симулира неколико сајбер напада и помогне безбедносним стручњацима да идентификују рањивости. Међутим, криминалци га могу користити за шпијунирање мрежних активности, извођење МИТМ-а, лажних портала и других напада који им омогућавају да украду осјетљиве информације као што су корисничка имена и лозинке, подаци о кредитној картици, банковни подаци и други приватни подаци.

Обично је врло лако постати жртва Ви-Фи напада ананаса осим ако није веома опрезан. Један од начина да останете безбедни је избегавање јавних Ви-Фи мрежа. Када је то неизбежно, можете користити ВПН да шифрујете податке и спречите криминалце да украду информације.

Осим коришћења ВПН-а, најбоља је пракса да користите јаке лозинке, омогућите вишефакторску аутентификацију, посећујете само веб локације са омогућеним ХТТПС-ом, будите опрезни када користите јавне бежичне мреже и још много тога. Поред тога, онемогућите аутоматску везу и увек искључите Ви-Фи радио на свом уређају када се не користи.

Затим погледајте најбољи софтвер за Ви-Фи анализатор за мале и средње пословне мреже.