Ваша мрежа је окосница вашег пословања. Уверите се да знате шта се дешава дубоко у њему.

На много начина, пејзаж за дигитална предузећа је доживео револуцију или две. Оно што је почело као једноставно ЦГИ скрипте написано у Перлу је сада процветало у груписане примене које раде потпуно аутоматизовано на Кубернетес-у и другим оквирима за оркестрацију (извините због тешког жаргона — уопште не измишљам; ствари су једноставно такве данас!).

Типична контејнерска, дистрибуирана модерна веб апликација (извор: медиум.цом)

Али не могу а да се не насмејем при помисли да су основе и даље исте као 1970-их.

Све што имамо су апстракције на апстракције подржане чврстим, физичким кабловима који формирају мрежу (у реду, виртуелне мреже су добре, али схватате). Ако желимо да постанемо фенси, можемо да поделимо мрежу на слојеве према ОСИ моделу, али све речено и урађено, увек се, увек бавимо ТЦП/ИП протоколи (упозорење, тешко читање!), пингови, рутери, који сви имају један заједнички циљ — пренос пакета података.

Преглед садржаја

Дакле, шта је мрежни пакет?

Без обзира шта радимо — ћаскање, видео стримовање, играње игара, сурфовање, куповина ствари — то је у суштини размена пакета података између два рачунара (мреже). „Пакет“ је најмања јединица информација која тече у мрежи (или између мрежа), а постоји и добро дефинисан метод конструисања и верификације мрежних пакета (изван обима овог чланка, али ако се осећате авантуристички, ево више).

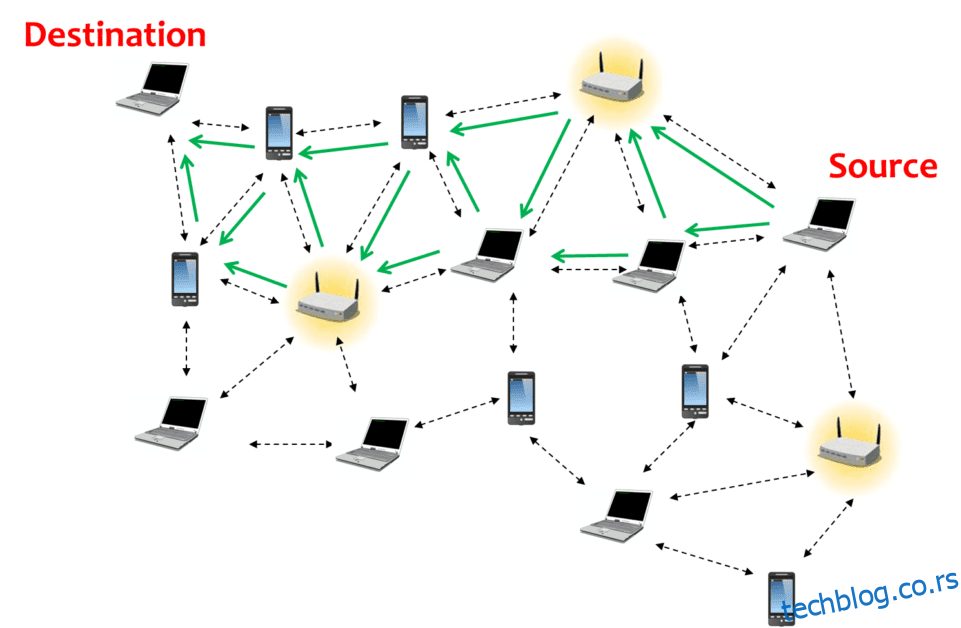

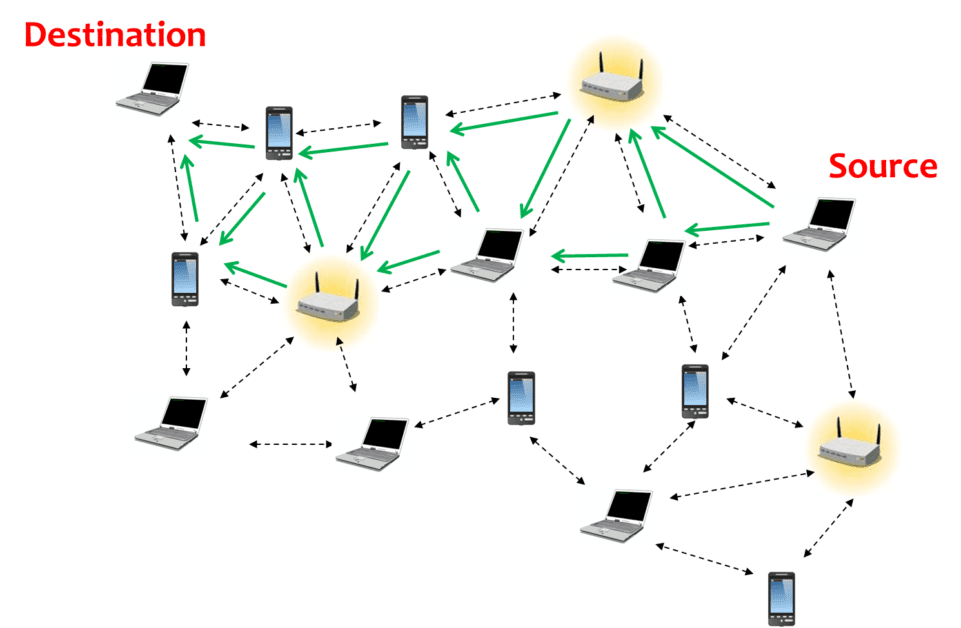

Проток пакета у мрежи (извор: траининг.укдв.ац.ид)

Проток пакета у мрежи (извор: траининг.укдв.ац.ид)

Једноставније речено, сваки пакет представља карику у ланцу и правилно се преноси на извору и валидира на одредишту. Чак и ако један пакет стигне или се наручи, процес се суспендује док се не приме сви пакети у исправном редоследу, а тек онда се састављају да формирају податке које су првобитно представљали (на пример, слику).

Сада када разумемо шта је мрежа, постаје разумети шта ради мрежни анализатор. То је алатка која вам омогућава да завирите у појединачне пакете на вашој мрежи.

Али зашто бисте желели да се упуштате у ту невољу? Хајде да разговарамо о томе следеће.

Зашто треба да анализирамо пакете?

Изгледа да су пакети углавном основни градивни блокови у протоку података мреже, слично као што су атоми основа све материје (да, знам, ово нису праве фундаменталне честице, али је довољно добра аналогија за наше сврхе) . А када је у питању анализа материјала или гасова, никада се не бринемо о томе шта појединачни атом ради; па, зашто се бринути о једном мрежном пакету на индивидуалном нивоу? Шта можемо знати осим што већ знамо?

Тешко је продати важност анализе на нивоу пакета када вас раније нису угризли у леђа, али покушаћу.

Анализа пакета значи да упрљате руке и посегнете до самог водовода да бисте нешто открили. Генерално, морате анализирати мрежне пакете када све остало није успело. Обично ово укључује наизглед безнадежне сценарије као што следи:

- Необјашњив губитак тајних података упркос очигледном кршењу

- Дијагностиковање спорих апликација када се чини да нема доказа

- Уверите се да ваш рачунар/мрежа није угрожена

- Доказивање или оповргавање да нападач није пиггибацкинг искључен са вашег ВиФи-ја

- Откривање зашто је ваш сервер уско грло упркос малом саобраћају

Све у свему, анализа пакета потпада под одређене, чврсте врсте доказа. Ако знате како да извршите анализу пакета и имате снимак, можете се спасити од погрешног оптуживања за хакирање или једноставног окривљавања као неспособног програмера или администратора мреже.

Све је у мозгу! (извор: даилидот.цом)

Све је у мозгу! (извор: даилидот.цом)

Што се тиче праве приче, мислим да је овај коментар на блогу пронађен овде је изузетан (репродуковано овде за сваки случај):

Апликација критична за моју компанију испољила је проблеме са перформансама, падала је на лице у примени корисника. То је била апликација за одређивање цена акција која се користила на челу фабрика у финансијским компанијама широм света. Ако сте имали 401(к) око 2000, то је вероватно зависило од ове апликације. Урадио сам анализу такве врсте коју описујете, конкретно ТЦП понашање. Утврдио сам да је проблем у имплементацији ТЦП-а од стране произвођача ОС-а. Понашање грешака је било да кад год је стек за слање отишао у контролу загушења, никада се није опоравио. Ово је резултирало комично малим прозором за слање, понекад само неколико вишеструких МСС-а.

Требало је неко време да се борим са менаџерима налога и људима из подршке за програмере код добављача ОС-а који нису разумели проблем, моје објашњење или да проблем *није могао* бити у апликацији јер апликација блажено не познаје ТЦП махинације. Било је као да разговарам са зидом. Почео сам на почетку са сваким конференцијским позивом. На крају сам телефонирао са типом са којим сам могао добро разговарати. Испоставило се да је ставио РФЦ1323 екстензије у стек! Следећег дана у рукама сам имао закрпу за ОС и производ је од тог тренутка функционисао савршено.

Програмер је објаснио да је дошло до грешке због које су долазни АЦК-ови *са корисним оптерећењем* били погрешно категорисани као ДУПАЦК-ови када је стек био под контролом загушења.

Ово се никада не би догодило са полудуплекс апликацијама као што је ХТТП, али апликација коју сам подржавао слала је податке двосмерно на сокету у сваком тренутку.

У то време нисам имао велику подршку менаџмента (мој менаџер је чак викао на мене да „увек желим да користим њушкало“ да решим проблеме), и нико осим мене није гледао на имплементацију ТЦП добављача ОС као извор проблема. Сам рвање поправке од добављача ОС-а учинило је ову победу посебно слатком, зарадио сам тону капитала да радим своје ствари и довео до најзанимљивијих проблема који су се појавили на мом столу.

У случају да вам није било до читања тог текста, или ако то није имало много смисла, овај господин се суочавао са проблемима перформанси за које се окривљује његова пријава, а менаџмент, као што се очекивало, није давао никакву подршку . Само је темељна анализа пакета доказала да проблем није у апликацији, већ у томе како оперативни систем рукује мрежним протоколом!

Исправка није била подешавање апликације, већ закрпа програмера оперативног система! 😮

Дечко, ох, дечко. . . Шта мислите, где би ова особа била без анализе на нивоу пакета? Вероватно без посла. Ако вас ово не убеди у важност анализе пакета (која се назива и њушкање пакета), не знам шта хоће. 🙂

Сада када знате да је анализа пакета супермоћ, имам добре вести: није све тешко то учинити!

Захваљујући моћним, али једноставним алатима за њушкање пакета, прикупљање информација из анализе на нивоу пакета може бити лако као читање продајне контролне табле. Уз то, биће вам потребно мало више од знања на површинском нивоу о томе шта се дешава унутар мреже. Али опет, овде нема ракетне науке, нема уврнуте логике којом би се требало овладати – само здрав разум.

Ако почнете да читате документацију једног од ових алата док их користите на својој мрежи, ускоро ћете постати стручњак. 😀

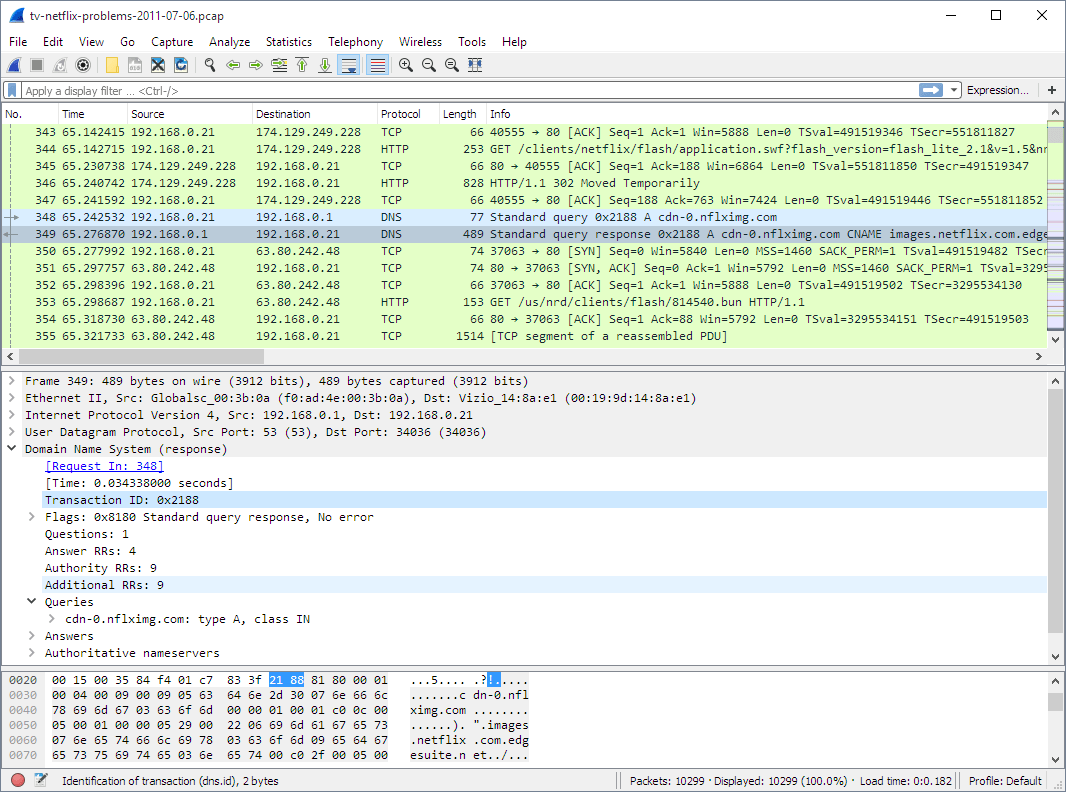

Виресхарк

Виресхарк је стари пројекат (почео је давне 1998. године) који је прилично индустријски стандард када је у питању дубоко удубљивање у мреже. Импресивно је када узмете у обзир да је то чисто волонтерска организација, коју подржавају неки великодушни спонзори. Виресхарк остаје отвореног кода (не на ГитХуб-у, али се код може пронаћи овде) и чак има технологију конференција на своје име!

Међу бројним могућностима Виресхарка су:

- Подршка за стотине мрежних протокола.

- Интероперабилан са многим форматима датотека (тцпдумп (либпцап), Пцап НГ, Цатапулт ДЦТ2000, Цисцо Сецуре ИДС иплог, Мицрософт Нетворк Монитор, Нетворк Генерал Сниффер® (компримовани и некомпримовани), Сниффер® Про и НетКсраи®, и тако даље).

- Покрените практично све платформе (Линук, Виндовс, мацОС, Соларис, ФрееБСД и још много тога).

- Читање података уживо са Етхернета, ИЕЕЕ 802.11, ППП/ХДЛЦ, АТМ, Блуетоотх, УСБ, Токен Ринг, између осталог.

- Гзип декомпресија у лету.

- Мноштво подржаних протокола за дешифровање (ВПА/ВПА2, СНМПв3, итд.)

- Опсежна анализа ВоИП-а

- Правила бојења за брже визуелно скенирање

Погледајте овај фантастични онлајн курс за научи вас да савладате Виресхарк.

Тражите Виресхарк у свом терминалу? Наравно, пробај Термсхарк

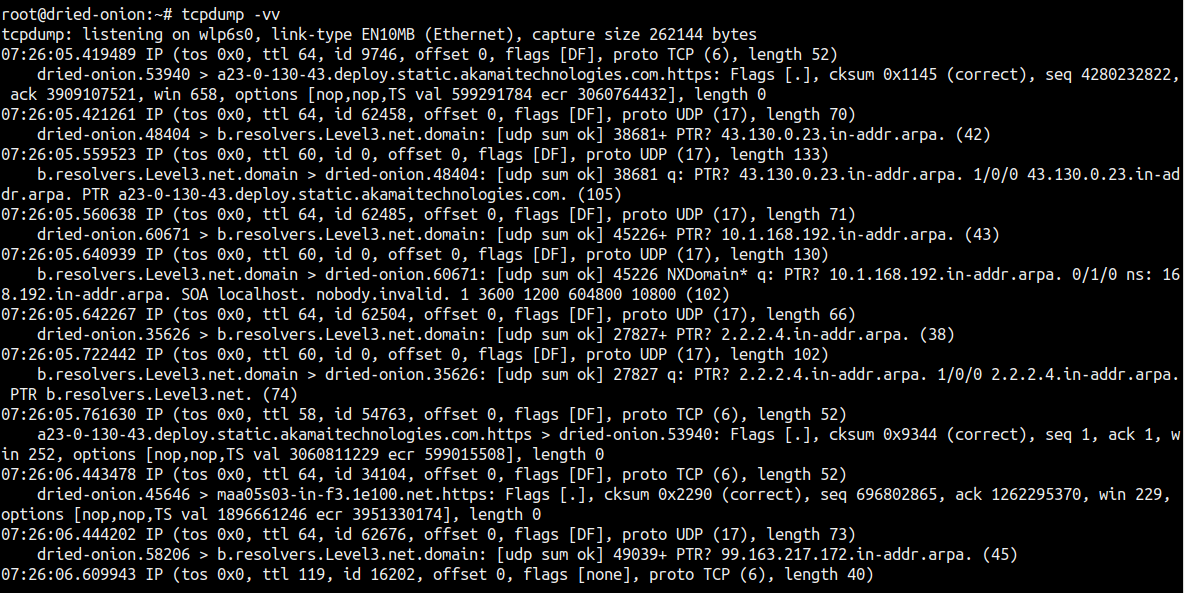

тцпдумп

Ако сте старија школа (читајте хардцоре наркоман командне линије), тцпдумп је за тебе.

То је још један од оних легендарних Линук услужних програма (као што је цурл) који остаје релевантан као и увек, толико да се скоро сви други „смешнији“ алати граде на њему. Као што сам раније рекао, не постоји графичко окружење, али алат то више него надокнађује.

Али његово инсталирање може бити мука; док тцпдумп долази у пакету са већином модерних Линук дистрибуција, ако ваша није, на крају ћете морати да градите из изворног извора.

тцпдумп команде су кратке и једноставне, усмерене на решавање одређеног проблема као што су:

- Приказ свих доступних интерфејса

- Снимање само једног од интерфејса

- Чување ухваћених пакета у датотеку

- Хватање само неуспешних пакета

. . . и тако даље.

Ако су ваше потребе једноставне и морате да покренете брзо скенирање, тцпдумп може бити одлична опција за разматрање (нарочито ако унесете тцпдумп и откријете да је већ инсталиран!). Погледајте овај пост за неке примере тцпдумп команди у реалном времену.

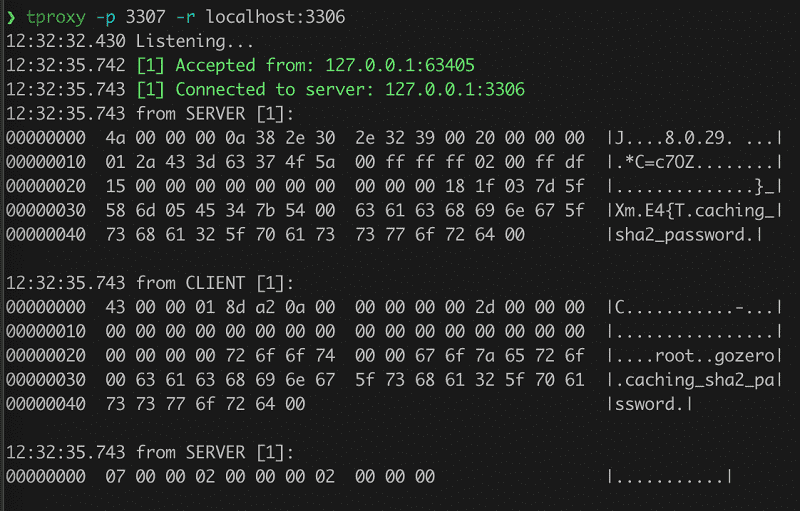

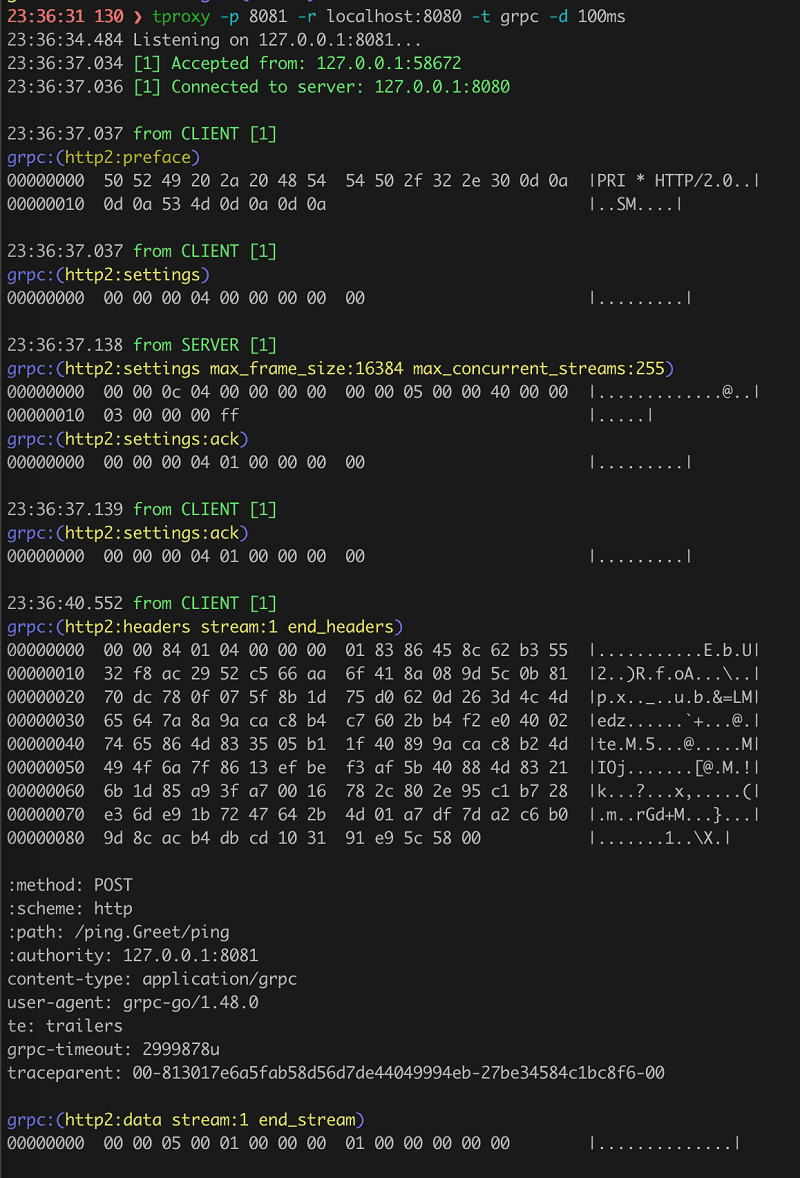

Тпроки

Тпроки је једноставан алат отвореног кода са командном линијом за прокси ТЦП везе преко мреже. Тпроки је написан у програмском језику Го и представља алатку за командну линију Го, и упакован је као Го бинарни фајл тако да је доступан на свим модерним Линук и мацОС платформама.

Слика испод приказује командну линију за надгледање Мискл веза:

Његов примарни случај употребе је да прокси ХТТП везе и прегледа садржај ХТТП захтева и одговоре. Такође се може користити за прокси друге протоколе, као што су СОЦКС или ТЦП. Може се користити за прокси ТЦП везе између два хоста или за анализу саобраћаја на живој вези. Користан је за отклањање грешака и тестирање апликација које користе ТЦП као транспортни протокол и за изградњу ТЦП проки сервиса.

Написан је са циљем да обезбеди интерфејс који је једноставан за коришћење услужном програму командне линије тцпдумп, омогућавајући корисницима да проксију ТЦП везе и обављају друге напредне анализе мреже без потребе да разумеју основни ТЦП протокол.

Испод командне линије су приказане гРПЦ везе:

Делује као ТЦП проки, омогућавајући вам да се повежете на удаљене услуге и апликације као да сте на локалној машини. Омогућава изградњу прилагођених ТЦП услуга на удаљеним хостовима, слично обрнутом ТЦП проки серверу који омогућава различита побољшања безбедности, решавања проблема и перформанси када се ради са апликацијама које користе ТЦП.

Испод је још неколико употреба Тпроки-а

- Користан је за отклањање грешака и оптимизацију ТЦП веза.

- Такође је корисно за разумевање како функционишу други прокси програми, као што су Бурп Суите и ЗАП.

- Може се користити за прокси ТЦП везе између два хоста или између хоста и удаљене ТЦП услуге, попут базе података или веб сервиса.

- Надгледајте МиСКЛ везе и гРПЦ везе и такође проверава поузданост везе у смислу Ретранс рате и РТТ

Већина корисника ће открити да Тпроки поједностављује њихов радни ток и омогућава им да изврше сложену анализу мреже и анализирају веб апликације без потребе да мењају апликацију или саму мрежу. Алат се може преузети са ГитХуб.

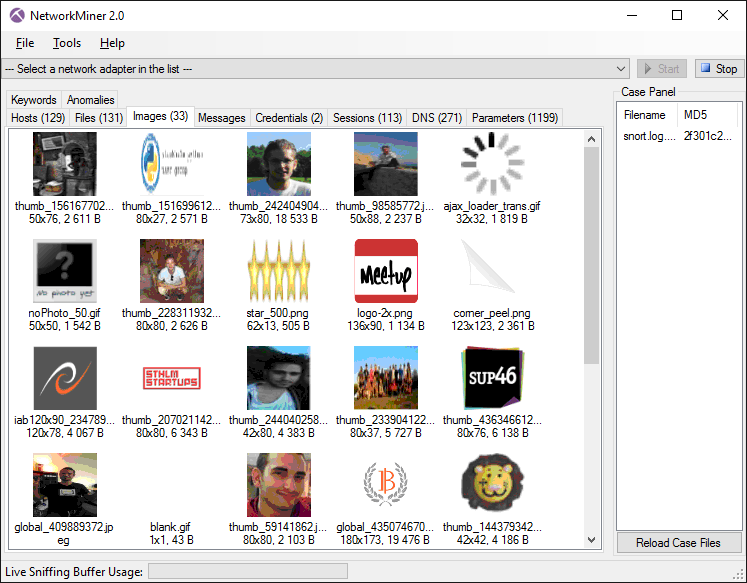

НетворкМинер

Промовише се као алат за форензичку анализу мреже (ФНАТ), НетворкМинер је један од најбољих анализатора на нивоу пакета на које ћете наићи. То је алатка отвореног кода која може пасивно анализирати мрежу и долази са импресивним ГУИ интерфејсом за анализу који може приказати појединачне слике и друге пренете датотеке.

Али то није све. НетворкМинер долази са одличним другим функцијама као што су:

- ИПв6 подршка

- Парсирање ПЦАП датотека

- Извуците Кс.509 сертификате из ССЛ шифрованог саобраћаја

- ПЦап-овер-ИП

- Ради са неколико врста саобраћаја, као што су ФТП, ТФТП, ХТТП, СМБ, СМБ2, СМТП, ПОП3 итд.

- ОС отисак прста

- Гео ИП локализација

- Подршка за скриптовање на командној линији

Имајте на уму да су неке од ових функција доступне у комерцијалној верзији.

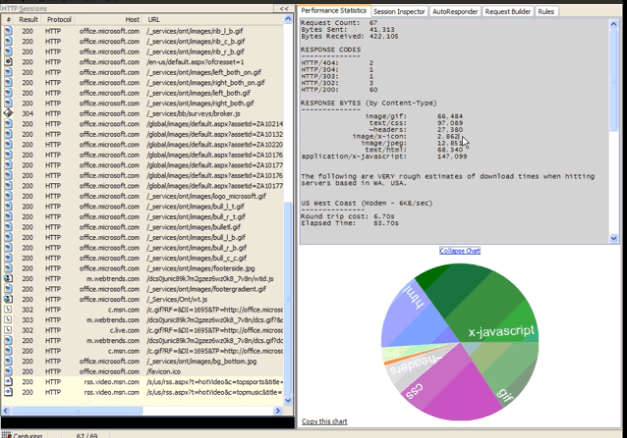

Фиддлер

За разлику од других пасивних мрежних њушкала, Фиддлер је нешто што се налази између вашег уређаја и спољашњег света и стога захтева неко подешавање (да ли су га зато назвали „Фиддлер“? 😉).

То је прилагодљива (користећи ФиддлерСцрипт) бесплатна алатка која има дугу и истакнуту историју, па ако је ваш циљ да нањушите ХТТП/ХТТПС саобраћај као шеф, Фиддлер је прави избор.

Много тога можете да урадите са Фиддлером, посебно ако сте расположени да обучете хакерску капуљачу:

- Манипулација сесијом: Отворите ХТТП заглавља и податке о сесији, мењајући их на било који начин.

- Безбедносно тестирање: Омогућава вам да симулирате нападе човека у средини и дешифрујете сав ХТТПС саобраћај уместо вас.

- Тестирање перформанси: Анализирајте време учитавања странице (или АПИ одговора) и видите који део одговора представља уско грло.

У случају да се осећате изгубљено, документацију је веома добар и топло се препоручује.

ВинДумп

Ако вам недостаје једноставност тцпдумп-а и желите да га пренесете на своје Виндовс системе, поздравите ВинДумп. Једном инсталиран, ради из командне линије уписивањем „тцпдумп“ на исти начин на који услужни програм ради на Линук системима.

Имајте на уму да нема шта да се инсталира само по себи; ВинДумп је бинарни фајл који се може покренути одмах, под условом да имате инсталирану имплементацију Пцап библиотеке (нпцап препоручује се пошто винпцап више није у развоју).

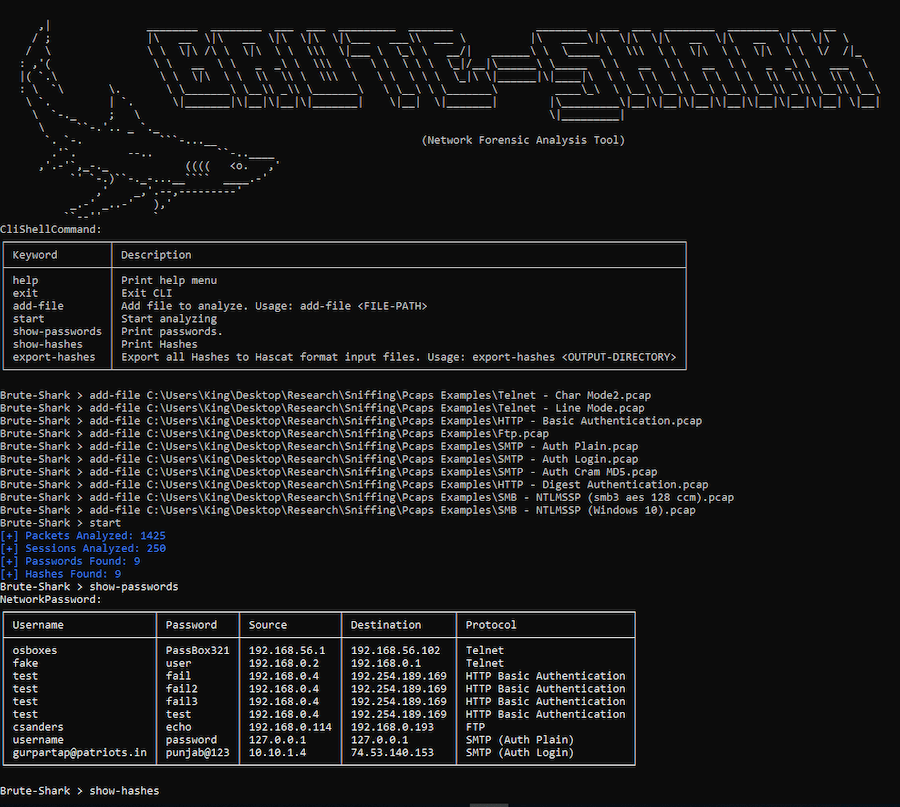

БрутеСхарк

БрутеСхарк је ефикасан алат за мрежну форензичку анализу (НФАТ) који можете користити за обраду и проверу мрежног саобраћаја као што су ПЦАП датотеке и снимање директно са мрежних интерфејса.

Укључује реконструкцију ТЦП сесија, прављење мрежних мапа, вађење хешева снажно шифрованих лозинки, претварање хешева у Хасхцат формат за извођење Бруте Форце напада ван мреже.

Главна намера иза овог пројекта је да се помогне мрежним администраторима и истраживачима безбедности који су одговорни за анализу мрежног саобраћаја и идентификацију слабости.

Доступне су две верзије БрутеСхарка: апликација заснована на графичком корисничком интерфејсу (ГУИ) за Виндовс и ЦЛИ алат за Линук и Виндовс. Неки од пројеката укључених у ово решење могу се чак користити независно за анализу мрежног саобраћаја на Виндовс и Линук машинама.

БрутеСхарк такође може да обавља различите операције као што су екстраховање ДНС упита, изрезивање датотека, издвајање ВоИП позива (СИП, РТП), прављење мрежног дијаграма за кориснике и мрежне чворове, издвајање хешова за аутентификацију користећи Хасхцат (НТЛМ, ХТТП-Дигест, ЦРАМ-МД5, Керберос, итд.), и преузимање и кодирање лозинки и корисничких имена.

Сви пројекти се реализују кроз .Нет Стандард и .Нет Цоре за цросс-платформску и модерну подршку. Ово решење нуди трослојну архитектуру и укључује један или више пројеката, укључујући ПЛ, БЛЛ и ДАЛ на сваком слоју.

Преко ДАЛ-а (Слој за приступ подацима), пројекат помаже у читању необрађених датотека ПЦАП-а користећи драјвере као што су ВинПцап, либпцап и библиотеке омота као што је СхарпПцап. Слично томе, БЛЛ (пословни логички слој) је одговоран за анализу мрежних информација (ТЦП, пакет, итд.), а ПЛ користи пројекат који обухвата све области и односи се на БЛЛ и ДАЛ слојеве.

ОмниПеек

За веће мреже које имају тоне МБ података који пролазе кроз њих сваке секунде, алати које сви други користе могу понестати. Ако се суочите са истим, ОмниПеек можда вреди погледати.

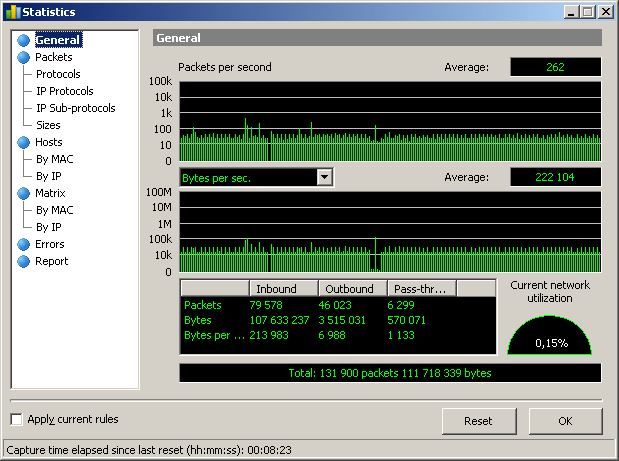

То је алатка за перформансе, аналитику и форензику за анализу мрежа, посебно када су вам потребне и могућности ниског нивоа као и свеобухватне контролне табле.

Извор: сниффвифи.цом

Извор: сниффвифи.цом

Цапса

Ако вас брине само Виндовс платформа, Цапса је такође озбиљан кандидат. Долази у три верзије: бесплатна, стандардна и пословна, свака са различитим могућностима.

Уз то, чак и бесплатна верзија подржава преко 300 протокола и има занимљиве функције као што су упозорења (покрећу се када се испуне одређени услови). Стандардна понуда је зарез изнад, подржава 1000+ протокола и омогућава вам да анализирате разговоре и реконструишете токове пакета.

Све у свему, солидна опција за кориснике Виндовс-а.

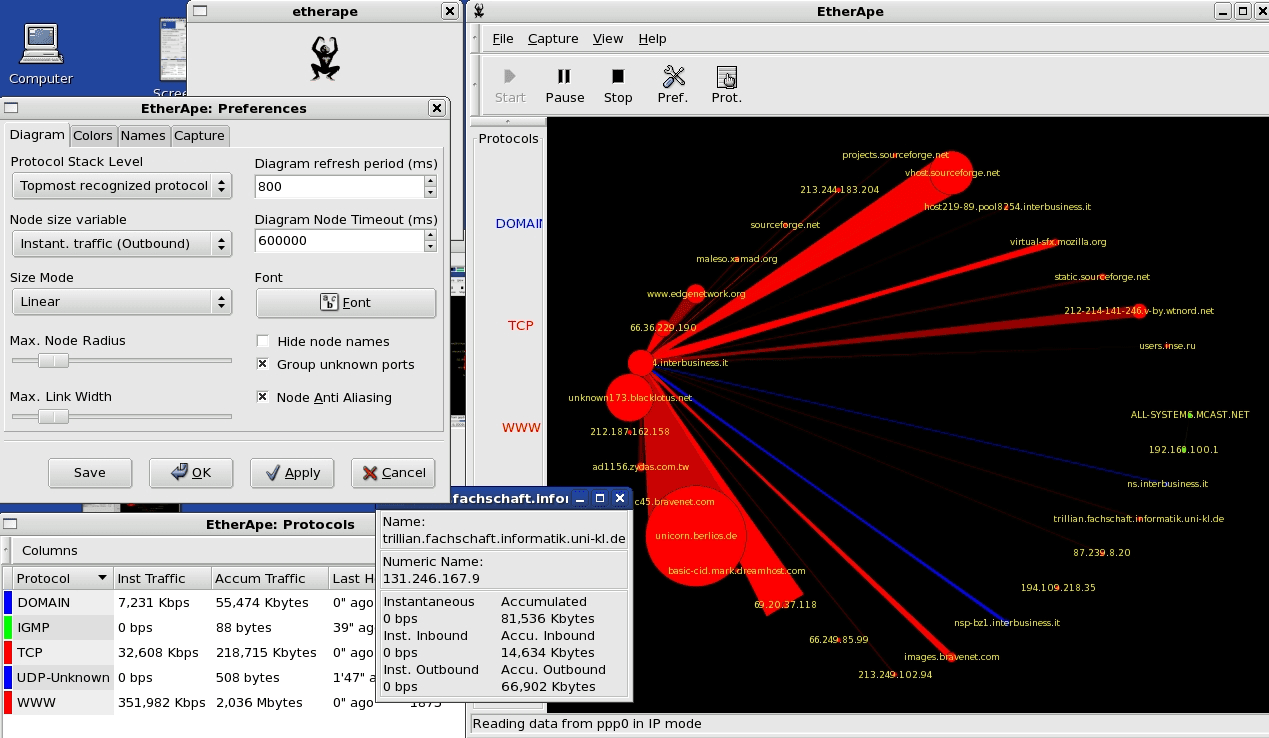

ЕтхерАпе

Ако тражите моћне визуелизације и отворени код, ЕтхерАпе је одлична опција. Док су унапред изграђени бинарни фајлови доступни за само неколико Линук дистрибуција, извор је доступан (и на СоурцеФорге-у и на ГитХубу), тако да је могућност да га направите сами.

Ево шта по мом мишљењу чини ЕтхерАпе одличним:

- Мониторинг са више чворова, кодираним бојама.

- Подршка за мноштво формата пакета као што су ЕТХ_ИИ, 802.2, 803.3, ИП, ИПв6, АРП, Кс25Л3, РЕВАРП, АТАЛК, ААРП, ИПКС, ВИНЕС, ТРАИН, ЛООП, ВЛАН, итд. (у ствари, много, много, више) .

- Читајте податке уживо са „жице“ или из тцпдумп датотеке.

- Подржава стандардну резолуцију имена

- Од најновијих верзија, ГУИ је премештен на ГТК3, што је резултирало пријатнијим искуством.

ЦоммВиев

Ако сте продавница која је ексклузивна за Виндовс и цените погодност приоритетне подршке, ЦоммВиев препоручује. То је моћан анализатор мрежног саобраћаја са уграђеним напредним функцијама као што су ВоИП анализа, даљинско праћење итд.

Оно што ме је највише импресионирало је његова способност да извози податке у формате које користи неколико отворених и заштићених формата, као што су Сниффер®, ЕтхерПеек™, АироПеек™, Обсервер®, НетМон, Виресхарк/Тцпдумп и Виресхарк/пцапнг, па чак и обични хексадецимални дампови .

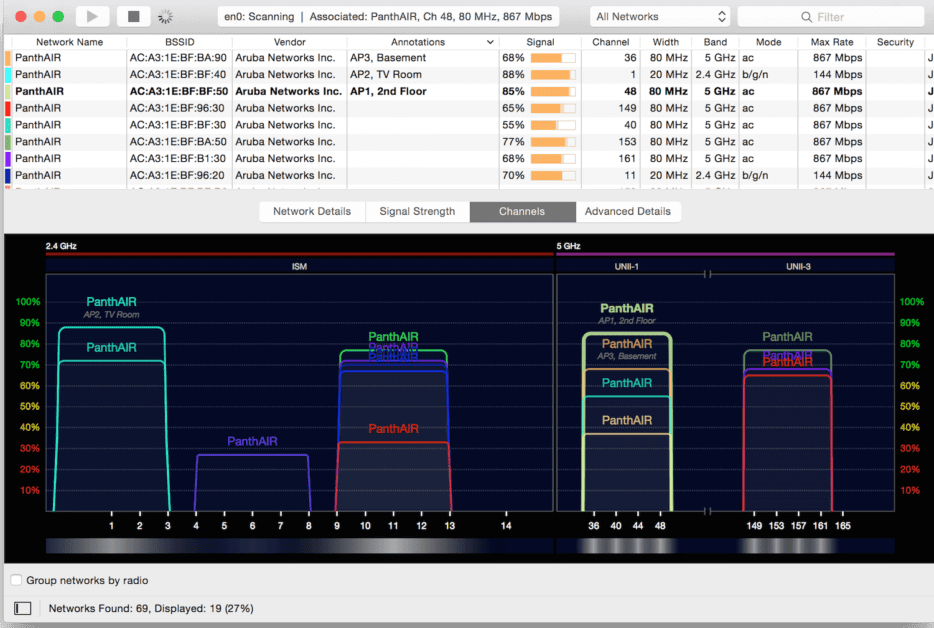

Вифи Екплорер

Последњи на листи је Вифи Екплорер, који има бесплатну верзију за Виндовс и стандардну верзију за Виндовс и мацОС. Ако је анализа ВиФи мреже све што вам треба (што је прилично стандард ових дана), онда ће Вифи Екплорер олакшати живот.

То је прелепо дизајниран и богат алат за сечење директно у срце мреже.

Часна помена: Била би лоша услуга затворити ову објаву без помињања мацОС-ексклузивног мрежног анализатора на који сам налетео – Литтле Снитцх. Има уграђен заштитни зид, тако да долази са додатном погодношћу што вам одмах омогућава да савршено контролишете сав саобраћај (што може изгледати као мука, али је огромна добит на дуге стазе).

Шта је следеће?

Такође би требало да истражите овај софтвер за праћење мреже ради боље видљивости инфраструктуре. Ако желите да изградите каријеру у мрежи и безбедности, погледајте неке од њих најбољи онлајн курсеви овде.