Спеар пхисхинг је опасан напад на сајбер безбедност који може довести до тога да организација или појединац изгубе осетљиве информације и новац и нанесу штету репутацији.

Према ФБИорганизације су на мети спеар пхисхерс и изгубиле су око 5 милијарди долара због таквих превара.

Можда сте наишли на е-пошту или текстуалну поруку која каже: „Освојили сте иПхоне 12!“ Затим ћете бити вођени да кликнете на везу да бисте затражили понуду.

На овај начин људи бивају преварени у превару као што је пхисхинг, а спеар-пхисхинг је један корак испред овога.

Нападачи шаљу више персонализованих мејлова који изгледају аутентично и обмањују људе да открију поверљиве информације и пошаљу новац.

Али како остати заштићен од таквих напада, и што је најважније, како их открити?

У овом чланку ћу разговарати о спеар пхисхинг-у и одговорити на ова питања.

Дакле, останите са нама!

Преглед садржаја

Шта је пхисхинг?

Пхисхинг је сајбер напад у којем нападач покушава да комуницира са циљем, обично путем е-поште, текстуалних порука или телефона, претварајући се да је легитиман извор. Циљ му је да украде осетљиве пословне или појединачне податке као што су подаци за пријаву, акредитиви кредитне или дебитне картице, лозинке итд.

Они то раде тако што намамљују мету да отвори злонамерну везу, преузимају прилог послат путем е-поште или текстуалних порука и инсталирају малвер на свој уређај. На овај начин, нападач добија приступ личним подацима и налозима на мрежи, добија дозволу за промену података и компромитује повезане системе или отима њихову комплетну рачунарску мрежу.

Хакери то могу учинити ради финансијске добити користећи податке о вашој кредитној картици и личне податке. Они такође могу захтевати откупнину како би вратили системе, мреже и податке. У другим случајевима, хакер може преварити запослене да украду пословне информације како би циљали компанију.

Ствари које представљају пхисхинг кампању су:

- Легитимне и привлачне поруке су дизајниране да привуку пажњу примаоца, као што је е-порука у којој се тврди: „Освојили сте на лутрији!“, „Преузмите свој иПхоне 12“ и тако даље.

- Стварање осећаја хитности и говорећи вам да реагујете брзо због ограниченог времена за склапање посла, одговор на сценарио, ажурирање информација итд.

- Долази од необичног пошиљаоца или изгледа неочекивано, ван карактера или сумњиво

- Хипервеза која упућује на сумњиву или погрешно написану везу ка популарном сајту

- Прилози које не очекујете или немају смисла

Шта је спеар пхисхинг?

Спеар пхисхинг је врста пхисхинг кампање која циља одређене групе или појединце у организацији тако што им шаље високо прилагођене е-поруке и прилоге.

Починиоци спеар-пхисхинга представљају се као поуздани или познати ентитети у покушају да преваре жртве да им поверују и да им дају осетљиве информације, преузимају малвер или шаљу новац.

Спеар пхисхинг се такође може сматрати тактиком друштвеног инжењеринга у којој сајбер криминалац прерушен у познату особу или особу којој се верује превари мету да преузме прилог или кликне на злонамерну е-пошту или текст. Ово доводи до тога да циљ разоткрије осетљиве информације или несвесно инсталира злонамерне програме на својој организационој мрежи.

Циљ спеар пхисхинга је приступ налогу појединца, лажно представљање некога попут високог званичника, људи са поверљивим информацијама, војних официра, безбедносних администратора и тако даље.

Пример: 2015. веровало се да су Гугл и Фејсбук изгубивши око 100 милиона долара на литванску превару е-поштом.

Пецање против Спеар пхисхинг

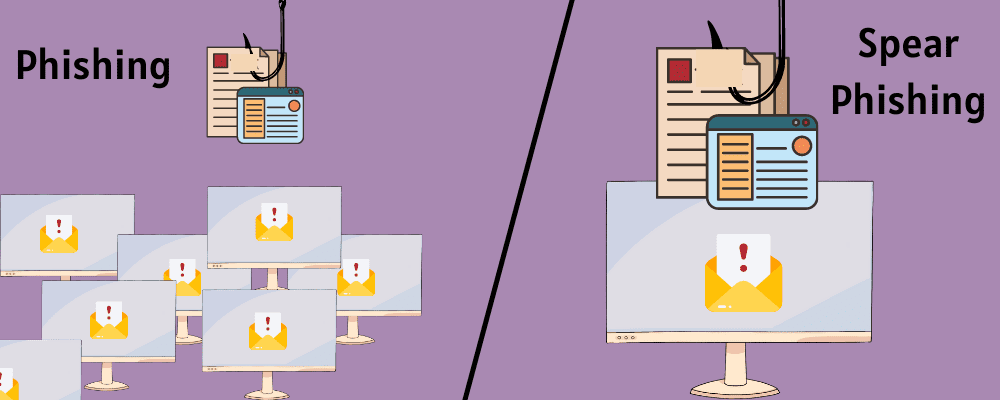

1. Тип: Пецање је шири појам, док је спеар пхисхинг врста пхисхинга. Оба су сајбер напади усмерени на одређене појединце или предузећа како би се добиле поверљиве информације путем е-поште и порука.

2. Циљ: Пецање преваре су опште када нападач може послати једну злонамерну е-пошту хиљадама људи одједном. Они имају за циљ да забаце ширу мрежу и покушају да ухвате сваку жртву како би добили информације или новац.

С друге стране, спеар пхисхинг је посебно усмерен на одређеног појединца или групу из организације која поседује веома осетљиве информације у вези са њиховим пословним информацијама, личним подацима, војним информацијама, документима у вези са новцем као што су подаци о кредитној или дебитној картици и банкарске лозинке, акредитиви налога итд.

Пецање против Спеар пхисхинг

Пецање против Спеар пхисхинг

3. Тип е-поште: „Пецање“ може имати опште информације, намамити људе и преварити их да открију осетљиве информације или пошаљу новац.

Насупрот томе, спеар-пхисхинг користи прилагођене, добро израђене е-поруке за одређеног појединца или групу, које постаје тешко разликовати од легитимног извора. Може укључити њихова имена, чинове, итд., у покушају да се успостави више поверења и да буду жртвом ове врсте напада.

4. Пример: Пример пхисхинг кампање може бити отприлике овако – „Освојили сте иПхоне КСИ“. Није намењен одређеном појединцу, већ сваком ко кликне на дату везу да преузме „награду“. Такође не открива где и како побеђујете на такмичењу. Циљана је на већу публику која може постати жртва.

Пример спеар-пхисхинг кампање може бити добро направљена е-пошта која изгледа да потиче од правог извора или некога кога познајете тако што ћете укључити своје име или ранг у организацији.

Међутим, сајбер криминалци користе обе врсте превара – пхисхинг и спеар-пхисхинг на основу свог крајњег циља. Они могу да користе пхисхинг да повећају своје шансе за успех фокусирајући се на квантитет уместо на квалитет. Напротив, они могу да користе пхисхинг да би повећали своје шансе за успех у организацији, али се фокусирају на квалитет уместо на квантитет.

Врсте спеар пхисхинга

Спеар пхисхинг може бити различитих типова, као што су:

Цлоне Пхисхинг

Цлосе пхисхинг је напад у којем починилац дизајнира „ажурирање“ оригиналне е-поште како би преварио примаоца да помисли да је стварна и заправо ажурирање претходне е-поште. Али, у ову нову е-пошту, нападач убацује злонамерни прилог или везу, замењујући прави.

На овај начин, прималац је преварен и приморан да открије критичне информације.

Злонамерни прилози

Ова врста спеар пхисхинга је уобичајена. Нападач шаље циљани напад на појединца или групу у организацији слањем е-поште са злонамерним прилозима и везама. Нападач ће такође искористити украдене информације и такође може захтевати рансомваре.

Злонамерни прилози

Злонамерни прилози

Ако пронађете такву поруку е-поште у пријемном сандучету која изгледа сумњиво или неочекивано, немојте кликнути нити отварати везу или прилог. А ако и даље мислите да је та е-пошта легитимна и требало би да отворите везу, само пређите мишем преко ње да бисте видели комплетну адресу те везе.

Ово ће вам помоћи да процените адресу и потврдите њен интегритет. Злонамерна веза ће имати адресу са погрешно написаним и другим неправилностима које се могу занемарити ако се на њих не обрати пажња. Дакле, проверите извор везе пре него што преузмете прилог или кликнете на везу да бисте били на безбеднијој страни.

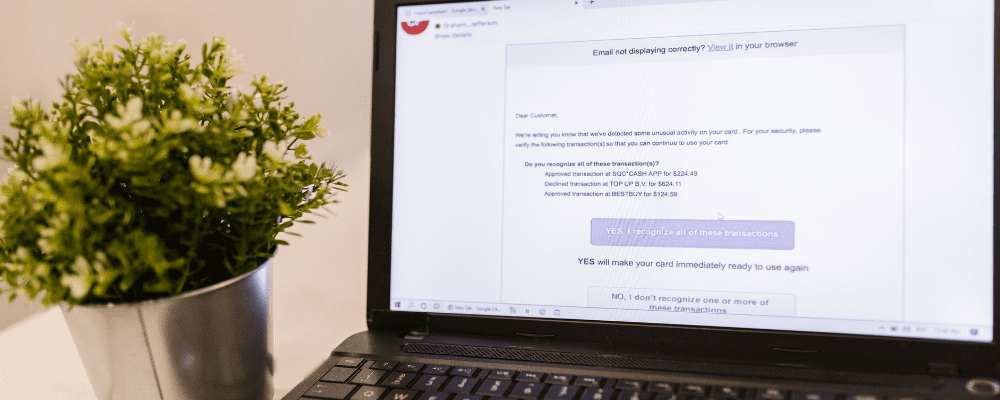

лажно представљање

Преваранти могу да се имитирају као реномирани и познати брендови у имејловима, реплицирајући редовне токове посла е-поште које корисник заиста добија од брендова. Овде такође, нападачи замењују оригиналну везу злонамерном, као што су лажне веб странице за пријаву да би украли детаље налога и друге информације. Банке, услуге видео стримовања итд. се често лажно представљају.

ЦЕО и БЕЦ преваре

Сајбер криминалци могу циљати запослене у финансијским или рачуноводственим одељењима организације тако што ће се представљати као извршни директор или други званичник вишег ранга. Запослени су на позицијама рангирани много ниже него што им је тешко или готово немогуће одбити одређена упутства виших званичника.

Путем превара Бусинесс Емаил Цомпромисе (БЕЦ) и превара е-поште генералног директора, нападачи могу да искористе утицај високих званичника да преваре запослене да одају поверљиве податке, пренесу новац и тако даље.

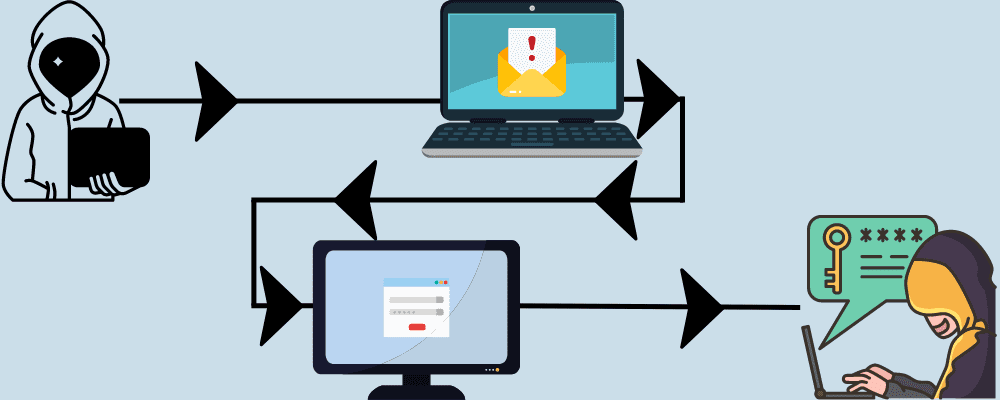

Како функционише пхисхинг?

Спеар пхисхинг напади су посебно прилагођени мети и пажљиво су дизајнирани на основу информација прикупљених о мети.

Избор циља

Нападачи прво бирају појединца или групу из организације на коју ће циљати, а затим настављају да истражују о њима и прикупљају информације.

Сада преваранти такође узимају у обзир одређена разматрања како би одабрали мету. Ради се на основу врсте информација којима појединац има приступ и које податке нападачи могу прикупити о мети. Обично бирају људе чије податке могу лако да истраже.

Спеар пхисхинг генерално није циљана на високе званичнике или руководиоце. Уместо тога, они могу изабрати некога коме недостаје искуство или знање јер је њима лако манипулисати. Поред тога, нови запослени или запослени на нижем нивоу можда нису упознати са безбедносним политикама и мерама организације; стога, они могу направити грешке, што доводи до безбедносних компромиса.

Прикупљање информација о мети

Нападачи затим траже јавно доступне податке мете из извора као што су друштвени медији, укључујући ЛинкедИн, Фацебоок, Твиттер, итд., и друге профиле. Они такође могу прикупљати информације о својој географској локацији, друштвеним контактима, имејл адреси итд.

Креирање штетних е-порука

Након што прикупи детаље о мети, нападач их користи за креирање имејлова који изгледају веродостојно и персонализовано према имену мете, рангу у организацији, преференцијама и још много тога. Они убацују злонамерни прилог или везу у е-поруку и шаљу је на циљ.

Не само е-поруке, већ и спеар-пхисхинг кампање могу доћи до уређаја циља путем друштвених медија и текстуалних порука. Долазе од непознате особе која вам даје великодушну понуду која привлачи пажњу или даје осећај хитности да одмах завршите задатак, као што је давање података о дебитној/кредитној картици, ОТП-у итд.

Тхе Сцам

Када мета поверује да је е-маил или текстуална порука легитимна и уради оно што се тражи, биће преварени. Они могу да кликну на злонамерну везу или прилог који је послао нападач да би открили осетљиве информације, извршили плаћања или инсталирали злонамерни софтвер како би додатно компромитовали системе, уређаје и мрежу.

Ово је погубно за сваког појединца или организацију, због чега они пате у смислу новца, угледа и података. Такве организације такође могу бити кажњене због тога што не штите податке о клијентима. Понекад нападач такође може да захтева рансомваре да врати украдене информације.

Како открити спеар пхисхинг?

Иако су спеар-пхисхинг напади софистицирани, постоје начини да их идентификујете и останете на опрезу.

Идентификујте пошиљаоца

Слање е-поште са сличног имена домена као код познатог бренда је уобичајена техника која се користи у спеар пхисхинг.

На пример, имејл може доћи од „арназона“, а не од Амазона (Амазон) који сви знамо. Слова „р“ и „н“ се користе уместо „м“, што може изгледати идентично ако не обраћате много пажње на то.

Дакле, када примите е-пошту коју не очекујете, проверите њеног пошиљаоца. Пажљиво напишите име домена и ако вам то изгледа сумњиво, немојте се бавити њиме.

Процените тему

Процените тему

Процените тему

Линија теме е-поруке која се бави пхисхингом може дати осећај страха или хитности који ће вас навести да одмах реагујете. Може да садржи кључне речи као што су „Хитно“, „Важно“ итд. Поред тога, они такође могу покушати да успоставе поверење са вама коришћењем „Фвд“, „Рекуест“ итд., и тиме придобију пажњу.

Штавише, напредне тактике пхисхинг-а могу укључивати дугорочне стратегије за изградњу везе са вама и крађу информација или вас заваравати новцем.

Дакле, проверите да ли постоје такве црвене заставице у наслову и пажљиво прочитајте целу поруку. Не пратите ако вам е-порука изгледа сумњиво.

Прегледајте садржај, прилоге и везе

Пажљиво прегледајте комплетан садржај е-поште или текстуалне поруке, укључујући везе и прилоге који долазе уз њега. Ако сте дали неке личне податке на својим друштвеним налозима, постоји шанса да их је нападач искористио и искористио поштом. Дакле, када видите своје име и друге персонализоване информације, немојте претпостављати да им се може веровати.

Потврдите захтев

Ако не можете да уочите ниједну сумњиву ствар у е-поруци након што сте је проверили на горе поменуте факторе, немојте још да доносите закључке. Ако познајете особу која шаље е-пошту и тражи одређене податке или новац, најбоље је да то верификујете тако што ћете је назвати или се повезати са њом у реалном времену.

Пример: Претпоставимо да добијете е-поруку која вам говори да ваш банковни рачун има одређени проблем који треба да се реши, а за то су им одмах потребни подаци о вашој дебитној картици или ОТП. Уместо да откријете информације, позовите филијалу своје банке и питајте да ли им је све ово заиста потребно. Одговор би био не јер се ове кључне информације не шаљу путем е-поште или позива.

Како да се заштитите од спеар пхисхинг-а?

Можда нећете у потпуности избјећи сигурносне инциденте, али ћете користити посебне стратегије да бисте били сигурни. Ево неколико метода за превенцију крађе идентитета које можете да пратите:

Спровести строгу безбедносну политику

Спровођење строге безбедносне политике у целој вашој организацији је први корак ка ублажавању било које врсте сајбер-безбедносног ризика, укључујући и пхисхинг. Сви запослени морају бити везани за политику док деле податке, врше плаћања, чувају податке о клијентима и пословним подацима, итд. Такође морате да ојачате своју политику лозинке тако што ћете свима рећи да:

- Користите јединствене, јаке и сложене лозинке

- Никада не користите једну лозинку за више налога, апликација или уређаја

- Забраните дељење лозинки са било ким

- Пажљиво управљајте лозинкама

Користите МФА

Вишефакторска аутентификација (МФА) је безбедносна техника за смањење ризика. Потребно је да корисник пружи више од једног доказа идентитета за верификацију док приступа налогу или апликацији. То ствара додатне слојеве безбедности и смањује вероватноћу напада.

Дакле, чак и ако је једна лозинка угрожена, постојаће други слојеви који ће проширити безбедност и повећати потешкоће нападача. Такође вам даје време у баферу да уочите абнормалности и поправите их пре него што налог буде отет.

Стварање свести о безбедности

Технологија се развија, као и сајбер напади и технике. Стога је неопходно бити у току са најновијим ризицима и знати како их открити и спречити. Дакле, обучите своје запослене и упознајте их са тренутним сценаријем како не би починили грешку која би се могла претворити у напад.

Користите системе безбедности е-поште

Већина спеар пхисхинг превара долази путем е-поште. Стога, заштита ваше е-поште уз помоћ система или софтвера за безбедност е-поште може помоћи. Дизајниран је да уочи сумњиве е-поруке и блокира их или отклони претње како бисте могли да имате јасну, легитимну листу е-порука у свом пријемном сандучету. Можете користити софтвер за безбедност е-поште као што су Проофпоинт, Мимецаст, Аванан итд.

Закрпе и резервне копије

Морате редовно да закрпите и ажурирате све своје системе, софтвер и апликације како бисте их одржали оптимално, а да притом будете сигурни да нема рањивости за њихово искориштавање. Поред тога, периодично прављење резервних копија података помаже вам да очувате своје податке безбедним. Дакле, чак и ако дође до напада или природне катастрофе, ваши изгубљени подаци неће бити заиста изгубљени.

Међутим, ако сте већ кликнули на злонамерну везу или преузели штетан прилог, предузмите ове кораке:

- Немојте давати никакве податке

- Брзо промените лозинке

- Обавестите своје одељење за ИТ безбедност

- Прекините везу са вебом

- Темељно скенирајте свој систем антивирусним софтвером

Закључак

Напади на сајбер безбедност се развијају и постају све напреднији. Спеар пхисхинг је један од таквих напада који наноси штету појединцима и предузећима у смислу података, новца и репутације.

Стога је важно разумети и открити знање о сајбер злочинима као што је спеар пхисхинг да бисте заштитили себе и своју организацију.