Мрежни протокол је скуп правила која уређаји користе да комуницирају једни са другима преко мреже.

Слично је како људи прате одређена понашања и процедуре када разговарају једни с другима.

Они одређују ствари као што су како пакети података треба да буду структурирани, како уређаји треба да се идентификују и како треба поступати са грешкама и конфликтима.

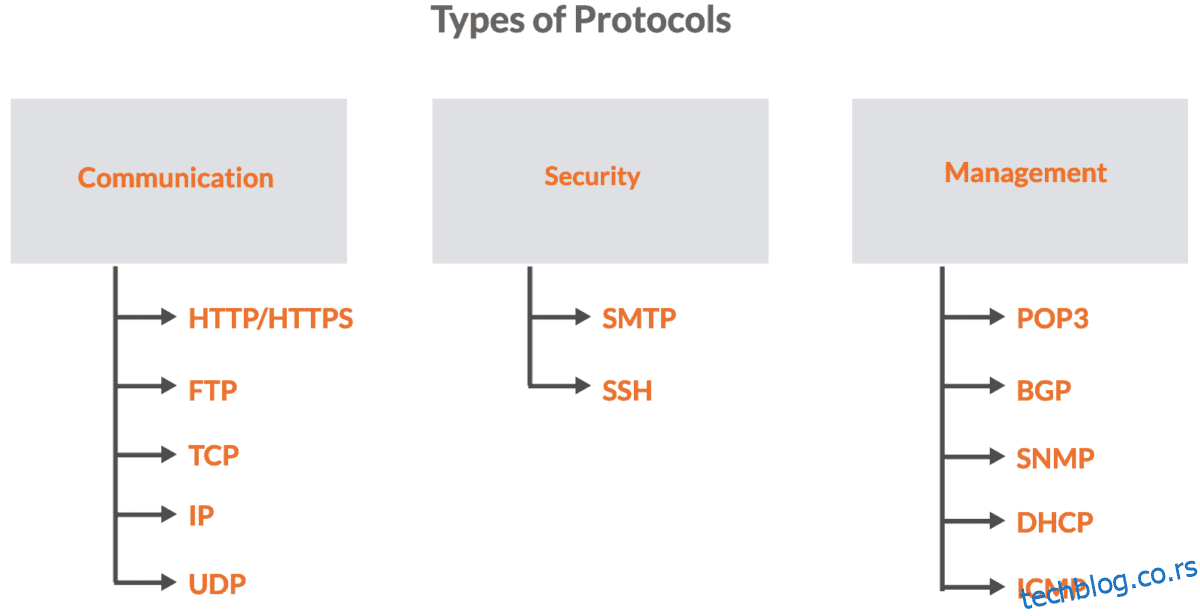

Мрежни протоколи се могу категорисати у ова три главна типа: комуникација, безбедност и управљање.

Преглед садржаја

#1. Цоммуницатион Протоцолс

Ови протоколи се фокусирају на омогућавање размене података и информација између уређаја на мрежи. Они одређују како се подаци форматирају, преносе и примају, што осигурава ефикасну комуникацију. Примери су ХТТП/ХТТПС, ФТП, ТЦП и УДП.

#2. Безбедносни протоколи

Безбедносни протоколи су дизајнирани да заштите поверљивост и аутентичност података док пролазе кроз мрежу. Они успостављају безбедне канале за комуникацију и обезбеђују да осетљиве информације нису подложне пресретању или манипулисању.

Примери укључују ССЛ/ТЛС за шифровање, ССХ за сигуран даљински приступ и безбедне варијанте протокола е-поште као што су СМТПС и ПОП3С.

#3. Протоколи управљања

Протоколи управљања се користе за администрацију, праћење и контролу мрежних уређаја/ресурса. Они помажу мрежним администраторима да ефикасно конфигуришу и решавају проблеме са мрежним компонентама.

Неки примери су ДХЦП за динамичку доделу ИП адреса, СНМП за управљање мрежним уређајима, ИЦМП за дијагностичке сврхе и БГП за информације о рутирању и доступности.

Хајде да разговарамо о неким уобичајеним протоколима из сваке категорије.

Цоммуницатион Протоцолс

ХТТП

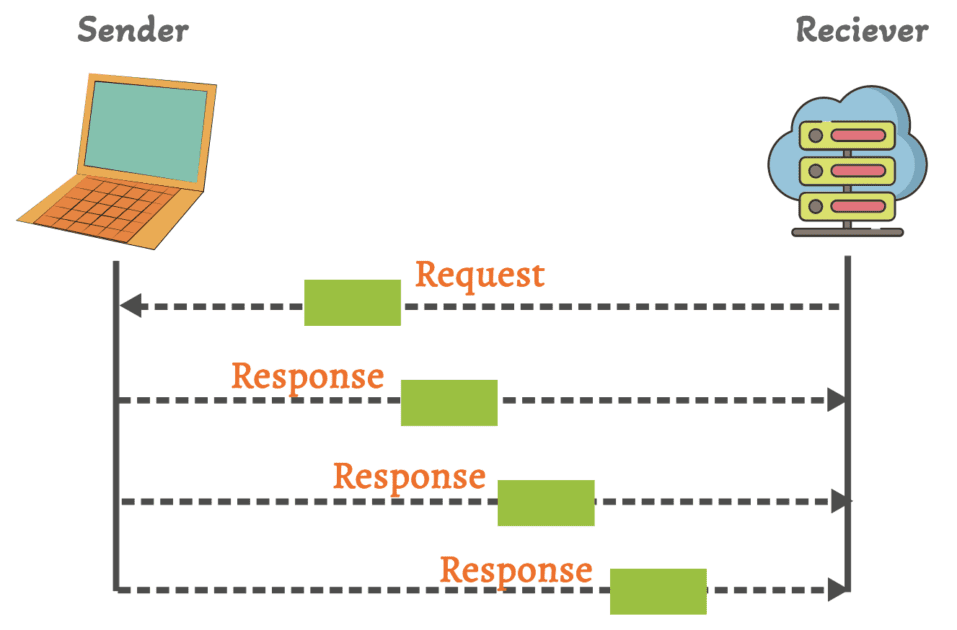

ХТТП је скраћеница од Хипертект Трансфер Протоцол.

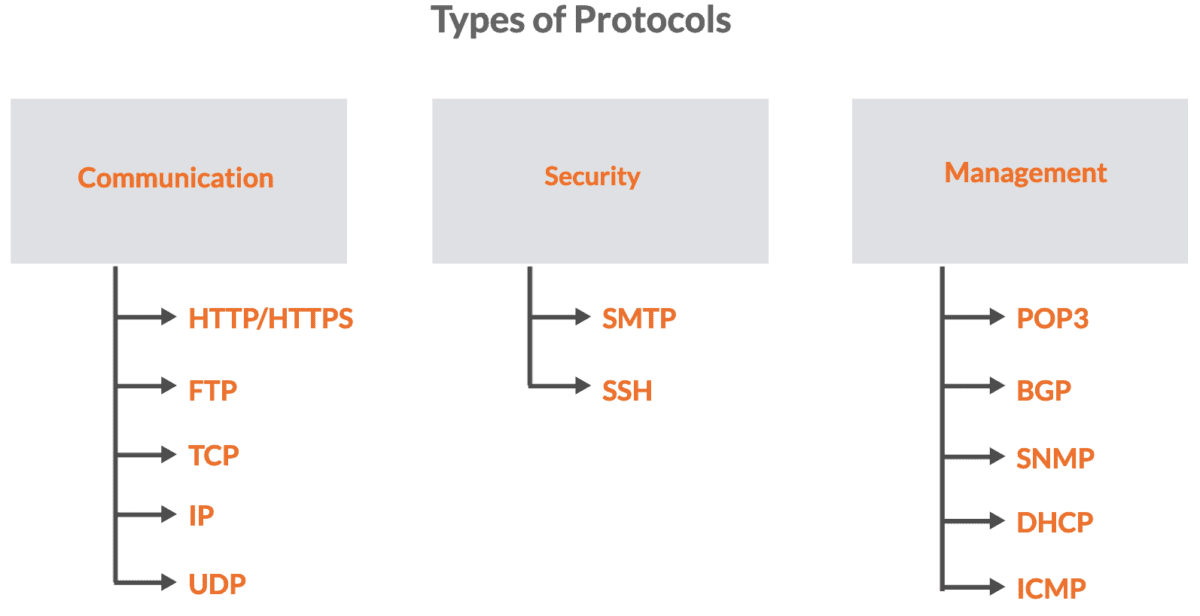

То је основни протокол који се користи за комуникацију између веб претраживача и сервера.

То је протокол слоја апликације који ради на врху ОСИ модела.

Када унесете УРЛ у свој веб претраживач и притиснете ентер, он шаље ХТТП захтев веб серверу који затим обрађује захтев и шаље назад ХТТП одговор који садржи тражене информације.

Ово може бити веб страница, слика, видео или било који други ресурс који се налази на серверу.

ХТТП је протокол без стања. То значи да се сваки захтев од клијента ка серверу третира као независна и изолована трансакција.

Сервер не одржава никакве информације о претходним захтевима истог клијента. Ова једноставност је један од разлога зашто се ХТТП тако широко користи.

ХТТП дефинише неколико метода захтева, укључујући ГЕТ (преузимање података), ПОСТ (слање података за обраду), ПУТ (ажурирање ресурса), ДЕЛЕТЕ (уклањање ресурса) и друге. Ове методе одређују тип операције коју клијент жели да изврши на серверу.

Генерално, ХТТП одговори укључују статусни код који указује на исход захтева.

На пример – статусни код 200 означава успешан захтев, док 404 означава да тражени ресурс није пронађен.

И ХТТП је током година видео неколико верзија, при чему је ХТТП/1.1 једна од најчешће коришћених верзија већ дуже време.

ХТТП/2 и ХТТП/3 (познати и као КУИЦ) су развијени да побољшају перформансе.

ХТТПС

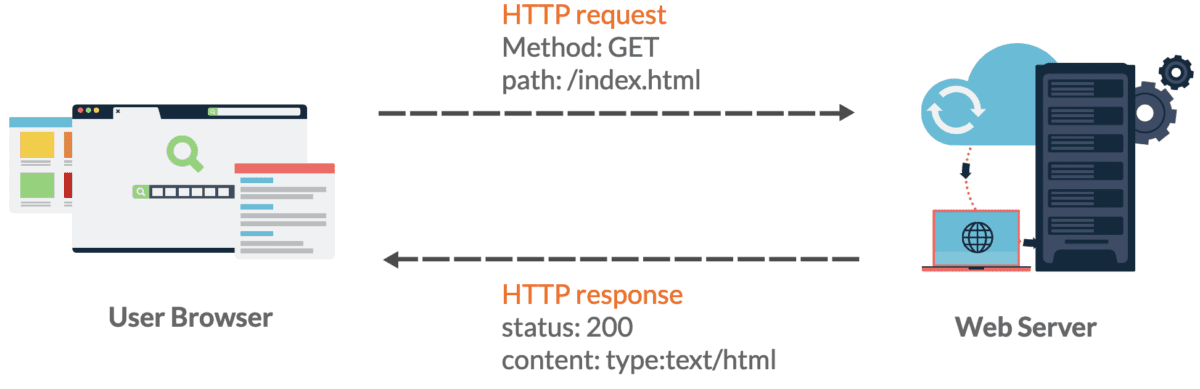

ХТТПС је скраћеница од Хипертект Трансфер Протоцол Сецуре.

То је проширење ХТТП протокола који се користи за безбедну комуникацију преко рачунарских мрежа.

Он додаје слој сигурности стандардном ХТТП-у тако што шифрује податке који се размењују између претраживача и веб сервера користећи криптографске протоколе као што је ССЛ/ТЛС. Чак и ако неко пресретне податке који се преносе, не могу их лако прочитати или дешифровати.

ХТТПС укључује облик аутентификације сервера.

Када се прегледач повеже на веб локацију преко ХТТПС-а, веб локација представља дигитални сертификат који издаје поуздано издавање сертификата (ЦА).

Овај сертификат верификује идентитет веб локације, чиме се осигурава да се клијент повезује са предвиђеним сервером, а не са злонамерним сервером.

Веб локације које користе ХТТПС се идентификују са „хттпс://“ на почетку њихових УРЛ адреса. Употреба овог префикса указује на то да веб локација користи безбедну везу.

ХТТПС генерално користи порт 443 за комуникацију – док ХТТП користи порт 80. Веб сервери могу лако да разликују безбедне и небезбедне везе користећи ову разлику.

Претраживачи као што је Гоогле дају приоритет веб локацијама које користе ХТТПС у свом рангирању у претрази.

Прегледачи такође могу да упозоре кориснике када безбедна ХТТПС веб страница садржи елементе (слике или скрипте) који се сервирају преко незаштићене ХТТП везе. Ово је познато као „мешовити садржај“ и може угрозити безбедност.

Ево детаљног чланка о томе како да добијете ССЛ сертификат за веб локацију. Слободно посетите ову страницу.

ФТП

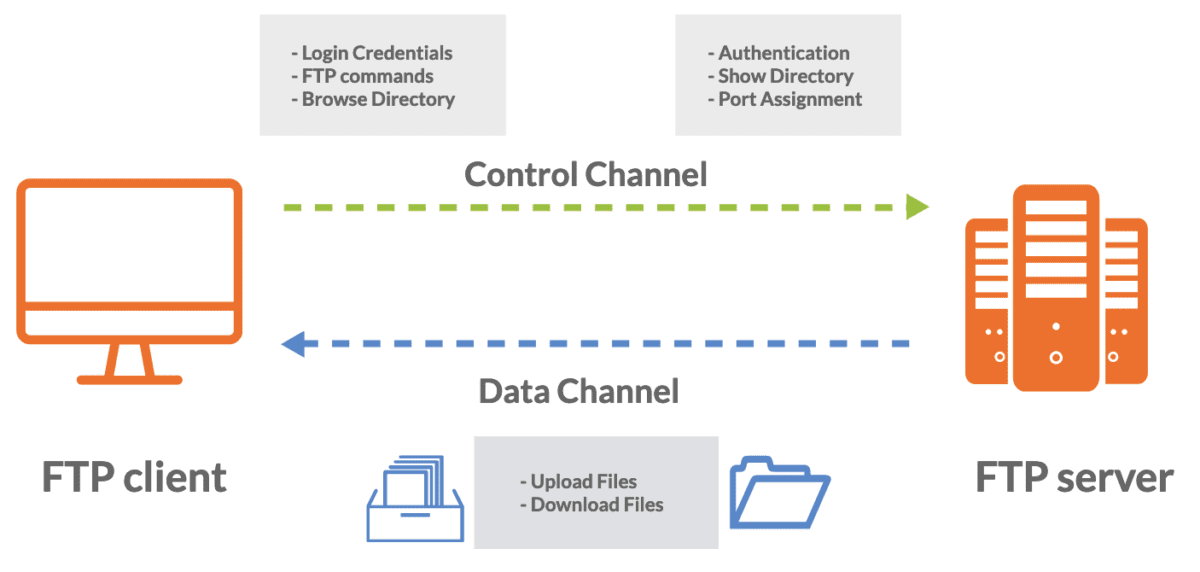

Протокол за пренос датотека (ФТП) је стандардни мрежни протокол који се користи за пренос датотека између клијента и сервера на рачунарској мрежи.

ФТП ради по моделу клијент-сервер. То значи да клијент покреће везу са другим рачунаром (сервером) да би захтевао и преносио датотеке.

ФТП користи два порта за комуникацију и може да ради у два режима: активни режим и пасивни режим.

Порт 21 се користи за контролну везу где се команде и одговори шаљу између клијента и сервера.

Активни режим је традиционални режим који ради на принципу клијент-сервер модела. Овде се отвара додатни порт (обично у опсегу 1024-65535) за пренос података.

С друге стране, пасивни режим се често користи када се клијент налази иза заштитног зида или НАТ уређаја, а сервер отвара насумични порт високог броја за пренос података.

ФТП генерално захтева аутентификацију за приступ датотекама на серверу. Корисници морају да наведу корисничко име и лозинку за пријаву.

Неки ФТП сервери такође подржавају анонимни приступ. Дакле, корисници се могу пријавити са генеричким корисничким именом као што је „анонимно“ или „ФТП“ и користити своју адресу е-поште као лозинку.

ФТП подржава два начина преноса података: АСЦИИ режим и бинарни режим.

АСЦИИ режим се користи за текстуалне датотеке, а бинарни режим се користи за нетекстуалне датотеке као што су слике и извршне датотеке. Режим се подешава на основу типа датотеке која се преноси.

Традиционални ФТП није безбедан протокол јер преноси податке укључујући корисничка имена и лозинке у обичном тексту.

Безбедни ФТП (СФТП) и ФТП преко ССЛ/ТЛС (ФТПС) су безбедније алтернативе које шифрују пренос података ради заштите осетљивих информација.

Ево детаљног чланка о СФТП у односу на ФТПС и који протокол користити.

ТЦП

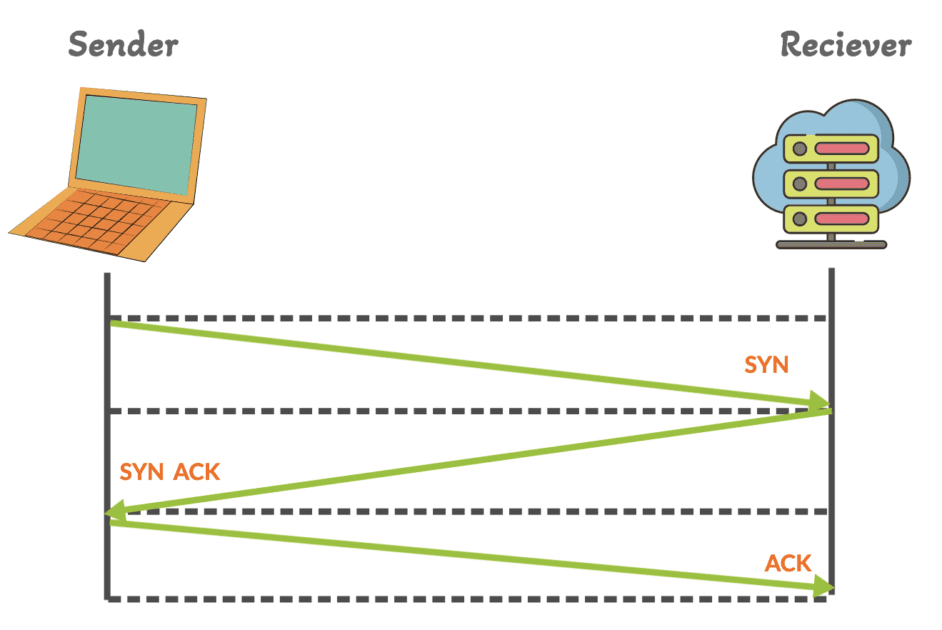

Протокол за контролу преноса (ТЦП) је један од главних протокола транспортног слоја у ИП пакету.

Он игра главну улогу у обезбеђивању поузданог и уређеног преноса података између уређаја преко ИП мрежа.

ТЦП успоставља везу између пошиљаоца и примаоца пре него што започне било какав пренос података. Ово подешавање везе укључује тросмерно руковање (СИН, СИН-АЦК, АЦК) и процес прекида везе када је размена података завршена.

Такође подржава фулл-дуплек комуникацију која омогућава да се подаци шаљу и примају истовремено у оба смера унутар успостављене везе.

Генерално, ТЦП прати мрежне услове и прилагођава брзину преноса како би избегао загушење мреже.

Овај протокол укључује механизме за проверу грешака за откривање и исправљање оштећења података током преноса. Ако се утврди да је сегмент података оштећен, пријемник захтева поновни пренос.

ТЦП користи бројеве портова да идентификује одређене услуге или апликације на уређају. Бројеви портова помажу у усмеравању долазних података у одговарајућу апликацију.

Пријемник у ТЦП вези шаље потврде (АЦК-ове) да потврди пријем сегмената података. Ако пошиљалац не прими АЦК у одређеном времену – поново преноси сегмент података.

ТЦП одржава информације о стању везе и на страни пошиљаоца и на страни примаоца. Ове информације помажу у праћењу редоследа сегмената података и управљању везом.

ИП

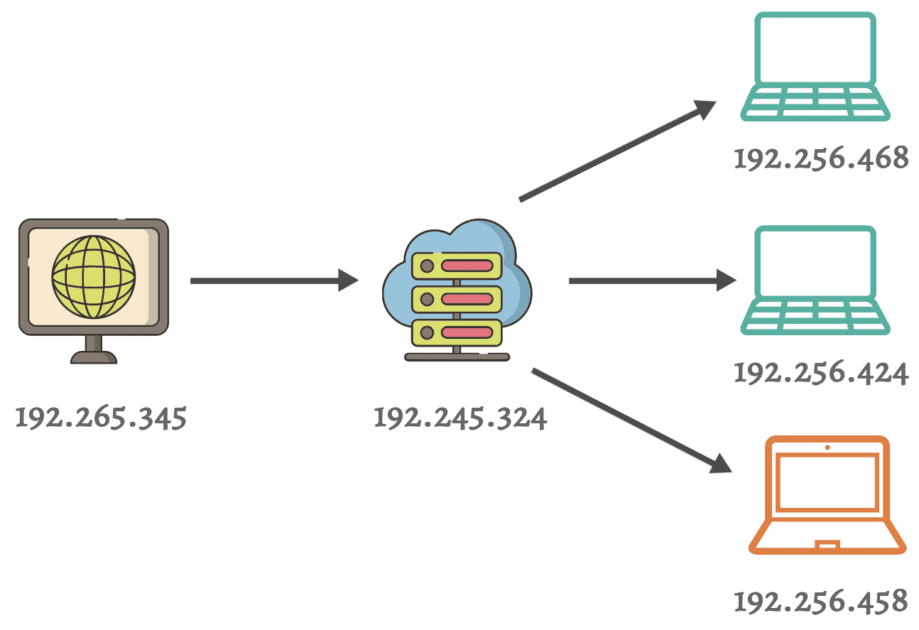

ИП је скраћеница за Интернет Протоцол.

То је основни протокол који омогућава комуникацију и размену података у рачунарским мрежама, укључујући глобалну мрежу коју познајемо као Интернет.

ИП користи систем нумеричког адресирања за идентификацију уређаја на мрежи. Ове нумеричке адресе се називају ИП адресе и могу бити или ИПв4 или ИПв6.

ИПв4 адресе су обично у облику четири скупа децималних бројева (нпр. 192.168.1.1), док су ИПв6 адресе дуже и користе хексадецимални запис.

ИП усмерава пакете података између уређаја на различитим мрежама.

Рутери и свичеви играју главну улогу у усмеравању ових пакета ка њиховим предвиђеним одредиштима на основу њихових ИП адреса.

Генерално, ИП користи методологију комутације пакета. То значи да се подаци разбијају у мање пакете за пренос преко мреже. Сваки пакет садржи изворну и одредишну ИП адресу која омогућава рутерима да доносе одлуке о прослеђивању.

ИП се сматра протоколом без везе. Не успоставља наменску везу између пошиљаоца и примаоца пре преноса података.

Сваки пакет се третира независно и може да иде различитим рутама до свог одредишта.

УДП

УДП је скраћеница од Усер Датаграм Протоцол.

То је лаган и без везе протокол који пружа начин за слање података преко мреже без успостављања формалне везе.

За разлику од ТЦП протокола, УДП не успоставља везу пре слања података. Једноставно пакује податке у датаграме и шаље их на одредиште.

Не гарантује испоруку података и не имплементира механизме за откривање и исправљање грешака. Ако се пакет изгуби или стигне ван реда, на слоју апликације је да то реши.

УДП има мање трошкове од ТЦП-а јер не укључује функције као што су контрола тока, исправљање грешака или потврде. То га чини бржим, али мање поузданим.

Такође нема уграђене механизме за контролу загушења, тако да је могуће преплавити мрежу УДП саобраћајем што потенцијално узрокује загушење.

УДП се обично користи у ситуацијама када су мала латенција и брзи пренос података важнији од гарантоване испоруке. Неки уобичајени примери су аудио и видео стриминг у реалном времену, онлајн игре, ДНС и неке ИоТ апликације.

Најбоља ствар код УДП-а је његова карактеристика мултиплексирања. Омогућава да више апликација на истом уређају користи исти УДП порт који разликује токове података користећи бројеве портова.

хајде да разумемо УДП на једноставном примеру.

Замислите да желите да пошаљете поруку свом пријатељу преко бучног игралишта користећи скакућу. Одлучујете да користите УДП, што је као бацање лопте без икаквог формалног разговора. Ево како то функционише:

- Напишете своју поруку на комад папира и омотате је око лопте.

- Бацате лопту у правцу свог пријатеља. Не чекате да га ваш пријатељ ухвати или призна да га је примио; само га бациш и надаш се да ће га ухватити.

- Лопта се одбија и стиже до вашег пријатеља, који покушава да је ухвати. Али понекад, због буке, може се одбити од њихових руку или доћи ван реда.

- Ваш пријатељ чита поруку на папиру, и ако је успешно ухватио лопту – добија поруку. Ако не, можда ће то пропустити, а ви нећете знати јер нисте имали начин да проверите.

Дакле, у овом примеру:

Лопта представља УДП протокол који шаље податке без успостављања формалне везе.

Слање лопте без чекања на одговор је као да је УДП без везе и не осигурава испоруку.

Могућност да лопта одскочи или се изгуби симболизује недостатак поузданости у УДП-у.

Ваш пријатељ који чита поруку је као слој апликације који рукује подацима примљеним преко УДП-а, који се можда бави свим подацима који недостају.

Безбедносни протоколи

ССХ

ССХ је скраћеница од Сецуре Схелл.

То је мрежни протокол који се користи за безбедну комуникацију између клијента и сервера преко незаштићене мреже. Пружа начин за даљински приступ уређајима и управљање њима преко интерфејса командне линије са високим нивоом безбедности.

ССХ користи криптографске технике за аутентификацију и клијента и сервера. Ово осигурава да се повезујете са исправним сервером и да сервер може да потврди ваш идентитет пре него што дозволи приступ.

Сви подаци који се преносе преко ССХ везе су шифровани, што отежава свакоме ко пресреће комуникацију да прислушкује податке који се размењују.

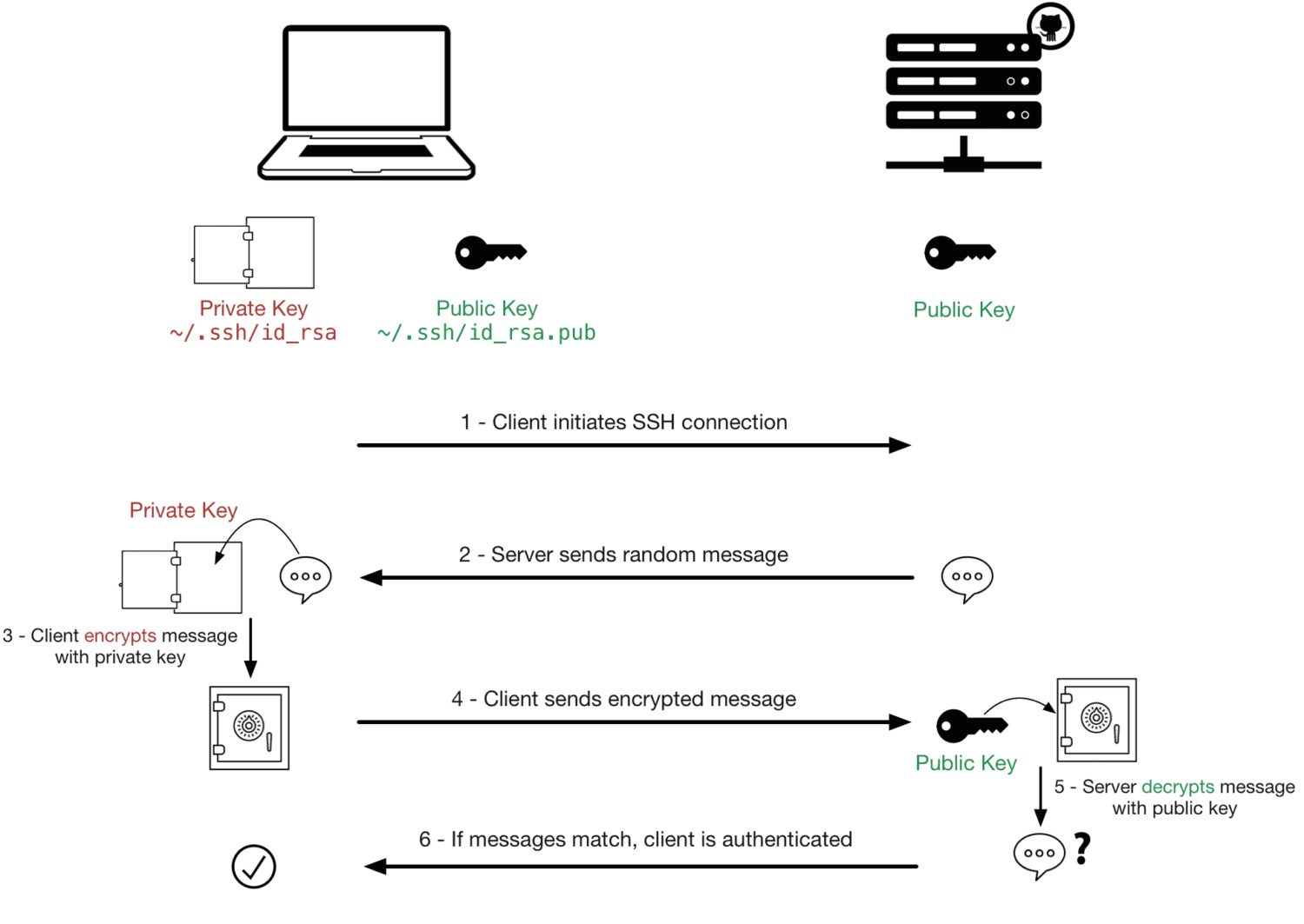

Извор слике: Стацковерфлов

Извор слике: Стацковерфлов

ССХ користи пар кључева за аутентификацију. Пар кључева се састоји од јавног кључа (који се дели са сервером) и приватног кључа (који чувате у тајности).

Ево чланка о томе како то функционише – ССХ пријављивање без лозинке

Када се повежете на ССХ сервер, ваш клијент користи ваш приватни кључ да докаже ваш идентитет.

Поред тога, подржава и традиционалну аутентификацију корисничког имена и лозинке. Међутим, ово је мање безбедно и често је обесхрабрено, посебно за сервере који гледају на интернет.

ССХ подразумевано користи порт 22 за комуникацију – али то се може променити из безбедносних разлога. Промена броја порта може помоћи у смањењу аутоматизованих напада.

ССХ се обично користи за удаљену администрацију сервера, пренос датотека (са алаткама као што су СЦП и СФТП) и сигуран приступ интерфејсима удаљене командне линије.

Широко се користи у администрацији оперативних система сличних Уник-у, а доступан је и на Виндовс-у кроз различита софтверска решења.

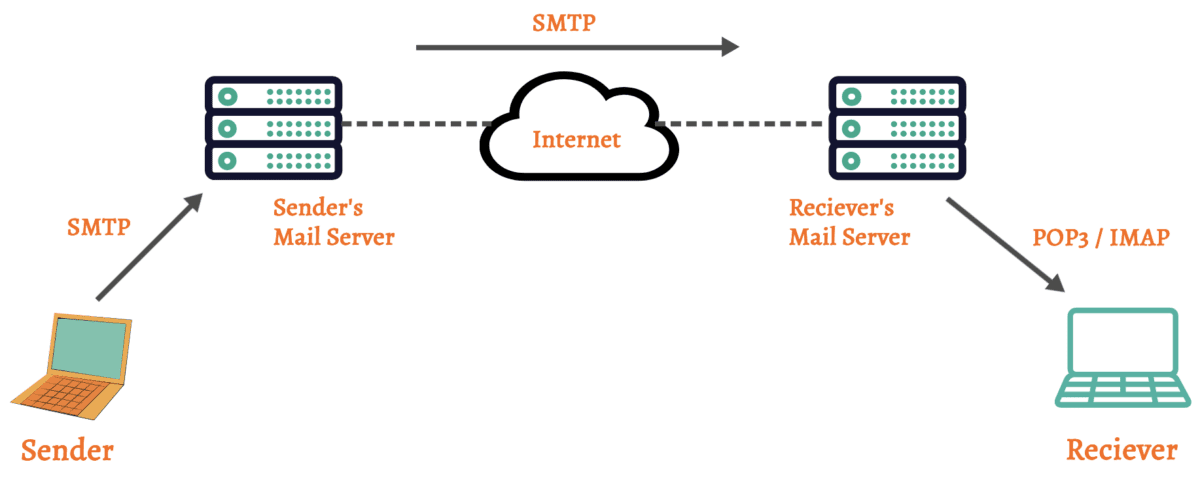

СМТП

СМТП је скраћеница од Симпле Маил Трансфер Протоцол.

То је стандардни протокол одговоран за слање одлазних порука е-поште са клијента или сервера е-поште на сервер е-поште на страни примаоца.

СМТП је основни део комуникације путем е-поште и ради у комбинацији са другим протоколима е-поште као што је ИМАП/ПОП3 како би омогућио комплетан животни циклус е-поште, укључујући слање, примање и чување порука е-поште.

Када саставите поруку е-поште и кликнете на „пошаљи“ у свом клијенту е-поште, он користи СМТП да пренесе поруку на сервер вашег добављача е-поште.

Користи порт 25 за нешифровану комуникацију и порт 587 за шифровану комуникацију (користећи СТАРТТЛС). Порт 465 се такође користио за шифровану СМТП комуникацију, али је мање уобичајен.

Многи СМТП сервери захтевају аутентификацију за слање е-поште како би спречили неовлашћено коришћење. Користе се методе аутентификације као што су корисничко име и лозинка или сигурније методе као што је ОАутх.

Ови СМТП сервери се често користе као релеји, што значи да прихватају одлазне е-поруке од клијената (нпр. ваше апликације за е-пошту) и прослеђују их на сервер е-поште примаоца. Ово помаже у усмеравању е-поште преко Интернета.

Комуникација се може обезбедити шифровањем путем ТЛС-а или ССЛ-а – посебно када се шаљу осетљиве или поверљиве информације путем е-поште.

Протоколи управљања

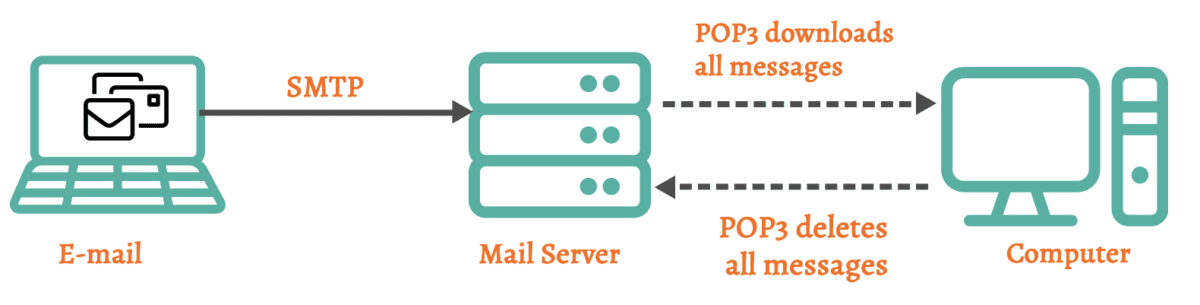

ПОП3

ПОП3 је скраћеница за Пост Оффице Протоцол верзија 3.

То је један од најчешћих протокола за преузимање е-поште који се користи за преузимање е-порука са сервера е-поште у апликацију клијента е-поште.

ПОП3 је дизајниран да ради на начин „спреми и прослеђује“. Он преузима е-пошту са сервера, а затим их обично брише са сервера након што сачува копију на уређају клијента.

Неки клијенти е-поште пружају опцију да оставе копију е-поште на серверу – али то није подразумевано понашање.

Користи порт 110 за нешифровану комуникацију. Порт 995 се обично користи за безбедну ПОП3 комуникацију користећи ТЛС/ССЛ.

ПОП3 је протокол без држављанства. То значи да не прати е-поруке које сте већ преузели. Сваки пут када се повежете са сервером, он преузима све непрочитане поруке. Ово може довести до проблема са синхронизацијом ако приступате е-пошти са више уређаја.

ПОП3 је првенствено дизајниран за преузимање е-поште из пријемног сандучета. Можда неће подржавати преузимање е-порука из других фасцикли на серверу, као што су послате ставке или нацрти.

Пошто ПОП3 не синхронизује фасцикле е-поште између сервера и клијента – радње предузете на једном уређају (нпр. брисање е-поште) неће се одразити на друге уређаје.

Препоручује се коришћење безбедне верзије ПОП3 (ПОП3С или ПОП3 преко ССЛ/ТЛС), која шифрује комуникацију између клијента е-поште и сервера ради побољшања безбедности.

ПОП3 се данас ређе користи у поређењу са ИМАП-ом (Интернет Мессаге Аццесс Протоцол). Пружа напредније функције као што је синхронизација фасцикли и омогућава више уређаја да ефикасније управљају истим поштанским сандучетом.

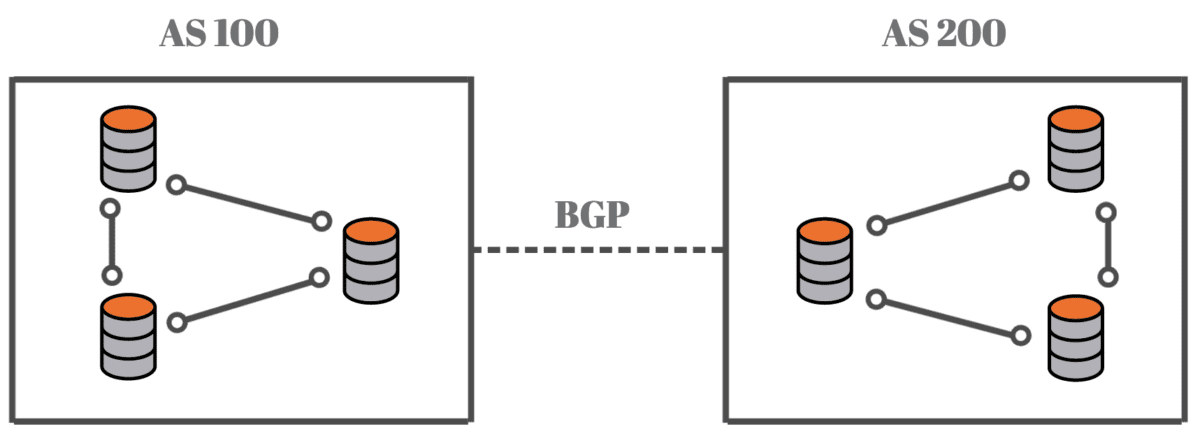

БГП

БГП је скраћеница од Бордер Гатеваи Протоцол.

То је стандардизовани спољни протокол мрежног пролаза који се користи у умрежавању за размену информација о рутирању и доступности између аутономних система (АС).

Аутономни систем је скуп ИП мрежа и рутера под контролом једне организације која представља заједничку политику рутирања на Интернет.

БГП је протокол за вектор путање. То значи да прати путању (листу аутономних система) коју пакети података пролазе да стигну до свог одредишта. Ове информације помажу БГП рутерима да доносе одлуке о рутирању на основу смерница и атрибута путање.

Првенствено се користи за одређивање најбољег пута којим подаци пролазе када прелазе више мрежа којима управљају различите организације или ИСП-ови.

Такође подржава агрегацију рута која помаже у смањењу величине глобалне табеле рутирања сумирањем више ИП префикса у једну најаву руте.

БГП протокол користи различите механизме за спречавање петљи рутирања, укључујући употребу АС патх атрибута и сплит-хоризон владати.

Користи се и на јавном Интернету иу приватним мрежама.

У јавном интернету се користи за размену информација о рутирању између ИСП-а и великих мрежа. У приватним мрежама, користи се за интерно рутирање и повезивање на интернет преко граничног рутера.

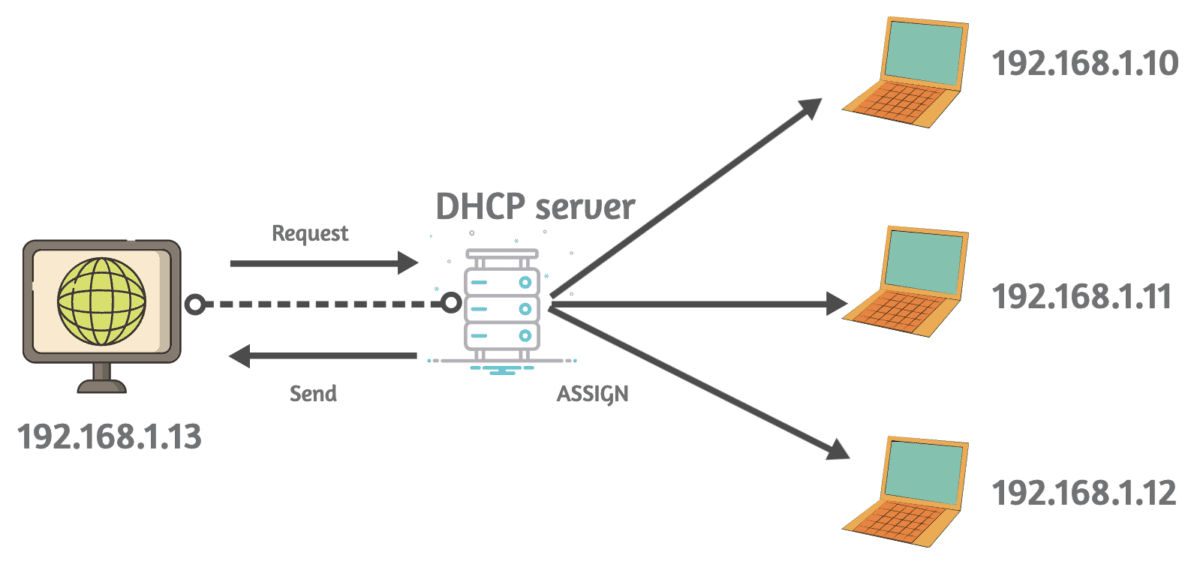

ДХЦП

ДХЦП је скраћеница од Динамиц Хост Цонфигуратион Протоцол.

Користи се за аутоматско додељивање ИП адреса и других подешавања мрежне конфигурације уређајима на ТЦП/ИП мрежи.

ДХЦП процес генерално укључује четири главне фазе:

ДХЦП Дисцовер

Када се уређај придружи мрежи – он шаље ДХЦП Дисцовер емитовану поруку да пронађе доступне ДХЦП сервере.

ДХЦП понуда

ДХЦП сервери на мрежи одговарају на поруку ДХЦП Дисцовер са ДХЦП понудом. Сваки сервер пружа ИП адресу и повезане опције конфигурације.

ДХЦП захтев

Уређај бира једну од ДХЦП понуда и шаље поруку ДХЦП Рекуест изабраном серверу који захтева понуђену ИП адресу.

ДХЦП потврда

ДХЦП сервер потврђује захтев тако што шаље поруку ДХЦП Ацкновледгмент која потврђује доделу ИП адресе.

Хајде да разумемо принцип рада ДХЦП-а на једноставном примеру.

Замислите да имате кућну Ви-Фи мрежу и желите да се ваши уређаји (попут телефона и лаптопа) повежу на њу без ручног подешавања мрежних поставки сваког уређаја. Ту долази ДХЦП:

- Рецимо да се ваш паметни телефон управо придружио вашој кућној Ви-Фи мрежи.

- Паметни телефон шаље поруку која каже: „Хеј, ја сам нов овде. Може ли неко да ми да ИП адресу и друге детаље о мрежи?“

- Ваш Ви-Фи рутер који делује као ДХЦП сервер чује захтев. Пише: „Наравно, имам доступну ИП адресу, а ево и других мрежних подешавања која су вам потребна – као што су маска подмреже, подразумевани мрежни пролаз и ДНС сервер.“

- Паметни телефон прима ове информације и аутоматски се поставља са датом ИП адресом и мрежним подешавањима.

Паметни телефон је сада спреман да користи интернет и комуницира са другим уређајима на вашој кућној мрежи.

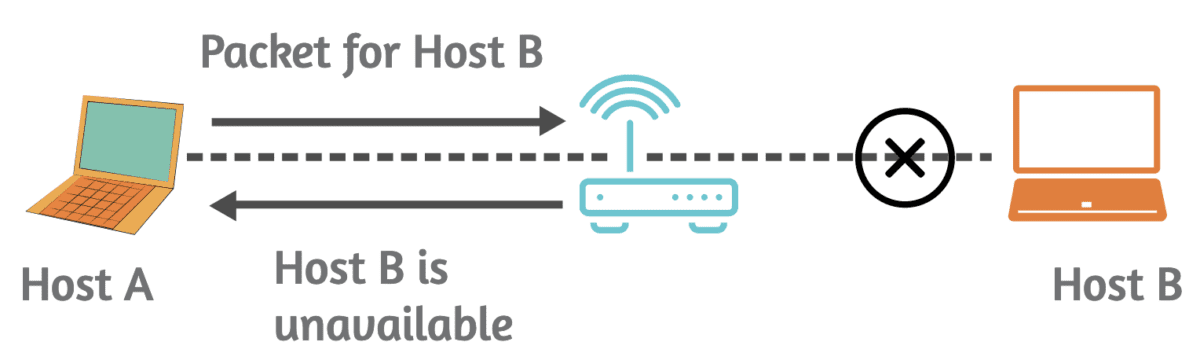

ИЦМП

Интернет Цонтрол Мессаге Протоцол (ИЦМП) је протокол мрежног слоја који се користи у ИП пакету да омогући комуникацију и пружи повратне информације о статусу мрежних операција.

ИЦМП се углавном користи за пријављивање грешака и пружање дијагностичких информација у вези са обрадом ИП пакета.

На пример, ако рутер наиђе на проблем приликом прослеђивања ИП пакета – он генерише ИЦМП поруку о грешци и шаље је назад извору пакета.

Уобичајене ИЦМП поруке о грешци укључују „Дестинатион Унреацхабле“, „Тиме Екцеедед“ и „Параметер Проблем“.

Једна од најпознатијих употреба ИЦМП-а је команда „пинг“ (која се користи за проверу доступности хоста).

Ова пинг команда шаље поруке ИЦМП Ецхо Рекуест-а одредишном хосту, а ако је хост доступан, требало би да одговори поруком ИЦМП Ецхо Репли. Ово је једноставан начин за тестирање мрежне повезаности.

ИЦМП се такође користи за откривање јединице максималног преноса путање (ПМТУ). ПМТУ је максимална величина ИП пакета који се може пренети без фрагментације дуж путање.

ИЦМП поруке као што су „Потребна је фрагментација“ и „Пакет је превелик“ користе се за одређивање одговарајућег МТУ-а за дату путању што помаже да се избегне фрагментација и оптимизује пренос података.

Такође, ове поруке се могу користити за праћење времена које је потребно пакетима да путују од извора до одредишта и назад. У ту сврху се користи порука „Време је прекорачено“.

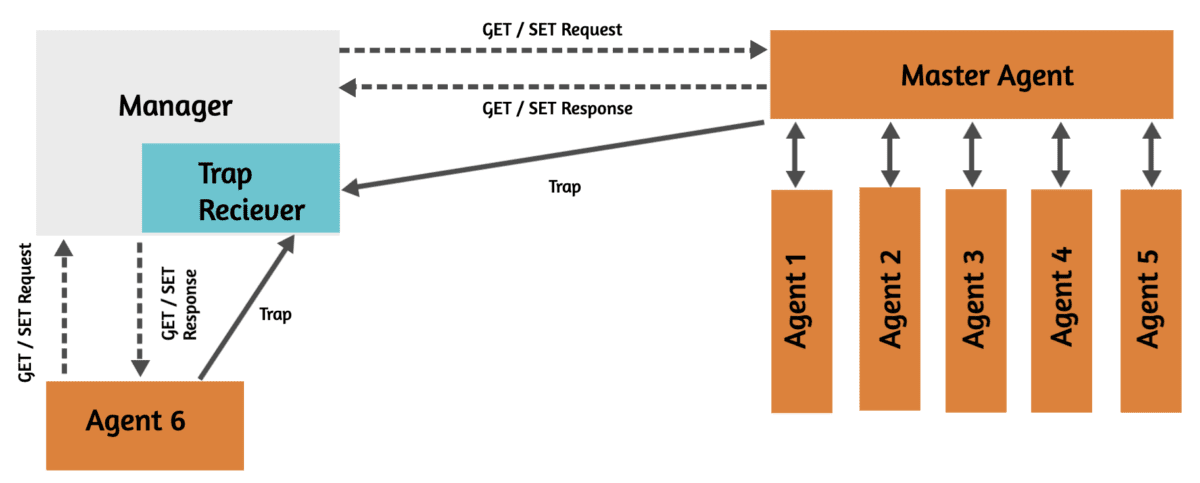

СНМП

СНМП је скраћеница од Симпле Нетворк Манагемент Протоцол.

То је протокол слоја апликације за управљање и надгледање мрежних уређаја/система.

СНМП ради користећи модел менаџер-агент. Постоје две главне компоненте.

СНМП менаџер

Менаџер је одговоран за постављање захтева и прикупљање информација од СНМП агената. Такође може подесити конфигурационе параметре за агенте.

СНМП Агент

Агент је софтверски модул или процес који се покреће на мрежним уређајима. Чува информације о конфигурацији и перформансама уређаја. Агент одговара на захтеве СНМП менаџера.

МИБ (Манагемент Информатион Басе) је хијерархијска база података која дефинише структуру и организацију управљаних објеката на мрежном уређају. Служи као референца и за СНМП менаџере и за агенте, што осигурава да међусобно разумеју податке.

Постоје три верзије СНМП-а које се широко користе.

СНМПв1: Оригинална верзија СНМП-а која користи низове заједнице за аутентификацију. Недостају му безбедносне карактеристике и сматра се мање безбедним.

СНМПв2ц: Побољшање у односу на СНМПв1 уз подршку за додатне типове података и побољшано руковање грешкама.

СНМПв3: Најбезбеднија верзија СНМП-а, која нуди шифровање, аутентификацију и контролу приступа. Решава многе безбедносне проблеме ранијих верзија.

СНМП се користи за различите задатке управљања мрежом као што су надгледање коришћења пропусног опсега, праћење времена непрекидног рада уређаја, даљинско конфигурисање мрежних уређаја и примање упозорења када се догоде одређени догађаји (нпр. системски кварови или пробијање прага).

Закључак✍

Надам се да вам је овај чланак био веома користан у учењу о различитим мрежним протоколима. Можда ћете бити заинтересовани да сазнате више о сегментацији мреже и како да је примените.