Обрнути инжењеринг је процес анализе производа или система у циљу разумевања његовог дизајна, унутрашњег рада и функционалности.

Обрнути инжењеринг се често користи за боље разумевање производа или система у циљу његовог побољшања, стварања конкурентских производа или система, или за идентификацију и исправљање недостатака или рањивости.

Обично се користи у областима као што су развој софтвера, производња и безбедност. Међутим, обрнути инжењеринг се такође може користити у злонамерне сврхе, као што је крађа пословних тајни или прављење фалсификованих производа. Из тог разлога, обрнути инжењеринг је често регулисан законима који регулишу интелектуалну својину и пословне тајне.

Да би постао вешт у обрнутом инжењерингу, професионалац за безбедност треба да има добро разумевање рачунарских наука и програмирања, као и искуство са алатима и техникама које се обично користе у обрнутом инжењерингу, као што су растављачи и дебагери.

Преглед садржаја

Како функционише обрнути инжењеринг?

Обрнути инжењеринг је процес анализе система да би се разумеле његове компоненте, функције и операције како би се разумело како функционише или да би се направила његова копија или имитација.

Обрнути инжењеринг је вредан механизам за различите сврхе, укључујући разумевање функционалности система, идентификацију рањивости или слабости у систему, креирање компатибилних или алтернативних верзија система и побољшање оригиналног дизајна.

Процес обрнутог инжењеринга обично укључује растављање система или уређаја да би се разумеле његове компоненте и како се оне уклапају. Ово може укључивати растављање физичких уређаја или анализу кода и структуре софтверских система.

Када је систем растављен, појединачне компоненте се проучавају и анализирају како би се разумела њихова функција и како раде заједно како би омогућили функционисање целокупног система.

Међутим, важно је поштовати права интелектуалне својине других када користите обрнути инжењеринг и користити га само у правне и етичке сврхе.

Сврха обрнутог инжењеринга у безбедности

Сврха обрнутог инжењеринга у безбедности је да идентификује и ублажи потенцијалне рањивости у производу или систему. Ово се обично ради испитивањем дизајна производа или система, кода или компоненти како би се разумело како функционише и идентификовале све потенцијалне слабости.

На пример, истраживач безбедности може да користи обрнути инжењеринг да проучи дизајн софтверске апликације како би идентификовао све потенцијалне рањивости које би нападачи могли да искористе. Ово може укључивати испитивање кода апликације, анализу њених мрежних комуникација или проучавање њене интеракције са другим системима или компонентама.

Када се идентификују потенцијалне рањивости, истраживач безбедности може да ради на развоју решења за ублажавање ових рањивости, као што је закрпа кода апликације или примена додатних безбедносних мера. Ово може помоћи да се побољша укупна безбедност производа или система и заштити од потенцијалних напада.

Кораци у обрнутом инжењерингу

Обрнути инжењеринг обично укључује следеће кораке:

Почнимо са најбољим алатима за обрнути инжењеринг.

Гхидра

Гхидра је бесплатни софтверски програм за обрнути инжењеринг (СРЕ) отвореног кода који је развила Агенција за националну безбедност (НСА). Користи се за растављање, декомпилацију и анализу бинарног кода.

Гхидра је дизајнирана да буде робустан и скалабилан СРЕ алат, а користе га и владине агенције и шира СРЕ заједница. Овај алат је постао доступан јавности 2019. године и може се бесплатно преузети и користити.

Има интерфејс прилагођен кориснику и модуларни дизајн, који омогућава корисницима да прилагоде алат како би задовољили своје специфичне потребе.

Поред тога, Гхидра укључује декомпајлер који може да конвертује асемблерски код у језик вишег нивоа, као што је Ц или Јава, што може олакшати разумевање функционалности бинарне датотеке.

Андрогуард

Андрогуард је комплет алата отвореног кода за преокрет и анализу Андроид апликација. Написан је у Питхон-у и може се користити за анализу структуре и понашања Андроид апликација.

Андрогуард укључује низ алата за обављање различитих врста анализа, укључујући растављање, декомпајлирање и демаскирање Андроид апликација. Може се користити за анализу кода апликације, издвајање њених ресурса и идентификацију потенцијалних рањивости.

Андрогуард нашироко користе истраживачи и професионалци за безбедност за анализу безбедности Андроид апликација.

Нуди низ функција за обрнути инжењеринг, укључујући подршку за више формата датотека, могућност извођења статичке и динамичке анализе и интеграцију са другим алатима као што су ИДА Про и радаре2.

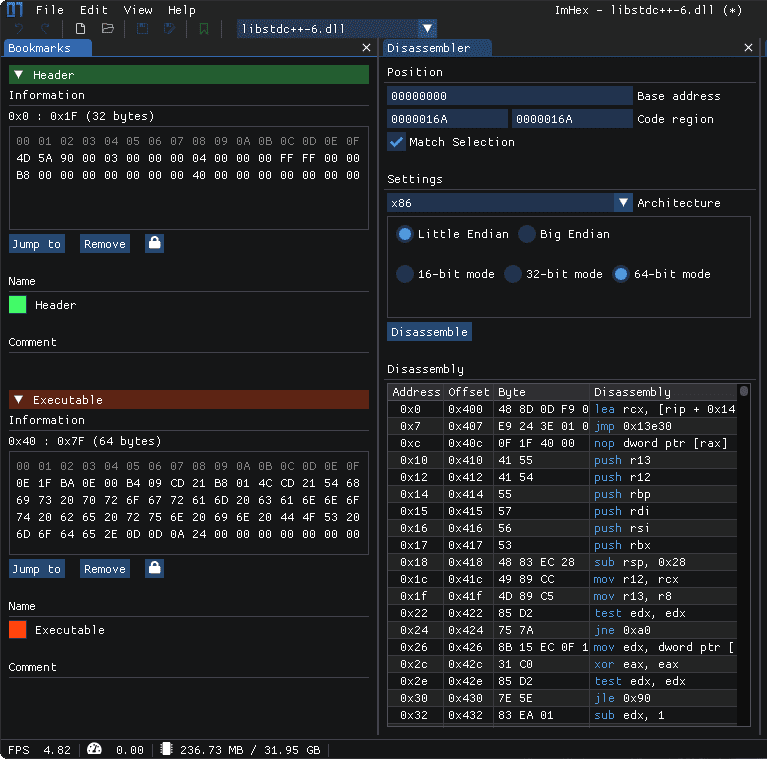

ИмХек

ИмХек је хексадецимални уређивач, који је врста софтвера који омогућава корисницима да прегледају и уређују сирове бинарне податке датотеке. Хек уређиваче често користе програмери, истраживачи безбедности и други технички корисници да би испитали садржај датотеке на ниском нивоу. Они су посебно корисни за анализу датотека које су у бинарном формату, као што су извршне датотеке или други типови компајлираног кода.

ИмХек је бесплатан хексадецимални уређивач отвореног кода који је доступан за Виндовс и Линук. Има интерфејс прилагођен кориснику и низ функција које га чине лаким за коришћење.

Неке од кључних карактеристика ИмХек-а укључују подршку за велике датотеке, флексибилну функцију претраживања и замене и могућност упоредног поређења датотека. ИмХек такође омогућава корисницима да дефинишу сопствене типове података, што може бити корисно за испитивање специфичних типова података унутар датотеке.

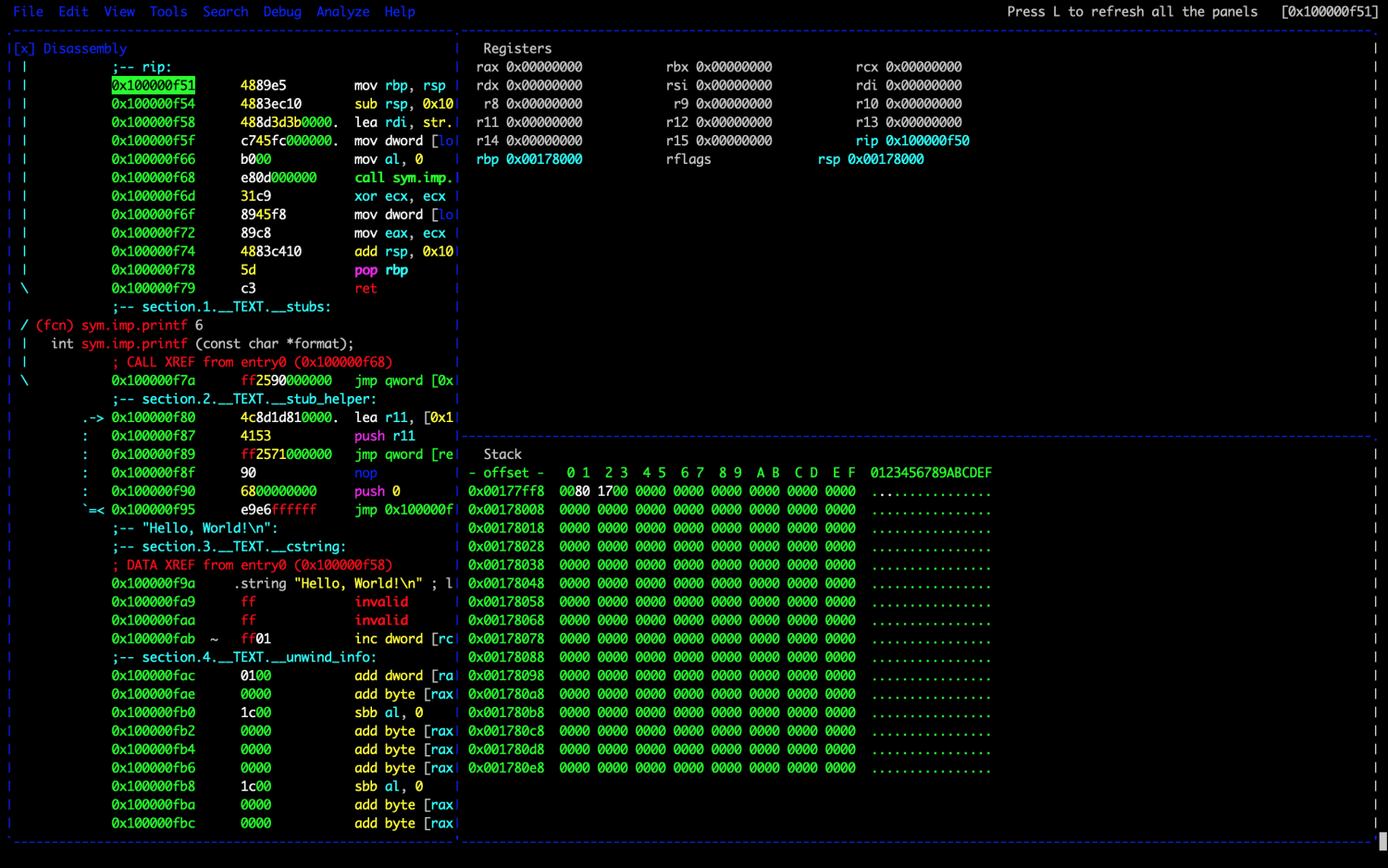

Радаре2

Радаре2 је оквир за реверзни инжењеринг отвореног кода који се користи за растављање, анализу и отклањање грешака у бинарним датотекама. Написан је у Ц и доступан је за широк спектар платформи, укључујући Виндовс, Линук и мацОС.

Овај алат нашироко користе истраживачи безбедности у различите сврхе, укључујући обрнути инжењеринг, анализу рањивости и форензику. Има интерфејс командне линије и моћан механизам за скриптовање који омогућава корисницима да аутоматизују сложене задатке и прошире могућности алата.

Радаре2 такође укључује дисассемблер који се може користити за претварање бинарног кода у инструкције за склапање читљиве људима, што олакшава разумевање унутрашњег рада бинарне датотеке.

Нуди различите функције за обрнути инжењеринг, укључујући подршку за више архитектура и формата датотека, могућност извођења статичке и динамичке анализе и интеграцију са другим алатима као што су дебагери и растављачи.

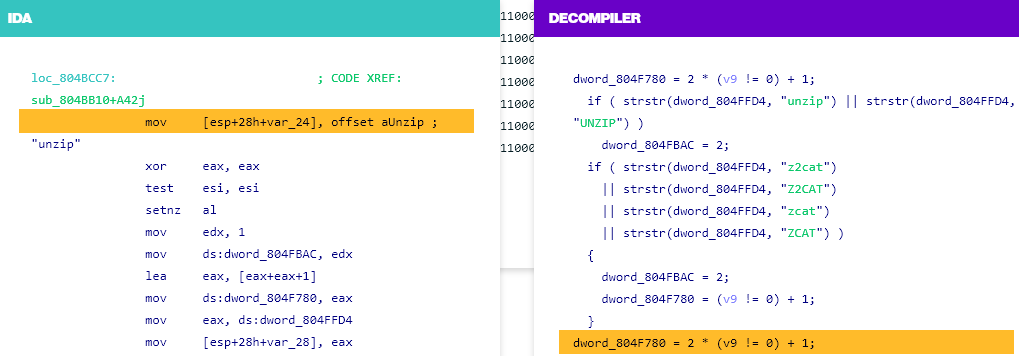

ИДА Про

ИДА Про (скраћено од Интерацтиве Дисассемблер Про) је комерцијални растављач и дебагер који истраживачи безбедности обично користе за анализу компајлираног кода. Може се користити за обрнути инжењеринг извршних датотека и других бинарних датотека.

Такође нуди низ функција за статичку и динамичку анализу, укључујући подршку за вишеструке архитектуре и формате датотека, могућност креирања и модификације растављања и интеграцију са другим алатима као што су програми за отклањање грешака и декомпајлери.

ИДА Про подржава међуплатформску компатибилност и такође нуди графичко корисничко сучеље као и скриптни језик за аутоматизацију сложених задатака. Сматра се једним од најмоћнијих и најбогатијих доступних дисамблера, али је такође познат по стрмој кривуљи учења и високој цени.

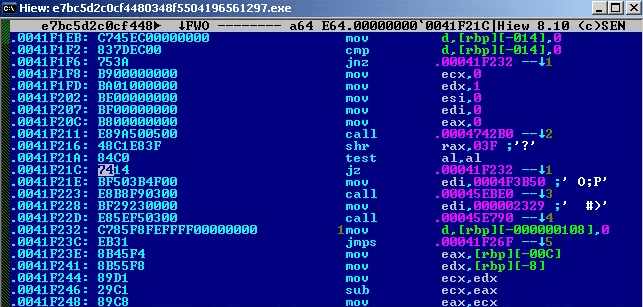

Хиев

Хиев је прегледник и уређивач бинарних датотека за Мицрософт Виндовс. То је популаран алат међу програмерима софтвера и истраживачима безбедности. Хиев омогућава корисницима да прегледају и уређују необрађене податке бинарне датотеке, као и да растављају машински код у асемблерски језик.

Такође се може користити за тражење образаца или стрингова у бинарној датотеци и за упоређивање разлика између две датотеке. Хиев није отвореног кода и није бесплатно доступан, али се може купити на веб локацији његовог програмера.

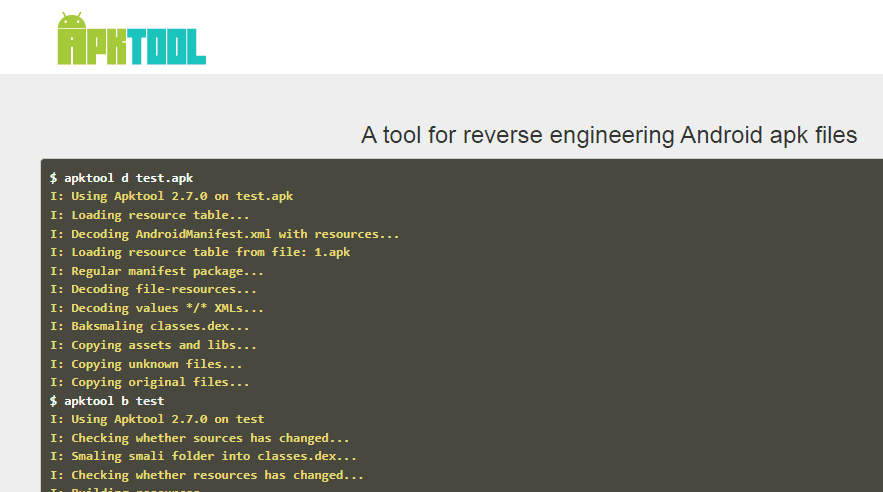

Апктоол је бесплатан алат отвореног кода за обрнути инжењеринг Андроид апк датотека. Написан је на Јави и може се покренути на било којој платформи која подржава Јаву. Апктоол омогућава корисницима да декодирају ресурсе у апк датотеци и поново направе апликацију уз неке модификације.

Обично га користе Андроид програмери и модери за прилагођавање апликација, као и истраживачи безбедности за обављање статичке анализе на Андроид апликацијама.

Може да декодира ресурсе у апк датотеци и креира људски читљив приказ кода и садржаја апликације.

Апктоол се такође може користити за обављање безбедносне анализе на Андроид апликацијама, јер омогућава корисницима да прегледају код и ресурсе апликације. Ово омогућава корисницима да изврше измене у изгледу и понашању апликације.

Међутим, важно је да корисници поштују права интелектуалне својине програмера апликација и користе Апктоол само у правне и етичке сврхе.

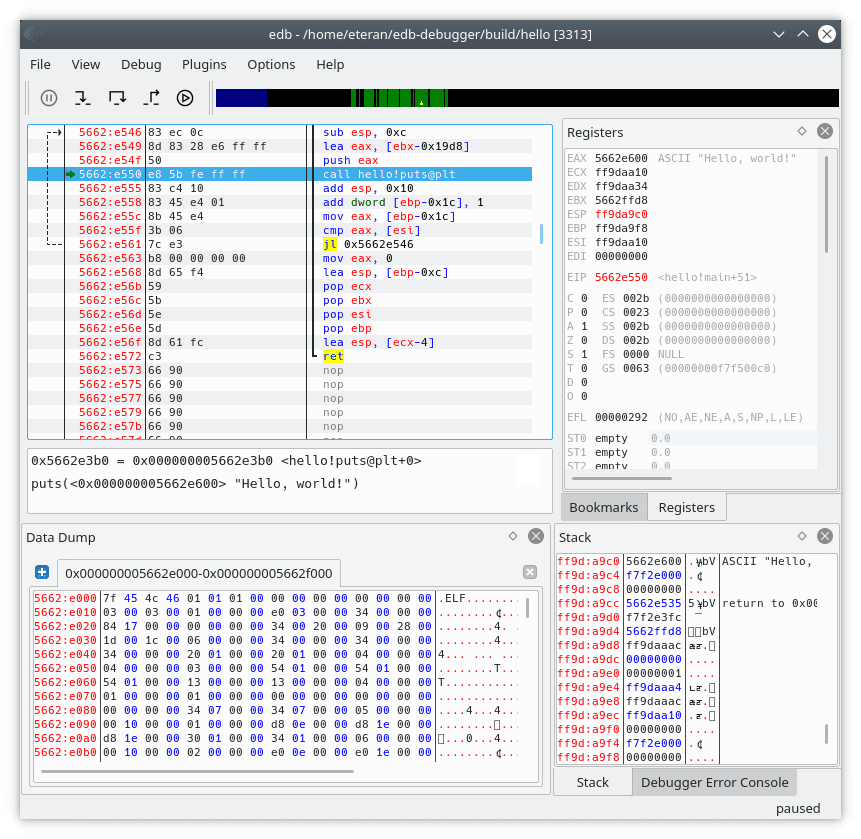

едб-дебуггер

ЕДБ је бесплатан програм за отклањање грешака отвореног кода за Линук, Виндовс и мацОС. То је моћан алат који се може користити за анализу и отклањање грешака у широком спектру извршних датотека, укључујући ЕЛФ, ПЕ, Мацх-О и Јава датотеке класа.

ЕДБ укључује низ карактеристика које га чине вредним алатом за развој софтвера и обрнути инжењеринг.

Једна од кључних карактеристика ЕДБ-а је његов интерфејс прилагођен кориснику, који га чини лаким за коришћење чак и онима који су почетници у отклањању грешака. Укључује различите приказе, као што су приказ растављања, мапа меморије и приказ регистра, који пружају детаљне информације о стању програма који се отклања грешке.

ЕДБ такође омогућава корисницима да постављају тачке прекида, пролазе код у једном кораку и прегледају вредности променљивих, што олакшава анализу и отклањање грешака у програмима.

Поред тога, ЕДБ укључује подршку за различите процесорске архитектуре и оперативне системе, што га чини разноврсним алатом који се може користити на широком спектру платформи.

Јава Снооп

ЈаваСнооп је алатка која омогућава корисницима да модификују понашање Јава апликација током извршавања. Дизајниран је да се користи за тестирање и анализу безбедности, а може се користити и за идентификацију и искоришћавање рањивости у Јава апликацијама.

ЈаваСнооп функционише тако што се повезује са покренутим Јава процесом и убацује код у њега, омогућавајући кориснику да модификује понашање апликације у ходу. Ово може бити корисно за идентификацију и тестирање безбедности Јава апликација.

ЈаваСнооп је доступан као самостални алат и као додатак за популарну платформу за тестирање безбедности веб апликација Бурп Суите. Написан је на Јави и може се покренути на било којој платформи која подржава Јаву, укључујући Виндовс, Линук и мацОС.

Неке од кључних карактеристика ЈаваСнооп-а укључују могућност пресретања и модификовања позива метода, прегледа и модификовања вредности променљивих и дефинисања прилагођених кукица за аутоматизацију задатака.

Закључак

Обрнути инжењеринг је драгоцена вештина за професионалце у области безбедности јер им омогућава да разумеју дизајн, унутрашње функционисање и функционалност производа или система како би идентификовали и ублажили потенцијалне рањивости или недостатке.

Ово може бити посебно корисно за идентификацију и ублажавање рањивости нултог дана, које су рањивости које су непознате произвођачу или програмеру и које још нису закрпљене.

Обрнути инжењеринг може бити изазовна и сложена вештина за савладавање. Ипак, може бити драгоцено средство за професионалце у области безбедности који желе да идентификују и ублаже потенцијалне рањивости у софтверским апликацијама и системима.

Можда ћете такође бити заинтересовани да сазнате о најбољим НетФлов анализаторима и алатима за прикупљање за вашу мрежу.