Да ли дајете приоритет безбедности ИТ средстава у односу на било шта друго у вашој организацији? Затим су вам потребни најбољи алати за управљање приступом идентитету наведени овде.

У данашњем дигиталном пејзажу, безбедност је главна брига сваког пословања. Хакери развијају нове технике и алате за крађу података из предузећа и продају их на мрачном вебу.

Оштри хакери би вас једноставно натерали да платите милионе долара откупнине тако што би отели целу вашу ИТ инфраструктуру, укључујући критичне базе података које би могле да повреде хиљаде корисника.

Стога, предузећа користе робусне ИАМ алате поред строгих политика безбедности података и лозинки као редундантног ресурса за безбедност пословних података.

Преглед садржаја

Шта је управљање приступом идентитету (ИАМ)?

Управљање приступом идентитету (ИАМ) је скуп апликација, смерница и алата који надгледају, одржавају и дефинишу који запослени или заинтересована страна има приступ којим дигиталним средствима.

За предузећа, дигитална средства су углавном сервери апликација, базе података клијената, ЕРП алати, апликације за наплату, апликације за плаћање, подаци о платном списку запослених и још много тога.

У ДевСецОпс-у, приступ дигиталним средствима подразумева проверу репозиторијума кодова, приступ ЦИ/ЦД цевоводима, екстерним и интерним базама знања, платформама као услугама, интранетима, евиденцијама софтвера и каналима пословне комуникације.

Укратко, ви или администратор за сајбер безбедност морате да контролишете приступ сваком дигиталном ресурсу од којег зависи ваше пословање за беспрекорне операције.

Потреба за управљање приступом идентитету (ИАМ)

Прво, потребан вам је ИАМ да бисте постојећим и новим запосленима доделили приступ пословним апликацијама и ресурсима. У неколико кликова можете опозвати нечији приступ из ЕРП-а или дати приступ ако је потребно.

ИАМ вам омогућавају да постанете проактивнији у пословној безбедности него реактивни. Није добра идеја стриктно примењивати безбедносне политике у организацији након што сте добили ударац од кршења података и губитака прихода.

Уместо тога, морате спровести политику безбедности података и контроле приступа од првог дана да бисте избегли репутацију и новчане губитке.

Други значајни разлози за добијање ИАМ решења су:

- Учините своју пословну безбедност скалабилном помоћу апликације у облаку која може да прати 10 до хиљада запослених који непрекидно приступају серверима, базама кодова, пакетима контејнера, подацима о клијентима, начинима плаћања итд.

- Зауставите кршење података на месту где оно почиње и тако обуздајте ситуацију пре него што се у то укључе медији, јавност и инвеститори.

- Направите нула отпада за лиценце и алокацију ресурса тако што ћете увек скенирати такву пословну имовину. Затим динамички доделите потребне ресурсе да бисте уштедели новац и спречили да пословни подаци доспеју у погрешне руке.

Како функционише управљање приступом идентитету?

Да би заштитили пословне податке, ИАМ решење функционише тако што обезбеђује следеће безбедносне функционалности и алате:

#1. Приступ са једном пријавом

ИАМ решење пружа беспрекоран приступ свим пословним апликацијама и налозима путем е-поште предузећа. Запослени не морају да памте тоне корисничких налога и лозинки.

#2. Дневник, ревизија и извештај

Забележите сваку радњу на вашој ИТ инфраструктури и извештавајте вас са подацима о било ком недавном безбедносном инциденту, догађајима ресетовања лозинке, захтевима за пријаву са спољних мрежа и још много тога.

#3. Ауторизација корисника

Он спречава кориснике да праве недозвољене промене у вашим системима, апликацијама и веб локацијама тако што редовно овлашћују своје радње скенирањем базе података корисничких налога за било какве недавне промене.

#4. Идентификација корисника

ИАМ намеће безбедносну аутентификацију сваки пут када се запослени пријави у ваше пословне системе. Може да понуди лозинке, текстове на мобилном телефону, приступ базиран на физичком безбедносном кључу, ЦАПТЦХА и још много тога. Такође гура корисника да периодично мења лозинке и друге акредитиве.

#5. Додељивање и опозив корисничких дозвола

Када креирате кориснички налог у ИАМ алату, он обезбеђује приступ одређеним пословним системима у зависности од улоге или ознаке. ИАМ алати могу да усмере ове захтеве за обезбеђивање преко неколико менаџера како би осигурали одобрења на више тачака.

Штавише, брисање једног корисника из ИАМ-а тренутно уклања претходни приступ апликацији и бази података. То се дешава у реалном времену, а алатка закључава запосленог чак и ако активно ради на апликацији.

#6. Управљајте корисницима система

ИАМ алати се интегришу са свим пословним базама података, апликацијама, серверима, виртуелним радним површинама и складиштем у облаку. Потребно је само да креирате један кориснички профил у ИАМ алату, а одговарајућа особа ће добити приступ апликацији и подацима које пружите.

Како вам помаже алатка за управљање приступом идентитету?

Ефикасан ИАМ алат помаже вашем пословању на следеће начине:

- Обезбедите један извор истине за све о дигиталним подацима и безбедности имовине

- Дозволите новом запосленом да почне да ради првог дана тако што ћете обезбедити безбедносне дозволе у неколико кликова

- Заштитите пословне податке тако што ћете одмах опозвати приступ запосленима који напуштају компанију

- Упозорава вас на безбедносне инциденте како бисте могли да предузмете мере пре него што претрпите велику штету

- Спречите сметње које изазивају узбуњивачи и инсајдерске претње

- Блокирајте аномалне радње запослених или екстерних добављача откривањем сумњивог понашања помоћу вештачке интелигенције (АИ) и машинског учења (МЛ).

Затим ћемо разговарати о функцијама које треба тражити у ИАМ алату.

Карактеристике ИАМ алата

Када купујете ИАМ алат, уверите се да долази са следећим функцијама које морате имати:

- Трошак власништва не би требало да буде већи.

- Алат мора да нуди наплату засновану на корисничком налогу. Плаћате мање када отворите неколико налога. Плаћате више када отворите више налога. И требало би да постоји велики попуст за групно управљање налогом.

- ИАМ решење мора да нуди шест стандардних карактеристика. То су јединствена пријава, извештавање, аутентификација, ауторизација, додељивање дозвола и контролна табла за управљање.

- Алат мора да прати политику ауторизације без поверења.

- Требало би насумично распоредити систем аутентикације како би информисао кориснике о њиховим одговорностима за безбедност података.

Сада када сте открили основе концепта управљања приступом идентитету, испод пронађите неке идеалне алате за свако дигитално пословање:

АВС управљање идентитетом и приступом

Ако хостујете апликације у облаку, базе података и аналитичке пројекте на Амазон Веб Сервицес, онда је АВС ИАМ идеално решење за заштиту пословних података. Нуди многе функције, али следеће су од највеће важности:

- ИАМ приступни анализатор

- ИАМ центар идентитета

- Управљајте ИАМ налогом или корисничким улогама

- Управљајте ИАМ дозволама као што су обезбеђивање и опозив

- Вишефакторска аутентификација за строгу сигурност података и одговорност

Требало би да користите АВС ИАМ ако осећате потребу за следећим у свом послу:

- Доделите детаљне дозволе и користите атрибуте као што су улога, тим, локација итд., за обезбеђивање налога

- Контролишите налоге један по један или групно

- Примените праксе безбедности података у целој организацији у неколико кликова

- Одржавајте политику најмање привилегија за пословне апликације и податке

АВС нуди обимне ресурсе за имплементацију и рад АВС ИАМ-а. Тако можете брзо да научите и да започнете за кратко време.

Окта ИАМ

Ако тражите решење на једном месту за управљање идентитетом и пружање услуга заснованих на идентитету, испробајте Окта. Има 7.000+ интеграција пословних апликација. Окта тим за управљање интеграцијом такође активно ради на пројектима развоја апликација који ће у будућности објављивати апликације.

Његове кључне ИАМ карактеристике укључују многе функције, укључујући следеће:

- Универсал Логин

- Сингле Сигн Он

- Без лозинке

- Адаптиве МФА

- Управљање животним циклусом

- Воркфловс

- Управљање идентитетом

Окта има две различите услуге у окружењу управљања приступом идентитету. Прво решење је услуга окренута клијентима. Ако нудите СааС услуге крајњим корисницима, хостујете ОТТ видео платформе, веб-сајтове засноване на претплати или веб садржај иза паивалл-а, можете да користите Идентитет корисника од стране Окта.

Даље, можете да користите Воркфорце Идентити Цлоуд да бисте омогућили запосленима, продавцима, клијентима, сарадницима и слободњацима да приступе вашим пословним средствима у облаку или ван њега.

МанагеЕнгине

МанагеЕнгине АД360 из Зохо-а је интегрисани ИАМ алат који омогућава ИТ безбедносним администраторима да мењају, обезбеђују и опозивају корисничке идентитете. Омогућава вам да контролишете приступ корисника мрежним ресурсима на јавним, приватним, хибридним или локалним серверима.

Све наведено можете да урадите преко Екцханге сервера, локалног Ацтиве Дирецтори-а и апликација у облаку са централног софтвера или веб контролне табле.

Укратко, МанагеЕнгине АД360 омогућава вашим запосленима на платном списку и ван платног списка брз приступ апликацијама, ЕРП-овима, подацима о клијентима, пословним викијима итд., за неколико минута. Затим можете опозвати приступ када напусте посао или сматрате да приступ више није потребан том одређеном запосленом.

СаилПоинт ИАМ

СаилПоинт-ово ИАМ решење је засновано на основном ИАМ систему који контролише интеграција, аутоматизација и интелигенција. Око његовог основног система за управљање приступом идентитету постоје подфункције.

Ови подмодули обезбеђују да ИАМ решење вашег пословања функционише 24*7 без грешке. Неке значајне подфункције су наведене у наставку:

- Управљање СааС алатима

- Аутоматско обезбеђивање и опозив корисничких налога

- Препоруке за приступ заснован на вештачкој интелигенцији

- ИАМ токови посла

- Аналитика података и приступ увидима

- Дигитални сертификати за приступ апликацијама, читање датотека и тако даље

- Управљање лозинкама, ресетовање и стављање на црну листу

- Управљајте приступом датотекама и документима

- Удовољите захтевима за приступ

СаилПоинт нуди ИАМ решења за различите индустријске вертикале као што су здравство, производња, банкарство, влада, образовање и још много тога.

ИАМ алати нуде згодне услуге као што је имплементација без поверења, чинећи вашу ИТ инфраструктуру ефикасном, усклађеном са прописима и обезбеђујући ресурсе било где и било када.

Фортинет ИАМ Солутионс

Фортинет ИАМ Солутионс обезбеђују безбедносне функције неопходне за потврду идентитета запослених, купаца, продаваца и уређаја док улазе у вашу интранет или интернет мрежу.

Његове виталне карактеристике и предности су наведене у наставку:

- Обезбеђује да прописно потврђени, овлашћени и валидирани корисници могу да приступе вашим пословним ресурсима у или ван облака

- Његова вишефакторска аутентификација осигурава да оригинални корисник приступа дозвољеним ресурсима. У случају повреде података, знате коме да се обратите.

- Фортинет ССО обезбеђује беспрекоран приступ ИТ инфраструктури без памћења лозинке. Користи САМЛ, ОИДЦ, 0Аутх и подршку за АПИ.

- Фортинет ИАМ подржава смернице „донеси свој уређај“ (БИОД), налоге гостију, ад-хоц приступ и још много тога.

ЈумпЦлоуд ИАМ

ЈумпЦлоуд вам помаже да смањите трошкове поседовања ИАМ решења за више цифара путем обједињеног уређаја и ИАМ решења. Са његовом услугом, минимизирате режијске трошкове и сложеност ИАМ система, а такође осигуравате да имате посла са мањим бројем ИТ добављача.

Када поставите његова решења, можете дозволити запосленима, приправницима, клијентима, заинтересованим странама, добављачима и посетиоцима да приступе ИТ инфраструктури путем следеће пословне логике:

- Омогућите приступ било ком или изаберите ресурс

- Одобрите приступ са било које локације или изаберите локацију

- Омогућите приступ са физичким или дигиталним идентитетом

- Одобрите приступ из облака

- Омогућите приступ поузданом хардверу или софтверу

Његов ИАМ алат вам омогућава да управљате процесима, радним токовима, уређајима и људима из једне веб апликације хостоване у отвореном директоријуму који одржава ЈумпЦлоуд.

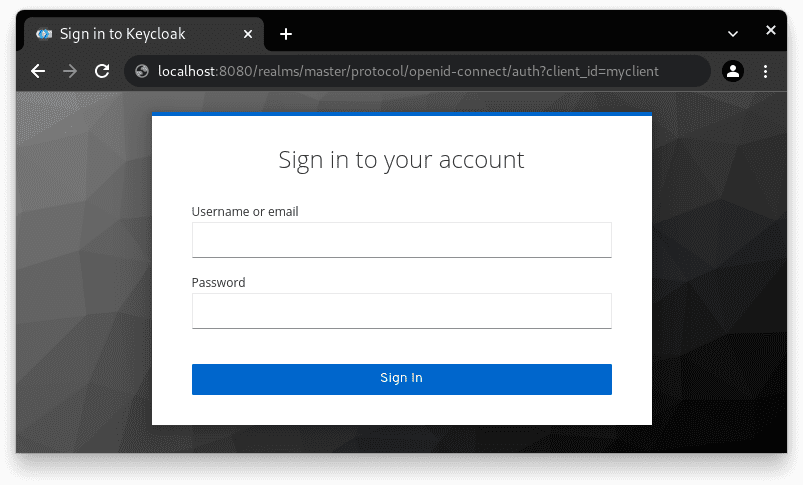

Кеицлоак Опен Соурце ИАМ

Кеицлоак је ИАМ производ отвореног кода који се стално развија уз грантове и спонзорства Ред Хата. Ако су вашем предузећу потребна прилагођена ИАМ решења која друге компаније не нуде, онда можете испробати Кеицлоак.

Његове значајне карактеристике су следеће:

- Кеицлоак ССО за пријављивање и одјављивање за многе апликације у једној организацији или платформи

- Направите странице за пријаву на друштвеним мрежама да бисте омогућили корисницима да користе ваше услуге у облаку користећи Гоогле, ГитХуб и Фацебоок налог

- Можете креирати сопствено ИАМ решење користећи Кеицлоак-ову базу кода и своју релациону базу података

- Ово ИАМ решење можете интегрисати са серверима Ацтиве Дирецтори и Лигхтвеигхт Дирецтори Аццесс Протоцол (ЛДАП)

Његов сервер је доступан за бесплатно преузимање са Кеицлоак кодном базом, сликом контејнера и оператером.

Пинг идентитет

Пинг Идентити користи свој власнички ПингОне облак за управљање приступом идентитету преко клауд платформе, а затим усмерава корисника на други облак или локални сервер. ПингОне облак је погодан за ваша радна оптерећења усмерена на клијенте и интерну радну снагу.

Креирате налог за одобреног корисника у облаку ПингОне и креирате ток рада за аутентификацију. Пинг идентитет управља путовањем корисника или запослених до пословне апликације преко унапред подешеног тока посла.

Укључује следеће кораке:

- Детекција корисничких података и уређаја

- Верификација корисника

- Профилисање активности корисника на вашим ИТ средствима

- Аутентификујте користећи секундарне безбедносне протоколе

- Пословни актери овлашћују новог корисника

- Корисник добија беспрекоран приступ одабраним апликацијама и базама података

Завршне речи

Добијање правог алата за управљање приступом идентитету није шетња парком. ИТ администратори и менаџери за сајбер безбедност троше недеље радног времена како би одлучили који алат ће помоћи у постављању нивоа безбедности који желе.

Можете уштедети новац и време и остати здрав тако што ћете испробати неке од најбољих ИАМ алата поменутих горе у овом чланку.

Следеће, најбоље технике заштите од сајбер напада.